Belangrijkste punten

- Creditcardtestbots roteren snel gestolen betaalgegevens op betaalpagina’s. Het doel is zoveel mogelijk kaarten te proberen tot er een frauduleuze transactie lukt.

- Anders dan traditionele testbots kunnen AI-agentbots redeneren en stealthbrowsers gebruiken om detectie te ontwijken.

- Frauduleuze AI-agenten herkennen vraagt om netwerk-, browser- en vooral gedragssignalen te combineren met activiteit op de pagina.

- Gespecialiseerde tools (zoals cside of DataDome) monitoren de browser-runtime en fingerprinting om organisaties eerder tegen dit fraudetype te beschermen.

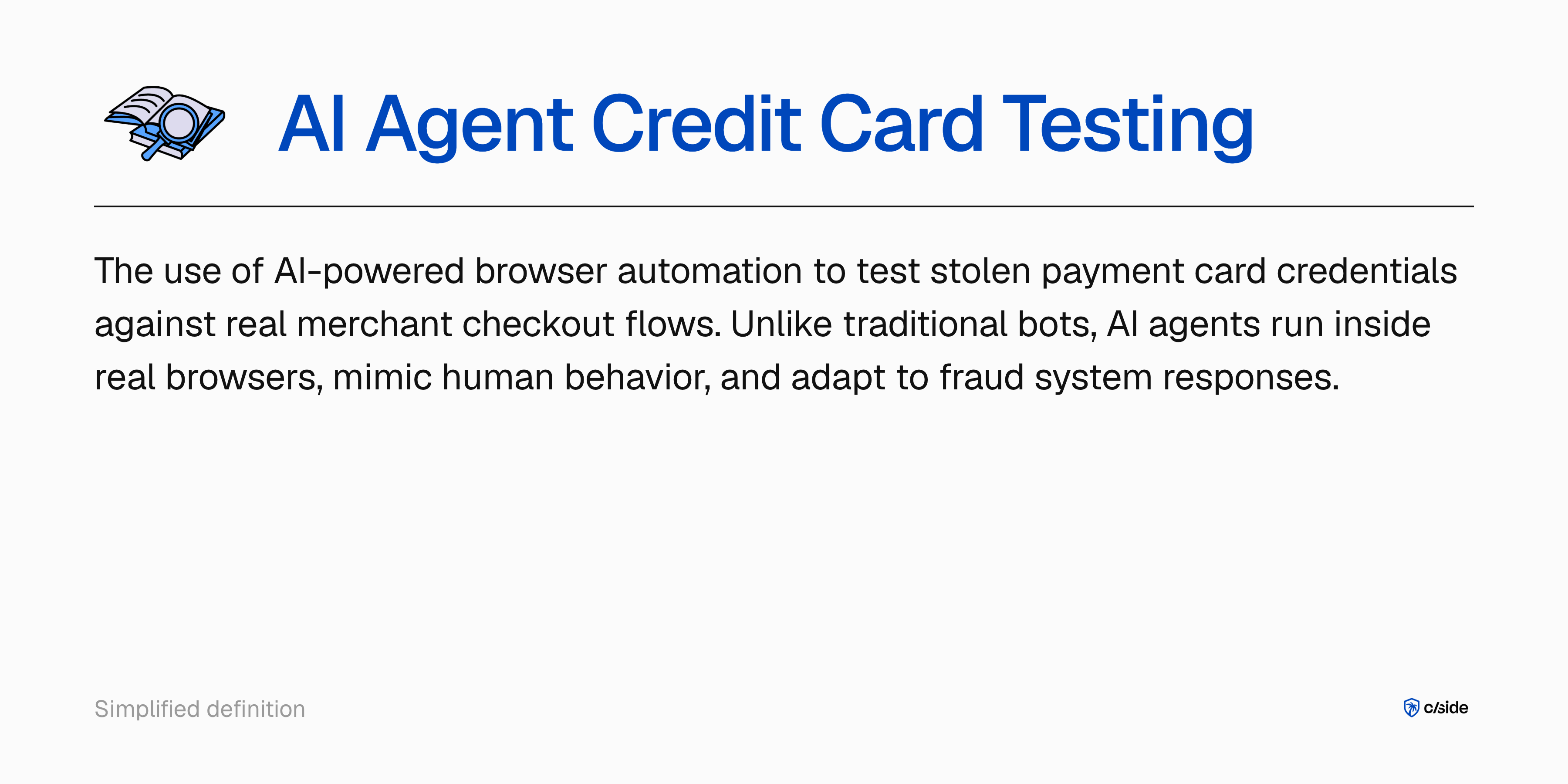

Wat is creditcardtesten met AI?

Creditcardtesten met AI is het gebruik van AI-gestuurde automatisering om te controleren of gestolen kaartgegevens geldig zijn tegen echte checkoutflows van merchants. Anders dan cardingbots die op ruwe API-calls of simpele HTTP-verzoeken leunen, gebruiken AI-testagenten echte browsersessies met JavaScript, formulierinteractie en mensachtig checkoutgedrag.

Een testoperatie verloopt meestal in fasen:

- Een batch gestolen gegevens verkrijgen (datalekken, darkwebmarkten of algoritmische generatie)

- Een site vinden waar checkout kaarten met kleine of nul-bedragen kan valideren: donaties, proefabonnementen en lage minimumaankopen zijn typische doelen

- Geautomatiseerde sessies tegen de checkout draaien tot er een succesvolle validatie is

- Gevalideerde kaarten gebruiken voor grotere fraude elders of als «geverifieerd» verkopen

AI-testers voegen gedragsnuances toe: ze variëren transactietiming, simuleren browseactiviteit vóór checkout en passen zich aan antifraudescores aan om alarmen te vermijden.

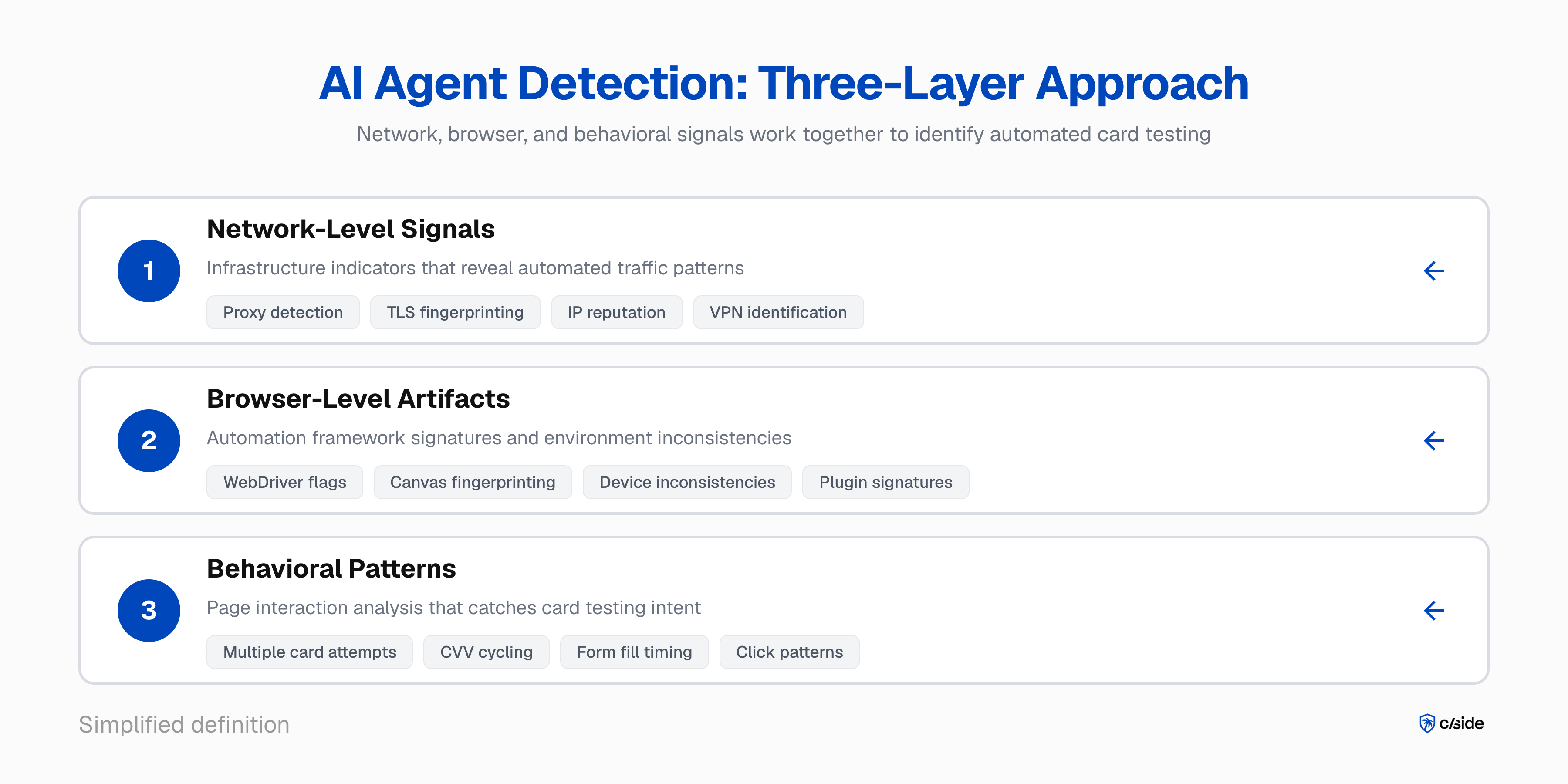

Creditcardtesten door AI-agenten detecteren

Dit fraudetype vraagt om geavanceerde fingerprinting naast gerichte AI-agentdetectie.

AI-agenten detecteren

- Netwerk-, browser- en gedragssignalen: eerst vaststellen of een sessie door een AI-agent wordt bestuurd. Dat betekent proxydetectie, TLS-fingerprinting, browserartefacten van automatiseringframeworks en gedragspatronen op de pagina.

We lichten specifieke signalen toe die cside gebruikt in onze gids voor het blokkeren van AI-agenten op uw site.

Frauduleus agentgedrag (creditcardtesten) herkennen

- Combineer agentdetectie met pagina-activiteit. Als u weet dat het een AI-agent is, volgt de stap testintentie. Invulgedrag is een sterk signaal: zeven verschillende kaartnummers in korte tijd of tien keer een CVV op dezelfde kaart is niet normaal menselijk. AI-agenten kunnen redeneren en geen lineaire patronen volgen, wat rate limiting bemoeilijkt.

Als die gedragssignalen samengaan met een VPN of inconsistente fingerprint wordt het beeld duidelijk.

In een vendortool, zoals cside AI-agentdetectie, vloeien veel signalen samen in een risicoscore. Zo markeert u sessies die waarschijnlijk kaarten testen en kiest u enforcement (blokkeren of blacklisten).

Voorbeeld: hoe een AI-creditcardtestaanval verloopt

Neem een middelgroot e-commercebedrijf in consumentenelektronica, circa 50.000 transacties per maand, standaardcheckout.

- Doelwitkeuze. Gastcheckout, lage cadeaukaart (vanaf 5 USD) en duidelijke succes-/faalrespons op betalingspogingen.

- Infrastructuur. Een vloot AI-agenten met browserautomatisering. Elke agent draait in echte Chromium met unieke residentiële proxy-IP en willekeurige device fingerprint. 10.000 gestolen nummers worden geladen.

- De testrun. In 48 uur navigeren agenten, leggen ze een 5 USD-cadeaukaart in de winkelwagen en voeren een gestolen nummer in. Geslaagde kaarten worden als «live» gemarkeerd. Mislukkingen roteren IP en fingerprint. Ongeveer 200 kaarten per uur, gespreid om velocity te ontwijken.

- De schade. Van 10.000 geteste kaarten valideren 600. Die worden met premie doorverkocht of voor dure aankopen gebruikt.

Waarom traditionele detectie faalt tegen AI-testers

Klassieke antifaude leunt op velocityregels, IP-reputatie, device fingerprinting en user-agentmatching. AI-testagenten omzeilen dit allemaal.

- Velocity: transacties worden gespreid.

- IP-reputatie: residentiële proxy’s met schone historie.

- Fingerprinting: elke sessie een frisse, realistische fingerprint.

- User-agent en headers: echte browsersessies met standaardheaders zoals legitiem Chrome-verkeer.

cside zag dat traditionele tools AI-agenten in 8 van 10 gecontroleerde tests misten.

Fraudekosten van creditcardtesten

Volgens Visa veroorzaken enumeratieaanvallen (de netwerkterm voor creditcardtesten) 1,1 miljard dollar jaarlijks aan fraudeschade; 33% van geënumereerde accounts krijgt binnen vijf dagen na compromittering fraude.

- Visa’s Acquirer Monitoring Program (VAMP) bevat een enumeratieratio. Boven 20% gemarkeerde enumeratietransacties komt een merchant in het programma. Met meer dan 300.000 gemarkeerde pogingen in een maand en 20%+ van het volume kan Visa het als «excessief» classificeren.

- Mastercard’s Excessive Fraud Merchant (EFM)-programma bewaakt het fraude/verkoop-ratio zonder kaart aanwezig. Boven 0,50% CNP beginnen boetes vanaf 500 USD in maand twee. Het Excessive Chargeback Program (ECP) voegt toe: 100+ chargebacks tegen 150 basispunten of meer in één maand triggert inschrijving.

Eén testrun kan een compliant merchant een monitoringprogramma in duwen. Eruit kost drie opeenvolgende schone maanden terwijl boetes doorlopen.

Enforcement tegen AI-agent creditcardtesten

Als u verdachte testsessies kunt markeren, moet u enforcement afwegen tegen wrijving voor legitieme klanten.

- Challenge vóór het betaalformulier. Verhoogd risico moet eerst verificatie zien, niet pas na invoer. Gedrags-CAPTCHA met echte menselijke interactie is een laag die AI-agenten niet perfect oplossen zonder zich te verraden. Dit stopt de poging vóór kaartdata wordt verstuurd.

- Bezoeker blacklisten. Bij vermoeden op één apparaat kunt u herhaling blokkeren.

- Correleren en cross-sessies blokkeren. Testoperaties gebruiken veel sessies op dezelfde infrastructuur. Correlatie op fingerprintclusters, timing en vergelijkbare checkoutpaden vangt campagnes die per sessie worden gemist. Pas enforcement toe op de hele operatie in plaats van steeds opnieuw te reageren.