Pontos-chave

- Os bots de teste de cartão rodam rapidamente credenciais de pagamento roubadas nas páginas de pagamento. O objetivo é testar muitos cartões até um completar uma transação fraudulenta.

- Ao contrário dos bots clássicos de teste, os baseados em agentes de IA podem raciocinar e usar browsers furtivos para evitar deteção.

- Detetar agentes de IA maliciosos exige cruzar sinais de rede, de browser e sobretudo comportamentais com a atividade na página.

- Existem ferramentas especializadas (como cside ou DataDome) que monitorizam o runtime do browser e sinais de impressão digital para ajudar as organizações a parar este vetor mais cedo.

O que é teste de cartão com IA?

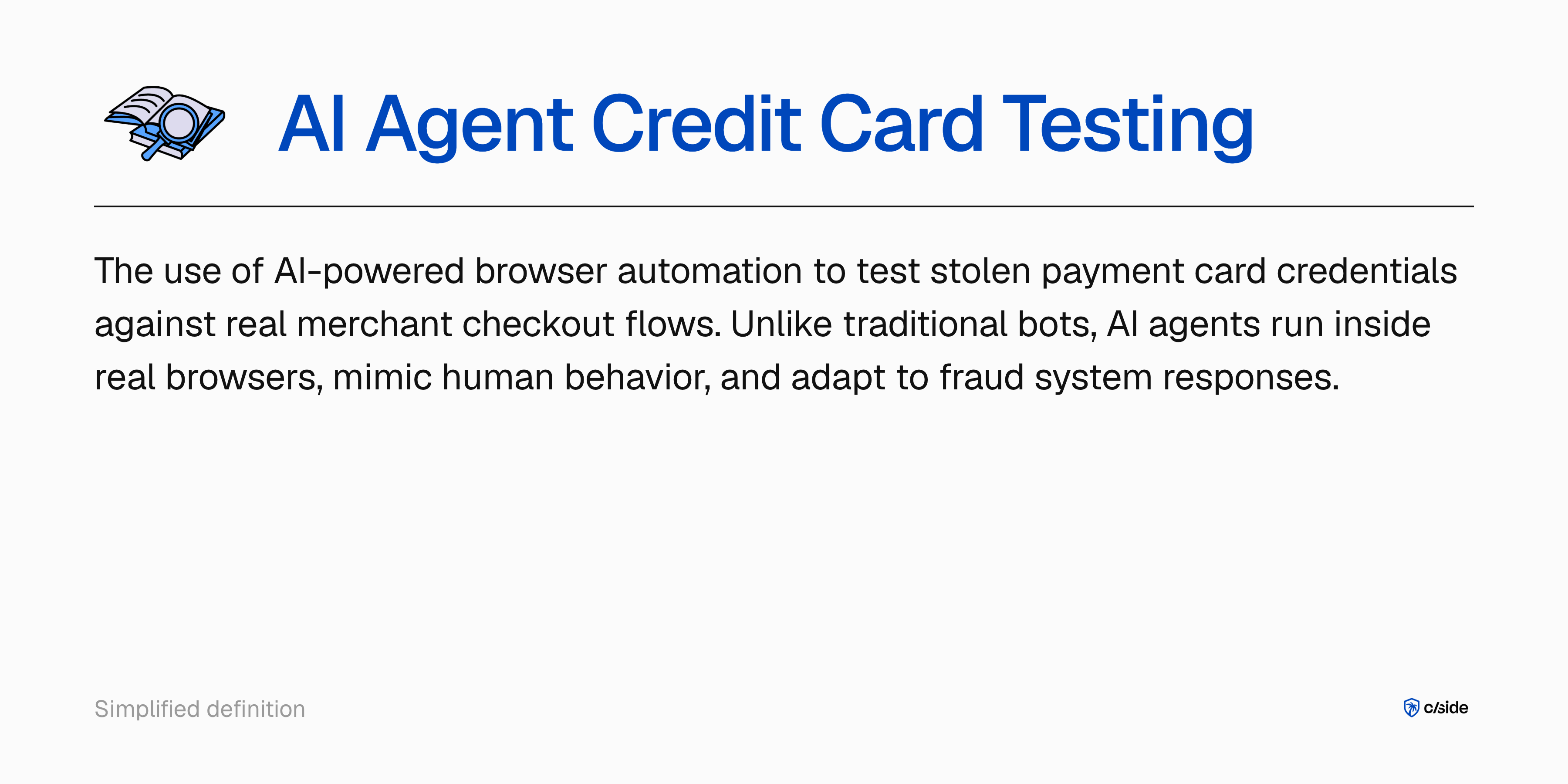

O teste de cartão com IA é o uso de automação orientada por IA para verificar se credenciais roubadas são válidas contra fluxos reais de checkout. Ao contrário dos bots de carding que usam chamadas API simples ou pedidos HTTP, os agentes de teste com IA usam sessões de browser reais com JavaScript, interação com formulários e comportamento de checkout semelhante ao humano.

Uma operação de teste costuma seguir etapas:

- Obter um lote de credenciais roubadas (fugas de dados, mercados na dark web ou geração algorítmica)

- Encontrar um site cujo checkout permita validar com valores baixos ou zero: donativos, trials e compras de mínimo baixo são alvos comuns

- Correr sessões automatizadas contra o checkout até haver validação bem-sucedida

- Usar cartões validados para fraude de maior valor ou vendê-los como «verificados» no mercado criminoso

Os testers com IA acrescentam sofisticação comportamental: variam o ritmo das transações, simulam navegação antes do checkout e adaptam-se a respostas antifraude para evitar alertas.

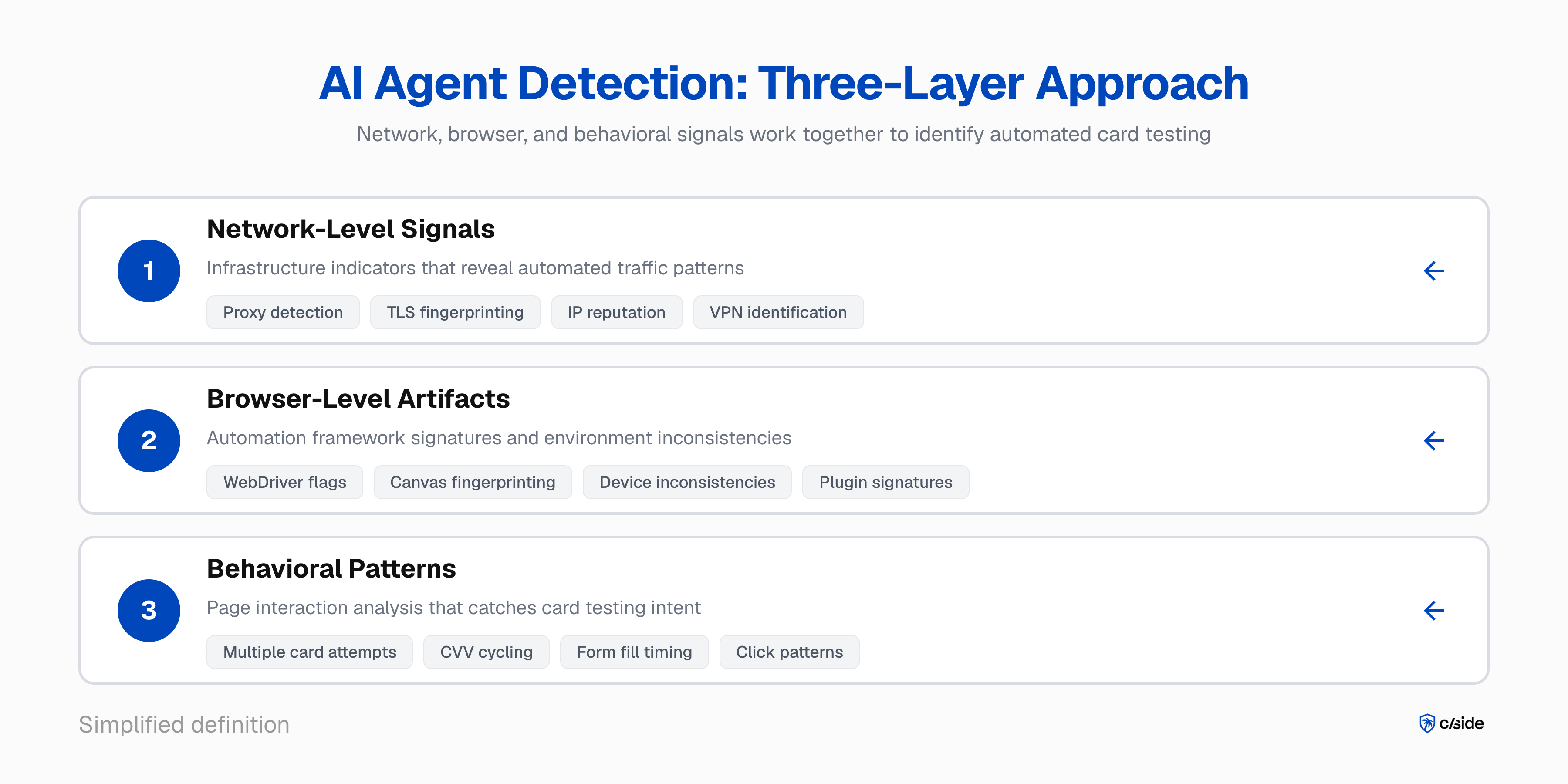

Como detetar teste de cartão conduzido por agentes de IA

Detetar este vetor exige fingerprinting avançado além de medidas específicas de deteção de agentes de IA.

Detetar agentes de IA

- Sinais de rede, browser e comportamento: primeiro perceber se a sessão é conduzida por um agente de IA. Isto implica indicadores ao nível da rede (proxy, impressão TLS), artefactos de browser de frameworks de automação e padrões de interação com a página.

Detalhamos sinais concretos que a cside usa em o nosso guia para bloquear agentes de IA no seu site.

Identificar comportamento fraudulento de agentes (teste de cartão)

- Cruze deteção de agente com atividade na página. Depois de saber que é um agente de IA, o passo seguinte é inferir intenção de teste de cartão. O preenchimento de formulários é um sinal forte: sete números de cartão em pouco tempo ou dez CVV no mesmo cartão não é comportamento humano normal. Agentes de IA podem raciocinar e não seguir padrões lineares, o que complica o rate limiting.

Quando esses sinais se combinam com VPN detetada ou ambiente de impressão digital incoerente, o quadro fica claro.

Numa ferramenta de fornecedor, como a deteção de agentes de IA da cside, muitos sinais alimentam um score de risco. Isto ajuda a marcar sessões suspeitas de teste de cartão e a decidir enforcement (bloqueio ou lista negra).

Exemplo: como decorre um ataque de teste de cartão com IA

Imagine uma empresa de comércio eletrónico de médio porte em eletrónica de consumo, cerca de 50.000 transações por mês, checkout padrão.

- Escolha do alvo. Checkout de convidado, cartões-presente de baixo valor (a partir de 5 USD) e respostas claras de sucesso ou falha nas tentativas de pagamento.

- Infraestrutura. O atacante provisiona uma frota de agentes de IA com um framework de automação de browser. Cada agente corre em Chromium real com IP residencial único e impressão digital aleatória. Carrega 10.000 números roubados.

- A campanha de teste. Em 48 horas os agentes navegam, colocam um cartão-presente de 5 USD no carrinho e inserem um número roubado no checkout. Cartões válidos são marcados como «ativos». Falhas rodam IP e impressão digital. Cerca de 200 cartões por hora, com espaçamento para evitar limiares de velocidade.

- O dano. De 10.000 cartões testados, 600 validam. Esses cartões «verificados» revendem-se com prémio ou usam-se noutros sites para compras de maior valor.

Porque é que a deteção tradicional falha contra testers com IA

A antifraude clássica apoia-se em regras de velocidade, reputação de IP, impressão digital de dispositivo e correspondência de user-agent. Os agentes de teste com IA contornam tudo isto.

- Regras de velocidade: espaçam transações para não disparar limiares.

- Reputação de IP: rodam redes de proxies residenciais com histórico limpo.

- Impressão digital: apresentam uma impressão nova e credível por sessão.

- User-agent e cabeçalhos: correm em sessões de browser real com cabeçalhos padrão indistinguíveis do tráfego legítimo de Chrome.

O custo em fraude do teste de cartão

Segundo a Visa, ataques de enumeração (o termo da rede para teste de cartão) causam 1,1 mil milhões de USD em perdas anuais com fraude, e 33% das contas enumeradas sofrem fraude nos cinco dias após compromisso.

- O Acquirer Monitoring Program (VAMP) da Visa inclui um rácio de enumeração dedicado. Acima de 20% das transações marcadas como enumeração, o comerciante entra no programa. Com mais de 300.000 tentativas marcadas num mês e ≥20% do volume, a Visa pode classificar o caso como «excessivo».

- O programa Excessive Fraud Merchant (EFM) da Mastercard monitoriza o rácio fraude/vendas CNP. Acima de 0,50% em transações CNP, as coimas começam nos 500 USD no segundo mês e escalam. O Excessive Chargeback Program (ECP) acrescenta outra camada: mais de 100 chargebacks a 150 pontos base ou mais num único mês dispara inscrição.

Uma única campanha de teste pode levar um comerciante conforme a um programa de monitorização. Sair exige três meses consecutivos limpos enquanto as coimas se acumulam.

Estratégias de enforcement contra teste de cartão conduzido por agentes de IA

Quando consegue marcar sessões suspeitas de teste de cartão, precisa de uma estratégia que equilibre deter a fraude com a minimização da fricção para clientes legítimos.

- Desafio antes do formulário de pagamento. Sessões com risco elevado devem passar por verificação antes dos campos de pagamento, não depois. CAPTCHA comportamental com interação humana genuína acrescenta uma camada que agentes de IA não resolvem sem se denunciarem. É o ponto de intervenção de maior impacto porque para a tentativa antes de enviar dados de cartão.

- Lista negra do visitante. Se houver suspeita num dispositivo, pode bloqueá-lo para evitar repetição.

- Correlação e bloqueio entre sessões. Operações de teste usam muitas sessões na mesma infraestrutura. Correlação que agrupa clusters de impressão digital, ritmos semelhantes e percursos de checkout parecidos deteta campanhas que análise sessão a sessão falharia. Ao identificar um cluster, aplique enforcement a toda a operação em vez de reagir sessão a sessão.