Puntos clave

- Los bots de prueba de tarjetas rotan credenciales de pago robadas de forma rápida en las páginas de pago. El objetivo es probar muchas tarjetas hasta que una permita completar una transacción fraudulenta.

- A diferencia de los bots tradicionales de prueba de tarjetas, los basados en agentes de IA pueden razonar y usar navegadores furtivos para eludir la detección.

- Detectar agentes de IA fraudulentos exige combinar señales de red, de navegador y, sobre todo, conductuales con la actividad en la página.

- Existen herramientas especializadas (como cside o DataDome) que detectan estos bots monitorizando el entorno de ejecución del navegador y señales de huella, ayudando a las organizaciones a frenar este vector de fraude antes en el flujo.

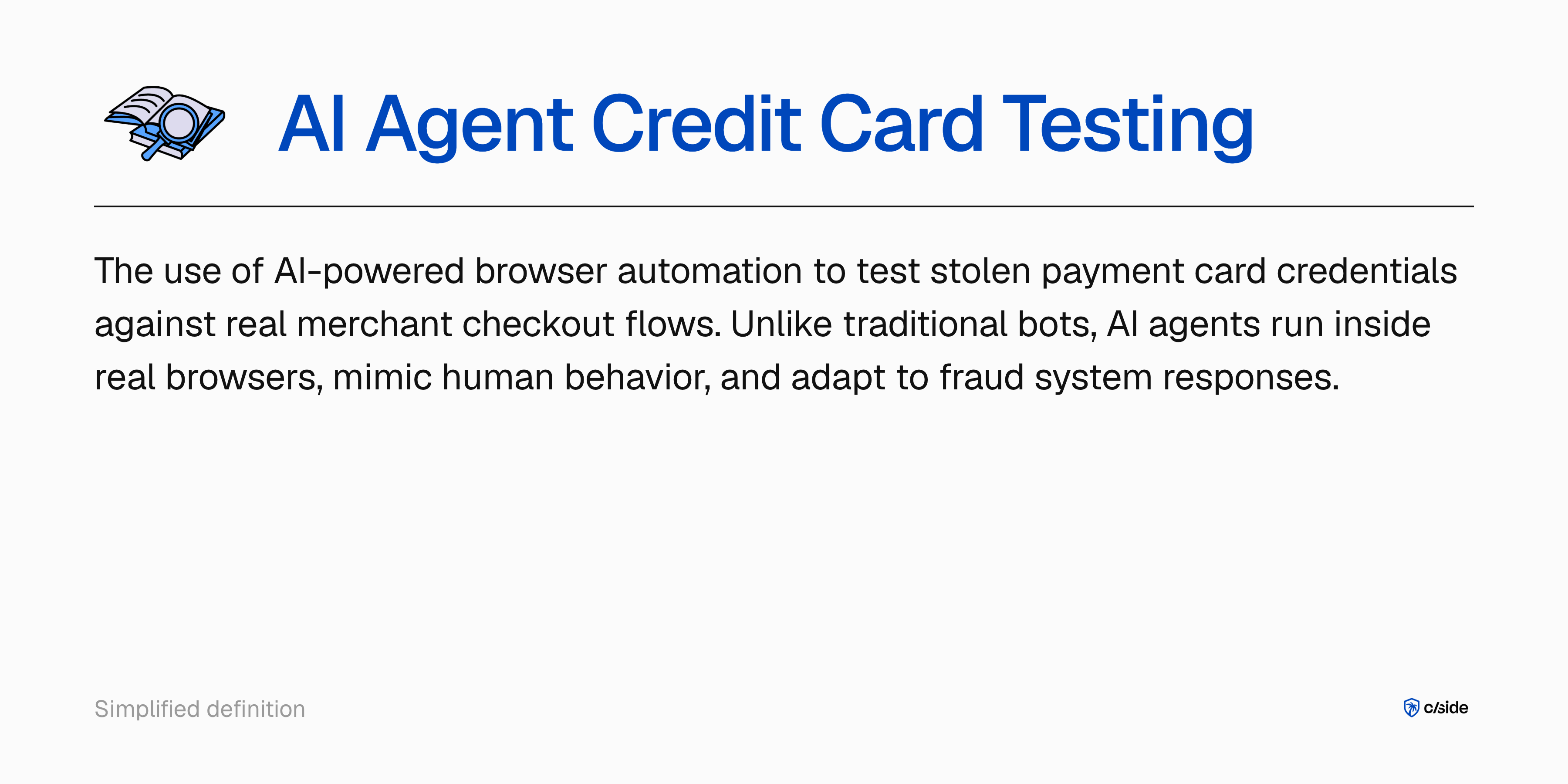

Qué es la prueba de tarjetas con IA

La prueba de tarjetas con IA es el uso de automatización impulsada por IA para comprobar si credenciales de tarjeta robadas son válidas frente a flujos reales de checkout de un comercio. A diferencia de los bots de carding que operan con llamadas API crudas o peticiones HTTP simples, los agentes de prueba con IA usan sesiones de navegador reales que ejecutan JavaScript, interactúan con formularios e imitan el comportamiento humano en el checkout.

Una operación de prueba de tarjetas suele seguir etapas:

- Obtener un lote de credenciales robadas (filtraciones, mercados en la dark web o generación algorítmica)

- Encontrar un sitio con checkout que permita validar con cargos pequeños o nulos: donaciones, pruebas gratuitas y compras de importe mínimo bajo son objetivos habituales

- Ejecutar sesiones automatizadas contra el checkout hasta obtener una validación exitosa

- Usar las tarjetas validadas para fraude de mayor valor en otros sitios o venderlas como «verificadas» en el mercado criminal

Los testers con IA añaden sofisticación conductual: varían la cadencia de transacción, simulan navegación previa al checkout y ajustan el comportamiento según las respuestas del antifraude para evitar saltar alarmas.

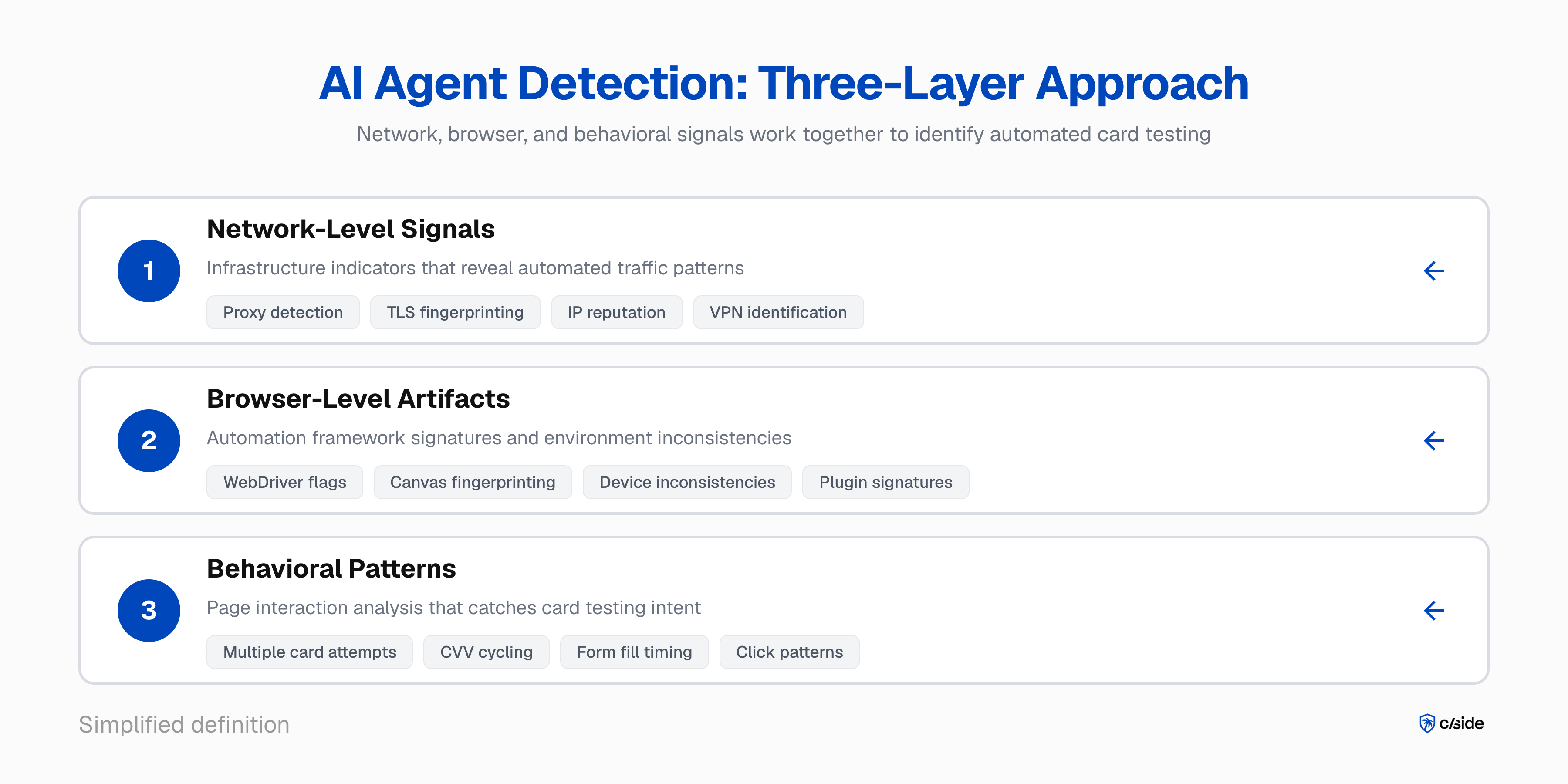

Cómo detectar la prueba de tarjetas impulsada por agentes de IA

Detectar este vector exige huellas avanzas además de medidas específicas de detección de agentes de IA.

Detectar agentes de IA

- Señales de red, navegador y conducta para identificar agentes de IA: El primer paso es saber si la sesión la controla un agente de IA. Eso implica analizar indicadores a nivel de red (proxy, huella TLS), artefactos de navegador típicos de marcos de automatización y patrones conductuales en la interacción con la página.

Desglosamos señales concretas que cside usa para identificar tráfico de agentes de IA en nuestra guía para bloquear agentes de IA en su sitio web.

Identificar conducta fraudulenta de agentes (prueba de tarjetas)

- Combine la detección de agentes con la actividad en la página. Cuando sabe que la sesión es un agente de IA, el siguiente paso es inferir intención de prueba de tarjetas. El comportamiento al rellenar formularios es una de las señales más fuertes. Probar siete números de tarjeta en poco tiempo o diez CVV distintos sobre la misma tarjeta no es conducta humana normal. Con agentes de IA, además, pueden razonar y no seguir patrones lineales, lo que complica el rate limiting.

Cuando esas señales conductuales se combinan con otras alertas (VPN detectada, entorno de huella incoherente), el cuadro se vuelve claro.

En una herramienta de proveedor, como la detección de agentes de IA de cside, muchas señales se combinan en una puntuación de riesgo. Eso ayuda a marcar sesiones sospechosas de estar probando tarjetas y a decidir la acción de enforcement (bloqueo o lista negra).

Ejemplo: cómo se desarrolla un ataque de prueba de tarjetas con IA

Imagine una empresa de comercio electrónico de electrónica de consumo de tamaño medio, con unas 50.000 transacciones al mes y un checkout estándar.

- Selección del objetivo. El atacante elige el sitio porque permite invitado, acepta tarjetas regalo de bajo valor (desde 5 USD) y devuelve respuestas claras de éxito o fallo en el pago.

- Infraestructura. Aprovisiona una flota de agentes de IA con un marco de automatización de navegador. Cada agente corre en Chromium real con IP residencial única y huella de dispositivo aleatoria. Carga 10.000 números robados.

- La campaña de prueba. En 48 horas los agentes navegan, añaden una tarjeta regalo de 5 USD al carrito e introducen un número robado en el checkout. Las tarjetas válidas se marcan como «activas». Los fallos rotan IP y huella. La flota prueba unas 200 tarjetas por hora espaciando transacciones para evitar umbrales de velocidad.

- El daño. De 10.000 tarjetas probadas, 600 validan. Esas tarjetas verificadas se revenden con prima o se usan para compras de alto valor en otros sitios.

Por qué la detección tradicional falla frente a los testers con IA

La detección antifraude clásica se apoya en reglas de velocidad, reputación de IP, huella de dispositivo y inspección de user-agent. Los agentes de prueba con IA eluden todo ello.

- Reglas de velocidad: espacian transacciones para no disparar umbrales por ritmo.

- Reputación de IP: rotan redes de proxies residenciales con historiales limpios.

- Huella de dispositivo: presentan una huella nueva y creíble por sesión.

- User-agent y cabeceras: corren en sesiones de navegador real con cabeceras estándar indistinguibles del tráfico legítimo de Chrome.

El coste en fraude de la prueba de tarjetas

Según Visa, los ataques de enumeración (el término de la red para la prueba de tarjetas) generan 1.100 millones de USD al año en pérdidas por fraude, y el 33% de las cuentas enumeradas sufre fraude en los cinco días posteriores a verse comprometidas.

- El Programa de monitorización del adquirente (VAMP) de Visa incluye un ratio de enumeración dedicado. Si más del 20% de las transacciones de un comercio se marcan como enumeración, entra en el programa. Con más de 300.000 intentos marcados en un mes y ≥20% del volumen, Visa puede clasificar el caso como «excesivo».

- El programa Excessive Fraud Merchant (EFM) de Mastercard monitoriza el ratio fraude/ventas CNP. Por encima del 0,50% en transacciones CNP, las multas empiezan en 500 USD en el segundo mes y escalan. El Excessive Chargeback Program (ECP) añade otra capa: más de 100 contracargos a 150 puntos básicos o más en un mes activa la inscripción.

Una sola campaña de prueba, como en el ejemplo anterior, puede llevar a un comercio de cumplimiento a un programa de monitorización. Salir exige tres meses consecutivos limpios mientras las multas se acumulan.

Estrategias de enforcement frente a la prueba de tarjetas impulsada por agentes de IA

Cuando identifique sesiones sospechosas de prueba de tarjetas, necesita una estrategia de enforcement que equilibre frenar el fraude y no añadir fricción a clientes legítimos.

- Desafío antes del formulario de pago. Las sesiones con riesgo elevado deberían pasar por verificación antes de llegar a los campos de pago, no después. Un CAPTCHA conductual que exija interacción humana genuina añade una capa que los agentes de IA no resuelven del todo sin delatarse. Es el punto de intervención de mayor impacto porque detiene el intento antes de enviar datos de tarjeta.

- Lista negra del visitante. Si se sospecha actividad de prueba en un dispositivo, puede bloquearlo para evitar repeticiones.

- Correlación y bloqueo entre sesiones. Las operaciones de prueba usan muchas sesiones sobre la misma infraestructura. La correlación que agrupa clústeres de huella, cadencias parecidas y rutas de checkout similares detecta campañas que el análisis sesión a sesión pasaría por alto. Al identificar un clúster, puede aplicar enforcement a toda la operación en lugar de jugar al gato y al ratón.