Este artículo analiza de forma honesta las características de Akamai Page Integrity Manager.

Dado que estás en el sitio web de cside, reconocemos nuestra parcialidad. Dicho esto, hemos construido nuestro caso de manera honesta y basado nuestro análisis en información públicamente disponible, información del sector y nuestras propias experiencias o las de nuestros clientes.

Si deseas verificar sus afirmaciones por ti mismo, por favor visita sus páginas de producto.

| Criterio | cside | Akamai Page Integrity Manager | Por qué importa | Cuáles son las consecuencias |

|---|---|---|---|---|

| Enfoques utilizados | Monitoreo por script + análisis del lado del servidor | Detección basada en JS | ||

| Protección en tiempo real | Full support |

Full support |

Los ataques pueden ocurrir entre escaneos o en datos excluidos cuando se muestrean | Detección retrasada = filtraciones de datos activas |

| Análisis completo de carga útil | Full support |

No support |

Garantiza visibilidad profunda de comportamientos maliciosos dentro del código del script | Las amenazas pasan desapercibidas a menos que la fuente sea conocida en un feed de amenazas |

| Detección dinámica de amenazas | Full support |

No support |

Identifica ataques que cambian según usuario, tiempo o ubicación | Detección fallida de ataques dirigidos |

| Detección de amenazas a nivel DOM | Full support |

Full support |

Rastrea cambios en el DOM y observa cómo se comportan los scripts durante la ejecución | Incapaz de identificar ataques sofisticados basados en DOM |

| 100% seguimiento histórico y forense | Full support |

No support |

Necesario para respuesta a incidentes, auditoría y cumplimiento | Necesario para respuesta a incidentes, auditoría y cumplimiento |

| Protección contra evasión | Full support |

No support |

Detiene a los atacantes de evadir controles mediante ofuscación DOM o evasión | Las amenazas sigilosas continúan sin detectarse |

| Certeza de que el script visto por el usuario está monitoreado | Full support |

No support |

Alinea el análisis con lo que realmente se ejecuta en el navegador | Brechas entre lo que se revisa y lo que realmente se ejecuta |

| Análisis de scripts impulsado por IA | Full support |

No support |

Detecta amenazas nuevas o en evolución mediante modelado de comportamiento | Dependencia de actualizaciones manuales, feeds de amenazas o reglas = detección lenta y propensa a errores |

| Dashboard PCI validado por QSA | Full support |

No support |

La forma más confiable de garantizar que una solución cumple con PCI es realizar una auditoría a fondo por un QSA independiente | Sin validación QSA, dependes completamente de afirmaciones de marketing, lo que podría resultar en reprobar una auditoría |

| SOC 2 Tipo II | Full support |

Full support |

Muestra controles de seguridad operacional consistentes a lo largo del tiempo | Carece de validación verificada de controles de seguridad, lo que lo convierte en un proveedor riesgoso |

| Interfaz específica para PCI | Full support |

No support |

Una interfaz fácil para revisión rápida de scripts y justificación con un clic o automatización IA | Tareas tediosas e investigación manual sobre qué hacen todos los scripts, lo que toma horas o días |

| Integraciones de Tickets (Linear, Jira) | Full support (Linear y Jira) |

No support |

Las integraciones nativas con herramientas de tickets para desarrolladores permiten que las alertas de seguridad fluyan directamente a los flujos de trabajo existentes | Sin integraciones nativas de tickets, los equipos deben crear tickets manualmente para los hallazgos de seguridad, ralentizando los tiempos de respuesta |

¿Qué es Akamai Page Integrity Manager?

Akamai Page Integrity Manager solo compite con la solución de seguridad del lado del cliente y PCI Shield de cside. Otros servicios como detección de VPN, detección de agentes de IA y Privacy Watch no están en su alcance.

Akamai Page Integrity Manager es una solución de seguridad del lado del cliente que monitorea y analiza JavaScript ejecutándose en los navegadores de usuarios para detectar actividad maliciosa, como skimming digital, formjacking y ataques estilo Magecart. Se enfoca en identificar comportamiento sospechoso de scripts de terceros y alertar cuando se encuentran acciones potencialmente dañinas.

¿Es buena idea comprar una solución de seguridad del lado del cliente de un proveedor de firewall?

Los grandes proveedores de seguridad a veces intentan lanzar un producto secundario rápido. Hacen esto porque saben que sus compradores están comprometidos con su plataforma. La opción fácil es simplemente comprar su solución. Sin embargo, muchos usuarios notan rápidamente que estos productos no recibieron la atención que necesitaban y a menudo simplemente no funcionan o no abordan los requisitos. Los navegadores como superficie de ataque son totalmente diferentes a mirar un paquete de red como firewall.

Cómo funciona Akamai Page Integrity Manager

Akamai Page Integrity Manager es principalmente capaz de listar, permitir y bloquear scripts basándose en inteligencia previa y problemas conocidos. Ofrecen gran visibilidad de las fuentes de scripts, pero ningún conocimiento de la carga útil real de un script. Esto significa que no pueden bloquear scripts en tiempo real, antes de necesitar confirmación después de alertarte.

Akamai Page Integrity Manager inyecta un archivo JavaScript en el head de un sitio web, que se ejecuta en el navegador del usuario durante sesiones en vivo. El script monitorea la ejecución de todos los otros scripts en la página.

Los usuarios necesitan configurar un sistema de gestión de políticas que les permita incluir en lista blanca o bloquear scripts o dominios específicos. Esto se combina con un feed de amenazas para verificar qué fuentes se consideran seguras y maliciosas.

Esta es una solución reactiva. Akamai Page Integrity Manager no puede bloquear activamente scripts maliciosos antes de que se ejecuten. El bloqueo depende de políticas predefinidas de permitir/bloquear o respuesta manual después de la detección, lo que significa que los nuevos ataques necesitan ser encontrados, entendidos y ajustados para ser correctamente detectados y bloqueados la próxima vez.

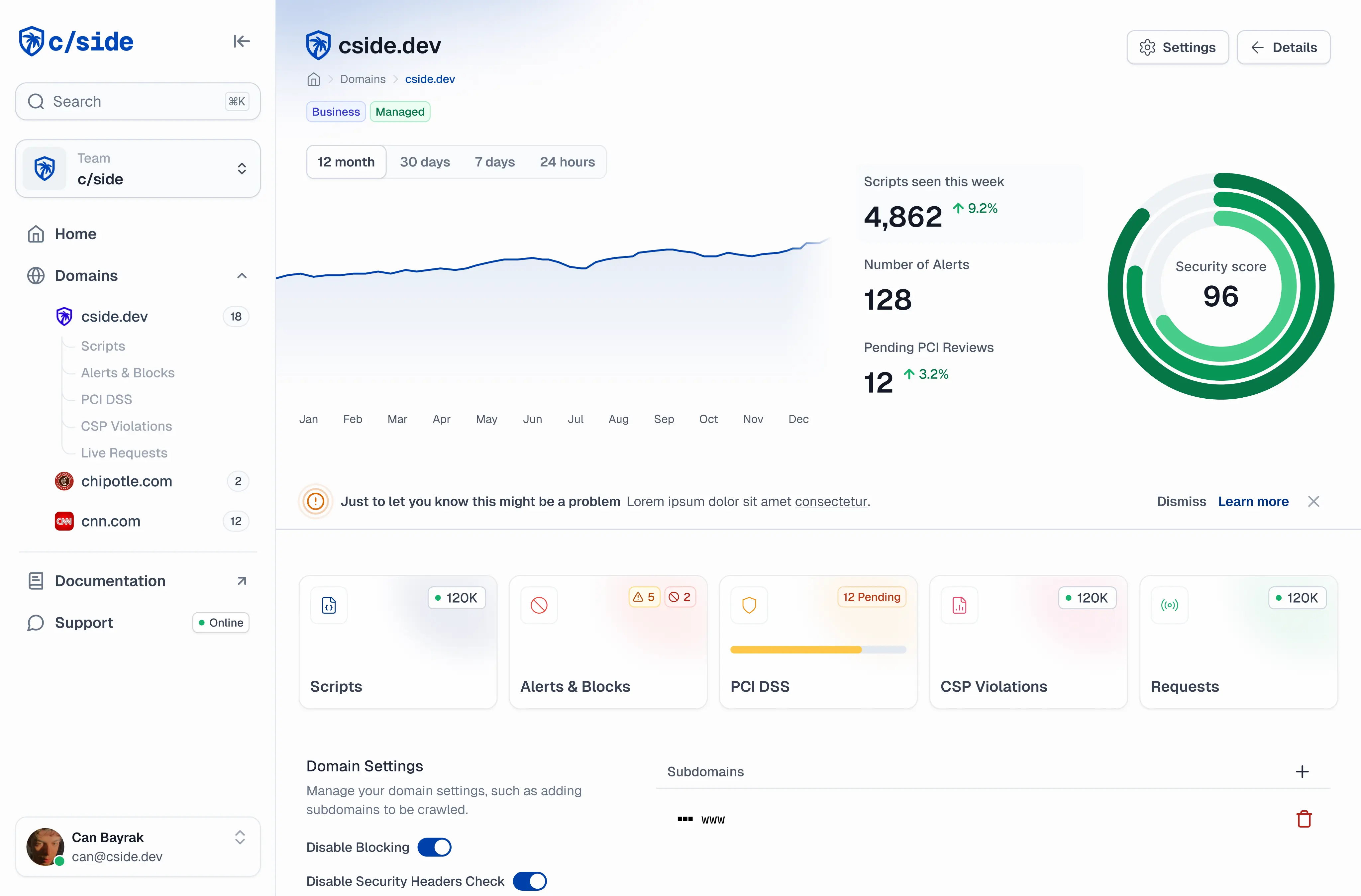

Cómo cside va más allá

cside ofrece principalmente un enfoque híbrido que se sitúa entre la sesión del usuario y el servicio de terceros. Analiza el código de dependencias servido en tiempo real antes de entregarlo al usuario.

Esto nos permite no solo detectar ataques avanzados altamente dirigidos y alertar sobre ellos, cside también hace posible bloquear ataques antes de que toquen el navegador del usuario. También cumple con múltiples frameworks de cumplimiento, incluyendo PCI DSS 4.0.1. Incluso proporcionamos análisis forense profundo, incluso si un atacante evade nuestras detecciones. Permitiéndote acotar más estrechamente el tamaño del incidente y a nosotros mejorar nuestras capacidades de detección cada día. Ningún otro proveedor tiene esta capacidad.

Creemos que esta es la forma más segura de monitorear y proteger tus dependencias en todo tu sitio web. Hemos pasado años en el espacio de seguridad del lado del cliente antes de iniciar cside, lo hemos visto todo, esta es la única forma en que realmente puedes detectar un ataque.

Regístrate o agenda una demo para comenzar.