Este artículo analiza de forma honesta las características de Feroot.

Dado que estás en el sitio web de cside, reconocemos nuestra parcialidad. Dicho esto, hemos construido nuestro caso de manera honesta y basado nuestro análisis en información públicamente disponible, información del sector y nuestras propias experiencias o las de nuestros clientes.

Si deseas verificar sus afirmaciones por ti mismo, por favor visita sus páginas de producto.

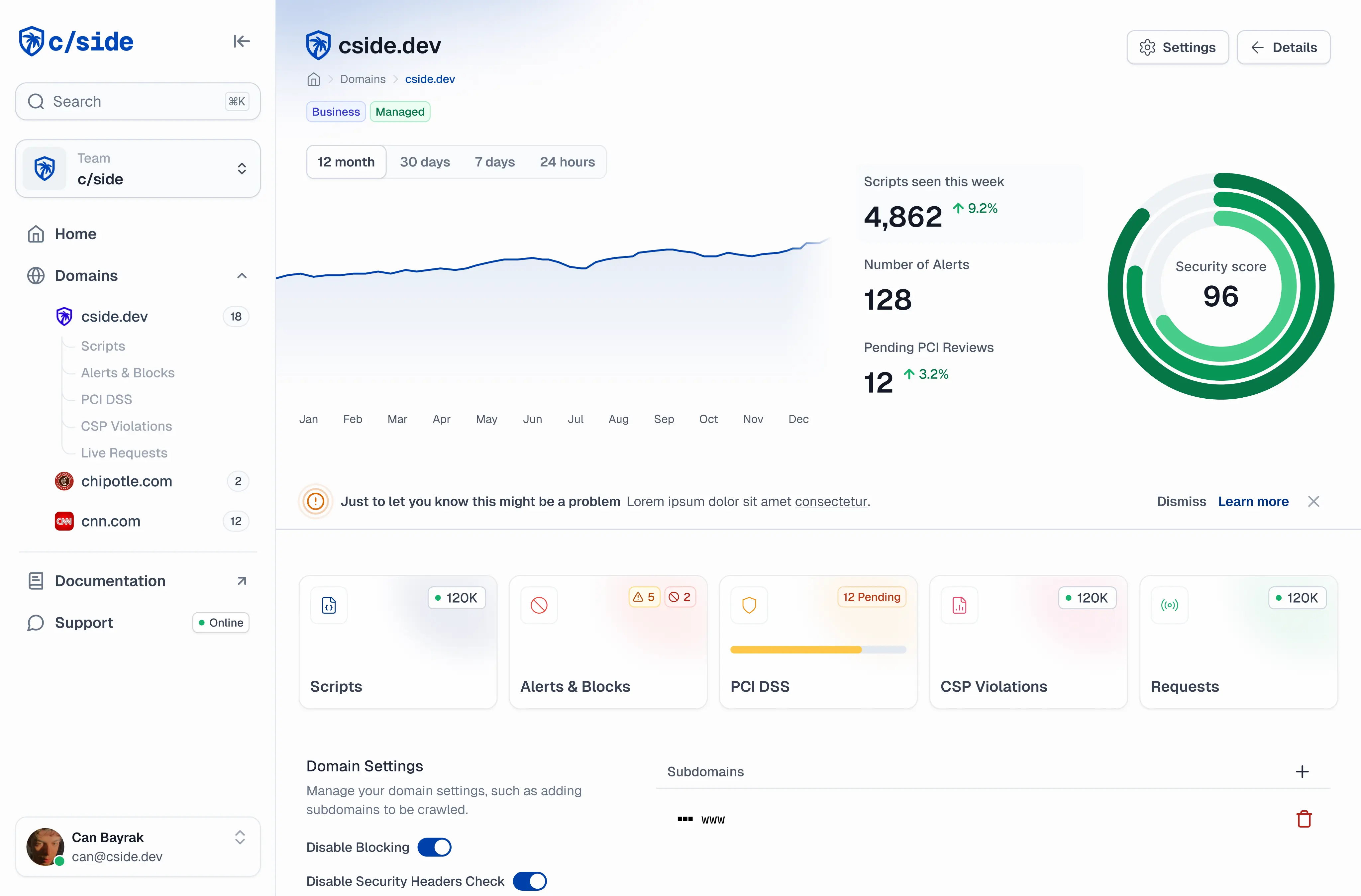

| Criterio | cside | Feroot | Por qué importa | Cuáles son las consecuencias |

|---|---|---|---|---|

| Enfoques utilizados | Monitoreo por script + análisis del lado del servidor & Agent Detection + Crawler + Free CSP Endpoint | Detección basada en JS | ||

| Protección en tiempo real | Full support |

Partial support |

Los ataques pueden ocurrir entre escaneos o en datos excluidos cuando se muestrean; se requiere análisis activo en la página. | Detección retrasada = filtraciones de datos activas |

| Análisis completo de carga útil | Full support |

No support |

Garantiza visibilidad profunda de comportamientos maliciosos dentro del código del script | Las amenazas pasan desapercibidas a menos que la fuente sea conocida en un feed de amenazas |

| Detección dinámica de amenazas | Full support |

Partial support |

Identifica ataques que cambian según usuario, tiempo o ubicación | Detección fallida de ataques dirigidos |

| Detección de amenazas a nivel DOM | Full support |

Partial support |

Rastrea cambios en el DOM y observa cómo se comportan los scripts durante la ejecución | Incapaz de identificar ataques sofisticados basados en DOM |

| 100% seguimiento histórico y forense | Full support |

No support |

Necesario para respuesta a incidentes, auditoría y cumplimiento | Análisis incompleto de causa raíz y brechas de cumplimiento |

| Protección contra evasión | Full support |

No support |

Detiene a los atacantes de evadir controles mediante ofuscación DOM o evasión | Las amenazas sigilosas continúan sin detectarse |

| Certeza de que el script visto por el usuario está monitoreado | Full support |

No support |

Alinea el análisis con lo que realmente se ejecuta en el navegador | Brechas entre lo que se revisa y lo que realmente se ejecuta |

| Análisis de scripts impulsado por IA | Full support |

No support |

Detecta amenazas nuevas o en evolución mediante modelado de comportamiento | Dependencia de actualizaciones manuales, feeds de amenazas o reglas = detección lenta y propensa a errores |

| QSA validado PCI DSS | Full support |

No support |

La forma más confiable de garantizar que una solución cumple con PCI es realizar una auditoría a fondo por un QSA independiente | Sin validación QSA, dependes completamente de afirmaciones de marketing, lo que podría resultar en reprobar una auditoría |

| SOC 2 Tipo II | Full support |

Full support |

Muestra controles de seguridad operacional consistentes a lo largo del tiempo | Carece de validación verificada de controles de seguridad, lo que lo convierte en un proveedor riesgoso |

| Dashboard PCI validado por QSA | Full support |

No support |

Una interfaz fácil para revisión rápida de scripts y justificación con un clic o automatización IA | Tareas tediosas e investigación manual sobre qué hacen todos los scripts, lo que toma horas o días |

| Precios | Full support |

No support |

Precios predecibles y públicos mejoran la planificación presupuestaria | Precios ocultos causan incertidumbre y costos inesperados |

| Integraciones de Tickets (Linear, Jira) | Full support (Linear y Jira) |

No support |

Las integraciones nativas con herramientas de tickets para desarrolladores permiten que las alertas de seguridad fluyan directamente a los flujos de trabajo existentes | Sin integraciones nativas de tickets, los equipos deben crear tickets manualmente para los hallazgos de seguridad, ralentizando los tiempos de respuesta |

| Velocidad de implementación | Rápida | Rápida | Ambos se implementan a través de un simple script en la página | La implementación rápida permite protección inmediata |

Reseñas de usuarios: Feroot vs cside

Así es como los usuarios reales calificaron cside y Feroot según su experiencia con la precisión de detección, la calidad del soporte y la fiabilidad general.

| Plataforma | cside | Feroot |

|---|---|---|

| Google Maps | ★★★★★ (5/5) | ★★☆☆☆ (2.3/5) |

| G2 | ★★★★★ (4.9/5) | ★★★★☆ (4.6/5) |

| SourceForge | ★★★★★ (5/5) - 23 reseñas | Sin reseñas |

Puedes ver las reseñas de usuarios de cside en Sourceforge o G2.

"Estoy contento de haber encontrado su producto y nos ha ayudado a cumplir con los objetivos de cumplimiento PCI que antes parecían un poco abrumadores. El producto de cside era exactamente lo que buscábamos a una fracción del precio que ofrecían otros competidores." - Reseña anónima, Sourceforge (Cita de la reseña de Sourceforge de cside)

¿Qué es Feroot?

Feroot solo compite con la solución de seguridad del lado del cliente y PCI Shield de cside. Otros servicios como detección de VPN, detección de agentes de IA y Privacy Watch no están en su alcance.

Feroot es una solución de seguridad del lado del cliente enfocada en proteger aplicaciones web de scripts maliciosos de terceros. Su plataforma proporciona monitoreo basado en navegador para detectar comportamiento sospechoso de scripts.

Cómo funciona Feroot

Feroot inyecta código JavaScript de monitoreo en páginas web que observa el comportamiento de otros scripts durante la ejecución. Rastrea qué datos acceden los scripts, qué conexiones hacen y cómo interactúan con el DOM.

Este enfoque basado en navegador significa que el monitoreo ocurre en el mismo entorno que el código potencialmente malicioso, creando oportunidades para atacantes sofisticados de detectar y evadir el monitoreo.

Cómo cside va más allá

cside ofrece principalmente un enfoque híbrido que se sitúa entre la sesión del usuario y el servicio de terceros. Analiza el código de dependencias servido en tiempo real antes de entregarlo al usuario.

Esto nos permite no solo detectar ataques avanzados altamente dirigidos y alertar sobre ellos, cside también hace posible bloquear ataques antes de que toquen el navegador del usuario. También cumple con múltiples frameworks de cumplimiento, incluyendo PCI DSS 4.0.1. Incluso proporcionamos análisis forense profundo, incluso si un atacante evade nuestras detecciones. Ningún otro proveedor tiene esta capacidad.

Creemos que esta es la forma más segura de monitorear y proteger tus dependencias en todo tu sitio web.

Regístrate o agenda una demo para comenzar.