Trusted Knight Protector AIR y cside protegen contra amenazas del lado del cliente, pero funcionan de maneras fundamentalmente diferentes. Trusted Knight enruta todo tu tráfico a través de un proxy DNS, añadiendo una dependencia de terceros a cada solicitud. cside despliega un script ligero directamente en el navegador, dándote visibilidad en tiempo real sobre inyecciones de scripts, web skimming y ataques post-carga sin tocar tu ruta de red.

Este artículo analiza las características de Trusted Knight. Esta comparación se basa en información disponible públicamente, información del sector y nuestras propias experiencias o las de nuestros clientes. Para verificar sus capacidades, puedes visitar sus páginas de producto.

Los riesgos de la arquitectura DNS-redirect de Trusted Knight

La disponibilidad de tu sitio pasa a depender del tiempo de actividad de Trusted Knight. Esto supone un riesgo significativo para las instituciones financieras con obligaciones de SLA.

Cada solicitud a tu sitio realiza un salto de red adicional a través del proxy. Para instituciones financieras donde la latencia de sesión afecta a la conversión y la experiencia del cliente, el tiempo de ida y vuelta añade sobrecarga.

¿Cuál es la diferencia entre Trusted Knight Protector AIR y cside?

| Criterio | cside | Trusted Knight | Por qué importa | Cuáles son las consecuencias |

|---|---|---|---|---|

| Arquitectura de implementación | Script ligero desplegado en tu sitio | Proxy DNS que enruta el tráfico a través de la infraestructura de Trusted Knight | La arquitectura determina el riesgo operativo, la latencia y la dependencia del tiempo de actividad de terceros | Los proxies DNS crean un punto único de fallo y añaden latencia a cada solicitud |

| Detecta código malicioso en el navegador antes de que robe datos | Full support |

Partial support |

Los ataques del lado del cliente se ejecutan en el navegador, no en la red | La inspección a nivel de red no detecta amenazas que solo ocurren en el navegador |

| Dónde ocurre la monitorización | Entorno de ejecución del navegador | Capa de red / inspección de tráfico de sesión | La monitorización a nivel de navegador ve lo que los usuarios realmente experimentan | La monitorización solo a nivel de red no puede observar lo que los scripts hacen después de la entrega |

| Impacto en el rendimiento del sitio | Full support Mínimo |

No support Alto riesgo |

Los saltos de red adicionales añaden latencia que afecta las tasas de conversión | Los proxies DNS enrutan todo el tráfico por infraestructura de terceros, añadiendo sobrecarga |

| Previene web skimming y phishing por manipulación de UI | Full support |

Partial support |

El skimming y el phishing por UI ocurren en el DOM después de que la página carga | Sin visibilidad a nivel de navegador, los ataques basados en DOM pasan desapercibidos |

| Monitoriza inyecciones de scripts de terceros | Full support |

Partial support |

Los scripts de terceros son el vector principal de ataques a la cadena de suministro | Sin visibilidad de inyección de scripts, tu sitio queda expuesto a dependencias comprometidas |

| Señales de fraude por huella de dispositivo | Full support |

No support |

Las señales de dispositivo ayudan a identificar patrones de fraude y reincidentes | Sin huellas digitales, los equipos de fraude carecen de inteligencia a nivel de sesión |

| Monitorización del comportamiento de scripts post-carga | Full support |

No support |

Muchos ataques se activan solo después de la carga mediante scripts diferidos o inyectados | Sin monitorización post-carga, los ataques que se activan después de la entrega pasan desapercibidos |

| Cifrado de datos en tránsito | No es el enfoque - TLS estándar | Full support |

Capas de cifrado adicionales pueden proteger datos en endpoints comprometidos | TLS estándar es suficiente para la mayoría de casos pero no protege contra malware de endpoint |

| Bloquea malware a nivel de dispositivo en máquinas comprometidas | No es el enfoque | Full support |

El malware de endpoint intercepta datos antes de que lleguen al navegador | Ninguna seguridad del lado del sitio web puede proteger de forma consistente contra malware ya presente en el dispositivo del usuario. Como propietario del sitio, no puedes garantizar técnicamente la protección contra amenazas preexistentes a nivel de dispositivo |

Enfoque de seguridad principal

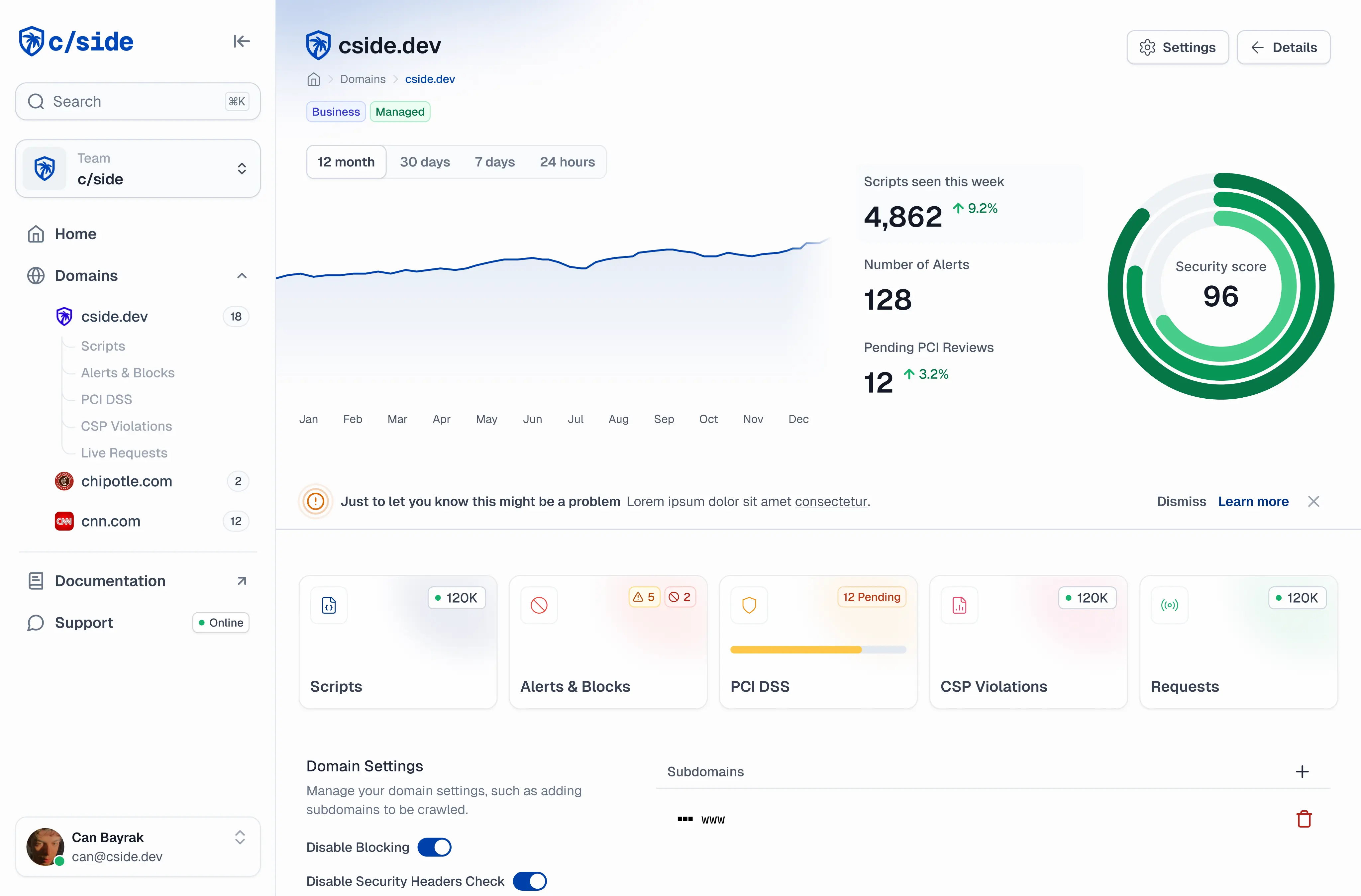

El producto de seguridad del lado del cliente de cside monitoriza la ejecución de JavaScript y detecta comportamiento malicioso en tiempo real. Previene web skimming, ataques basados en scripts y fraude del lado del cliente. cside también ofrece prevención de fraude por agentes de IA, protección de privacidad y señales de huella digital para flujos de trabajo antifraude.

Trusted Knight protege las transacciones de dispositivos de usuario comprometidos inspeccionando el tráfico de sesión y cifrando datos sensibles. Reduce el fraude y protege las interacciones incluso cuando el endpoint está infectado.

Qué es Trusted Knight Protector AIR:

Un producto de seguridad basado en la nube que se despliega mediante redirección DNS y configuración SSL. Todo el tráfico web se enruta a través de la infraestructura en la nube de Trusted Knight, donde se inspecciona en busca de inyecciones de JavaScript malicioso, malware y amenazas antes de ser enviado a los usuarios. Trusted Knight cifra el intercambio de datos entre el sitio web y el visitante y afirma cobertura del 100% de cada interacción de cliente. Es agnóstico de plataforma y no requiere cambios en el código del sitio web más allá de la redirección DNS.

Qué es cside:

Una plataforma de inteligencia a nivel de navegador que se despliega directamente en la aplicación del banco o comerciante mediante una etiqueta JavaScript ligera. Sin redirección DNS, sin reenrutamiento de tráfico. Cuando un usuario visita tu sitio web, cside monitoriza el entorno del navegador en tiempo real, detectando scripts maliciosos y JavaScript de terceros no autorizado que podría robar datos de clientes. Dado que cside opera dentro de la propia sesión en lugar de en la capa de red, puede observar lo que realmente ocurre dentro del navegador, incluidas las interacciones de scripts que ocurren después de que una página se ha cargado.

cside también ofrece huella digital de dispositivo, capturando señales del navegador y del dispositivo en cada sesión para enriquecer los análisis de fraude. Esto permite a las instituciones financieras combinar inteligencia del navegador con identidad de dispositivo, detección de VPN, detección de agentes de IA y datos de riesgo de sesión.

Comparando superficies protegidas: cside vs Trusted Knight

- Protege páginas de pago o formularios que procesan información sensible

- Protege a tus clientes del web skimming y el phishing basado en manipulación de UI

- Garantiza el cumplimiento de los requisitos PCI DSS 6.4.3 & 11.6.1, GDPR, CCPA y más.

- Detecta manipulación del navegador que podría interferir con pagos o inicios de sesión

- Protege transacciones del malware en dispositivos de usuario comprometidos

Reseñas de cside vs Trusted Knight

**4.8 ★★★★★** G2

**4.9 ★★★★★** Sourceforge

Ganador de premios como líder en seguridad del lado del cliente por Sourceforge y Cyber Defense

**3.7 ★★★☆☆** Gartner Reviews

Comparación: detección de amenazas cside vs Trusted Knight

| Tipo de amenaza | cside | Trusted Knight | Por qué importa | Cuáles son las consecuencias |

|---|---|---|---|---|

| Magecart (Web Skimming) | Full support |

Full support |

Los ataques Magecart inyectan skimmers en páginas de pago para robar datos de tarjetas | Sin detección, los datos robados llevan a pérdidas por fraude y violaciones PCI |

| Keyloggers servidos a usuarios mediante inyecciones en la capa del navegador | Full support |

Partial support |

Los keyloggers inyectados en el navegador capturan credenciales en tiempo real | Las herramientas a nivel de red pueden no detectar keyloggers que se activan después de la entrega |

| Compromisos de cadena de suministro de JavaScript de terceros | Full support |

Partial support |

Los scripts de terceros comprometidos son el vector más común de ataques del lado del cliente | Sin monitorización a nivel de script, los ataques a la cadena de suministro se propagan por dependencias confiables |

| Manipulación del DOM / detección de phishing por UI | Full support |

Full support |

Los atacantes superponen formularios falsos o modifican elementos para robar credenciales | Los usuarios envían datos a elementos controlados por atacantes sin saberlo |

| Agentes de IA maliciosos que abusan de flujos de pago | Full support |

No support |

Los agentes de IA pueden automatizar el fraude a escala en flujos de pago | Sin detección de agentes de IA, el abuso automatizado queda sin control |

| Malware a nivel de dispositivo en dispositivos de usuario | No es el enfoque | Full support |

El malware de endpoint intercepta datos antes de que lleguen al navegador | Ninguna seguridad del lado del sitio web puede proteger de forma consistente contra malware ya presente en el dispositivo del usuario. Esto queda fuera de lo que cualquier propietario de sitio puede garantizar técnicamente |

| Detección de VPN/Proxy | Full support |

No support |

El uso de VPN y proxy puede indicar fraude, abuso o geo-spoofing | Sin detección, los estafadores se ocultan tras conexiones anonimizadas |

| Robo de datos personales | Info de pago, formularios, flujos KYC | Info de pago | El skimming apunta a más que datos de tarjetas; formularios y flujos KYC contienen PII sensible | Un alcance limitado deja datos no relacionados con pagos sin protección |

Cómo funciona cada producto

Desplegado en la aplicación. Opera dentro de la sesión del navegador.

La redirección DNS enruta todo el tráfico a través de la nube de Trusted Knight.

Quién compra cada producto

Bancos e instituciones financieras que necesitan visibilidad a nivel de navegador en las sesiones de clientes sin cambios de infraestructura ni reenrutamiento de tráfico. Equipos de fraude que quieren huella digital de dispositivo e inteligencia de scripts combinada en señales de análisis de fraude. Equipos de seguridad responsables del cumplimiento PCI DSS 4.0. Fintechs y proveedores de pago que necesitan despliegue sin fricción a escala.

Organizaciones que quieren añadir una capa de seguridad y cifrado sin modificar el código de su aplicación. Empresas donde la preocupación principal es el malware en los dispositivos de los clientes y el cifrado de datos en tránsito. Equipos que prefieren controles a nivel de infraestructura sobre instrumentación a nivel de aplicación y se sienten cómodos con el modelo operativo de redirección DNS.

¿Buscas cambiar de Trusted Knight?

Prueba cside con una instalación rápida y autoguiada en un plan gratuito para probar nuestra plataforma. ¿Necesitas ayuda para evaluar qué es lo mejor para ti? Reserva una demo para que nuestro equipo te guíe en la migración y determine si cside es la solución adecuada para ti.

¿Evaluando otras opciones? Mira cómo cside se compara con Cloudflare Page Shield, Akamai Page Integrity Manager, o ver todas las comparaciones.