O Trusted Knight Protector AIR e o cside protegem contra ameaças do lado do cliente, mas funcionam de maneiras fundamentalmente diferentes. O Trusted Knight roteia todo o seu tráfego por um proxy DNS, adicionando uma dependência de terceiros a cada solicitação. O cside implanta um script leve diretamente no navegador, oferecendo visibilidade em tempo real sobre injeções de scripts, web skimming e ataques pós-carregamento sem alterar seu caminho de rede.

Este artigo analisa as funcionalidades do Trusted Knight. Esta comparação é baseada em informações publicamente disponíveis, informações do setor e nossas próprias experiências ou as de nossos clientes. Para verificar suas capacidades, você pode visitar suas páginas de produto.

Os riscos da arquitetura DNS-redirect do Trusted Knight

A disponibilidade do seu site passa a depender do tempo de atividade do Trusted Knight. Isso é um risco significativo para instituições financeiras com obrigações de SLA.

Cada solicitação ao seu site faz um salto de rede adicional pelo proxy. Para instituições financeiras onde a latência da sessão afeta a conversão e a experiência do cliente, o round-trip adiciona sobrecarga.

Qual é a diferença entre o Trusted Knight Protector AIR e o cside?

| Critério | cside | Trusted Knight | Por que importa | Quais são as consequências |

|---|---|---|---|---|

| Arquitetura de implantação | Script leve implantado no seu site | Proxy DNS que roteia o tráfego pela infraestrutura do Trusted Knight | A arquitetura determina o risco operacional, a latência e a dependência do uptime de terceiros | Proxies DNS criam um ponto único de falha e adicionam latência a cada solicitação |

| Detecta código malicioso no navegador antes de roubar dados do usuário | Full support |

Partial support |

Ataques do lado do cliente são executados no navegador, não na rede | A inspeção no nível de rede não detecta ameaças que ocorrem apenas no navegador |

| Onde o monitoramento acontece | Ambiente de execução do navegador | Camada de rede / inspeção de tráfego de sessão | Monitoramento no nível do navegador vê o que os usuários realmente experimentam | Monitoramento apenas no nível de rede não pode observar o que os scripts fazem após a entrega |

| Impacto no desempenho do site | Full support Mínimo |

No support Alto risco |

Saltos de rede adicionais adicionam latência que afeta taxas de conversão | Proxies DNS roteiam todo o tráfego por infraestrutura de terceiros, adicionando sobrecarga |

| Previne web skimming e phishing por manipulação de UI | Full support |

Partial support |

Skimming e phishing por UI ocorrem no DOM após o carregamento da página | Sem visibilidade no nível do navegador, ataques baseados em DOM passam despercebidos |

| Monitora injeções de scripts de terceiros | Full support |

Partial support |

Scripts de terceiros são o vetor principal de ataques à cadeia de suprimentos | Sem visibilidade de injeção de scripts, seu site fica exposto a dependências comprometidas |

| Sinais de fraude por impressão digital do dispositivo | Full support |

No support |

Sinais de dispositivo ajudam a identificar padrões de fraude e reincidentes | Sem fingerprinting, equipes de fraude carecem de inteligência no nível de sessão |

| Monitoramento do comportamento de scripts após carregamento | Full support |

No support |

Muitos ataques se ativam apenas após o carregamento via scripts diferidos ou injetados | Sem monitoramento pós-carregamento, ataques que se ativam após a entrega passam despercebidos |

| Criptografia de dados em trânsito | Não é o foco - TLS padrão | Full support |

Camadas adicionais de criptografia podem proteger dados em endpoints comprometidos | TLS padrão é suficiente para a maioria dos casos mas não protege contra malware de endpoint |

| Bloqueia malware em nível de dispositivo em máquinas comprometidas | Não é o foco | Full support |

Malware de endpoint intercepta dados antes de chegarem ao navegador | Nenhuma segurança do lado do site pode proteger de forma consistente contra malware já presente no dispositivo do usuário. Como proprietário do site, você não pode tecnicamente garantir proteção contra ameaças preexistentes no nível do dispositivo |

Foco principal de segurança

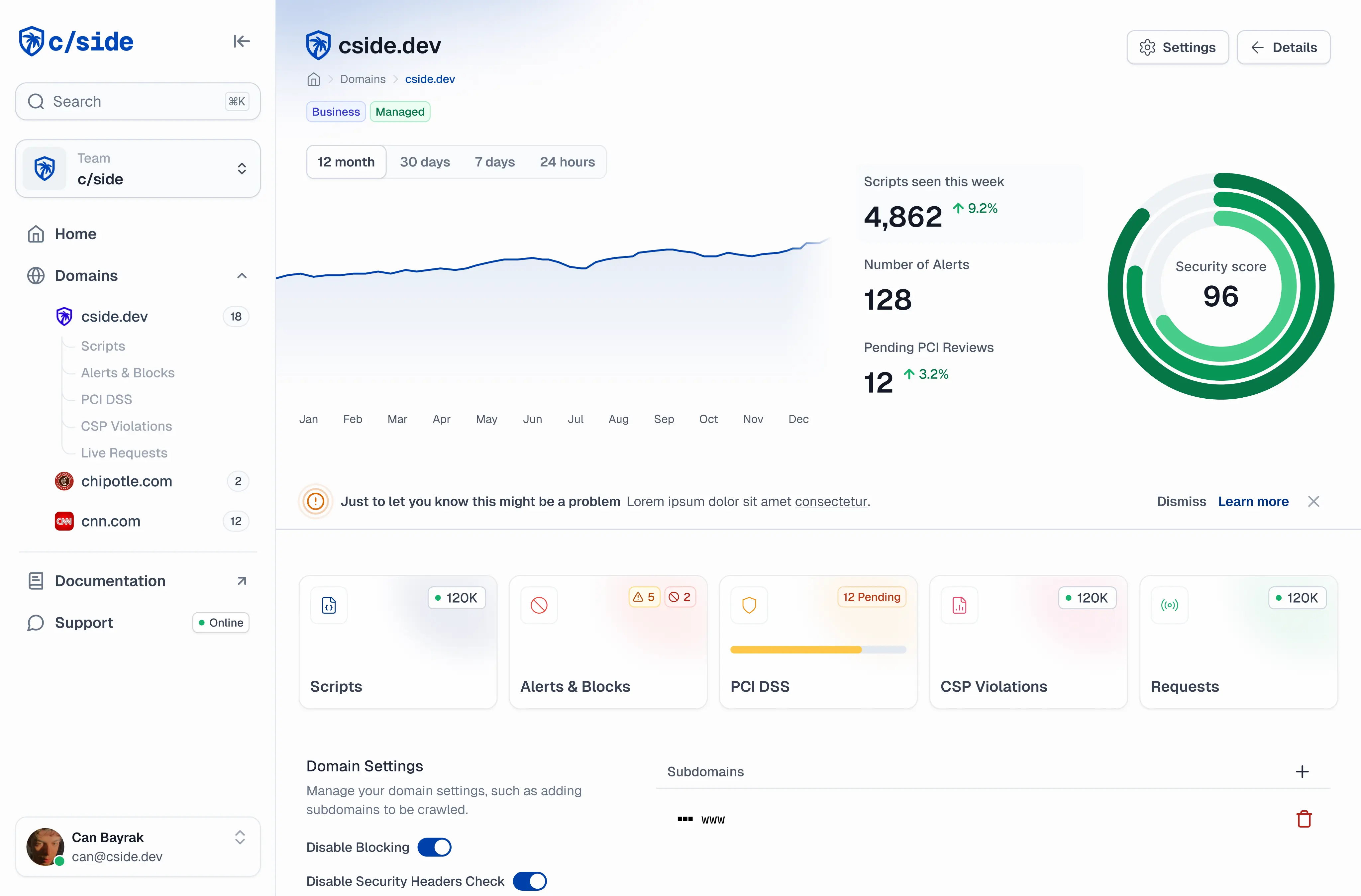

O produto de segurança do lado do cliente do cside monitora a execução de JavaScript e detecta comportamento malicioso do lado do cliente em tempo real. Ele previne web skimming, ataques baseados em scripts e fraude do lado do cliente. O cside também oferece prevenção de fraude por agentes de IA, proteção de privacidade e sinais de impressão digital para fluxos de trabalho antifraude.

O Trusted Knight protege transações de dispositivos de usuários comprometidos inspecionando o tráfego de sessão e criptografando dados sensíveis. Ele reduz fraudes e protege interações mesmo quando o endpoint está infectado.

O que é o Trusted Knight Protector AIR:

Um produto de segurança baseado em nuvem que é implantado via redirecionamento DNS e configuração SSL. Todo o tráfego do site é roteado pela infraestrutura de nuvem do Trusted Knight, onde é inspecionado em busca de injeções de JavaScript malicioso, malware e ameaças antes de ser encaminhado aos usuários. O Trusted Knight criptografa a troca de dados entre o site e o visitante e afirma cobertura de 100% de cada interação com o cliente. É agnóstico de plataforma e não requer alterações no código do site além do redirecionamento DNS.

O que é o cside:

Uma plataforma de inteligência em nível de navegador que é implantada diretamente na aplicação do banco ou comerciante via uma tag JavaScript leve. Sem redirecionamento DNS, sem roteamento de tráfego. Quando um usuário visita seu site, o cside monitora o ambiente do navegador em tempo real, detectando scripts maliciosos e JavaScript de terceiros não autorizado que poderia roubar dados de clientes. Como o cside opera dentro da própria sessão em vez da camada de rede, ele pode observar o que está realmente acontecendo dentro do navegador, incluindo interações de scripts que ocorrem após o carregamento de uma página.

O cside também fornece impressões digitais de dispositivos, capturando sinais do navegador e do dispositivo em cada sessão para enriquecer análises de fraude. Isso permite que instituições financeiras combinem inteligência do navegador com identidade do dispositivo, detecção de VPN, detecção de agentes de IA e dados de risco de sessão.

Comparando superfícies protegidas: cside vs Trusted Knight

- Protege páginas de pagamento ou formulários que processam informações sensíveis

- Protege seus clientes de web skimming e phishing baseado em manipulação de UI

- Garante conformidade com os requisitos PCI DSS 6.4.3 & 11.6.1, LGPD, CCPA e mais.

- Detecta manipulação do navegador que poderia interferir com pagamentos ou logins

- Protege transações de malware em dispositivos de usuários comprometidos

Avaliações do cside vs Trusted Knight

**4.8 ★★★★★** G2

**4.9 ★★★★★** Sourceforge

Premiado como líder em segurança do lado do cliente pelo Sourceforge e Cyber Defense

**3.7 ★★★☆☆** Gartner Reviews

Comparação: detecção de ameaças cside vs Trusted Knight

| Tipo de ameaça | cside | Trusted Knight | Por que importa | Quais são as consequências |

|---|---|---|---|---|

| Magecart (Web Skimming) | Full support |

Full support |

Ataques Magecart injetam skimmers em páginas de pagamento para roubar dados de cartão | Sem detecção, dados roubados levam a perdas por fraude e violações PCI |

| Keyloggers servidos a usuários via injeções na camada do navegador | Full support |

Partial support |

Keyloggers injetados no navegador capturam credenciais em tempo real | Ferramentas no nível de rede podem não detectar keyloggers que se ativam após a entrega |

| Comprometimentos da cadeia de suprimentos JavaScript de terceiros | Full support |

Partial support |

Scripts de terceiros comprometidos são o vetor mais comum de ataques do lado do cliente | Sem monitoramento no nível de script, ataques à cadeia de suprimentos se propagam por dependências confiáveis |

| Manipulação de DOM / detecção de phishing por UI | Full support |

Full support |

Atacantes sobrepõem formulários falsos ou modificam elementos para roubar credenciais | Usuários enviam dados para elementos controlados por atacantes sem saber |

| Agentes de IA maliciosos que abusam de fluxos de checkout | Full support |

No support |

Agentes de IA podem automatizar fraude em escala em fluxos de pagamento | Sem detecção de agentes de IA, abuso automatizado fica sem controle |

| Malware em nível de dispositivo nos dispositivos do usuário | Não é o foco | Full support |

Malware de endpoint intercepta dados antes de chegarem ao navegador | Nenhuma segurança do lado do site pode proteger de forma consistente contra malware já presente no dispositivo do usuário. Isso está fora do que qualquer proprietário de site pode tecnicamente garantir |

| Detecção de VPN/Proxy | Full support |

No support |

O uso de VPN e proxy pode indicar fraude, abuso ou geo-spoofing | Sem detecção, fraudadores se escondem atrás de conexões anonimizadas |

| Skimming de dados pessoais | Info de pagamento, formulários, fluxos KYC | Info de pagamento | Skimming visa mais que dados de cartão; formulários e fluxos KYC contêm PII sensível | Um escopo limitado deixa dados não relacionados a pagamentos desprotegidos |

Como cada produto funciona

Implantado na aplicação. Opera dentro da sessão do navegador.

O redirecionamento DNS roteia todo o tráfego pela nuvem do Trusted Knight.

Quem compra cada produto

Bancos e instituições financeiras que precisam de visibilidade em nível de navegador nas sessões de clientes sem alterações de infraestrutura ou roteamento de tráfego. Equipes de fraude que querem impressão digital de dispositivo e inteligência de scripts combinadas em sinais de análise de fraude. Equipes de segurança responsáveis pela conformidade PCI DSS 4.0. Fintechs e provedores de pagamento que precisam de implantação sem atrito em escala.

Organizações que querem adicionar uma camada de segurança e criptografia sem modificar o código da aplicação. Empresas onde a preocupação principal é malware nos dispositivos dos clientes e criptografia de dados em trânsito. Equipes que preferem controles em nível de infraestrutura em vez de instrumentação em nível de aplicação e estão confortáveis com o modelo operacional de redirecionamento DNS.

Quer migrar do Trusted Knight?

Experimente o cside com uma instalação rápida e autoguiada em um plano gratuito para testar nossa plataforma. Precisa de ajuda para avaliar o que é melhor para você? Agende uma demo para que nossa equipe o oriente na migração e determine se o cside é a solução certa para você.

Avaliando outras opções? Veja como o cside se compara ao Cloudflare Page Shield, Akamai Page Integrity Manager, ou veja todas as comparações.