Trusted Knight Protector AIR et cside protègent tous deux contre les menaces côté client, mais fonctionnent de manières fondamentalement différentes. Trusted Knight achemine tout votre trafic via un proxy DNS, ajoutant une dépendance tierce à chaque requête. cside déploie un script léger directement dans le navigateur, offrant une visibilité en temps réel sur les injections de scripts, le web skimming et les attaques post-chargement sans toucher votre chemin réseau.

Cet article examine les fonctionnalités de Trusted Knight. Cette comparaison est basée sur des informations publiquement disponibles, des informations sectorielles et nos propres expériences ou celles de nos clients. Pour vérifier leurs capacités, vous pouvez consulter leurs pages produit.

Les risques de l'architecture DNS-redirect de Trusted Knight

La disponibilité de votre site devient dépendante du temps de fonctionnement de Trusted Knight. C'est un risque significatif pour les institutions financières ayant des obligations de SLA.

Chaque requête vers votre site effectue un saut réseau supplémentaire via le proxy. Pour les institutions financières où la latence de session affecte la conversion et l'expérience client, l'aller-retour ajoute une surcharge.

Quelle est la différence entre Trusted Knight Protector AIR et cside ?

| Critère | cside | Trusted Knight | Pourquoi c'est important | Quelles sont les conséquences |

|---|---|---|---|---|

| Architecture de déploiement | Script léger déployé sur votre site | Proxy DNS qui achemine le trafic via l'infrastructure Trusted Knight | L'architecture détermine le risque opérationnel, la latence et la dépendance au temps de fonctionnement des tiers | Les proxies DNS créent un point de défaillance unique et ajoutent de la latence à chaque requête |

| Détecte le code malveillant dans le navigateur avant qu'il ne vole des données | Full support |

Partial support |

Les attaques côté client s'exécutent dans le navigateur, pas sur le réseau | L'inspection au niveau réseau ne détecte pas les menaces qui ne se produisent que dans le navigateur |

| Où se fait la surveillance | Environnement d'exécution du navigateur | Couche réseau / inspection du trafic de session | La surveillance au niveau du navigateur voit ce que les utilisateurs vivent réellement | La surveillance uniquement au niveau réseau ne peut pas observer ce que les scripts font après la livraison |

| Impact sur les performances du site | Full support Minimal |

No support Risque élevé |

Les sauts réseau supplémentaires ajoutent une latence qui affecte les taux de conversion | Les proxies DNS acheminent tout le trafic via une infrastructure tierce, ajoutant de la surcharge |

| Prévient le web skimming et le phishing par manipulation UI | Full support |

Partial support |

Le skimming et le phishing UI se produisent dans le DOM après le chargement de la page | Sans visibilité au niveau du navigateur, les attaques basées sur le DOM passent inaperçues |

| Surveille les injections de scripts tiers | Full support |

Partial support |

Les scripts tiers sont le vecteur principal des attaques de la chaîne d'approvisionnement | Sans visibilité sur les injections de scripts, votre site reste exposé aux dépendances compromises |

| Signaux de fraude par empreinte digitale de l'appareil | Full support |

No support |

Les signaux d'appareil aident à identifier les schémas de fraude et les récidivistes | Sans empreinte digitale, les équipes fraude manquent d'intelligence au niveau de la session |

| Surveillance du comportement des scripts après chargement | Full support |

No support |

De nombreuses attaques ne s'activent qu'après le chargement via des scripts différés ou injectés | Sans surveillance post-chargement, les attaques déclenchées après la livraison passent inaperçues |

| Chiffrement des données en transit | Pas la priorité - TLS standard | Full support |

Des couches de chiffrement supplémentaires peuvent protéger les données sur les endpoints compromis | Le TLS standard est suffisant pour la plupart des cas mais ne protège pas contre les malwares d'endpoint |

| Bloque les malwares au niveau de l'appareil sur les machines compromises | Pas la priorité | Full support |

Les malwares d'endpoint interceptent les données avant qu'elles n'atteignent le navigateur | Aucune sécurité côté site web ne peut protéger de manière fiable contre un malware déjà présent sur l'appareil de l'utilisateur. En tant que propriétaire du site, vous ne pouvez pas techniquement garantir la protection contre des menaces préexistantes au niveau de l'appareil |

Priorité de sécurité principale

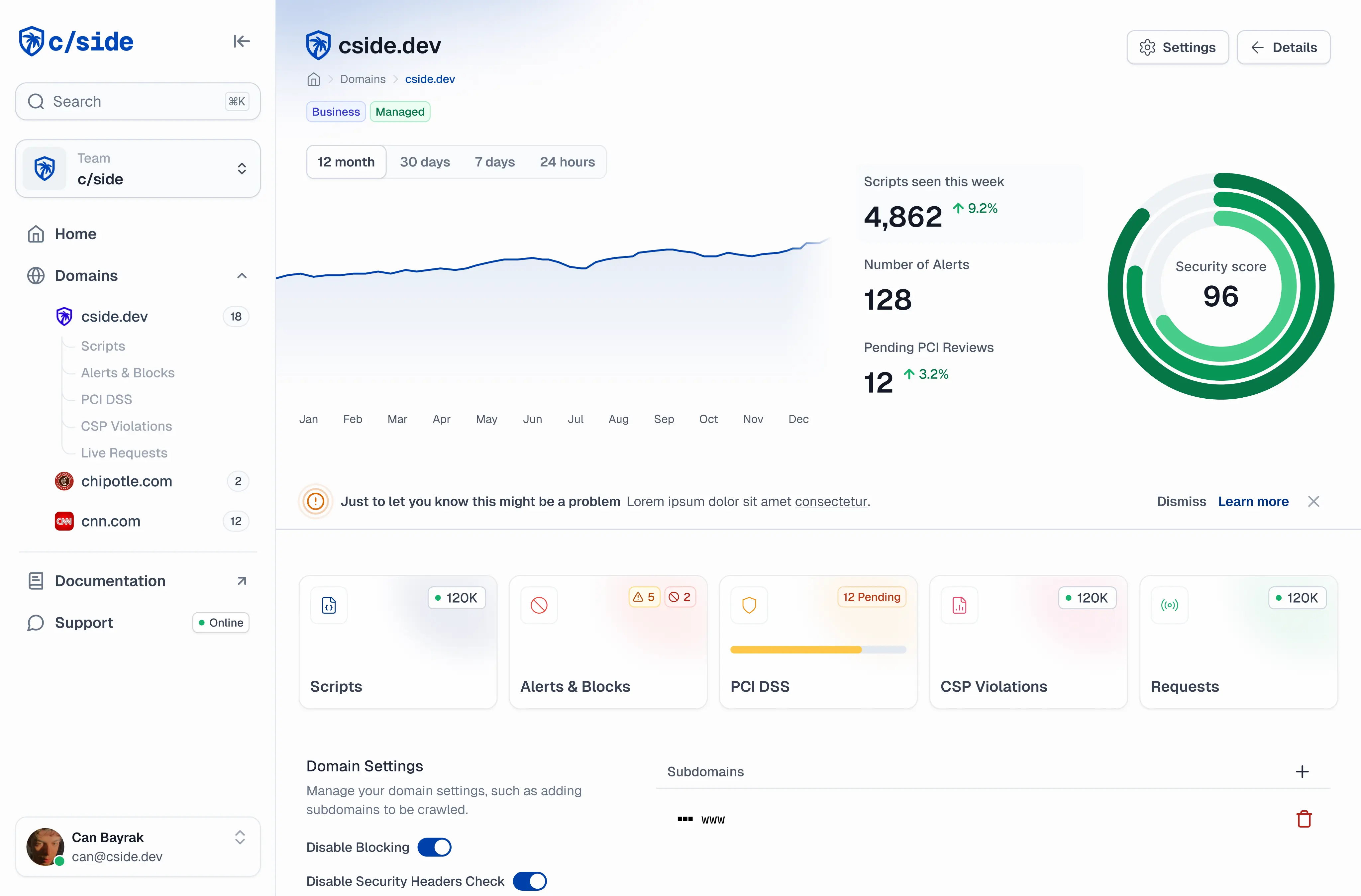

Le produit de sécurité côté client de cside surveille l'exécution JavaScript et détecte les comportements malveillants côté client en temps réel. Il prévient le web skimming, les attaques basées sur des scripts et la fraude côté client. cside offre également la prévention de la fraude par agents IA, la protection de la vie privée et des signaux d'empreinte digitale pour les workflows antifraude.

Trusted Knight protège les transactions contre les appareils utilisateurs compromis en inspectant le trafic de session et en chiffrant les données sensibles. Il réduit la fraude et sécurise les interactions même lorsque le point de terminaison est infecté.

Qu'est-ce que Trusted Knight Protector AIR :

Un produit de sécurité basé sur le cloud qui se déploie via une redirection DNS et une configuration SSL. Tout le trafic web est acheminé via l'infrastructure cloud de Trusted Knight, où il est inspecté à la recherche d'injections JavaScript malveillantes, de malwares et de menaces avant d'être transmis aux utilisateurs. Trusted Knight chiffre l'échange de données entre le site web et le visiteur et revendique une couverture à 100% de chaque interaction client. Il est agnostique en termes de plateforme et ne nécessite aucune modification du code du site web au-delà de la redirection DNS.

Qu'est-ce que cside :

Une plateforme d'intelligence au niveau du navigateur qui se déploie directement sur l'application de la banque ou du commerçant via une balise JavaScript légère. Pas de redirection DNS, pas de réacheminement du trafic. Lorsqu'un utilisateur visite votre site web, cside surveille l'environnement du navigateur en temps réel, détectant les scripts malveillants et le JavaScript tiers non autorisé qui pourrait voler des données clients. Comme cside opère dans la session elle-même plutôt qu'au niveau réseau, il peut observer ce qui se passe réellement dans le navigateur, y compris les interactions de scripts qui surviennent après le chargement d'une page.

cside fournit également des empreintes digitales d'appareil, capturant les signaux du navigateur et de l'appareil à chaque session pour enrichir les analyses de fraude. Cela permet aux institutions financières de combiner l'intelligence du navigateur avec l'identité de l'appareil, la détection VPN, la détection d'agents IA et les données de risque de session.

Comparaison des surfaces protégées : cside vs Trusted Knight

- Sécurise les pages de paiement ou les formulaires traitant des informations sensibles

- Protège vos clients du web skimming et du phishing basé sur la manipulation UI

- Garantit la conformité aux exigences PCI DSS 6.4.3 & 11.6.1, RGPD, CCPA et plus.

- Détecte la manipulation du navigateur pouvant interférer avec les paiements ou les connexions

- Protège les transactions contre les malwares sur les appareils utilisateurs compromis

Avis cside vs Trusted Knight

**4.8 ★★★★★** G2

**4.9 ★★★★★** Sourceforge

Primé comme leader en sécurité côté client par Sourceforge et Cyber Defense

**3.7 ★★★☆☆** Gartner Reviews

Comparaison : détection des menaces cside vs Trusted Knight

| Type de menace | cside | Trusted Knight | Pourquoi c'est important | Quelles sont les conséquences |

|---|---|---|---|---|

| Magecart (Web Skimming) | Full support |

Full support |

Les attaques Magecart injectent des skimmers dans les pages de paiement pour voler les données de carte | Sans détection, les données volées entraînent des pertes par fraude et des violations PCI |

| Keyloggers servis aux utilisateurs via des injections dans la couche navigateur | Full support |

Partial support |

Les keyloggers injectés dans le navigateur capturent les identifiants en temps réel | Les outils au niveau réseau peuvent ne pas détecter les keyloggers qui s'activent après la livraison |

| Compromissions de la chaîne d'approvisionnement JavaScript tierce | Full support |

Partial support |

Les scripts tiers compromis sont le vecteur le plus courant des attaques côté client | Sans surveillance au niveau des scripts, les attaques de la chaîne d'approvisionnement se propagent via les dépendances de confiance |

| Manipulation du DOM / détection de phishing UI | Full support |

Full support |

Les attaquants superposent de faux formulaires ou modifient des éléments pour voler des identifiants | Les utilisateurs soumettent des données à des éléments contrôlés par les attaquants sans le savoir |

| Agents IA malveillants abusant des flux de paiement | Full support |

No support |

Les agents IA peuvent automatiser la fraude à grande échelle sur les flux de paiement | Sans détection des agents IA, l'abus automatisé reste incontrôlé |

| Malware au niveau de l'appareil sur les appareils utilisateurs | Pas la priorité | Full support |

Les malwares d'endpoint interceptent les données avant qu'elles n'atteignent le navigateur | Aucune sécurité côté site web ne peut protéger de manière fiable contre un malware déjà présent sur l'appareil de l'utilisateur. Cela dépasse ce que tout propriétaire de site peut techniquement garantir |

| Détection VPN/Proxy | Full support |

No support |

L'utilisation de VPN et proxy peut indiquer une fraude, un abus ou du geo-spoofing | Sans détection, les fraudeurs se cachent derrière des connexions anonymisées |

| Vol de données personnelles | Infos de paiement, formulaires, flux KYC | Infos de paiement | Le skimming cible plus que les données de carte ; formulaires et flux KYC contiennent des PII sensibles | Un périmètre étroit laisse les données non liées aux paiements sans protection |

Comment fonctionne chaque produit

Déployé sur l'application. Fonctionne dans la session du navigateur.

La redirection DNS achemine tout le trafic via le cloud de Trusted Knight.

Qui achète chaque produit

Banques et institutions financières ayant besoin d'une visibilité au niveau du navigateur dans les sessions clients sans modifications d'infrastructure ni réacheminement du trafic. Équipes fraude souhaitant combiner empreinte digitale d'appareil et intelligence des scripts dans des signaux d'analyse de fraude. Équipes sécurité responsables de la conformité PCI DSS 4.0. Fintechs et prestataires de paiement nécessitant un déploiement sans friction à grande échelle.

Organisations souhaitant ajouter une couche de sécurité et de chiffrement sans modifier leur code applicatif. Entreprises dont la préoccupation principale est le malware sur les appareils clients et le chiffrement des données en transit. Équipes préférant les contrôles au niveau de l'infrastructure plutôt que l'instrumentation au niveau applicatif et à l'aise avec le modèle opérationnel de redirection DNS.

Vous souhaitez migrer depuis Trusted Knight ?

Essayez cside avec une installation rapide et autonome sur un plan gratuit pour tester notre plateforme. Besoin d'aide pour évaluer ce qui vous convient le mieux ? Réservez une démo pour que notre équipe vous guide dans la migration et détermine si cside est la solution adaptée.

Vous évaluez d'autres options ? Découvrez comment cside se compare à Cloudflare Page Shield, Akamai Page Integrity Manager, ou consultez toutes les comparaisons.