Cet article examine honnêtement les fonctionnalités de Domdog.

Puisque vous êtes sur le site web de cside, nous reconnaissons notre parti pris. Cela dit, nous avons construit notre argumentaire honnêtement et basé notre analyse sur des informations publiquement disponibles, des informations du secteur et nos propres expériences ou celles de nos clients.

Si vous souhaitez vérifier leurs affirmations par vous-même, consultez leurs pages produit.

| Critère | cside | Domdog | Pourquoi c'est important | Quelles sont les conséquences |

|---|---|---|---|---|

| Approches utilisées | Surveillance par script + analyse côté serveur | CSP | ||

| Protection en temps réel | Full support |

No support |

Les attaques peuvent survenir entre les scans ou dans les données exclues lors de l'échantillonnage | Détection retardée = fuites de données actives |

| Analyse complète de la charge utile | Full support |

No support |

Assure une visibilité approfondie des comportements malveillants dans le code du script | Les menaces passent inaperçues sauf si la source est connue dans un flux de menaces |

| Détection dynamique des menaces | Full support |

No support |

Identifie les attaques qui changent selon l'utilisateur, le temps ou la localisation | Détection manquée des attaques ciblées |

| Détection des menaces au niveau DOM | Full support |

No support |

Suit les changements du DOM et observe le comportement des scripts pendant l'exécution | Incapable d'identifier les attaques sophistiquées basées sur le DOM |

| 100% suivi historique et forensique | Full support |

No support |

Nécessaire pour la réponse aux incidents, l'audit et la conformité | Nécessaire pour la réponse aux incidents, l'audit et la conformité |

| Protection contre le contournement | Full support |

No support |

Empêche les attaquants de contourner les contrôles via l'obfuscation DOM ou l'évasion | Les menaces furtives continuent sans être détectées |

| Certitude que le script vu par l'utilisateur est surveillé | Full support |

No support |

Aligne l'analyse avec ce qui s'exécute réellement dans le navigateur | Écarts entre ce qui est examiné et ce qui est réellement exécuté |

| Analyse de scripts alimentée par l'IA | Full support |

No support |

Détecte les menaces nouvelles ou en évolution grâce à la modélisation comportementale | Dépendance aux mises à jour manuelles, flux de menaces ou règles = détection lente et sujette aux erreurs |

| Tableau de bord PCI validé par QSA | Full support |

No support |

La façon la plus fiable de s'assurer qu'une solution est conforme PCI est de mener un audit approfondi par un QSA indépendant | Sans validation QSA, vous vous fiez entièrement aux affirmations marketing, ce qui pourrait résulter en un échec d'audit |

| SOC 2 Type II | Full support |

No support |

Démontre des contrôles de sécurité opérationnels cohérents dans le temps | Manque de validation vérifiée des contrôles de sécurité, ce qui en fait un fournisseur risqué |

| Interface spécifique PCI | Full support |

No support |

Une interface facile pour une révision rapide des scripts et justification en un clic ou automatisation IA | Tâches fastidieuses et recherche manuelle sur ce que font tous les scripts, ce qui prend des heures ou des jours |

| Intégrations de Tickets (Linear, Jira) | Full support (Linear et Jira) |

No support |

Les intégrations natives avec les outils de tickets pour développeurs permettent aux alertes de sécurité de s'intégrer directement dans les flux de travail existants | Sans intégrations natives de tickets, les équipes doivent créer manuellement des tickets pour les découvertes de sécurité, ralentissant les temps de réponse |

Qu'est-ce que Domdog ?

Domdog est un outil de conformité axé sur l'aide aux entreprises pour répondre aux exigences de sécurité côté client de PCI DSS, en particulier les exigences 6.4.3 et 11.6.1, grâce à la surveillance CSP et à l'inventaire des scripts.

Comment fonctionne Domdog

Domdog fournit une gestion de Content Security Policy et un suivi des changements de scripts. Il surveille quand les scripts changent et aide à maintenir des inventaires de scripts tiers.

Cependant, la surveillance des changements seule ne fournit pas de visibilité sur ce que les scripts font réellement. Un script peut changer légitimement en raison de mises à jour régulières, ou il peut changer parce qu'il a été compromis. La surveillance basée sur CSP ne peut pas faire la différence sans analyser le contenu du script.

Comment cside va plus loin

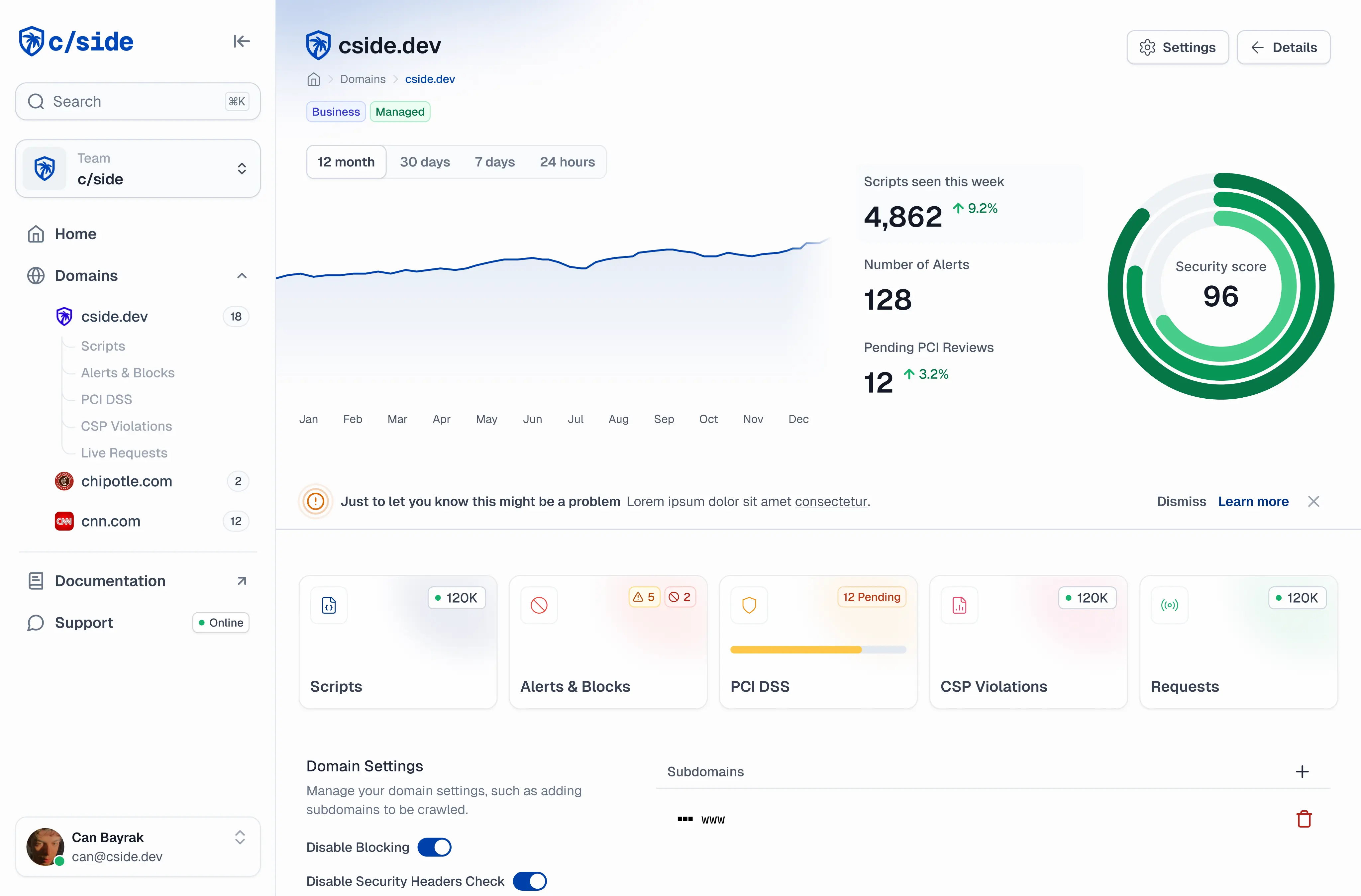

cside offre principalement une approche hybride qui se situe entre la session utilisateur et le service tiers. Il analyse le code des dépendances servies en temps réel avant de le livrer à l'utilisateur.

Cela nous permet non seulement de détecter des attaques avancées très ciblées et d'alerter à leur sujet, cside rend également possible de bloquer les attaques avant qu'elles n'atteignent le navigateur de l'utilisateur. Cela coche également la case pour plusieurs cadres de conformité, y compris PCI DSS 4.0.1. Nous fournissons même une analyse forensique approfondie, même si un attaquant contourne nos détections. Aucun autre fournisseur n'a cette capacité.

Nous croyons que c'est la façon la plus sécurisée de surveiller et protéger vos dépendances sur l'ensemble de votre site web. Nous avons passé des années dans l'espace de la sécurité côté client avant de créer cside, nous avons tout vu, c'est la seule façon de vraiment détecter une attaque.

Inscrivez-vous ou réservez une démo pour commencer.