Dit artikel bekijkt eerlijk de functionaliteiten van DomDog.

Omdat je op de cside website bent, erkennen we onze vooringenomenheid. Toch hebben we onze analyse eerlijk opgebouwd en gebaseerd op openbaar beschikbare informatie, branche-informatie en onze eigen of klantenervaringen.

Wil je hun claims zelf verifiëren, bekijk dan hun productpagina.

DomDog is een tool die specifiek ontworpen is om PCI DSS 4.0.1 vereisten 6.4.3 en 11.6.1 op te lossen. Houd er rekening mee dat op 30 januari 2025 de bedrijven die aan beide vereisten moeten voldoen een update hebben ontvangen.

SAQ A-bedrijven hoeven nu niet meer te voldoen, mits:

hun site niet vatbaar is voor aanvallen van scripts die het e-commerce systeem van de merchant zouden kunnen beïnvloeden.

Vind de volledige PCI DSS update die dit vermeldt.

| Criterium | cside | Domdog | Waarom het belangrijk is | Wat de gevolgen zijn |

|---|---|---|---|---|

| Gebruikte aanpakken | Script-gebaseerde monitoring + server-side analyse | JS-gebaseerde detectie | ||

| Realtime bescherming | Full support |

Full support |

Aanvallen kunnen plaatsvinden tussen scans of in uitgesloten data bij sampling | Vertraagde detectie = actieve datalekken |

| Volledige payload-analyse | Full support |

No support |

Zorgt voor diep inzicht in kwaadaardig gedrag binnen de scriptcode zelf | Bedreigingen blijven onopgemerkt tenzij de bron bekend is via een threat feed |

| Dynamische dreigingsdetectie | Full support |

Full support |

Identificeert aanvallen die veranderen op basis van gebruiker, tijd of locatie | Gemiste detectie van gerichte aanvallen |

| DOM-niveau dreigingsdetectie | Full support |

Full support |

Volgt wijzigingen in de DOM en observeert hoe scripts zich gedragen tijdens runtime | Onvermogen om geavanceerde DOM-gebaseerde aanvallen te identificeren |

| 100% historische tracking & forensics | Full support |

No support |

Nodig voor incident response, auditing en compliance | Nodig voor incident response, auditing en compliance |

| Bypass-bescherming | Full support |

No support |

Stopt aanvallers die controles proberen te omzeilen via DOM-obfuscatie of ontwijking | Verborgen bedreigingen blijven ongedetecteerd |

| Zekerheid dat het script gezien door de gebruiker gemonitord wordt | Full support |

No support |

Stemt analyse af op wat daadwerkelijk in de browser uitgevoerd wordt | Gaten tussen wat beoordeeld wordt en wat daadwerkelijk uitgevoerd wordt |

| AI-gestuurde scriptanalyse | Full support |

No support |

Detecteert nieuwe of evoluerende bedreigingen door gedragsmodellering | Afhankelijkheid van handmatige updates, threat feeds of regels = trage en foutgevoelige detectie |

| QSA-gevalideerd PCI-dashboard | Full support |

No support |

De meest betrouwbare manier om te zorgen dat een oplossing PCI-compliant is, is een grondige audit door een onafhankelijke QSA | Zonder QSA-validatie vertrouw je volledig op marketingclaims, wat kan resulteren in het falen van een audit |

| SOC 2 Type II | Full support |

No support |

Toont consistente operationele beveiligingscontroles over tijd | Mist geverifieerde validatie van beveiligingscontroles, wat het een risicovolle leverancier maakt |

| PCI-specifieke UI | Full support |

No support |

Een eenvoudige interface voor snelle scriptbeoordeling en rechtvaardiging via één klik of AI-automatisering | Saaie taken en handmatig onderzoek naar wat alle scripts doen, wat uren of dagen kost |

| Ticketing-integraties (Linear, Jira) | Full support (Linear en Jira) |

No support |

Native integraties met developer-ticketingtools zorgen ervoor dat beveiligingsmeldingen rechtstreeks in bestaande workflows terechtkomen | Zonder native ticketing-integraties moeten teams handmatig tickets aanmaken voor beveiligingsbevindingen, wat de reactietijden vertraagt |

Wat is DomDog?

DomDog's oprichters hebben een lange geschiedenis en trackrecord in client-side beveiliging. Alle informatie over hun product, en hun prijzen, is volledig zichtbaar en zeer gemakkelijk te vinden. Dit is zeldzaam bij producten in onze ruimte. Prijzen beginnen bij $999 per jaar, vergelijkbaar met cside.

Hoe DomDog werkt

DomDog is op maat gemaakt voor PCI DSS vereisten 6.4.3 en 11.6.1 met focus op client-side beveiliging. Hun setupproces vereist slechts één script dat toegevoegd wordt aan de header-tag van je website. Dit is vergelijkbaar met cside, hoewel de functionaliteit van beide scripts sterk verschilt.

Het lijkt erop dat ze data verzamelen, de scripts in een dashboard tonen en de gebruiker vragen om het te beoordelen. Hoewel oké voor PCI, is het niet de beste aanpak vanuit beveiligingsoogpunt.

Stel dat een opgeslagen XSS-script kwaadaardig wordt, dan kunnen ze het niet detecteren omdat ze niet in de leveringsstroom zitten. Deze aanpak wordt vaak een JavaScript "Agent" genoemd. JavaScript Agents opereren binnen de JavaScript-laag en kunnen geen code monitoren buiten deze laag. Het scant welke data verschillende scripts verzamelen en staat de gebruiker toe om bepaalde scripts op bepaalde websites of pagina's te black- of whitelisten.

Ze gebruiken wel een secundaire aanpak, namelijk een Content Security Policy (CSP). Een CSP werkt als een firewall die alleen vooraf goedgekeurde scriptbronnen vertrouwt, niet hun inhoud. Mocht de bron hetzelfde blijven maar de inhoud verandert, zoals bij de grootste client-side aanval van 2024 – Polyfill – dan zal een CSP het niet detecteren.

We schreven een diepgaand artikel over Waarom CSP niet werkt met betrekking tot het bieden van de beste client-side beveiligingsoplossing:

CSP werkt op een allow-list model, dat resources van vertrouwde domeinen toestaat maar geen individuele scripts of resources van die domeinen kan blokkeren.

We konden geen SOC2 of PCI DSS certificering vinden.

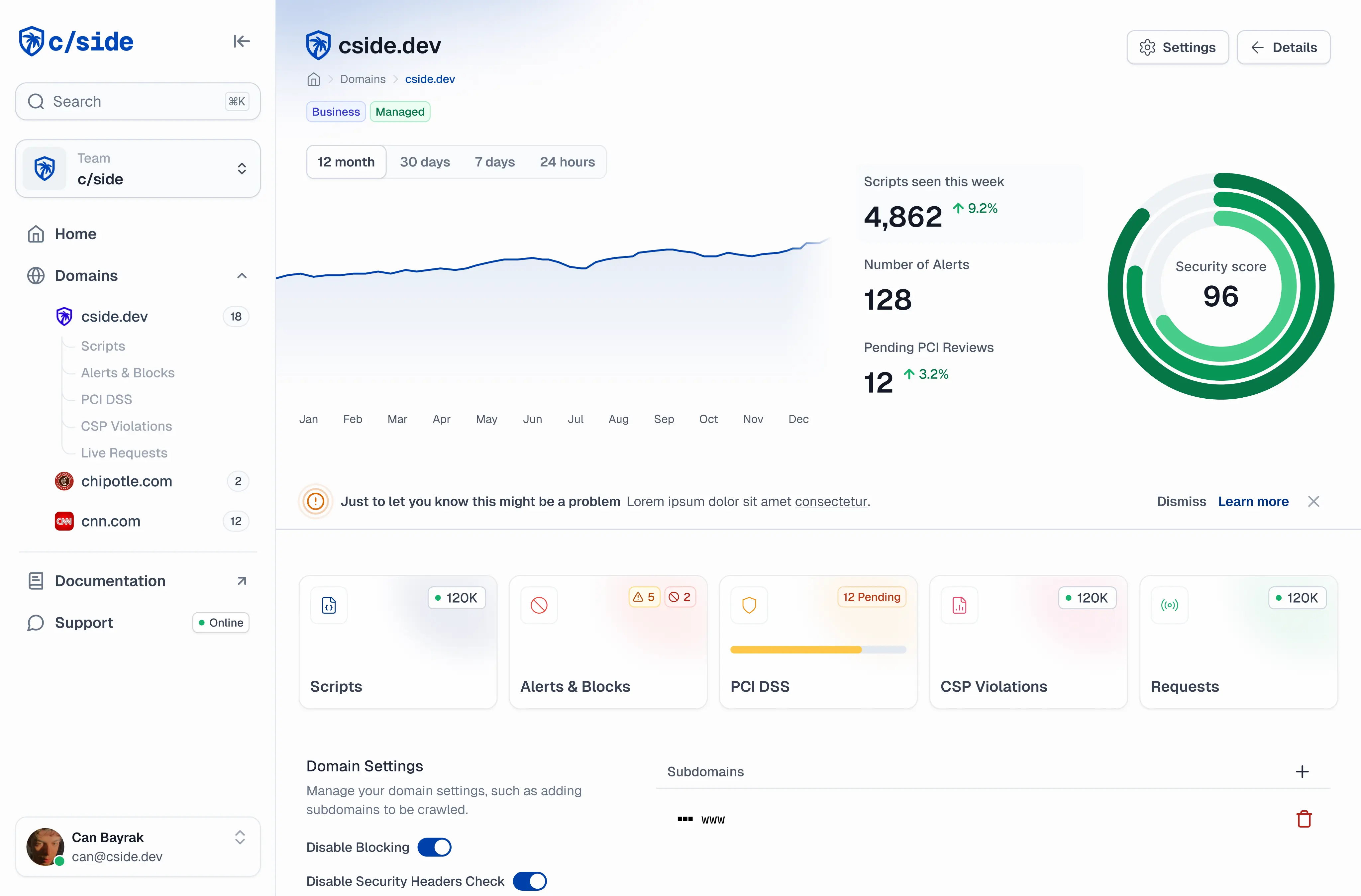

Hoe cside verder gaat

cside biedt primair een hybride aanpak die tussen de gebruikerssessie en de third-party service in zit. Het analyseert de geserveerde dependencies-code in realtime voordat deze aan de gebruiker wordt geleverd.

Dit stelt ons in staat om niet alleen geavanceerde zeer gerichte aanvallen te detecteren en alerts te geven, cside maakt het ook mogelijk om aanvallen te blokkeren voordat ze de browser van de gebruiker bereiken. Het voldoet ook aan de vereisten voor meerdere compliance frameworks, inclusief PCI DSS 4.0.1. We bieden zelfs diepgaande forensics, inclusief als een aanvaller onze detecties omzeilt. Hierdoor kun je de omvang van het incident nauwkeuriger bepalen en stelt het ons in staat om onze detectiecapaciteiten elke dag te verbeteren. Geen enkele andere leverancier heeft deze mogelijkheid.

Wij geloven dat dit de meest veilige manier is om je dependencies over je gehele website te monitoren en beschermen. We hebben jarenlange ervaring in de client-side beveiliging voordat we cside startten, we hebben alles gezien, dit is de enige manier waarop je daadwerkelijk een aanval kunt detecteren.

Meld je aan of boek een demo om te beginnen.