Voldoe aan PCI DSS Vereisten 6.4.3 & 11.6.1 terwijl je je Gebruikers Beschermt

CSP's en scanners kunnen het compliance vakje aanvinken maar beschermen gebruikers niet echt. Zie hoe VikingCloud onze PCI DSS oplossing valideerde.

"Een eenvoudige PCI DSS-oplossing ondersteund door uitstekende support"

Frederico Boyer, Directeur Engineering, Amilia

.BPvDGijG_5QnWt.webp)

Waarom PCI DSS v4.0.1 Belangrijk Is

Skimming en formjacking aanvallen groeien snel. Ze targeten de scripts in de browsers van je klanten, niet je servers

6.4.3 en 11.6.1 mandateren nu een script inventaris, real-time monitoring en waarschuwingen voor ongeautoriseerde wijzigingen.

CSP's, crawlers en agents kunnen het compliance vakje aanvinken, maar aanvallers glippen er makkelijk langs.

Hoe PCI Shield Werkt

Waarom QSA's cside aanbevelen:

Vertrouwd door enterprise beveiligings- en complianceteams:

"Het product van cside was precies wat we zochten tegen een fractie van de prijs die concurrenten aanboden. Het heeft ons geholpen om PCI-nalevingsdoelen te bereiken die voorheen een beetje overweldigend leken."

Software Ontwikkelaar, Geanonimiseerde Review op Sourceforge

Kies Je Beveiligingsaanpak

Selecteer de methode die het beste past bij je beveiligingsbehoeften en technische vereisten.

Script Method

MakkelijkstWe controleren script gedragingen in de browser en halen de scripts op aan onze kant. We plaatsen onszelf niet in het pad van een script tenzij je ons expliciet vraagt dat te doen.

Pros

- Makkelijk te implementeren

- Geen prestatie-impact

- In staat om kwaadaardige scripts te blokkeren

- Diepe beveiligingsdekking voor veelvoorkomende client-side aanvallen

Implementation

- → Installeer een lichtgewicht script op de pagina's die je wilt beschermen.

Scan Method

Snelstcside scant je website met een externe crawler. Je scripts worden vergeleken met threat intel feeds verzameld door duizenden andere websites om gecompromitteerde leveranciers of kwetsbaarheden te identificeren.

Pros

- Laagste kosten

- No-code setup zonder installatie in je codebase

Cons

- • Statische scans hebben zeer beperkte beveiligingsdekking

- • Sommige QSA's accepteren scanners mogelijk niet als geldige controle voor 6.4.3 & 11.6.1 omdat ze niet de mogelijkheid hebben om scripts te blokkeren.

Implementation

- → Voer een lijst van je domeinen in en plan je scans.

Ontworpen voor Teams die PCI Uitdagingen Tegenkomen

eCommerce

bescherm elke checkout en onderhoud goede acquirer relaties.

Payment Service Providers

bied compliant, value-add beveiliging aan duizenden merchants.

Luchtvaart & Transport

Complexe boekingsflows en hoge-waarde tickets verhogen aanvalrisico.

Horeca

Creditcards gebruikt voor reizen zijn prime targets vanwege hogere limieten.

Waarom cside Alternatieven Overtreft

cside levert voordelen die traditionele tools niet kunnen evenaren.

| vs. Scanner-gebaseerde Oplossingen | vs. Content-Security Policy (CSP) | vs. Client-Side Agents |

|---|---|---|

| Ziet echt gebruikersgedrag, niet opgeschoonde scannerweergaven | Monitort scriptgedrag, niet alleen bronnen | Meerdere beveiligingslagen om JS-detectie-omzeiling te voorkomen |

| Vangt aanvallen gericht op specifieke segmenten | Detecteert inbreuken bij vertrouwde third-party providers | Scriptinhoud wordt daarna opgehaald voor diepgaande inspectie |

| Detecteert dreigingen tussen periodieke scans | Handelt dynamische scripts die CSP's niet kunnen controleren | Toekomstbestendig tegen evoluerende technieken |

Vertrouwd als bewezen oplossing door toonaangevende QSA's

cside & BARR Advisory: Wat Auditors Verwachten te Zien voor PCI 6.4.3 & 11.6.1

Tijdens de Q&A hebben we het volgende besproken:

- Wat kan ik doen als ik minder dan 30 dagen heb om mijn implementatie in te stellen?

- Ik gebruik een scanner die mijn site monitort, geen code of installatie vereist. Ben ik gedekt?

- Vereisen deze PCI-mandaten dat we aanvallen blokkeren, of gewoon detecteren en waarschuwen?

cside & MegaplanIT: Q&A met een QSA over PCI DSS-vereisten 6.4.3 & 11.6.1

Tijdens de Q&A hebben we het volgende besproken:

- Hoe bevestig ik als SAQ A-EP dat ik "niet vatbaar ben voor aanvallen"?

- Hoe beïnvloeden AI-agents de bescherming van betaalpagina's?

- Wat zal mijn QSA me vragen tijdens het evidence-gesprek voor deze vereisten?

cside & VikingCloud: PCI Naleving 4.0.1, Een Praktische Implementatiegids

Tijdens de sessie hebben we het volgende besproken:

- Waarom naleving ≠ veiligheid

- Ik gebruik Stripe. Ben ik veilig?

- Hadden we een client-side aanval kunnen ondergaan zonder het te weten?

- SAQ A-handelaren zijn niet vrijgesteld van echte risico's

Hoe te Voldoen aan PCI DSS 4.0.1 Vereisten 6.4.3 & 11.6.1

Dit artikel gaat dieper in op:

- 6.4.3 & 11.6.1 vereisten

- De kosten van intern bouwen

- Is CSP + SRI genoeg? Wat telt als voldoende controles?

- Hoe zorg ik ervoor dat ik "niet vatbaar ben voor aanvallen"?

We zijn slechts één bericht verwijderd

Als je partner voor webbeveiliging, willen we dat je ons makkelijk kunt bereiken. Elke klant krijgt 1:1 toegang tot ons team via Slack en Microsoft Teams. We reageren in minuten, of je nu een feature request, vragen of ideeën heeft.

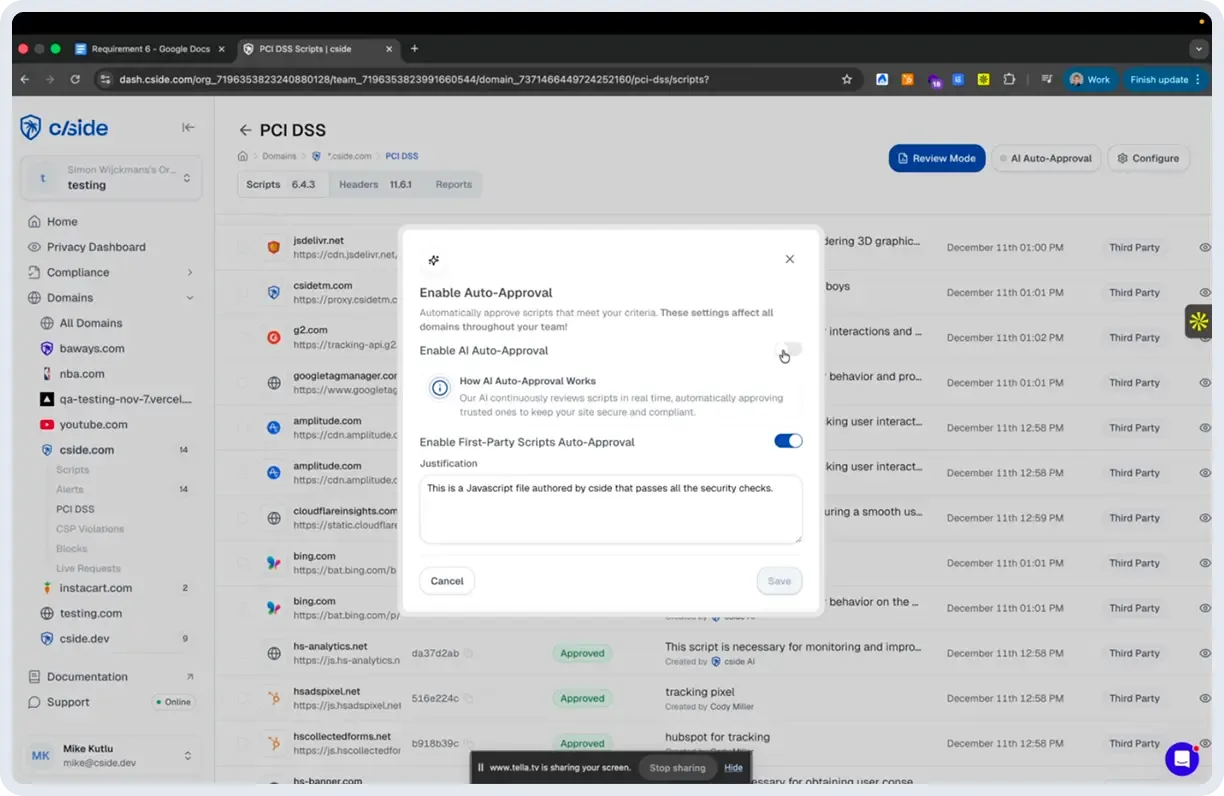

Verminder PCI DSS-compliancewerk met AI

cside was het eerste client-side beveiligingsplatform dat AI rechtstreeks in de PCI DSS 6.4.3- en 11.6.1-complianceworkflow integreerde. Onze AI: genereert automatisch onderbouwingen die je kunt beoordelen of overschrijven, monitort scriptwijzigingen continu om risico vooraf te classificeren voor snellere alerts naar je team, en gebruikt een agentische scanner om de handmatige inspanning die nodig is voor testen te verminderen.

Waarom we een meerlagige beveiligingsaanpak gebruiken

Anders dan moderne besturingssystemen bieden browsers geen ingebouwde ondersteuning voor beveiligingsleveranciers van derden. CSP en SRI dekken slechts een beperkt oppervlak. Geen enkele techniek vangt elke client-side dreiging. Daarom combineert cside scriptmonitoring op browsniveau, scanners, CSP-regels, AI-gestuurde JavaScript-analyse en meer tot overlappende verdedigingslijnen die alles detecteren, van eenvoudige tag-injecties tot geavanceerde supply-chain-aanvallen. Door detecties in de browser te combineren met detecties op onze eigen engine balanceren we detectievermogen en gebruiksgemak.

3 eenvoudige stappen om te starten met cside

Aan de slag gaan kost drie stappen: aanmelden, je domeinen toevoegen en het cside-script op je site plaatsen (en indien nodig CSP’s configureren). Daarna heb je direct een PCI DSS-dashboard dat je kunt afstemmen op je rapportage-eisen. De hele setup is self-service en voor kleine omgevingen binnen een dag te doen. Voor enterprise-omgevingen kan ons team je begeleiden bij staging- en productie-implementatie.

Biedt cside een gratis plan voor PCI Shield?

Ja. Met het gratis plan van cside kun je je site onboarden, het dashboard verkennen en zien hoe scripts worden gemonitord en geclassificeerd voordat je overstapt op een betaald plan. Betaalde plannen met volledige PCI-rapportage en geautomatiseerde evidence-generatie starten vanaf $99 per maand. Geen enkele "gratis tool" biedt volledige dekking voor PCI DSS 6.4.3 en 11.6.1. We zien vaak teams die starten met de belofte van een gratis tool en later overstappen wanneer blijkt dat belangrijke PCI-controls niet volledig zijn afgedekt of dat rapportage veel handmatige opschoning vereist om aan auditstandaarden te voldoen.

Waarom klanten voor cside kiezen boven concurrenten

Lees onze reviews om het zelf te zien (zie G2-reviews of SourceForge-reviews). Wat steeds terugkomt: hands-on support, een dashboard dat QSAs al vertrouwen, en onbeperkte websites en domeinen in alle plannen (andere oplossingen kunnen je verrassen met extra kosten voor stagingdomeinen of meertalige sites).

FAQ

Veelgestelde vragen

Betalingspagina script beheer is de focus van 6.4.3. Het vereist dat je elk script autoriseert, script integriteit waarborgt en een complete inventaris onderhoudt met een schriftelijke rechtvaardiging waarom elk script belangrijk is. 11.6.1 vereist dat je continue monitoring hebt om ongeautoriseerde wijzigingen aan HTTP headers en betalingspagina inhoud te detecteren, inclusief waarschuwingen verzonden naar personeel en wekelijkse evaluaties.

Het is de laatste versie van de Payment Card Industry Data Security Standard met als doel kaarthoudergegevens te beschermen via strikte beveiligingsmonitoring vereisten. Zolang je bedrijf creditcardgegevens verwerkt, opslaat of verzendt, moet je voldoen aan deze regelgeving om hoge boetes, hogere verzekeringspremies en mogelijke bedrijfsverstoring te vermijden. Deze standaard is van toepassing op alle merchants, processors, acquirers en service providers die betaalkaartgegevens verwerken. Afhankelijk van je transactievolume en de ernst van eventuele inbreuken, kan niet-compliance resulteren in boetes variërend van duizenden tot miljoenen dollars.

Actieve en constante monitoring is vereist voor 6.4.3, terwijl wekelijkse monitoring, of op de frequentie gedefinieerd in de gerichte risicoanalyse van je organisatie, vereist is voor 11.6.1. Maar, aangezien cyberaanvallen in real-time op elk moment gebeuren, is continue monitoring de beste oplossing.

Boetes variëren, maar lopen van $5.000 tot $500.000 per incident. Dit is gebaseerd op je betalingsverwerker en transactievolume. Naast boetes kun je ook te maken krijgen met verhoogde transactiekosten, hogere verzekeringspremies, verlies van betalingsverwerkingsprivileges en hoge kosten van datalek remediatie en rechtszaken. Een betaalkaart datalek overschrijdt gemiddeld $4 miljoen wanneer je forensische onderzoeken, juridische kosten, klantnotificaties en bedrijfsverstoring meeneemt.