Répondez aux exigences PCI DSS 6.4.3 et 11.6.1 tout en protégeant vos utilisateurs

Les CSP et les scanners peuvent cocher la case conformité, mais ils ne protègent pas réellement les utilisateurs. Découvrez comment VikingCloud a validé notre solution PCI DSS.

"Une solution PCI DSS simple soutenue par un support exceptionnel"

Frederico Boyer, Directeur de l'ingénierie, Amilia

.BPvDGijG_5QnWt.webp)

Pourquoi PCI DSS v4.0.1 est-il important ?

Les attaques par skimming et formjacking se multiplient rapidement. Elles ciblent les scripts dans les navigateurs de vos clients, et non vos serveurs.

Les sections 6.4.3 et 11.6.1 imposent désormais un inventaire des scripts, une surveillance en temps réel et des alertes en cas de modifications non autorisées.

Les CSP, les robots d'indexation et les agents peuvent cocher la case « conformité », mais les pirates les contournent facilement.

Pourquoi les QSA recommandent cside:

Approuvé par les équipes de sécurité et de conformité des entreprises :

"Le produit de cside était exactement ce que nous recherchions à une fraction du prix proposé par les concurrents. Il nous a aidés à atteindre nos objectifs de conformité PCI qui semblaient auparavant un peu insurmontables."

Développeur de logiciels, Avis anonymisé sur Sourceforge

Choisissez votre approche en matière de sécurité

Sélectionnez la méthode qui correspond le mieux à vos besoins en matière de sécurité et à vos exigences techniques.

Méthode Script

Le plus facileNous vérifions le comportement des scripts dans le navigateur et récupérons les scripts de notre côté. Nous ne nous plaçons pas dans le chemin d'un script, sauf si vous nous le demandez explicitement.

Pros

- Facile à mettre en œuvre

- Aucun impact sur les performances

- Capable de bloquer les scripts malveillants

- Couverture de sécurité profonde pour les attaques courantes côté client

Implementation

- → Installez un script léger sur les pages que vous souhaitez protéger.

Méthode Scan

Le plus rapidecside analyse votre site web avec un robot d'exploration externe. Vos scripts sont comparés aux flux de renseignements sur les menaces recueillis par des milliers d'autres sites web pour identifier les fournisseurs compromis ou les vulnérabilités.

Pros

- Coût le plus bas

- Configuration sans code et sans installation dans votre base de code

Cons

- • Les scans statiques ont une couverture de sécurité très limitée

- • Certains QSA peuvent ne pas accepter les scanners comme contrôle valide pour les exigences 6.4.3 et 11.6.1 car ils n'ont pas la capacité de bloquer les scripts.

Implementation

- → Saisissez une liste de vos domaines et programmez vos scans.

Conçu pour les équipes confrontées à des défis liés à la norme PCI

commerce électronique

protéger chaque transaction et entretenir d'excellentes relations avec les acquéreurs.

Prestataires de services de paiement

offrir une sécurité conforme et à valeur ajoutée à des milliers de commerçants.

Compagnies aériennes et transport en commun

Les processus de réservation complexes et les billets à forte valeur ajoutée augmentent le risque d'attaque.

Hospitalité

Les cartes de crédit utilisées pour les voyages sont des cibles privilégiées en raison de leurs limites plus élevées.

Pourquoi cside surpasse les alternatives

cside offre des avantages que les outils traditionnels ne peuvent égaler.

| vs. Solutions basées sur des scanners | vs. Politique de sécurité du contenu (CSP) | vs. Agents côté client |

|---|---|---|

| Voit le comportement réel des utilisateurs, pas les vues aseptisées des scanners | Surveille le comportement des scripts, pas seulement les sources | Sécurité multicouche pour éviter le contournement de la détection JS |

| Détecte les attaques ciblant des segments spécifiques | Détecte les violations chez les fournisseurs tiers de confiance | Contenu des scripts récupéré ensuite pour inspection approfondie |

| Détecte les menaces entre les analyses périodiques | Gère les scripts dynamiques que les CSP ne peuvent pas contrôler | À l'épreuve de l'évolution des techniques |

Reconnue comme solution éprouvée par des QSA de premier plan

cside & BARR Advisory : Ce que les Auditeurs S'attendent à Voir pour PCI 6.4.3 & 11.6.1

Pendant la session Q&A nous avons abordé:

- Que puis-je faire si j'ai moins de 30 jours pour configurer mon déploiement?

- J'utilise un scanner qui surveille mon site, aucun code ou installation requis. Suis-je couvert?

- Ces mandats PCI exigent-ils que nous bloquions les attaques, ou simplement que nous détections et alertions sur elles?

cside & MegaplanIT : Q&R avec un QSA sur les exigences PCI DSS 6.4.3 & 11.6.1

Pendant la session Q&A nous avons abordé :

- Comment puis-je confirmer que je ne suis « pas susceptible aux attaques » en tant que SAQ A-EP ?

- Comment les agents IA vont-ils impacter la protection des pages de paiement ?

- Que mon QSA me demandera-t-il lors de l'entretien de collecte de preuves pour ces exigences ?

cside & VikingCloud : Conformité PCI 4.0.1, Un Guide Pratique de Mise en Œuvre

Pendant la session nous avons abordé:

- Pourquoi conformité ≠ sécurité

- J'utilise Stripe. Suis-je en sécurité?

- Aurions-nous pu subir une attaque côté client sans le savoir?

- Les marchands SAQ A ne sont pas exempts de risques réels

Comment Se Conformer aux Exigences 6.4.3 & 11.6.1 de PCI DSS 4.0.1

Cet article approfondit:

- Exigences 6.4.3 & 11.6.1

- Le coût de construction en interne

- CSP + SRI est-il suffisant? Qu'est-ce qui compte comme contrôles suffisants?

- Comment puis-je m'assurer que je ne suis "pas susceptible aux attaques"?

Nous sommes à un message

En tant que partenaire pour la sécurité web, nous voulons que vous puissiez nous joindre facilement. Chaque client bénéficie d’un accès 1:1 à notre équipe via Slack et Microsoft Teams. Nous répondons en quelques minutes, pas en quelques jours. Que ce soit pour une demande de fonctionnalité, des questions ou des idées.

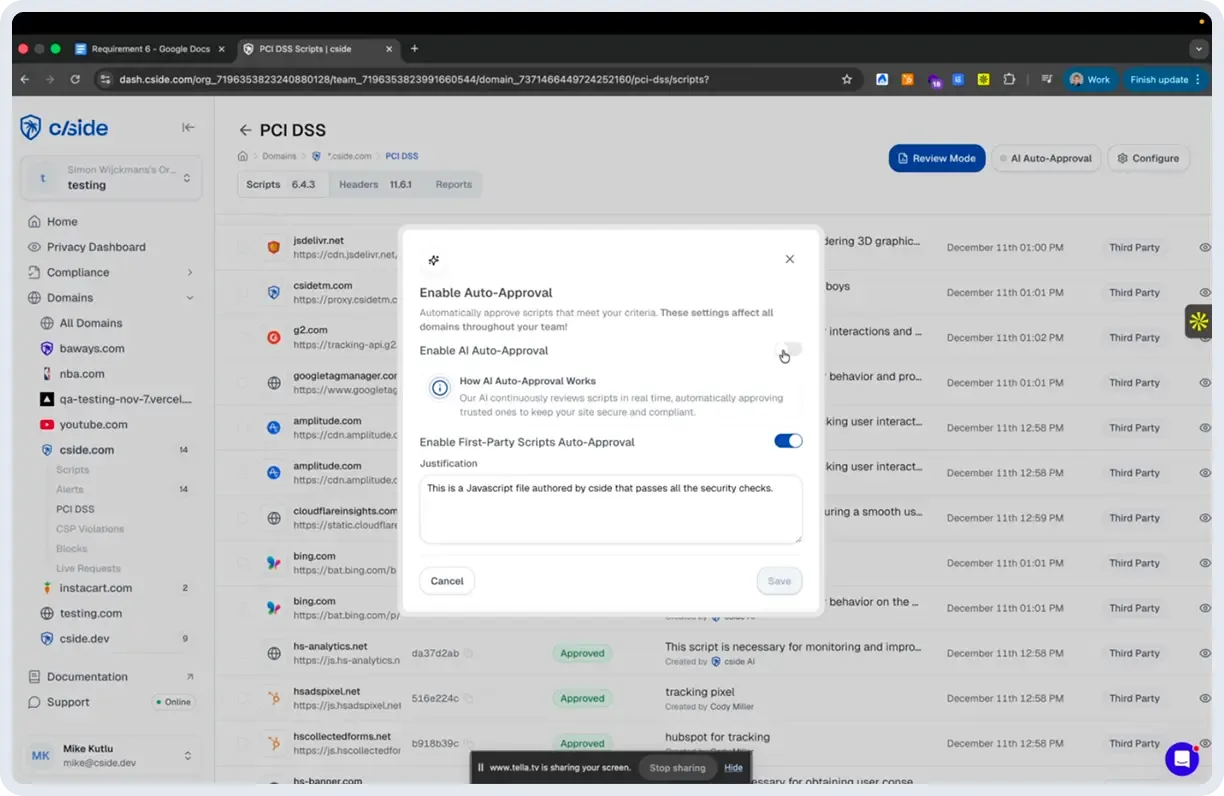

Réduisez le travail de conformité PCI DSS grâce à l'IA

cside a été la première plateforme de sécurité côté client à intégrer l'IA directement dans le flux de conformité PCI DSS 6.4.3 et 11.6.1. Notre IA : génère automatiquement des justifications que vous pouvez examiner ou remplacer, surveille en continu les changements de scripts pour préclassifier les risques et alerter plus vite votre équipe, et utilise un scanner agentique pour réduire l'effort manuel requis pour les tests.

Pourquoi nous utilisons une approche de sécurité multicouche

Contrairement aux systèmes d'exploitation modernes, les navigateurs ne prennent pas en charge nativement les fournisseurs de sécurité tiers. Les CSP et SRI ne couvrent qu'une surface limitée. Aucune technique isolée ne détecte toutes les menaces côté client. C'est pourquoi cside superpose la surveillance des scripts au niveau du navigateur, des scanners, des contrôles CSP, une analyse JavaScript par IA et plus encore pour créer des lignes de défense qui se chevauchent, détectant tout, des injections de balises simples aux attaques sophistiquées contre la chaîne d'approvisionnement. En combinant les détections dans le navigateur avec celles de notre moteur propriétaire, nous équilibrons la capacité de détection et la simplicité d'utilisation.

3 étapes simples pour démarrer avec cside

Pour commencer, trois étapes : créer un compte, ajouter vos domaines, intégrer le script cside sur votre site (et configurer les CSP si nécessaire). Vous obtenez alors un tableau de bord PCI DSS immédiat, adaptable à vos exigences de reporting. L'ensemble est en self-service et peut être mis en place en une journée pour les petits environnements. Pour les entreprises, notre équipe peut vous accompagner sur les environnements de staging et de production.

cside propose-t-il un plan gratuit pour PCI Shield ?

Oui. Le plan gratuit de cside vous permet d'intégrer votre site, d'explorer le tableau de bord et de voir comment les scripts sont surveillés et classés avant de souscrire à une offre payante. Les offres payantes avec reporting PCI complet et génération automatisée de preuves commencent à 99 $/mois. Aucun « outil gratuit » ne couvre entièrement les exigences PCI DSS 6.4.3 et 11.6.1. Nous avons vu de nombreuses équipes commencer avec la promesse d'un outil gratuit, puis changer lorsqu'elles constatent que des contrôles PCI essentiels ne sont pas pleinement couverts ou que les rapports exigent un nettoyage manuel important pour répondre aux attentes d'audit.

Pourquoi les clients choisissent cside plutôt que la concurrence

Vous pouvez lire nos avis pour vous en convaincre (voir les avis G2 ou les avis SourceForge). Ce qui revient souvent : un accompagnement de proximité, un tableau de bord déjà plébiscité par les QSA, et des sites et domaines illimités sur tous les forfaits (d'autres solutions peuvent facturer des coûts supplémentaires pour les domaines de staging ou les sites multilingues).

FAQ

Foire aux questions

La gestion des scripts de la page de paiement est l'objectif de 6.4.3. Elle vous oblige à autoriser chaque script, à garantir son intégrité et à tenir un inventaire complet accompagné d'une justification écrite de l'importance de chaque script. 11.6.1 vous impose une surveillance continue afin de détecter toute modification non autorisée des en-têtes HTTP et du contenu de la page de paiement, y compris les alertes envoyées au personnel et les évaluations hebdomadaires.

C'est la dernière version de la norme de sécurité des données de l'industrie des cartes de paiement visant à protéger les données des titulaires de cartes via des exigences strictes en matière de surveillance de la sécurité. Tant que votre entreprise traite, stocke ou transmet des données de cartes de crédit, vous devez vous conformer à ces réglementations afin d'éviter de lourdes amendes, des taux d'assurance plus élevés et une éventuelle interruption de vos activités. Cette norme s'applique à tous les commerçants, processeurs, acquéreurs et prestataires de services qui traitent des données relatives aux cartes de paiement. En fonction du volume de vos transactions et de la gravité des infractions, le non-respect peut entraîner des amendes allant de quelques milliers à plusieurs millions de dollars.

Une surveillance active et constante est requise pour 6.4.3, tandis qu'une surveillance hebdomadaire, ou à la fréquence définie dans l'analyse des risques ciblée de votre organisation, est requise pour 11.6.1. Mais, étant donné que les cyberattaques se produisent en temps réel à tout moment, la surveillance continue est la meilleure solution.

Les sanctions varient, mais vont de 5 000 à 500 000 dollars par incident. Cela dépend de votre prestataire de services de paiement et du volume de transactions. Outre les amendes, vous risquez également de faire face à une augmentation des frais de transaction, à une hausse des primes d'assurance, à la perte de vos privilèges de traitement des paiements et à des coûts élevés liés à la réparation des violations de données et aux poursuites judiciaires. Une violation des données des cartes de paiement dépasse les 4 millions de dollars en moyenne si l'on inclut les enquêtes judiciaires, les frais juridiques, les notifications aux clients et la perturbation des activités.

Comment fonctionne PCI Shield