Tous les outils ne voient pas ce que font les attaquants

Les attaques côté client se produisent dans les navigateurs de vos utilisateurs. La plupart des outils scannent périodiquement, vérifient les URLs source ou posent des pièges JS et manquent la majorité des attaques réelles. Voici la différence honnête.

Peut-il détecter un payload qui se déclenche pour seulement 1 visiteur sur 1 000 ?

Les crawlers et les scanners périodiques ne voient jamais les attaques ciblées. Vous avez besoin d'une surveillance en session réelle, 100 % des sessions, chaque navigateur.

Vous donne-t-il une copie forensique de chaque octet de script servi ?

Si un piège d'agent JS se déclenche mais qu'aucun payload n'a été archivé, votre QSA et votre équipe de réponse aux incidents n'ont rien avec quoi travailler.

Analyse-t-il le JavaScript lui-même ou juste l'URL source ?

Un script compromis sur un CDN approuvé passe les contrôles CSP sans contestation. L'inspection du payload est la seule vraie défense.

Les 4 approches du marché

CSP tools approve domains but never read the JavaScript. Crawlers see one synthetic session while attackers target real users. JS agents detect behavior after a script has already executed. cside monitors script behaviors in the browser, downloads scripts for server-side analysis, and archives every deobfuscated payload, for 100% of real user sessions, with no sampling. Learn about approches de sécurité côté client, PCI DSS 6.4.3 et 11.6.1, and nos solutions complètes.

| Critères | Pourquoi c'est important | cside | CSP uniquement | Crawler | Agent JS |

|---|---|---|---|---|---|

| Protection en temps réel | Les attaques peuvent survenir entre les scans ou dans les données échantillonnées exclues, une détection tardive signifie qu'une brèche active est déjà en cours | Full support | Partial support | No support | Full support |

| Analyse complète du payload | Les menaces passent inaperçues à moins que le JavaScript lui-même ne soit inspecté, pas seulement son URL source ou son domaine | Full support | No support | Partial support | Partial support |

| Détection dynamique des menaces | Les attaques ciblant uniquement des utilisateurs, des horaires ou des lieux spécifiques échappent à toute approche de scan statique et de vérification périodique | Full support | No support | No support | Partial support |

| Suivi historique 100 % et analyse forensique | La réponse aux incidents et les audits PCI nécessitent une archive complète des payloads prête à être rejouée, pas seulement un journal d'alertes | Full support | No support | No support | No support |

| Protection contre le contournement | Les attaquants sophistiqués remplacent les hooks JS, bloquent les endpoints de callback ou utilisent des payloads conditionnels pour échapper aux pièges basés sur les agents | Full support | No support | No support | No support |

| Contrôle granulaire des permissions fournisseurs | Autoriser ou bloquer des scripts individuels par fournisseur, par page, par comportement, pas seulement approuver/refuser des domaines entiers | Full support | Partial support | No support | Partial support |

| Peut répondre à PCI 11.6.1 | 11.6.1 exige la surveillance des changements d'en-têtes de sécurité ET des changements de payload de script, les listes d'URLs source ne suffisent pas | Full support | No support | Partial support | Partial support |

| Complexité d'implémentation | Les longs délais de déploiement retardent la protection et génèrent des coûts d'ingénierie internes avant même que vous soyez couvert | low | high | medium | medium |

Comment nous nous comparons aux concurrents en détail

Feroot Security

Comment ça fonctionne

Feroot se divise en deux produits. PageGuard applique une liste d'autorisation de scripts et de permissions approuvés ; il sait d'où viennent les scripts mais n'a aucune visibilité sur le code réellement servi. Inspector déploie des utilisateurs synthétiques pour simuler un comportement réel, similaire à un crawler, les attaquants peuvent servir un script propre aux sessions synthétiques et un script malveillant aux vrais utilisateurs.

Où ça ne suffit pas

PageGuard n'aurait pas détecté l'attaque Polyfill : le domaine est resté sur la liste d'autorisation mais le code a changé. Inspector crawle depuis des endpoints prévisibles, un acteur malveillant vérifiant si la requête provient d'une IP cloud peut simplement omettre le payload malveillant. La détection se fait après le chargement des scripts, dans le navigateur, où les hooks peuvent être remplacés ou les callbacks bloqués. Il n'y a pas d'archive immuable des payloads si l'alerte ne se déclenche jamais.

Pourquoi les acheteurs choisissent cside

cside surveille les comportements des scripts dans le navigateur et télécharge chaque script vers l'infrastructure de cside pour une analyse côté serveur, en temps réel, depuis les sessions des vrais utilisateurs. Les acteurs malveillants ne peuvent pas servir un script propre à cside comme ils le feraient à un crawler, car cside est intégré dans le trafic des vrais utilisateurs. Chaque payload de script est archivé pour la forensique et les preuves PCI.

Full Feroot comparison →

Utilisées par les QSAs et les équipes de sécurité d'entreprise lors de la due diligence des fournisseurs.

trust.cside.comVoyez ce qui s'exécute dans les navigateurs de vos utilisateurs

Commencez un essai gratuit de 14 jours ou parlez à un expert en sécurité. Carte de crédit requise pour l'essai, plan gratuit disponible sans carte.

Vous comparez encore ? Nous vous enverrons un résumé personnalisé pour votre liste de fournisseurs. Voir toutes les FAQ · Posez-nous n'importe quelle question

FAQ

Foire aux questions

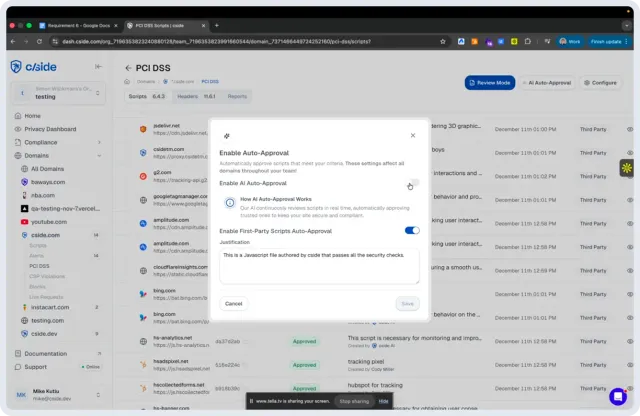

cside se charge comme premier script de votre page et surveille les comportements des scripts dans le navigateur tout en téléchargeant les scripts vers l'infrastructure de cside pour une analyse côté serveur. Si cside est inaccessible, il échoue de manière ouverte, votre site continue de fonctionner normalement. La méthode Script ne nécessite aucun reroutage de trafic, n'ajoute aucune latence et s'implémente en secondes : une balise script dans le

de votre site. Notre historique de disponibilité est visible sur status.cside.com.CSP products list approved domains and tell the browser to block everything else. That stops obvious out-of-scope hosts and can satisfy parts of PCI 6.4.3, but it never inspects the JavaScript itself. If an attacker compromises a third-party script on an approved CDN, as in the Polyfill.io attack, CSP would not catch it. cside analyzes the actual script code, not just its origin. Because we retain the full payload and header record, we also cover PCI 11.6.1 without any manual lists to maintain. cside also provides a free CSP endpoint as an additional layer, included with every plan.

Agent-based tools run monitoring code inside the browser, the same environment the attacker is operating in. Attackers can override core browser methods these agents rely on (such as fetch()), intercepting or redirecting alerts before they leave the browser. Detection also happens after the script has already loaded. cside monitors behaviors in the browser AND downloads scripts to cside's infrastructure for server-side analysis. That server-side analysis is invisible to attackers, they cannot study or bypass what runs off the page. Every script version is archived with full headers, giving auditors and incident-response teams a complete, replay-ready record. Learn more about skimmers numériques and attaques Magecart.

Crawlers scan from cloud IP ranges on a schedule. Sophisticated attackers detect these requests and serve a clean script to the scanner while targeting real users with the malicious payload. An attack geofenced to residential IPs, or timed to fire only after office hours, will never appear in a scan report. cside monitors 100% of real user sessions in real time, every script reaching every real browser is analyzed, with no sampling and no scheduling. For PCI 11.6.1, header monitoring is automated and continuous. cside also offers a scanner for edge cases where no code change is possible, powered by threat intelligence from billions of real sessions across thousands of sites, not third-party feeds. Learn more about protection contre l'injection de scripts and fuites de données.

Une balise script. Quelques secondes pour l'implémenter. Le plan Business de cside est entièrement en libre-service, créez un compte, ajoutez la balise script au

de votre site, et vous verrez le trafic de scripts en direct dans le tableau de bord immédiatement. Aucun appel commercial requis. Pour les entreprises avec des exigences de déploiement plus strictes, nous pouvons généralement compléter l'intégration en moins d'une semaine avec un support dédié.Pourquoi les principaux QSA préfèrent cside

Surveillez et sécurisez vos scripts tiers

Bénéficiez d'une visibilité et d'un contrôle complets sur chaque script fourni à vos utilisateurs afin d'améliorer la sécurité et les performances de votre site.Commencez gratuitement, ou essayez Business avec un essai de 14 jours.