No todas las herramientas ven lo que hacen los atacantes

Los ataques del lado del cliente ocurren en los navegadores de sus usuarios. La mayoría de las herramientas escanean periódicamente, verifican URLs de origen o establecen trampas JS y no detectan la mayoría de los ataques reales. Aquí está la diferencia honesta.

¿Puede detectar un payload que se activa solo para 1 de cada 1,000 visitantes?

Los crawlers y escáneres periódicos nunca ven ataques dirigidos. Necesita monitoreo de sesiones reales, el 100% de las sesiones, cada navegador.

¿Le da una copia forense de cada byte de script servido?

Si una trampa de agente JS se activa pero no se archivó ningún payload, su QSA y equipo de respuesta a incidentes no tienen nada con qué trabajar.

¿Analiza el JavaScript en sí o solo la URL de origen?

Un script comprometido en un CDN aprobado pasa los controles CSP sin problemas. La inspección del payload es la única defensa real.

Los 4 enfoques en el mercado

CSP tools approve domains but never read the JavaScript. Crawlers see one synthetic session while attackers target real users. JS agents detect behavior after a script has already executed. cside monitors script behaviors in the browser, downloads scripts for server-side analysis, and archives every deobfuscated payload, for 100% of real user sessions, with no sampling. Learn about enfoques de seguridad del lado del cliente, PCI DSS 6.4.3 y 11.6.1, and nuestras soluciones completas.

| Criterios | Por qué importa | cside | Solo CSP | Crawler | Agente JS |

|---|---|---|---|---|---|

| Protección en tiempo real | Los ataques pueden ocurrir entre escaneos o en datos muestreados excluidos, la detección tardía significa que una brecha activa ya está en curso | Full support | Partial support | No support | Full support |

| Análisis completo del payload | Las amenazas pasan desapercibidas a menos que se inspeccione el JavaScript en sí, no solo su URL de origen o dominio | Full support | No support | Partial support | Partial support |

| Detección dinámica de amenazas | Los ataques dirigidos solo a usuarios, horarios o ubicaciones específicas evaden todo enfoque de escaneo estático y verificación periódica | Full support | No support | No support | Partial support |

| Seguimiento histórico 100% y análisis forense | La respuesta a incidentes y las auditorías PCI requieren un archivo completo de payloads listo para reproducir, no solo un registro de alertas | Full support | No support | No support | No support |

| Protección contra evasión | Los atacantes sofisticados anulan hooks JS, bloquean endpoints de callback o usan payloads condicionales para evadir trampas basadas en agentes | Full support | No support | No support | No support |

| Control granular de permisos de proveedores | Permitir o bloquear scripts individuales por proveedor, por página, por comportamiento, no solo aprobar/denegar dominios completos | Full support | Partial support | No support | Partial support |

| Puede cumplir PCI 11.6.1 | 11.6.1 requiere monitorear tanto los cambios en los encabezados de seguridad COMO los cambios en el payload del script, las listas de URLs de origen no son suficientes | Full support | No support | Partial support | Partial support |

| Complejidad de implementación | Los plazos de implementación largos retrasan la protección e impulsan costos internos de ingeniería antes de que esté cubierto | low | high | medium | medium |

Cómo nos comparamos con los competidores en detalle

Feroot Security

Cómo funciona

Feroot se divide en dos productos. PageGuard aplica una lista de scripts y permisos aprobados; sabe de dónde provienen los scripts pero no tiene visibilidad sobre el código que realmente se sirve. Inspector despliega usuarios sintéticos para simular comportamiento real, similar a un crawler: los atacantes pueden servir un script limpio a las sesiones sintéticas y uno malicioso a los usuarios reales.

Dónde falla

PageGuard no habría detectado el ataque de Polyfill: el dominio permaneció en la lista de aprobados pero el código cambió. Inspector rastrea desde endpoints predecibles; un atacante que verifique si la solicitud proviene de una IP en la nube puede simplemente omitir el payload malicioso. La detección ocurre después de que los scripts se cargan, en el navegador, donde los hooks pueden ser anulados o los callbacks bloqueados. No existe un archivo inmutable de payloads si la alerta nunca se activa.

Por qué los compradores eligen cside

cside monitorea comportamientos de scripts en el navegador y descarga cada script a la infraestructura de cside para análisis del lado del servidor, en tiempo real, desde sesiones de usuarios reales. Los atacantes no pueden servir un script limpio a cside como lo harían con un crawler, porque cside está integrado en el tráfico de usuarios reales. Cada payload de script se archiva para análisis forense y evidencia PCI.

Full Feroot comparison →

Utilizadas por QSAs y equipos de seguridad empresarial durante la debida diligencia de proveedores.

trust.cside.comVea qué se ejecuta en los navegadores de sus usuarios

Comience una prueba gratuita de 14 días o hable con un experto en seguridad. Se requiere tarjeta de crédito para la prueba, plan gratuito disponible sin tarjeta.

¿Todavía comparando? Le enviaremos un resumen personalizado para su lista de proveedores específica. Ver todas las preguntas · Pregúntenos lo que sea

FAQ

Preguntas Frecuentes

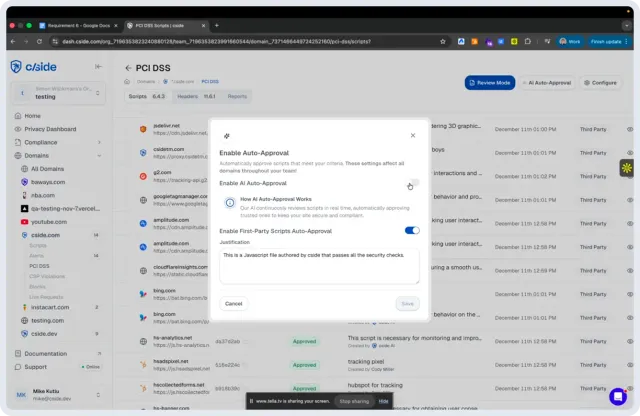

cside se carga como el primer script en su página y monitorea comportamientos de scripts en el navegador mientras también descarga scripts a la infraestructura de cside para análisis del lado del servidor. Si cside no está disponible, falla abiertamente, su sitio continúa funcionando normalmente. El Método Script no requiere redireccionamiento de tráfico, no agrega latencia y toma segundos para implementar: una etiqueta de script en el

de su sitio. Nuestro historial de tiempo de actividad es visible en status.cside.com.CSP products list approved domains and tell the browser to block everything else. That stops obvious out-of-scope hosts and can satisfy parts of PCI 6.4.3, but it never inspects the JavaScript itself. If an attacker compromises a third-party script on an approved CDN, as in the Polyfill.io attack, CSP would not catch it. cside analyzes the actual script code, not just its origin. Because we retain the full payload and header record, we also cover PCI 11.6.1 without any manual lists to maintain. cside also provides a free CSP endpoint as an additional layer, included with every plan.

Agent-based tools run monitoring code inside the browser, the same environment the attacker is operating in. Attackers can override core browser methods these agents rely on (such as fetch()), intercepting or redirecting alerts before they leave the browser. Detection also happens after the script has already loaded. cside monitors behaviors in the browser AND downloads scripts to cside's infrastructure for server-side analysis. That server-side analysis is invisible to attackers, they cannot study or bypass what runs off the page. Every script version is archived with full headers, giving auditors and incident-response teams a complete, replay-ready record. Learn more about skimmers digitales and ataques Magecart.

Crawlers scan from cloud IP ranges on a schedule. Sophisticated attackers detect these requests and serve a clean script to the scanner while targeting real users with the malicious payload. An attack geofenced to residential IPs, or timed to fire only after office hours, will never appear in a scan report. cside monitors 100% of real user sessions in real time, every script reaching every real browser is analyzed, with no sampling and no scheduling. For PCI 11.6.1, header monitoring is automated and continuous. cside also offers a scanner for edge cases where no code change is possible, powered by threat intelligence from billions of real sessions across thousands of sites, not third-party feeds. Learn more about protección contra inyección de scripts and fugas de datos.

Una etiqueta de script. Segundos para implementar. El plan Business de cside es completamente autoservicio, cree una cuenta, agregue la etiqueta de script al

de su sitio, y verá tráfico de scripts en vivo en el panel inmediatamente. No se requiere llamada de ventas. Para empresas con requisitos de implementación más estrictos, generalmente podemos completar la incorporación en menos de una semana con soporte dedicado.Por Qué los QSAs Líderes Prefieren cside

Monitorea y Asegura tus Scripts de Terceros

Obtén visibilidad y control completo sobre cada script entregado a tus usuarios para mejorar la seguridad y rendimiento del sitio.Comienza gratis, o prueba Business con una prueba de 14 días.