Niet alle tools zien wat aanvallers doen

Client-side aanvallen gebeuren in de browsers van uw gebruikers. De meeste tools scannen periodiek, controleren bron-URLs of plaatsen JS-vallen en missen het merendeel van echte aanvallen. Hier is het eerlijke verschil.

Kan het een payload detecteren die slechts voor 1 op 1.000 bezoekers afgaat?

Crawlers en periodieke scanners zien gerichte aanvallen nooit. U hebt real-session monitoring nodig, 100% van de sessies, elke browser.

Geeft het u een forensische kopie van elke scriptbyte die is geserveerd?

Als een JS-agent val afgaat maar er geen payload is gearchiveerd, heeft uw QSA en incident response team niets om mee te werken.

Analyseert het het JavaScript zelf of alleen de bron-URL?

Een gecompromitteerd script op een goedgekeurde CDN passeert CSP-controles zonder uitdaging. Payload-inspectie is de enige echte verdediging.

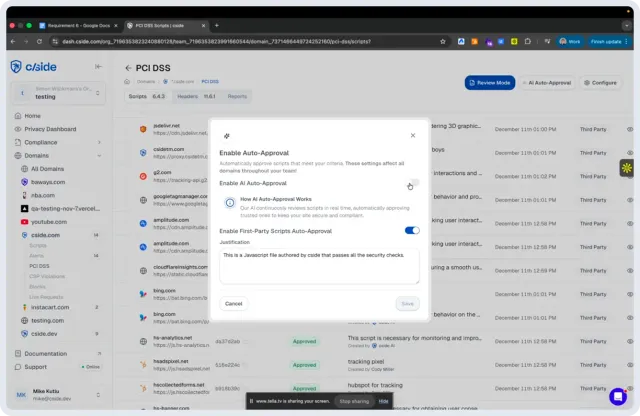

De 4 benaderingen in de markt

CSP tools approve domains but never read the JavaScript. Crawlers see one synthetic session while attackers target real users. JS agents detect behavior after a script has already executed. cside monitors script behaviors in the browser, downloads scripts for server-side analysis, and archives every deobfuscated payload, for 100% of real user sessions, with no sampling. Learn about client-side beveiligingsbenaderingen, PCI DSS 6.4.3 en 11.6.1, and onze volledige oplossingen.

| Criteria | Waarom het belangrijk is | cside | Alleen CSP | Crawler | JS Agent |

|---|---|---|---|---|---|

| Real-time bescherming | Aanvallen kunnen optreden tussen scans of in uitgesloten gesamplede data, vertraagde detectie betekent dat een actieve inbreuk al gaande is | Full support | Partial support | No support | Full support |

| Volledige payload-analyse | Dreigingen blijven onopgemerkt tenzij het JavaScript zelf wordt geïnspecteerd, niet alleen de bron-URL of het domein | Full support | No support | Partial support | Partial support |

| Dynamische dreigingsdetectie | Aanvallen die alleen specifieke gebruikers, tijden of locaties targeten ontwijken elke statische scan en periodieke controle | Full support | No support | No support | Partial support |

| 100% historische tracking & forensics | Incident response en PCI-audits vereisen een volledig, replay-ready payload-archief, niet alleen een log van alerts | Full support | No support | No support | No support |

| Bypass-bescherming | Geavanceerde aanvallers overschrijven JS-hooks, blokkeren callback-endpoints of gebruiken conditionele payloads om agent-gebaseerde vallen te ontwijken | Full support | No support | No support | No support |

| Granulaire leverancierspermissiecontrole | Individuele scripts per leverancier, per pagina, per gedrag toestaan of blokkeren, niet alleen hele domeinen goedkeuren/weigeren | Full support | Partial support | No support | Partial support |

| Kan voldoen aan PCI 11.6.1 | 11.6.1 vereist het monitoren van zowel wijzigingen in security headers ALS scriptpayload-wijzigingen, bron-URL-lijsten volstaan niet | Full support | No support | Partial support | Partial support |

| Implementatiecomplexiteit | Lange deployment-tijdlijnen vertragen bescherming en drijven interne engineeringkosten op voordat u zelfs gedekt bent | low | high | medium | medium |

Hoe we ons verhouden tot concurrenten in detail

Feroot Security

Hoe het werkt

Feroot is opgesplitst in twee producten. PageGuard handhaaft een goedkeuringslijst van toegestane scripts en permissies; het weet waar scripts vandaan komen maar heeft geen zicht op welke code daadwerkelijk wordt geleverd. Inspector zet synthetische gebruikers in om echt gedrag te simuleren, vergelijkbaar met een crawler. Aanvallers kunnen een schoon script leveren aan synthetische sessies en een kwaadaardig script aan echte gebruikers.

Waar het tekortschiet

PageGuard zou de Polyfill-aanval niet hebben gedetecteerd: het domein bleef op de goedkeuringslijst maar de code veranderde. Inspector crawlt vanaf voorspelbare endpoints; een kwaadwillende die controleert of het verzoek van een cloud-IP komt, kan simpelweg de kwaadaardige payload overslaan. Detectie vindt plaats nadat scripts zijn geladen, in de browser, waar hooks overschreven of callbacks geblokkeerd kunnen worden. Er is geen onveranderbaar payload-archief als de alert nooit afgaat.

Waarom kopers voor cside kiezen

cside monitort scriptgedrag in de browser en downloadt elk script naar de infrastructuur van cside voor server-side analyse, in realtime, vanuit echte gebruikerssessies. Kwaadwillenden kunnen geen schoon script aan cside leveren zoals ze dat bij een crawler kunnen, omdat cside is ingebed in echt gebruikersverkeer. Elke scriptpayload wordt gearchiveerd voor forensisch onderzoek en PCI-bewijs.

Full Feroot comparison →

Gebruikt door QSAs en enterprise beveiligingsteams tijdens leveranciers due diligence.

trust.cside.comZie wat er draait in de browsers van uw gebruikers

Start een gratis proefperiode van 14 dagen of praat met een beveiligingsexpert. Creditcard vereist voor de proef, gratis plan beschikbaar zonder kaart.

Nog aan het vergelijken? We sturen u een aangepaste samenvatting voor uw specifieke leverancierslijst. Bekijk alle FAQs · Stel ons een vraag

FAQ

Veelgestelde Vragen

cside laadt als het eerste script op uw pagina en monitort scriptgedrag in de browser terwijl het ook scripts downloadt naar de infrastructuur van cside voor server-side analyse. Als cside onbereikbaar is, faalt het open, uw site blijft normaal werken. De Script Methode vereist geen traffic-rerouting, voegt geen latentie toe en is in seconden te implementeren: één script-tag in de

van uw site. Onze uptime-track record is zichtbaar op status.cside.com.CSP products list approved domains and tell the browser to block everything else. That stops obvious out-of-scope hosts and can satisfy parts of PCI 6.4.3, but it never inspects the JavaScript itself. If an attacker compromises a third-party script on an approved CDN, as in the Polyfill.io attack, CSP would not catch it. cside analyzes the actual script code, not just its origin. Because we retain the full payload and header record, we also cover PCI 11.6.1 without any manual lists to maintain. cside also provides a free CSP endpoint as an additional layer, included with every plan.

Agent-based tools run monitoring code inside the browser, the same environment the attacker is operating in. Attackers can override core browser methods these agents rely on (such as fetch()), intercepting or redirecting alerts before they leave the browser. Detection also happens after the script has already loaded. cside monitors behaviors in the browser AND downloads scripts to cside's infrastructure for server-side analysis. That server-side analysis is invisible to attackers, they cannot study or bypass what runs off the page. Every script version is archived with full headers, giving auditors and incident-response teams a complete, replay-ready record. Learn more about digitale skimmers and Magecart-aanvallen.

Crawlers scan from cloud IP ranges on a schedule. Sophisticated attackers detect these requests and serve a clean script to the scanner while targeting real users with the malicious payload. An attack geofenced to residential IPs, or timed to fire only after office hours, will never appear in a scan report. cside monitors 100% of real user sessions in real time, every script reaching every real browser is analyzed, with no sampling and no scheduling. For PCI 11.6.1, header monitoring is automated and continuous. cside also offers a scanner for edge cases where no code change is possible, powered by threat intelligence from billions of real sessions across thousands of sites, not third-party feeds. Learn more about script-injectie bescherming and datalekken.

Eén script-tag. Seconden om te implementeren. Het cside Business plan is volledig self-service, maak een account aan, voeg de script-tag toe aan de

van uw site, en u ziet direct live scriptverkeer in het dashboard. Geen sales call nodig. Voor enterprises met strengere deployment-eisen kunnen we de onboarding doorgaans binnen een week afronden met dedicated support.Waarom Toonaangevende QSA's de Voorkeur Geven aan cside

Monitor en Beveilig Je Third-Party Scripts

Krijg volledige zichtbaarheid en controle over elk script dat aan je gebruikers wordt geleverd om sitebeveiliging en prestaties te verbeteren.Start gratis, of probeer Business met een proefperiode van 14 dagen.