Dit artikel bekijkt eerlijk de functionaliteiten van Cloudflare Page Shield.

Omdat je op de cside website bent, erkennen we onze vooringenomenheid. Toch hebben we onze analyse eerlijk opgebouwd en gebaseerd op openbaar beschikbare informatie, branche-informatie en onze eigen of klantenervaringen.

Sommige mensen in het cside-team hebben bij Cloudflare gewerkt en zelfs bijgedragen aan de ontwikkeling van Page Shield. Zelfs als concurrent op sommige gebieden hebben we veel respect voor Cloudflare.

Wil je hun claims zelf verifiëren, bekijk dan hun productpagina's.

| Criterium | cside | Cloudflare Page Shield | Waarom het belangrijk is | Wat de gevolgen zijn |

|---|---|---|---|---|

| Gebruikte aanpakken | Scriptgebaseerde monitoring + server-side analyse | CSP + script ophalen achteraf | ||

| Realtime bescherming | Full support |

No support |

Aanvallen kunnen plaatsvinden tussen scans of in uitgesloten data bij sampling | Vertraagde detectie = actieve datalekken |

| Volledige payload-analyse | Full support |

No support |

Zorgt voor diep inzicht in kwaadaardig gedrag binnen de scriptcode zelf | Bedreigingen blijven onopgemerkt tenzij de bron bekend is via een threat feed |

| Dynamische dreigingsdetectie | Full support |

No support |

Identificeert aanvallen die veranderen op basis van gebruiker, tijd of locatie | Gemiste detectie van gerichte aanvallen |

| DOM-niveau dreigingsdetectie | Full support |

No support |

Volgt wijzigingen in de DOM en observeert hoe scripts zich gedragen tijdens runtime | Onvermogen om geavanceerde DOM-gebaseerde aanvallen te identificeren |

| 100% historische tracking & forensics | Full support |

No support |

Nodig voor incident response, auditing en compliance | Nodig voor incident response, auditing en compliance |

| Bypass-bescherming | Full support |

No support |

Stopt aanvallers die controles proberen te omzeilen via DOM-obfuscatie of ontwijking | Verborgen bedreigingen blijven ongedetecteerd |

| Zekerheid dat het script gezien door de gebruiker gemonitord wordt | Full support |

No support |

Stemt analyse af op wat daadwerkelijk in de browser uitgevoerd wordt | Gaten tussen wat beoordeeld wordt en wat daadwerkelijk uitgevoerd wordt |

| AI-gestuurde scriptanalyse | Full support |

No support |

Detecteert nieuwe of evoluerende bedreigingen door gedragsmodellering | Afhankelijkheid van handmatige updates, threat feeds of regels = trage en foutgevoelige detectie |

| QSA-gevalideerd PCI-dashboard | Full support |

Partial support |

De meest betrouwbare manier om te zorgen dat een oplossing PCI-compliant is, is een grondige audit door een onafhankelijke QSA | Zonder QSA-validatie vertrouw je volledig op marketingclaims, wat kan resulteren in het falen van een audit |

| SOC 2 Type II | Full support |

Full support |

Toont consistente operationele beveiligingscontroles over tijd | Mist geverifieerde validatie van beveiligingscontroles, wat het een risicovolle leverancier maakt |

| PCI-specifieke UI | Full support |

No support |

Een eenvoudige interface voor snelle scriptbeoordeling en rechtvaardiging via één klik of AI-automatisering | Saaie taken en handmatig onderzoek naar wat alle scripts doen, wat uren of dagen kost |

| Ticketing-integraties (Linear, Jira) | Full support (Linear en Jira) |

No support |

Native integraties met developer-ticketingtools zorgen ervoor dat beveiligingsmeldingen rechtstreeks in bestaande workflows terechtkomen | Zonder native ticketing-integraties moeten teams handmatig tickets aanmaken voor beveiligingsbevindingen, wat de reactietijden vertraagt |

Wat is Cloudflare Page Shield?

Cloudflare Page Shield concurreert uitsluitend met cside's Client-side security oplossing en PCI Shield. Andere diensten zoals VPN-detectie, AI-agentdetectie en Privacy Watch vallen buiten hun bereik.

Cloudflare Page Shield is een client-side beveiligingstool die third-party JavaScript monitort en analyseert die in browsers van gebruikers draait. Het helpt kwaadaardige of ongeautoriseerde scriptwijzigingen te detecteren door realtime alerts en zichtbaarheid te bieden in het gedrag van externe dependencies.

Is het een goed idee om een client-side beveiligingsoplossing te kopen van een firewall-leverancier?

Grote beveiligingsleveranciers proberen soms snel een bijproduct te lanceren. Ze doen dit omdat ze weten dat hun kopers gebonden zijn aan hun platform. De makkelijke keuze is simpelweg hun oplossing kopen. Echter, veel gebruikers merken snel dat deze producten niet de aandacht kregen die ze nodig hadden en vaak simpelweg niet werken of niet aan de vereisten voldoen. Browsers als aanvalsoppervlak zijn totaal anders dan het bekijken van een netwerkpakket als firewall.

Hoe Cloudflare Page Shield werkt

Cloudflare Page Shield gebruikt een crawler die het script ophaalt nadat de pagina geladen is. Als een script verandert of overeenkomt met bekende kwaadaardige patronen, zal Page Shield het markeren en een alert uitgeven. Echter, omdat de crawler scripts onafhankelijk ophaalt, niet in de context van een live gebruikerssessie, kan het geen rekening houden met dynamisch geserveerde payloads die variëren op basis van cookies, gebruikersgedrag, referrer headers of andere runtime-condities.

Aanvallers kunnen ook de Cloudflare IP-adressen zien en een niet-kwaadaardige versie van het script serveren. Dit zou hun detectiemechanisme niet triggeren.

Page Shield analyseert niet elke sessie. In plaats daarvan samplet het verkeer om prestaties te optimaliseren en resourcegebruik te verminderen. Deze aanpak is logisch vanuit kostenperspectief, maar het introduceert ook ernstige blinde vlekken in beveiligingsmonitoring.

Om dit te verifiëren, vind een site die Page Shield gebruikt, open de developer console van je browser en ververs de pagina meerdere keren.

Page Shield leunt zwaar op Content Security Policies (CSP) om scriptbeveiliging af te dwingen. Een CSP vertrouwt alleen vooraf goedgekeurde scriptbronnen, niet hun inhoud. Mocht de bron hetzelfde blijven maar de inhoud verandert, zoals bij de grootste client-side aanval van 2024 – Polyfill – dan zal een CSP het niet detecteren.

We schreven een diepgaand artikel over Waarom CSP niet werkt met betrekking tot het bieden van de beste client-side beveiligingsoplossing:

CSP werkt op een allow-list model, dat resources van vertrouwde domeinen toestaat maar geen individuele scripts of resources van die domeinen kan blokkeren.

Voor zover wij weten, slaat Cloudflare Page Shield scripts wel op en analyseert ze. Dit betekent dat zodra een script uit het monitoringvenster verdwijnt, er geen manier is om het op te halen voor toekomstige analyse en machine learning.

Tot slot vereist het adopteren van Cloudflare Page Shield dat je al een bestaande Cloudflare-klant bent.

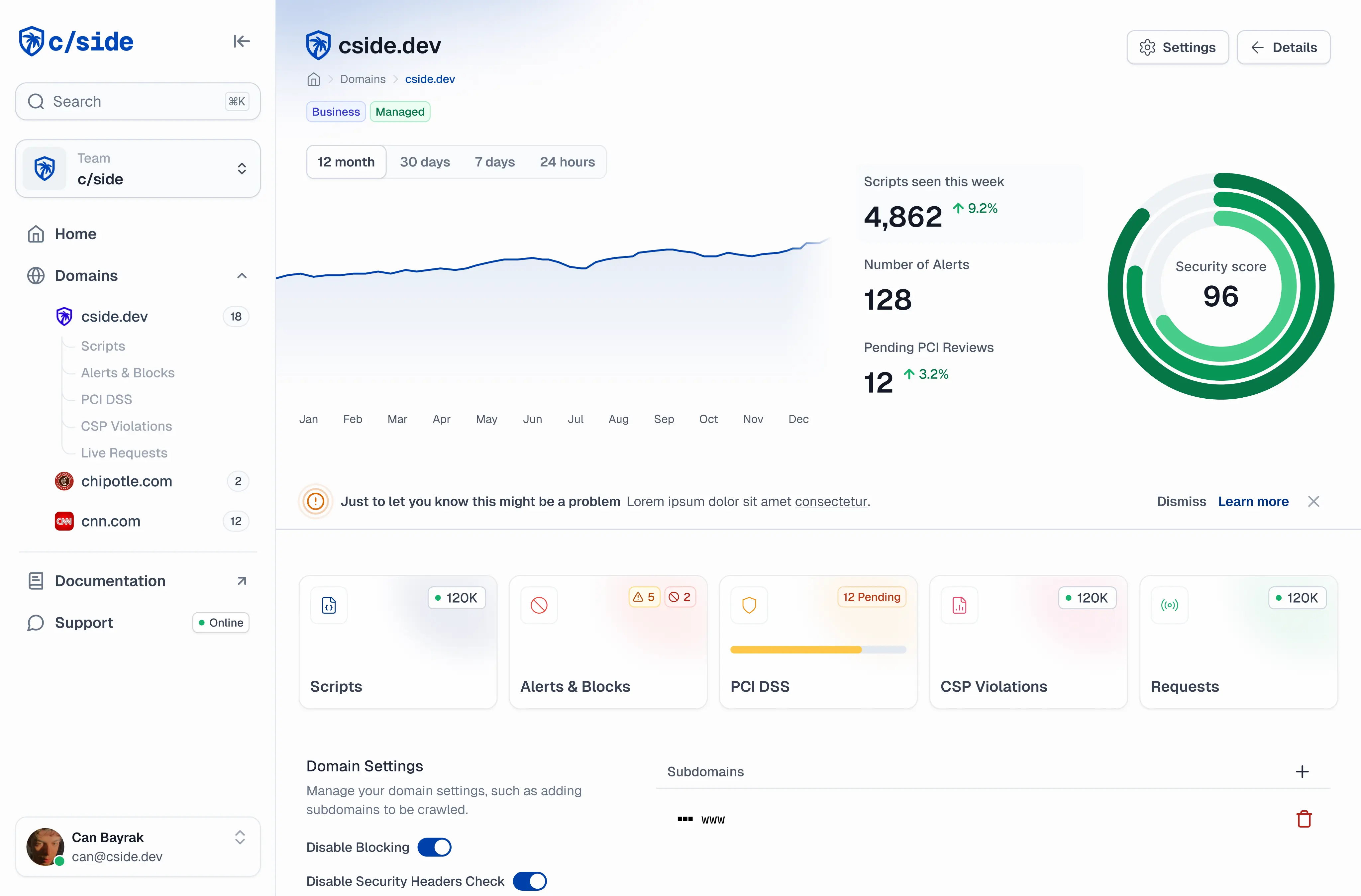

Hoe cside verder gaat

cside biedt primair een scriptgebaseerde monitoringaanpak waarbij een script op de site gedrag monitort en scripts downloadt voor analyse op de infrastructuur van cside. Het analyseert de geserveerde dependencies-code in realtime.

Dit stelt ons in staat om niet alleen geavanceerde zeer gerichte aanvallen te detecteren en alerts te geven, cside maakt het ook mogelijk om aanvallen te blokkeren voordat ze de browser van de gebruiker bereiken. Het voldoet ook aan de vereisten voor meerdere compliance frameworks, inclusief PCI DSS 4.0.1. We bieden zelfs diepgaande forensics, inclusief als een aanvaller onze detecties omzeilt. Hierdoor kun je de omvang van het incident nauwkeuriger bepalen en stelt het ons in staat om onze detectiecapaciteiten elke dag te verbeteren. Geen enkele andere leverancier heeft deze mogelijkheid.

Wij geloven dat dit de meest veilige manier is om je dependencies over je gehele website te monitoren en beschermen. We hebben jarenlange ervaring in de client-side beveiliging voordat we cside startten, we hebben alles gezien, dit is de enige manier waarop je daadwerkelijk een aanval kunt detecteren.

We bieden ook een gratis CSP-endpoint bovenop ons product om gelaagdheid mogelijk te maken, het is inbegrepen. Met cside krijg je hetzelfde als Report-URI er gratis bij.

Meld je aan of boek een demo om te beginnen.