Dit artikel bekijkt eerlijk de functionaliteiten van Jscrambler Web Page Integrity, een ander bedrijf dat zich richt op client-side beveiliging.

Omdat je op de cside website bent, erkennen we onze vooringenomenheid. Toch hebben we onze analyse eerlijk opgebouwd en gebaseerd op openbaar beschikbare informatie, branche-informatie en onze eigen of klantenervaringen.

Wil je deze claims zelf verifiëren, bekijk dan hun productpagina.

| Criterium | cside | Jscrambler | Waarom het belangrijk is | Wat de gevolgen zijn |

|---|---|---|---|---|

| Gebruikte aanpakken | Actieve client-side detecties + server-side scriptanalyse + scanner | Statisch client-side script | ||

| Realtime bescherming | Full support |

Partial support |

Aanvallen kunnen plaatsvinden tussen scans of in uitgesloten data bij sampling | Vertraagde detectie = actieve datalekken |

| Volledige payload-analyse | Full support |

Partial support |

Zorgt voor diep inzicht in kwaadaardig gedrag binnen de scriptcode zelf, niet alleen de acties | Bedreigingen blijven onopgemerkt tenzij de bron bekend is via een threat feed |

| Dynamische dreigingsdetectie | Full support |

Partial support |

Identificeert aanvallen die veranderen op basis van gebruiker, tijd, locatie of randomisatie | Gemiste detectie van gerichte aanvallen |

| 100% historische tracking & forensics | Full support |

No support |

Nodig voor incident response, auditing en compliance | Zonder scriptinhoud is zichtbaarheid beperkt tot de gespecificeerde en gemonitorde scriptacties in plaats van de ruwe scriptinhoud |

| Bypass-bescherming | Full support |

No support |

Stopt aanvallers die detectiemethoden proberen te omzeilen | Verborgen bedreigingen kunnen blootgestelde detectiemethoden omzeilen |

| Zekerheid dat het script gezien door de gebruiker gemonitord wordt | Full support |

No support |

Stemt analyse af op wat daadwerkelijk in de browser uitgevoerd wordt | Gaten tussen wat beoordeeld wordt en wat daadwerkelijk uitgevoerd wordt |

| AI-gestuurde scriptanalyse | Full support |

No support |

Detecteert nieuwe of evoluerende bedreigingen door gedragsmodellering | Afhankelijkheid van handmatige updates, threat feeds of regels = trage en foutgevoelige detectie |

| QSA-gevalideerd PCI-dashboard | Full support |

No support |

De meest betrouwbare manier om te zorgen dat een oplossing PCI-compliant is, is een grondige audit door een onafhankelijke QSA | Zonder QSA-validatie vertrouw je volledig op marketingclaims, wat kan resulteren in het falen van een audit |

| SOC 2 Type II | Full support |

No support |

Toont consistente operationele beveiligingscontroles over tijd | Mist geverifieerde validatie van beveiligingscontroles, wat het een risicovolle leverancier maakt |

| PCI-specifieke UI | Full support |

No support |

Een eenvoudige interface voor snelle scriptbeoordeling en rechtvaardiging via één klik of AI-automatisering | Saaie taken en handmatig onderzoek naar wat alle scripts doen, wat uren of dagen kost |

| Ticketing-integraties (Linear, Jira) | Full support (Linear en Jira) |

Partial support (Alleen Jira) |

Native integraties met developer-ticketingtools zorgen ervoor dat beveiligingsmeldingen rechtstreeks in bestaande workflows terechtkomen | Zonder native ticketing-integraties moeten teams handmatig tickets aanmaken voor beveiligingsbevindingen, wat de reactietijden vertraagt |

| Kosten | Publiek en voorspelbaar | Verborgen en inconsistent | Transparante prijzen stellen teams in staat om effectief te budgetteren en geïnformeerde beslissingen te nemen | Verborgen prijzen die drastisch variëren tussen klanten creëren onvoorspelbaarheid en budgetonzekerheid |

Gebruikersrecensies: Jscrambler vs cside

Hier is hoe echte gebruikers cside en Jscrambler hebben beoordeeld op basis van hun ervaring met detectienauwkeurigheid, ondersteuningskwaliteit en algemene betrouwbaarheid.

| Platform | cside | Jscrambler |

|---|---|---|

| G2 | ★★★★★ (4.9/5) | ★★★★☆ (4.3/5) |

| SourceForge | ★★★★★ (5/5) - 23 reviews | Geen reviews |

Je kunt de gebruikersrecensies voor cside bekijken op Sourceforge of G2.

"Ik ben blij dat we hun product hebben gevonden en het heeft ons geholpen bij het behalen van PCI-compliancedoelen die voorheen een beetje overweldigend leken. cside's product was precies wat we zochten voor een fractie van de prijs die andere concurrenten boden." - Anonieme Review, Sourceforge (Citaat uit Sourceforge Review van cside)

Prijzen van onafhankelijke onderzoekers

Tijdens de 2026 Globee® Cybersecurity Awards beoordeelden onafhankelijke onderzoekers leveranciers in de categorie Client-Side Security. cside ontving de Gouden Globee® Award (Beste van Categorie), terwijl Jscrambler de Zilveren Globee® Award ontving.

| Prijs | cside | Jscrambler |

|---|---|---|

| 2026 Globee® Cybersecurity Awards — Client-Side Security | 🥇 Goud (Beste van Categorie) | 🥈 Zilver |

Wat is Jscrambler

Jscrambler concurreert uitsluitend met cside's Client-side security oplossing en PCI Shield. Andere diensten zoals VPN-detectie, AI-agentdetectie en Privacy Watch vallen buiten hun bereik.

Jscrambler is een cybersecurity-tool die JavaScript-code beschermt door obfuscatie, runtime-bescherming en anti-tampering technieken.

Het is onduidelijk of Jscrambler nog actief zijn producten onderhoudt. Op het moment van schrijven, januari 2026, staat de copyright op hun website nog steeds op 2024.

Hoe Jscrambler werkt

Jscrambler's kernproduct richt zich op het beschermen van first-party JavaScript-code door deze te transformeren via obfuscatie. Dit maakt de code moeilijker te reverse-engineeren of te stelen. Het belangrijkste gebruik is om bedrijfsscripts te beschermen met gevoelige logica in de frontend, zoals propriëtaire algoritmen, licentiehandhaving of in-browser app-logica. JavaScript-obfuscatie is echter geen wondermiddel. Uitvoeringen in de browser maken nog steeds gebruik van API's en voeren bepaalde acties uit die nog steeds gemonitord kunnen worden ongeacht de gebruikte obfuscatietechnieken. Er is ook een hele community gebouwd rond deobfuscatietools.

LLM's worden steeds beter in het deobfusceren van JavaScript of op zijn minst het contextualiseren van de acties op basis van de code zelf.

Ons eigen product cside gebruikt LLM's in realtime om scriptinhoud te analyseren, zowel geobfusceerd als gedeobfusceerd, om te zoeken naar kwaadaardige patronen.

Voor daadwerkelijke client-side uitvoeringen biedt Jscrambler een functie om client-side functionaliteit te vergrendelen. Hun "code locks" functies stellen ontwikkelaars in staat om te beperken waar en wanneer de code kan draaien (bijvoorbeeld op een specifiek domein of tijdvenster).

Hun runtime-beschermingen zijn gericht op het detecteren van tampering en debugging, maar ze zijn op zichzelf staand.

Deze methode plaatst het meest cruciaal alle detecties in de browser, waardoor het een ideale sandbox wordt voor een aanvaller om een aanval te ontwikkelen die hun detectiemethoden of vergrendelingen omzeilt. En in de wereld van JavaScript zijn er 100 manieren om van a naar b te gaan, dus omzeilmethodes zijn gebruikelijk en alleen vertrouwen op client-side detecties kan de meer geïnvesteerde kwaadwillenden niet tegenhouden.

Jscrambler kan je de scriptinhoud niet laten zien, omdat het helemaal geen scriptinhoud volgt. Dit maakt het moeilijk om enig niveau van forensics uit te voeren op een aanval, aangezien kwaadwillenden vaak hun aanvallen samplen, waardoor het moeilijk of zelfs onmogelijk wordt om de kwaadaardige scriptinhoud achteraf te verkrijgen.

Niet volledig beschermd

Een van de belangrijkste problemen met de Jscrambler client-side aanpak is dat ze per definitie niet weten wat ze niet detecteren. Elke aanval die met succes hun client-side hooks vermijdt, gaat ongezien en ongedetecteerd, waardoor het veel moeilijker wordt om detectiecapaciteiten te verbeteren en geen mogelijkheid geeft om forensics uit te voeren.

Daarbovenop draaien de client-side detecties client-side. Dit maakt het zeer gemakkelijk voor een kwaadwillende om manieren te vinden om ze te omzeilen. En helaas doen ze dat constant, zoals we uitlegden in onze blogpost over omzeilmethodes die in het wild gebruikt worden.

Stel je voor dat je Mijnenveger speelt maar met de bommen zichtbaar.

"Kwaadwillenden die grote merken targeten zullen proberen te reverse-engineeren welke beveiliging aanwezig is. Client-side beveiliging lijdt hier vooral onder als de detecties uitsluitend client-side worden gedaan. Het resultaat is simpel: het is als Mijnenveger spelen met de bommen zichtbaar. Client-side beveiliging kan niet uitsluitend vertrouwen op client-side monitoring."

— Simon Wijckmans, CEO, cside

Hoe cside verder gaat

Het cside-team heeft substantiële ervaring in client-side beveiliging. Door onze ervaringen identificeerden we dat kwaadwillenden opereren op een niveau van geavanceerdheid dat de overhand neemt over sommige beveiligingsaanpakken. Als de beloning hoog is, is elke kloof in een beveiligingsdetectiemodel een kans voor een kwaadwillende.

Gegeven de specificatiebeperkingen van browsers voor client-side beveiliging, moesten we creatief worden, daarom benaderden we client-side beveiliging op een unieke manier.

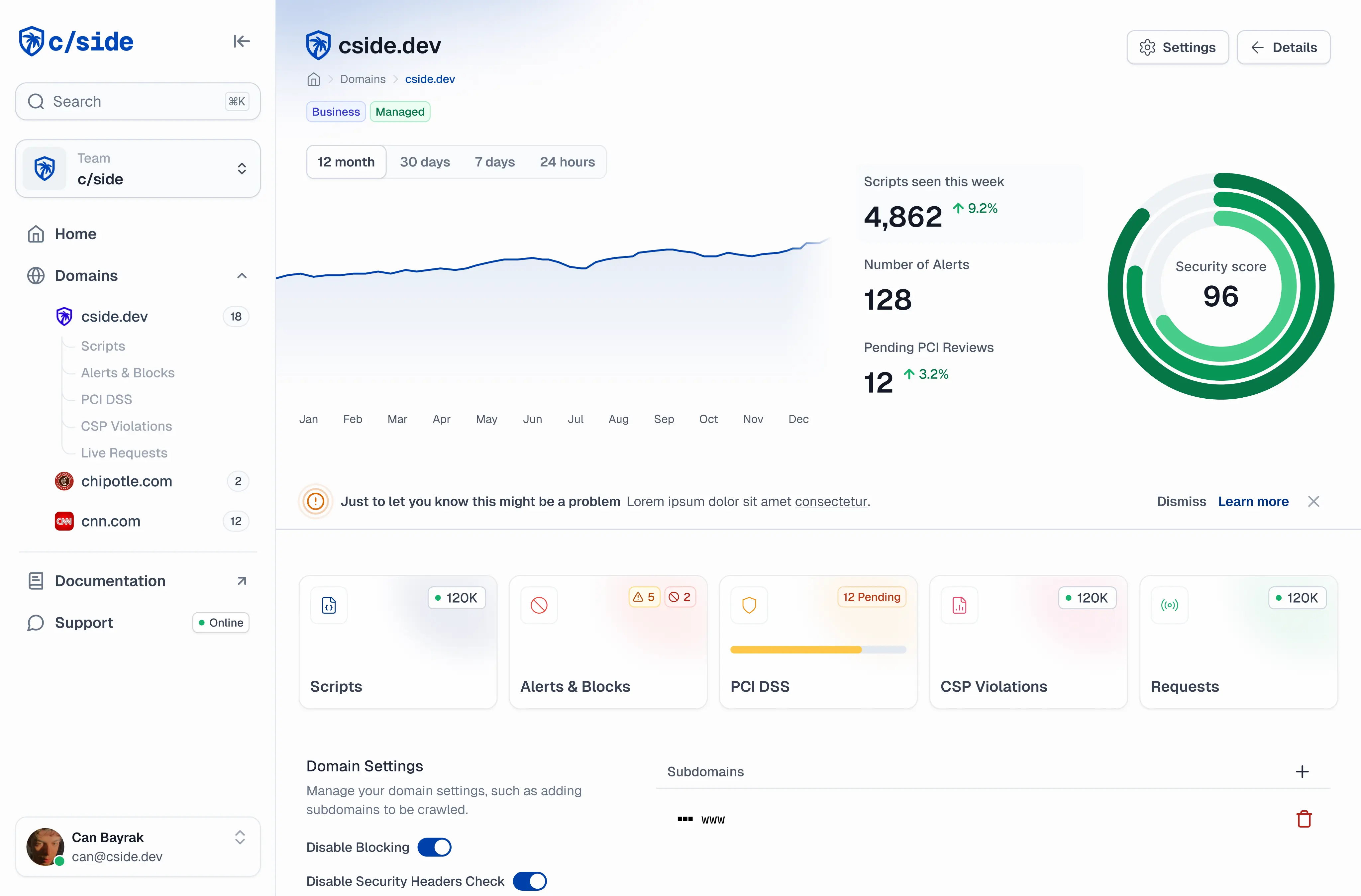

- Script Method - Makkelijkst: We controleren scriptgedrag in de browser en downloaden de scripts voor analyse op de infrastructuur van cside. We verifiëren vervolgens de integriteit van het script. Slechts één script toe te voegen aan de site, het kost seconden.

- Scan Method - Snelst: Als je geen script aan de site kunt toevoegen, zal cside het scannen. We gebruiken de cside threat intel verzameld door duizenden andere websites met gecombineerd miljarden bezoekers om je site zo goed mogelijk te beveiligen.

De mix van bovenstaande brengt ons het dichtst bij volledige dekking die technisch mogelijk is vandaag.

Als leuke bijkomstigheid konden we met sommige van de aanpakken die we hebben genomen websites sneller maken, afhankelijk van de scripts op de webpagina. Een oplossing in het midden plaatsen maakt dingen alleen langzamer als ze al volledig geoptimaliseerd zijn, wat vaak niet het geval is.

Hiermee helpt cside bedrijven compliance te bereiken, of het nu beveiligings- of privacygericht is.

cside draagt actief bij aan de W3C in de hoop aandacht te creëren voor client-side beveiliging. Met als doel aanpassingen te maken aan de browserspecificatie om volledig kogelvrije client-side beveiliging mogelijk te maken.

Bij cside leggen we aanvallen vast. Als je deze blogpost leest, ben je waarschijnlijk een voldoende waardevol doelwit voor een kwaadwillende om enig niveau van mentale capaciteit te investeren om te inspecteren hoe je webbeveiliging werkt. Het is beter om veilig te zijn en aan te nemen dat een kwaadwillende zal proberen beveiligingsoplossingen die je gebruikt te omzeilen. Dus gebruik oplossingen die een stap vooruit denken.

Meld je aan of boek een demo om te beginnen.