Trusted Knight Protector AIR en cside beschermen beide tegen client-side bedreigingen, maar werken op fundamenteel verschillende manieren. Trusted Knight stuurt al uw verkeer via een DNS-proxy, wat een afhankelijkheid van derden toevoegt aan elk verzoek. cside plaatst een lichtgewicht script rechtstreeks in de browser, wat u real-time zichtbaarheid geeft in scriptinjecties, web skimming en aanvallen na het laden zonder uw netwerkpad te wijzigen.

Dit artikel bekijkt de functies van Trusted Knight. Deze vergelijking is gebaseerd op publiek beschikbare informatie, sectorinformatie en onze eigen of de ervaringen van onze klanten. Om hun productmogelijkheden te verifiëren, kunt u hun productpagina's bezoeken.

De risico's van de DNS-redirect architectuur van Trusted Knight

De beschikbaarheid van uw site wordt afhankelijk van de uptime van Trusted Knight. Dit is een significant risico voor financiële instellingen met SLA-verplichtingen.

Elk verzoek aan uw site maakt een extra netwerkhop via de proxy. Voor financiële instellingen waar sessievertraging de conversie en klantervaring beïnvloedt, voegt de round-trip overhead toe.

Wat is het verschil tussen Trusted Knight Protector AIR en cside?

| Criterium | cside | Trusted Knight | Waarom het belangrijk is | Wat de gevolgen zijn |

|---|---|---|---|---|

| Implementatiearchitectuur | Lichtgewicht script op uw site geplaatst | DNS-proxy die verkeer via Trusted Knight-infrastructuur stuurt | Architectuur bepaalt operationeel risico, latentie en afhankelijkheid van uptime van derden | DNS-proxies creëren een single point of failure en voegen latentie toe aan elk verzoek |

| Detecteert kwaadaardige code in de browseromgeving voordat het gebruikersgegevens steelt | Full support |

Partial support |

Client-side aanvallen worden uitgevoerd in de browser, niet op het netwerk | Inspectie op netwerkniveau detecteert geen bedreigingen die alleen in de browser optreden |

| Waar monitoring plaatsvindt | Browser-runtime omgeving | Netwerklaag / sessieverkeersinspectie | Monitoring op browserniveau ziet wat gebruikers daadwerkelijk ervaren | Monitoring alleen op netwerkniveau kan niet observeren wat scripts doen na levering |

| Impact op websiteprestaties | Full support Minimaal |

No support Hoog risico |

Extra netwerkhops voegen latentie toe die conversiepercentages beïnvloedt | DNS-proxies routeren al het verkeer via infrastructuur van derden, wat overhead toevoegt |

| Voorkomt web skimming en phishing via UI-manipulatie | Full support |

Partial support |

Skimming en UI-phishing vinden plaats in de DOM na het laden van de pagina | Zonder zichtbaarheid op browserniveau blijven DOM-gebaseerde aanvallen ongedetecteerd |

| Bewaakt injecties van scripts van derden | Full support |

Partial support |

Third-party scripts zijn de primaire vector voor supply chain-aanvallen | Zonder zichtbaarheid op scriptinjectie blijft je site blootgesteld aan gecompromitteerde afhankelijkheden |

| Apparaatvingerafdruk fraudesignalen | Full support |

No support |

Apparaatsignalen helpen fraudepatronen en recidivisten te identificeren | Zonder fingerprinting missen fraudeteams sessieniveau-intelligentie |

| Monitoring van scriptgedrag na laden | Full support |

No support |

Veel aanvallen activeren pas na het laden via uitgestelde of geïnjecteerde scripts | Zonder post-load monitoring gaan aanvallen die na levering activeren ongedetecteerd |

| Gegevensversleuteling tijdens transport | Niet de focus - Standaard TLS | Full support |

Extra versleutelingslagen kunnen gegevens beschermen op gecompromitteerde endpoints | Standaard TLS is voldoende voor de meeste gevallen maar beschermt niet tegen endpoint-malware |

| Blokkeert malware op apparaatniveau op gecompromitteerde machines | Niet de focus | Full support |

Endpoint-malware onderschept gegevens voordat ze de browser bereiken | Geen enkele beveiliging aan de websitezijde kan consistent beschermen tegen malware die al op het apparaat van de gebruiker aanwezig is. Als site-eigenaar kunt u technisch gezien geen bescherming garanderen tegen reeds bestaande bedreigingen op apparaatniveau |

Primaire beveiligingsfocus

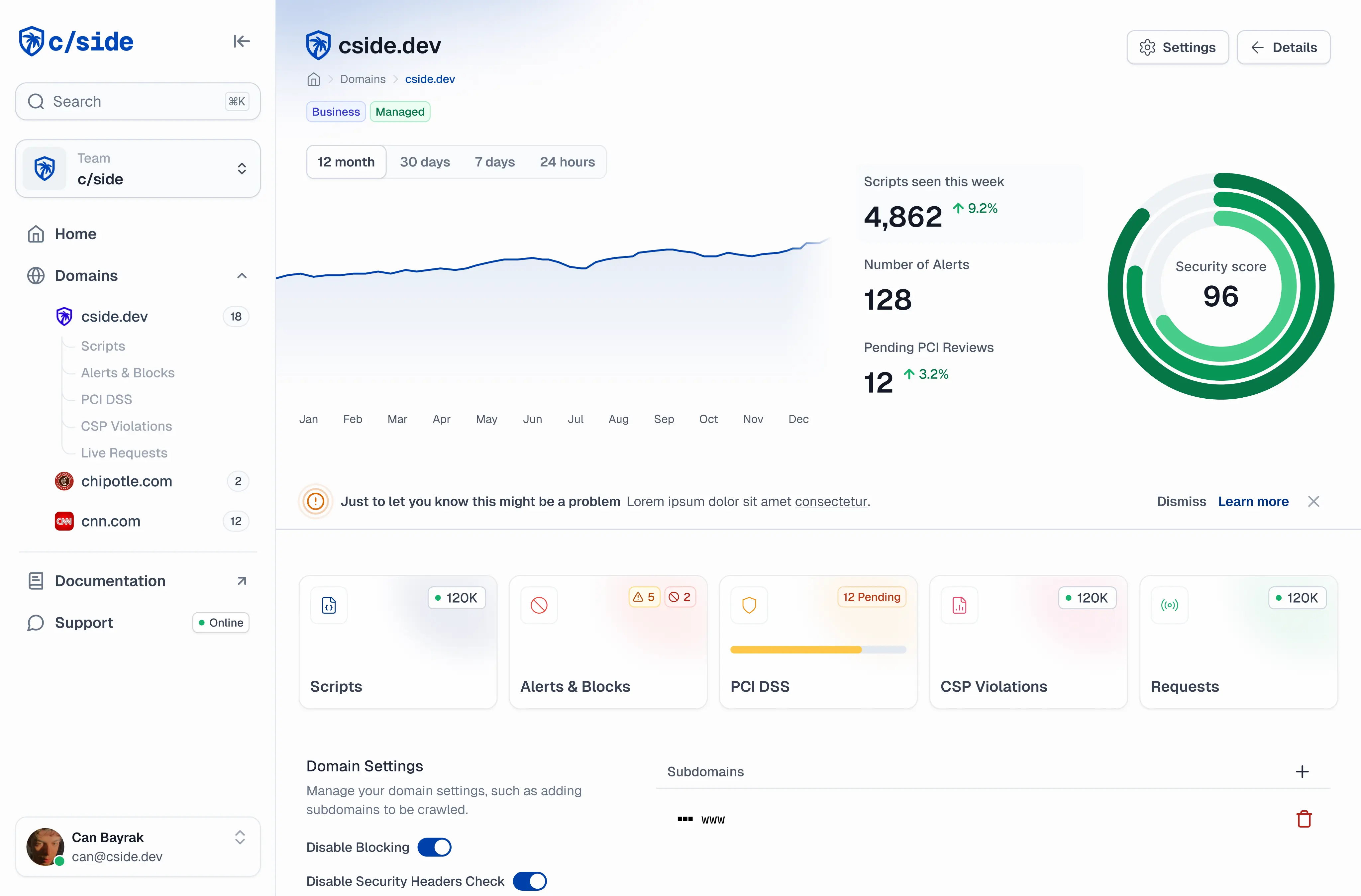

Het client-side beveiligingsproduct van cside bewaakt JavaScript-uitvoering en detecteert kwaadaardig client-side gedrag in real time. Het voorkomt web skimming, scriptgebaseerde aanvallen en client-side fraude. cside biedt ook AI-agent fraudepreventie, privacybescherming en vingerafdruksignalen voor anti-fraude workflows.

Trusted Knight beschermt transacties tegen gecompromitteerde gebruikersapparaten door sessieverkeer te inspecteren en gevoelige gegevens te versleutelen. Het vermindert fraude en beveiligt interacties, zelfs wanneer het eindpunt geïnfecteerd is.

Wat is Trusted Knight Protector AIR:

Een cloudgebaseerd beveiligingsproduct dat wordt geïmplementeerd via een DNS-omleiding en SSL-configuratie. Al het websiteverkeer wordt via de cloudinfrastructuur van Trusted Knight gerouteerd, waar het wordt geïnspecteerd op kwaadaardige JavaScript-injecties, malware en bedreigingen voordat het naar gebruikers wordt doorgestuurd. Trusted Knight versleutelt de gegevensuitwisseling tussen de website en de bezoeker en claimt 100% dekking van elke klantinteractie. Het is platformagnostisch en vereist geen wijzigingen aan de websitecode buiten de DNS-omleiding.

Wat is cside:

Een intelligentieplatform op browserniveau dat rechtstreeks op de applicatie van de bank of merchant wordt geïmplementeerd via een lichtgewicht JavaScript-tag. Geen DNS-omleiding, geen verkeersomleiding. Wanneer een gebruiker uw website bezoekt, bewaakt cside de live browseromgeving in real time en detecteert kwaadaardige scripts en ongeautoriseerde JavaScript van derden die klantgegevens kunnen stelen. Omdat cside binnen de sessie zelf opereert in plaats van op de netwerklaag, kan het observeren wat er werkelijk in de browser gebeurt, inclusief scriptinteracties die optreden nadat een pagina is geladen.

cside biedt ook apparaatvingerafdrukken, waarbij browser- en apparaatsignalen in elke sessie worden vastgelegd om fraudeanalyses te verrijken. Dit stelt financiële instellingen in staat browserintelligentie te combineren met apparaatidentiteit, VPN-detectie, AI-agentdetectie en sessierisicogegevens.

Vergelijking van beschermde oppervlakken: cside vs Trusted Knight

- Beveiligt betaalpagina's of formulieren die gevoelige informatie verwerken

- Beschermt uw klanten tegen web skimming en UI-manipulatie gebaseerde phishing

- Garandeert naleving van PCI DSS-vereisten 6.4.3 & 11.6.1, AVG, CCPA en meer.

- Detecteert browsermanipulatie die betalingen of aanmeldingen kan verstoren

- Beschermt transacties tegen malware op gecompromitteerde gebruikersapparaten

cside Beoordelingen vs Trusted Knight Beoordelingen

**4.8 ★★★★★** G2

**4.9 ★★★★★** Sourceforge

Bekroond als leider in client-side beveiliging door Sourceforge en Cyber Defense

**3.7 ★★★☆☆** Gartner Reviews

Vergelijking: cside vs Trusted Knight bedreigingsdetectie

| Type bedreiging | cside | Trusted Knight | Waarom het belangrijk is | Wat de gevolgen zijn |

|---|---|---|---|---|

| Magecart (Web Skimming) | Full support |

Full support |

Magecart-aanvallen injecteren skimmers in betaalpagina's om kaartgegevens te stelen | Zonder detectie leiden gestolen kaartgegevens tot fraudeverliezen en PCI-schendingen |

| Keyloggers aan gebruikers geleverd via browserlaaginjecties | Full support |

Partial support |

Browser-geïnjecteerde keyloggers vangen inloggegevens in real-time | Tools op netwerkniveau detecteren mogelijk geen keyloggers die na levering activeren |

| JavaScript Supply Chain-compromissen van derden | Full support |

Partial support |

Gecompromitteerde third-party scripts zijn de meest voorkomende client-side aanvalsvector | Zonder monitoring op scriptniveau verspreiden supply chain-aanvallen zich via vertrouwde afhankelijkheden |

| DOM-manipulatie / UI-phishing detectie | Full support |

Full support |

Aanvallers leggen nepformulieren over of wijzigen pagina-elementen om inloggegevens te stelen | Gebruikers versturen onbewust gegevens naar door aanvallers gecontroleerde elementen |

| Kwaadaardige AI-agenten die betaalstromen misbruiken | Full support |

No support |

AI-agents kunnen fraude op schaal automatiseren via betaal- en aanmeldflows | Zonder AI-agentdetectie blijft geautomatiseerd misbruik ongecontroleerd |

| Malware op apparaatniveau op gebruikersapparaten | Niet de focus | Full support |

Endpoint-malware onderschept gegevens voordat ze de browser bereiken | Geen enkele beveiliging aan de websitezijde kan consistent beschermen tegen malware die al op het apparaat van de gebruiker aanwezig is. Dit valt buiten wat een site-eigenaar technisch kan garanderen |

| VPN/Proxy Detectie | Full support |

No support |

VPN- en proxygebruik kan wijzen op fraude, misbruik of geo-spoofing | Zonder detectie verbergen fraudeurs zich achter geanonimiseerde verbindingen |

| Skimmen van persoonlijke gegevens | Betalingsinfo, formulieren, KYC-stromen | Betalingsinfo | Skimming richt zich op meer dan kaartgegevens; formulieren en KYC-flows bevatten gevoelige PII | Een beperkt bereik laat niet-betalingsgegevens onbeschermd |

Hoe elk product werkt

Geïmplementeerd op de applicatie. Werkt binnen de browsersessie.

DNS-omleiding stuurt al het verkeer via de cloud van Trusted Knight.

Wie koopt elk product

Banken en financiële instellingen die browserniveau-zichtbaarheid in klantsessies nodig hebben zonder infrastructuurwijzigingen of verkeersomleiding. Fraudeteams die apparaatvingerafdrukken en scriptintelligentie gecombineerd willen in fraudeanalysesignalen. Beveiligingsteams verantwoordelijk voor PCI DSS 4.0-naleving. Fintechs en betalingsproviders die wrijvingsloze implementatie op schaal nodig hebben.

Organisaties die een beveiligings- en versleutelingslaag willen toevoegen zonder hun applicatiecode te wijzigen. Bedrijven waar de primaire zorg malware op klantapparaten en gegevensversleuteling tijdens transport is. Teams die de voorkeur geven aan infrastructuurniveau-controles boven applicatieniveau-instrumentatie en comfortabel zijn met het DNS-redirect operationele model.

Wilt u overstappen van Trusted Knight?

Probeer cside met een snelle, zelfgeleide installatie op een gratis plan om ons platform te testen. Heeft u hulp nodig bij het beoordelen wat het beste voor u is? Boek een demo zodat ons team u begeleidt bij de migratie en bepaalt of cside de juiste keuze voor u is.

Andere opties overwegen? Bekijk hoe cside zich verhoudt tot Cloudflare Page Shield, Akamai Page Integrity Manager, of bekijk alle vergelijkingen.