Passe nos Requisitos PCI DSS 6.4.3 & 11.6.1 Enquanto Protege Seus Usuários

CSPs e scanners podem marcar a caixa de conformidade, mas não protegem verdadeiramente os usuários. Veja como a VikingCloud validou nossa solução PCI DSS.

Records anonymous session events for conversion attribution

Fires conversion pixels on completed checkouts

Verified hash matches the previous approved version

Loads support chat widget after user interaction

First-party telemetry agent — managed by cside

★★★★★“Uma solução PCI DSS simples apoiada por suporte excepcional”

Why PCI DSS v4.0.1 matters

01 Ataques client-side estão em ascensão

Ataques de skimming e formjacking estão crescendo rápido. Eles visam os scripts nos navegadores dos seus clientes, não seus servidores

02 Novas regras PCI exigem visibilidade

6.4.3 e 11.6.1 agora exigem inventário de scripts, monitoramento em tempo real e alertas para alterações não autorizadas.

03 Soluções legadas estão ultrapassadas

CSPs, crawlers e agentes podem marcar a caixa de conformidade, mas atacantes facilmente passam por eles.

- Reduza o tempo de preparação de auditoria com relatórios semanais em PDF

- Monitore scripts em páginas de pagamento com 100% de cobertura para 6.4.3

- Verificações contínuas de cabeçalhos cumprem 11.6.1 sem consumir recursos de TI

- Proteja usuários contra e-skimming, ataques Magecart e outros ataques client-side

Como o PCI Shield Funciona works

Inventário de Scripts

Visibilidade completa de scripts em todas as páginas (incluindo páginas de pagamento para 6.4.3)

Detecção de Adulteração

Alertas instantâneos para alterações não autorizadas (11.6.1) e modificações de scripts

Segurança de Scripts

Visibilidade na execução de código com bloqueio integrado para scripts maliciosos

Relatórios Semanais

Relatórios automatizados de conformidade na sua caixa de entrada.

Escolha Sua Abordagem de Segurança your

Selecione o método que melhor se adapta às suas necessidades de segurança e requisitos técnicos.

Método Script

Verificamos comportamentos de scripts no navegador e buscamos os scripts do nosso lado. Não nos colocamos no caminho de um script a menos que você peça explicitamente.

- Fácil de implementar

- Sem impacto na performance

- Capaz de bloquear scripts maliciosos

- Cobertura profunda de segurança para ataques client-side comuns

- Instale um script leve nas páginas que deseja proteger.

Método Scan

A cside escaneia seu site com um crawler externo. Seus scripts são comparados com feeds de inteligência de ameaças coletados por milhares de outros sites para identificar fornecedores comprometidos ou vulnerabilidades.

- Custo mais baixo

- Configuração sem código, sem instalação na sua base de código

- — Scans estáticos têm cobertura de segurança muito limitada

- — Alguns QSAs podem não aceitar scanners como controle válido para 6.4.3 & 11.6.1, pois não têm capacidade de bloquear scripts.

- Insira uma lista dos seus domínios e agende seus scans.

Projetado para Equipes Enfrentando Desafios PCI PCI

eCommerce

proteja cada checkout e mantenha ótimos relacionamentos com adquirentes.

ExploreProvedores de Serviços de Pagamento

ofereça segurança em conformidade com valor agregado para milhares de comerciantes.

ExploreCompanhias Aéreas & Transporte

Fluxos complexos de reserva e ingressos de alto valor aumentam o risco de ataque.

ExploreHotelaria

Cartões de crédito usados em viagens são alvos prioritários devido a limites mais altos.

ExplorePor que a cside Supera as Alternativas outperforms

A cside oferece vantagens que ferramentas tradicionais não conseguem igualar.

| vs. Soluções Baseadas em Scanner | vs. Content-Security Policy (CSP) | vs. Agentes Client-Side |

|---|---|---|

| Vê o comportamento real do usuário, não visões sanitizadas de crawlers | Monitora o comportamento dos scripts, não apenas as fontes | Segurança multicamada para prevenir contorno de detecção JS |

| Detecta ataques direcionados a segmentos específicos | Detecta violações em provedores confiáveis de terceiros | Conteúdo dos scripts é buscado depois para inspeção profunda |

| Detecta ameaças entre scans periódicos | Lida com scripts dinâmicos que CSPs não conseguem controlar | À prova de futuro contra técnicas em evolução |

Trusted by leading QSAs

cside & BARR Advisory: O que Auditores Esperam Ver para PCI 6.4.3 & 11.6.1

Durante o Q&A abordamos:

- O que posso fazer se tenho menos de 30 dias para configurar minha implantação?

- Estou usando um scanner que monitora meu site, sem código ou instalação necessária. Estou coberto?

- Esses mandatos PCI exigem que bloqueemos ataques, ou simplesmente detectemos e alertemos sobre eles?

cside & MegaplanIT: perguntas e respostas com um QSA sobre os requisitos 6.4.3 e 11.6.1 do PCI DSS

Durante o Q&A abordamos:

- Como confirmo que não estou "suscetível a ataques" como SAQ A-EP?

- Como os agentes de IA vão impactar a proteção da página de pagamento?

- O que meu QSA vai me perguntar na entrevista de coleta de evidências para esses requisitos?

cside & VikingCloud: Conformidade PCI 4.0.1, Um Guia Prático de Implementação

Durante a sessão abordamos:

- Por que conformidade ≠ segurança

- Eu uso Stripe. Estou seguro?

- Poderíamos ter sofrido um ataque client-side sem saber?

- Comerciantes SAQ A não estão isentos de riscos reais

Como Estar em Conformidade com os Requisitos PCI DSS 4.0.1 6.4.3 & 11.6.1

Este artigo aborda em profundidade:

- Requisitos 6.4.3 & 11.6.1

- O custo de construir internamente

- CSP + SRI é suficiente? O que conta como controles suficientes?

- Como garantir que não estou "suscetível a ataques"?

Deeper dives into PCI compliance

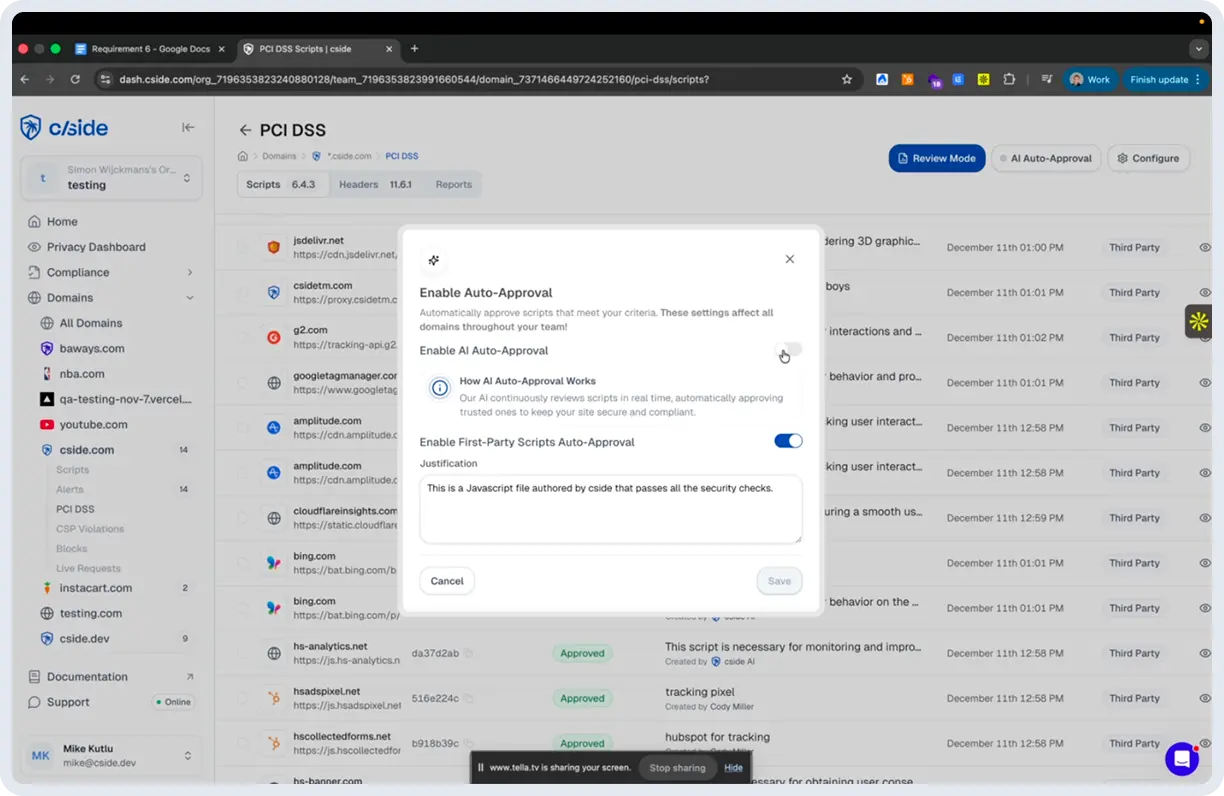

Reduza o trabalho de conformidade PCI DSS com IA

A cside foi a primeira plataforma de segurança do lado do cliente a integrar IA diretamente no fluxo de conformidade PCI DSS 6.4.3 e 11.6.1. Nossa IA: gera automaticamente justificativas que você pode revisar ou substituir, monitora continuamente alterações em scripts para pré-classificar risco e alertar sua equipe mais rápido, e usa um scanner agêntico para reduzir o esforço manual necessário para testes.

Por que usamos uma abordagem de segurança multicamadas

Ao contrário dos sistemas operacionais modernos, os navegadores não têm suporte nativo para fornecedores de segurança terceiros. CSP e SRI cobrem apenas uma superfície limitada. Nenhuma técnica isolada identifica todas as ameaças do lado do cliente. Por isso a cside combina monitoramento de scripts no navegador, scanners, controles de CSP, análise de JavaScript com IA e mais para criar linhas de defesa sobrepostas que detectam desde injeções simples de tags até ataques sofisticados à cadeia de suprimentos. Ao unir as detecções no navegador às do nosso motor proprietário, equilibramos capacidade de detecção e facilidade de uso.

3 passos simples para começar com a cside

Começar leva três passos: criar conta, adicionar seus domínios e incluir o script da cside no seu site (e configurar CSPs se necessário). Em seguida você tem um painel PCI DSS imediato, ajustável às suas necessidades de relatórios. Toda a configuração é self-service e pode ser feita em um dia em ambientes menores. Em ambientes enterprise nossa equipe pode apoiar você na implantação em staging e produção.

A cside oferece um plano gratuito para o PCI Shield?

Sim. O plano gratuito da cside permite integrar seu site, explorar o painel e ver como os scripts são monitorados e classificados antes de migrar para um plano pago. Planos pagos com relatórios PCI completos e geração automatizada de evidências começam em US$ 99/mês. Nenhuma "ferramenta gratuita" oferece cobertura completa para PCI DSS 6.4.3 e 11.6.1. Vimos muitas equipes começarem com a promessa de uma ferramenta gratuita e trocarem depois ao perceberem que controles PCI essenciais não estão totalmente cobertos ou que os relatórios exigem limpeza manual significativa para atender aos padrões de auditoria.

Por que os clientes escolhem a cside em vez dos concorrentes

Você pode ler nossas avaliações e ver por si mesmo (veja as avaliações no G2 ou as avaliações no SourceForge). O que aparece com frequência é suporte próximo, um painel em que os QSAs já confiam, e sites e domínios ilimitados em todos os planos (outras soluções podem surpreender com custos extras para domínios de staging ou sites multilíngues).

Questions, answered

01 O que os requisitos PCI DSS 6.4.3 e 11.6.1 especificamente me pedem para fazer?

O gerenciamento de scripts em páginas de pagamento é o foco do 6.4.3. Ele exige que você autorize cada script, garanta a integridade dos scripts e mantenha um inventário completo com justificativa escrita de por que cada script é importante. O 11.6.1 exige que você tenha monitoramento contínuo para detectar alterações não autorizadas em cabeçalhos HTTP e conteúdo de páginas de pagamento, incluindo alertas enviados ao pessoal e avaliações semanais.

02 O que é PCI DSS 4.0.1 e por que preciso estar em conformidade?

É a versão mais recente do Padrão de Segurança de Dados da Indústria de Cartões de Pagamento com o objetivo de proteger dados de titulares de cartão via requisitos rigorosos de monitoramento de segurança. Enquanto seu negócio processar, armazenar ou transmitir dados de cartão de crédito, você deve estar em conformidade com essas regulamentações para evitar multas pesadas, taxas de seguro mais altas e potencial interrupção dos negócios. Este padrão é aplicável a todos os comerciantes, processadores, adquirentes e provedores de serviços que lidam com dados de cartão de pagamento. Dependendo do volume de transações e da gravidade de qualquer violação, a falta de conformidade pode resultar em multas variando de milhares a milhões de dólares.

03 Com que frequência preciso monitorar minhas páginas de pagamento para conformidade PCI DSS?

Monitoramento ativo e constante é necessário para 6.4.3, enquanto monitoramento semanal, ou na frequência definida na análise de risco direcionada da sua organização, é necessário para 11.6.1. Mas, como ciberataques acontecem em tempo real a qualquer momento, monitoramento contínuo é a melhor solução.

04 Quanto custa a não conformidade com PCI DSS 4.0.1 para meu negócio?

As penalidades variam, mas vão de US$ 5.000 a US$ 500.000 por incidente. Isso é baseado no seu processador de pagamento e volume de transações. Além de multas, você também pode enfrentar taxas de transação aumentadas, prêmios de seguro mais altos, perda de privilégios de processamento de pagamento e altos custos de remediação de violação de dados e processos judiciais. Uma violação de dados de cartão de pagamento excede US$ 4 milhões em média quando você inclui investigações forenses, honorários advocatícios, notificações a clientes e interrupção dos negócios.

Didn't find what you were looking for?

Talk to our PCI teamPass your next PCI audit with confidence

Set up in a day. Get a PCI dashboard QSAs already trust.

SourceForge Top Performer

SourceForge Top Performer

G2 4.8 / 5

G2 4.8 / 5