Veja o que cside detecta

que outras ferramentas não veem

Ataques do lado do cliente acontecem nos navegadores dos seus usuários. A maioria das ferramentas escaneia periodicamente, verifica URLs de origem ou coloca armadilhas JS e perde a maioria dos ataques reais. Aqui está a diferença honesta.

As 4 abordagens de segurança client-side no mercado

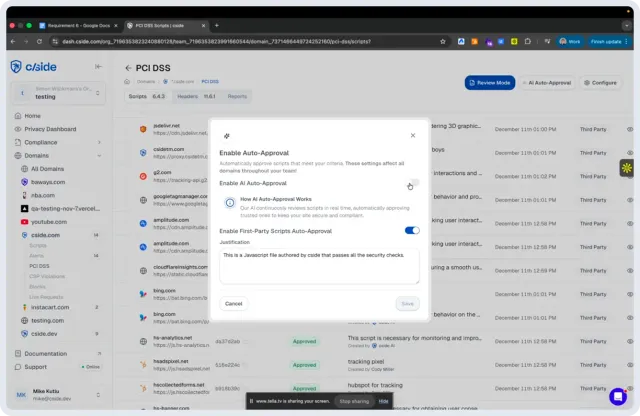

CSP tools approve domains but never read the JavaScript. Crawlers see one synthetic session while attackers target real users. JS agents detect behavior after a script has already executed. cside monitors script behaviors in the browser, downloads scripts for server-side analysis, and archives every deobfuscated payload, for 100% of real user sessions, with no sampling. Learn about abordagens de segurança do lado do cliente, PCI DSS 6.4.3 e 11.6.1, and nossas soluções completas.

| Critérios | Por que importa | cside | Apenas CSP | Crawler | Agente JS |

|---|---|---|---|---|---|

| Proteção em tempo real | Ataques podem ocorrer entre scans ou em dados amostrados excluídos, detecção tardia significa que uma violação ativa já está em andamento | Full support | Partial support | No support | Full support |

| Análise completa do payload | Ameaças passam despercebidas a menos que o JavaScript em si seja inspecionado, não apenas sua URL de origem ou domínio | Full support | No support | Partial support | Partial support |

| Detecção dinâmica de ameaças | Ataques direcionados apenas a usuários, horários ou locais específicos escapam de toda abordagem de scan estático e verificação periódica | Full support | No support | No support | Partial support |

| Proteção contra bypass | Atacantes sofisticados sobrescrevem hooks JS, bloqueiam endpoints de callback ou usam payloads condicionais para evadir armadilhas baseadas em agentes | Full support | No support | No support | No support |

| Controle granular de permissões de fornecedores | Permitir ou bloquear scripts individuais por fornecedor, por página, por comportamento, não apenas aprovar/negar domínios inteiros | Full support | Partial support | No support | Partial support |

| Pode atender PCI 11.6.1 | 11.6.1 requer monitoramento tanto de mudanças de cabeçalhos de segurança QUANTO de mudanças de payload de script, listas de URLs de origem não são suficientes | Full support | No support | Partial support | Partial support |

| Complexidade de implementação | Prazos longos de implantação atrasam a proteção e geram custos internos de engenharia antes mesmo de estar coberto | low | high | medium | medium |

Comparação cside: Segurança client-side

Feroot Security

Como funciona

Feroot se divide em dois produtos. O PageGuard aplica uma lista de scripts e permissões aprovados; ele sabe de onde os scripts vêm, mas não tem visibilidade sobre o código que é realmente servido. O Inspector implanta usuários sintéticos para simular comportamento real, semelhante a um crawler — atacantes podem servir um script limpo para sessões sintéticas e um malicioso para usuários reais.

Onde falha

O PageGuard não teria detectado o ataque Polyfill.io: o domínio permaneceu na lista de aprovados, mas o código mudou. O Inspector rastreia a partir de endpoints previsíveis — um agente malicioso que verifica se a solicitação vem de um IP na nuvem pode simplesmente omitir o payload malicioso. A detecção ocorre depois que os scripts são carregados, no navegador, onde hooks podem ser sobrescritos ou callbacks bloqueados. Não há arquivo imutável de payload se o alerta nunca disparar.

Por que os compradores escolhem cside

cside monitora comportamentos de scripts no navegador e baixa cada script para a infraestrutura do cside para análise do lado do servidor, em tempo real, a partir de sessões de usuários reais. Agentes maliciosos não podem servir um script limpo para o cside da mesma forma que fazem com um crawler, porque o cside está integrado ao tráfego de usuários reais. Cada payload de script é arquivado para análise forense e evidência PCI.

Full Feroot comparison →

A prevenção de fraude tradicional não está preparada para atacantes com agentes de IA

Navegadores stealth foram projetados especificamente para falsificar impressões digitais e emular padrões de interação humana. Eles estão neutralizando as camadas de detecção das quais a maioria das soluções de segurança depende. Plataformas de gerenciamento de bots não detectam bots hospedados localmente que resolvem CAPTCHAs com mais precisão que humanos. Suítes de decisão de fraude que pontuam sessões com base em impressões digitais de dispositivos veem sinais 'limpos' de ambientes sintéticos projetados para passar exatamente essas verificações. cside Fingerprinting foi construído para esta nova realidade. Ele identifica sessões impulsionadas por IA analisando em profundidade os sinais do dispositivo, navegador e comportamento para detectar sinais de abuso de bots, fraude de contas e estornos por fraude amigável.

Comparação cside: Fingerprinting e detecção de bots

Fingerprint

Como funciona

Fingerprint é uma plataforma de identificação de dispositivos que executa um snippet JavaScript no seu site e retorna um ID de visitante estável mais Smart Signals (detecção de bots, detecção de VPN, manipulação do navegador, modo incógnito). Oferece SDKs móveis para Android, iOS, React Native e Flutter. Tanto cside quanto Fingerprint começam em $99/mês e coletam sinais brutos similares.

Onde fica aquém

Custo de excedente por chamada mais alto ($4 por 1.000 chamadas vs $2 do cside) e menos chamadas API incluídas no nível de entrada (20.000 vs 50.000). Com 500K chamadas mensais adicionais, são $1.000 no cside vs $2.000 no Fingerprint. Não oferece monitoramento de scripts client-side nem cobertura de conformidade PCI DSS. Sem integração de evidência de estorno para Visa CE 3.0 ou programas Mastercard.

Por que compradores escolhem cside

Mesmo preço de entrada com 2,5x mais chamadas API incluídas e metade da taxa de excedente. Combina fingerprinting com monitoramento de scripts client-side de um único fornecedor, cobrindo PCI DSS 4.0.1. Integra-se aos programas de estorno Visa CE 3.0 e Mastercard através do Chargebacks911. Se você precisa de SDKs móveis, Fingerprint é a melhor opção.

Full Fingerprint comparison →

Usadas por QSAs e equipes de segurança empresarial durante a due diligence de fornecedores.

trust.cside.comVeja o que está executando nos navegadores dos seus usuários

Comece um teste gratuito de 14 dias ou fale com um especialista em segurança. Cartão de crédito necessário para o teste, plano gratuito disponível sem cartão.

Ainda comparando? Enviaremos um resumo personalizado para sua lista específica de fornecedores. Ver todas as FAQs · Pergunte-nos qualquer coisa

FAQ

Perguntas Frequentes

cside carrega como o primeiro script na sua página e monitora comportamentos de scripts no navegador enquanto também baixa scripts para a infraestrutura do cside para análise do lado do servidor. Se o cside estiver inacessível, ele falha abertamente, seu site continua funcionando normalmente. O Método Script não requer redirecionamento de tráfego, não adiciona latência e leva segundos para implementar: uma tag script no

do seu site. Nosso histórico de uptime é visível em status.cside.com.CSP products list approved domains and tell the browser to block everything else. That stops obvious out-of-scope hosts and can satisfy parts of PCI 6.4.3, but it never inspects the JavaScript itself. If an attacker compromises a third-party script on an approved CDN, as in the Polyfill.io attack, CSP would not catch it. cside analyzes the actual script code, not just its origin. Because we retain the full payload and header record, we also cover PCI 11.6.1 without any manual lists to maintain. cside also provides a free CSP endpoint as an additional layer, included with every plan.

Agent-based tools run monitoring code inside the browser, the same environment the attacker is operating in. Attackers can override core browser methods these agents rely on (such as fetch()), intercepting or redirecting alerts before they leave the browser. Detection also happens after the script has already loaded. cside monitors behaviors in the browser AND downloads scripts to cside's infrastructure for server-side analysis. That server-side analysis is invisible to attackers, they cannot study or bypass what runs off the page. Every script version is archived with full headers, giving auditors and incident-response teams a complete, replay-ready record. Learn more about skimmers digitais and ataques Magecart.

Crawlers scan from cloud IP ranges on a schedule. Sophisticated attackers detect these requests and serve a clean script to the scanner while targeting real users with the malicious payload. An attack geofenced to residential IPs, or timed to fire only after office hours, will never appear in a scan report. cside monitors 100% of real user sessions in real time, every script reaching every real browser is analyzed, with no sampling and no scheduling. For PCI 11.6.1, header monitoring is automated and continuous. cside also offers a scanner for edge cases where no code change is possible, powered by threat intelligence from billions of real sessions across thousands of sites, not third-party feeds. Learn more about proteção contra injeção de scripts and vazamentos de dados.

Uma tag script. Segundos para implementar. O plano Business do cside é totalmente self-service, crie uma conta, adicione a tag script ao

do seu site, e você verá tráfego de scripts ao vivo no painel imediatamente. Sem necessidade de ligação comercial. Para empresas com requisitos de implantação mais rígidos, geralmente podemos concluir a integração em menos de uma semana com suporte dedicado.Por Que os Principais QSAs Preferem cside

Monitore e Proteja Seus Scripts de Terceiros

Obtenha visibilidade e controle total sobre cada script entregue aos seus usuários para melhorar a segurança e o desempenho do site.Comece grátis, ou experimente o Business com um teste de 14 dias.