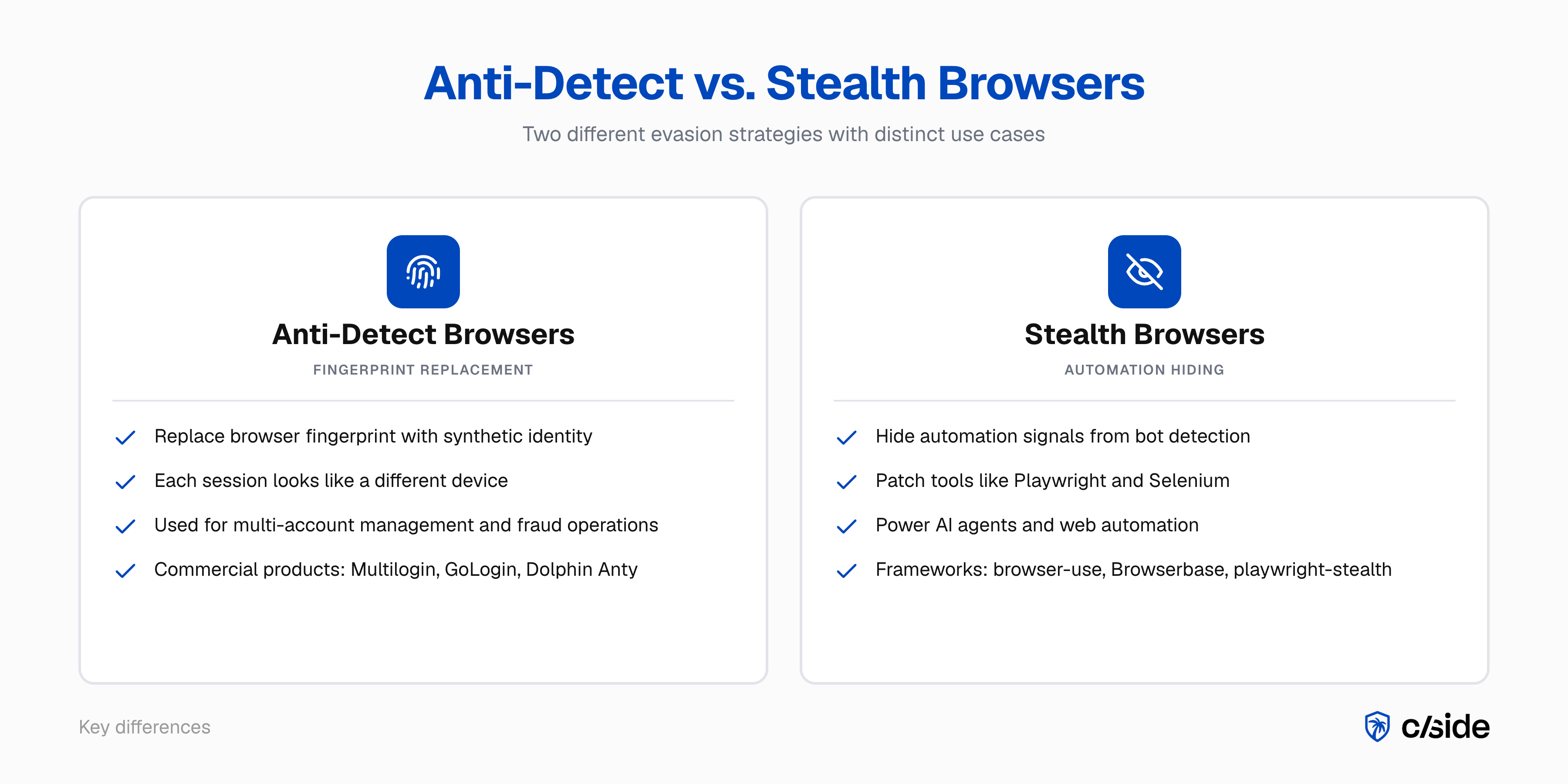

Dos términos aparecen constantemente en las conversaciones sobre detección de bots y prevención de fraude: "navegadores stealth" y "navegadores anti-detect." Se usan indistintamente, pero resuelven problemas diferentes, atraen a usuarios diferentes y requieren estrategias de detección diferentes.

Los navegadores anti-detect reemplazan la huella digital de tu navegador con una sintética para que parezcas un dispositivo diferente en cada sesión. Los navegadores stealth parchean herramientas de automatización para que los bots pasen como usuarios reales.

Herramientas como cside han surgido para resolver este problema. Nuestras pruebas internas encontraron que las herramientas de detección tradicionales fallaron ante agentes de IA en 81 de 100 intentos controlados. Para empresas que quieren detener el fraude con agentes de IA (credential stuffing, scraping) o fraude relacionado con cuentas (como fraude de cuentas nuevas, compartición de cuentas), la capacidad de detectar navegadores stealth es crucial. Esto es posible mediante fingerprinting avanzado y detección de señales de comportamiento.

¿Cuál es la diferencia entre navegadores anti-detect y navegadores stealth?

Navegadores anti-detect

Un navegador anti-detect es un navegador modificado (generalmente un fork de Chromium o Firefox) que sobrescribe las API generadoras de huellas digitales para que cada sesión presente una identidad sintética única. Productos como Multilogin, GoLogin, Dolphin Anty y AdsPower se venden comercialmente con documentación, soporte al cliente y funciones de colaboración en equipo.

El término existe desde aproximadamente 2015. Se utiliza típicamente para referirse a navegadores diseñados para evadir la detección por fingerprinting.

Navegadores stealth

Un navegador stealth es una configuración de automatización del navegador construida sobre herramientas como Playwright o Selenium, o frameworks de agentes de nivel superior como browser-use y Browserbase, parcheada con librerías de evasión diseñadas específicamente para superar la detección de bots. Resuelven CAPTCHAs mediante modelos de visión por IA o servicios de resolución con humanos, usan proxies residenciales y ajustan propiedades del navegador para permitir acciones automatizadas en un sitio web sin ser bloqueados.

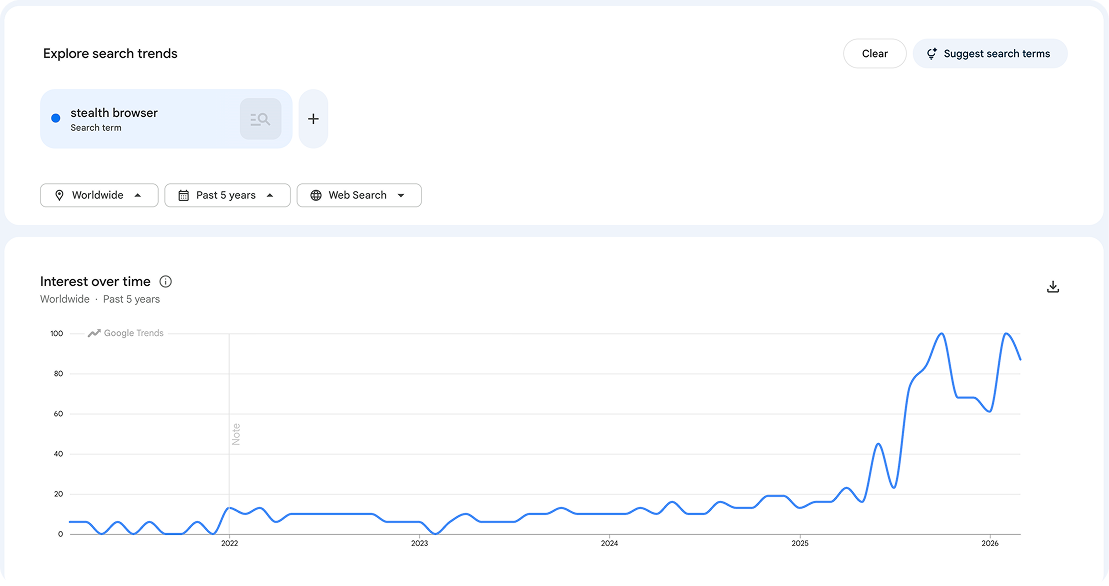

Este término es relativamente nuevo, con un aumento pronunciado en 2025 con el auge de la automatización con agentes. Cuando un usuario le pide a ChatGPT que navegue por la web, o un asistente de programación con IA navega documentación en nombre de alguien, la infraestructura subyacente es un navegador stealth. El usuario ni siquiera puede darse cuenta. Para un análisis más profundo sobre cómo estos agentes evaden las defensas tradicionales, consulta cómo los agentes de OpenClaw evaden la detección de bots.

Las señales que usamos en cside para detectar navegadores stealth y anti-detect

cside es una plataforma de seguridad web especializada en monitorear la capa de ejecución del navegador. Ayudamos a las organizaciones a prevenir fraudes como web skimming, fraude de cuentas y fraude impulsado por agentes de IA. Como organización, somos copresidentes de la unidad de seguridad del navegador anti-fraude del W3C.

Tanto nuestras soluciones de Fingerprinting como de detección de agentes de IA utilizan más de 102 señales para detectar navegadores stealth y anti-detect. Como un juego del gato y el ratón, las tácticas de evasión cambian constantemente. Contamos con un equipo dedicado a actualizar las técnicas de detección para mantenernos a la vanguardia.

| Enfoque de detección | Qué detecta | Qué derrotan los navegadores anti-detect/stealth |

|---|---|---|

| Reputación de IP | IPs de centros de datos e IPs maliciosas conocidas | Proxies residenciales (historial de IP limpio) |

| Filtrado de user-agent | User-agents de bots conocidos | Cadenas de navegador sintéticas pero plausibles |

| Listas de bloqueo de hashes de huellas digitales | Huellas digitales maliciosas conocidas | Huellas digitales sintéticas nuevas sin historial |

| Flags de WebDriver / automatización | Navegadores headless básicos | Parches stealth que normalizan las API del navegador |

| Limitación de tasa por sesión | Sesiones individuales de alta velocidad | Velocidad distribuida entre muchas identidades sintéticas |

| Detección conductual / a nivel de navegador | Patrones de interacción, estado, temporización | No puede ser completamente suprimida por falsificación de huellas o parches stealth |

-

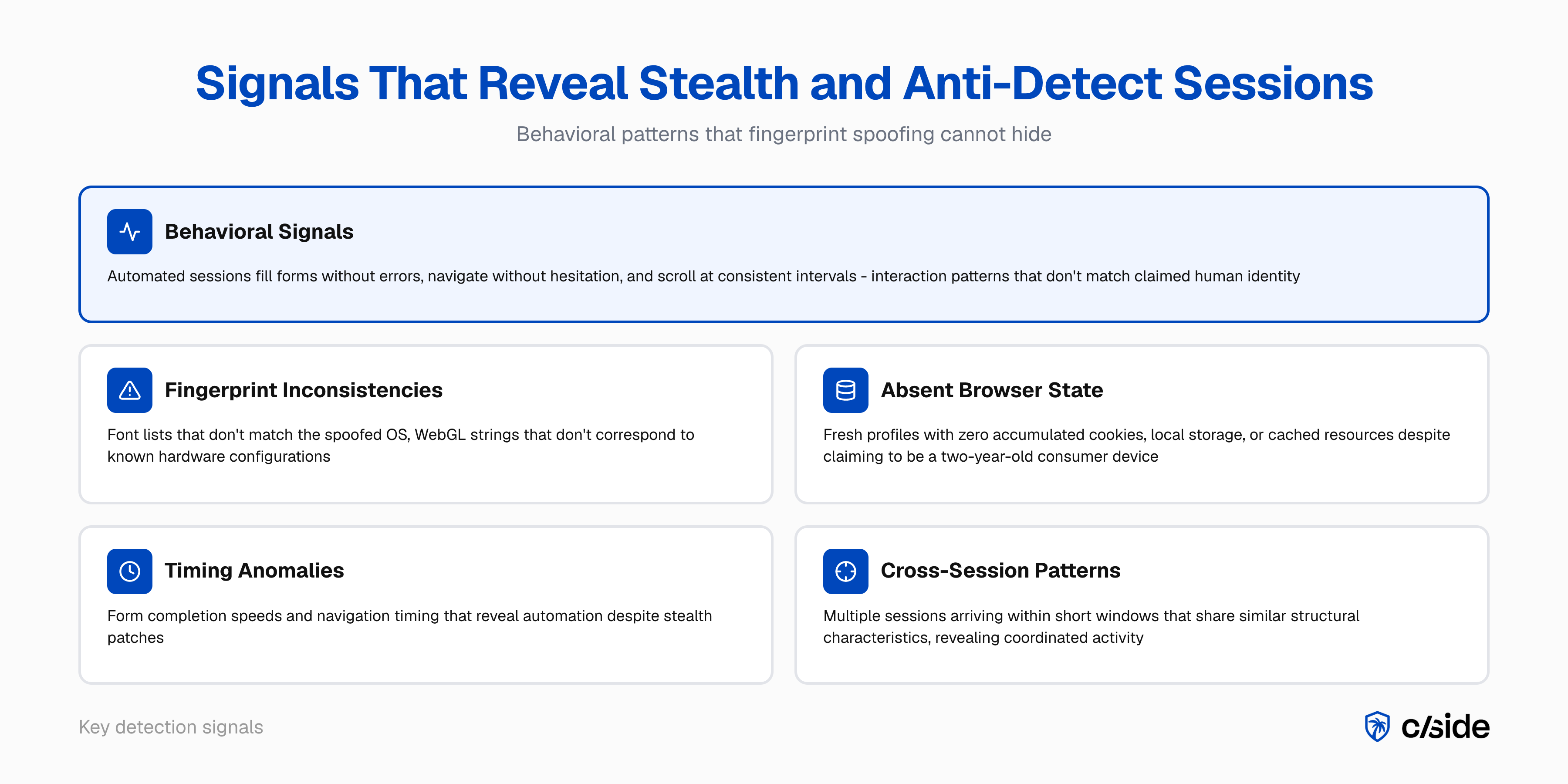

Inconsistencias internas de huellas digitales. Los perfiles anti-detect varían en calidad. Las configuraciones de menor calidad introducen discrepancias detectables: una lista de fuentes que no coincide con el sistema operativo falsificado, una cadena de renderizador WebGL que no corresponde a ningún hardware real para el dispositivo declarado, o una salida de AudioContext estadísticamente implausible. La capa de fingerprinting de cside recopila estas señales de forma pasiva y marca inconsistencias que las verificaciones superficiales no detectan.

-

Señales de comportamiento. Los usuarios humanos interactúan de forma imprecisa: los trazos del ratón se desvían, las velocidades de scroll varían, el llenado de formularios incluye pausas y correcciones. Las sesiones automatizadas, ya sea a través de navegadores anti-detect o stealth, completan formularios sin errores, navegan sin vacilación y hacen scroll a intervalos consistentes. cside observa esta capa de comportamiento dentro de la sesión del navegador, donde ni la falsificación de huellas digitales ni los parches stealth pueden suprimir la señal.

-

Correlación entre sesiones. Ninguna sesión individual puede parecer anómala por sí sola. El patrón a través de las sesiones sí. Múltiples sesiones que llegan en una ventana de tiempo corta y comparten características estructurales similares, temporización de comportamiento similar o acciones post-sesión similares revelan actividad coordinada que el análisis de sesiones individuales no detecta.

Quién usa navegadores stealth y anti-detect y por qué

Navegadores anti-detect

El principal caso de uso comercial es la gestión de múltiples cuentas. Las agencias digitales que gestionan múltiples cuentas publicitarias de clientes usan navegadores anti-detect para mantener el aislamiento de cuentas en plataformas que restringen el uso de múltiples cuentas. Los operadores fraudulentos usan las mismas herramientas para la creación de cuentas falsas a gran escala, fraude de promociones y referidos, pruebas de tarjetas, scraping coordinado y manipulación de reseñas. Cada sesión presenta una nueva identidad sintética, lo que hace ineficaz la detección de duplicados basada en huellas digitales.

Navegadores stealth

Los navegadores stealth impulsan la categoría de automatización con agentes en rápido crecimiento. Los consumidores los usan, a menudo sin darse cuenta. Cuando alguien le pide a un asistente de IA que reserve un vuelo, compare precios o complete un formulario, el agente de IA detrás de esa solicitud generalmente ejecuta un navegador headless o stealth que necesita evadir CAPTCHAs y la detección de bots para completar la tarea.

Gartner predice que para 2030, el 20% de los ingresos empresariales, representando billones de dólares a nivel global, provendrá de clientes "máquina". Una parte significativa de ese comercio impulsado por máquinas se ejecutará a través de infraestructura de navegadores stealth. Los agentes no intentan cometer fraude. Están ejecutando tareas que los usuarios les pidieron realizar. Pero aún necesitan superar la detección de bots para funcionar, lo que los coloca en la misma categoría técnica que la automatización maliciosa desde la perspectiva de un sistema de detección.

Uso comercial legítimo

También existe una categoría de uso de navegadores stealth que no está impulsada por agentes pero sigue siendo legítima:

- Pruebas end-to-end de aplicaciones. Los equipos de QA ejecutan navegadores headless contra entornos de staging y producción. Estas sesiones necesitan comportarse como navegadores reales, y algunos frameworks de testing usan parches stealth para evitar ser bloqueados por la propia detección de bots de la aplicación.

- Plataformas de agregación de datos. Sitios de comparación de precios, agregadores de viajes y plataformas de inteligencia de mercado recopilan datos de miles de fuentes. Si deseas bloquearlos depende de tu modelo de negocio, pero la intención es comercial, no fraudulenta.

- Pruebas de accesibilidad y cumplimiento. Herramientas automatizadas que auditan sitios para cumplimiento de WCAG o requisitos regulatorios a menudo se ejecutan a través de navegadores headless.

Algunos sitios se preocupan por bloquear estos casos de uso. Otros no. El punto es que el tráfico de navegadores stealth no es automáticamente malicioso, y tu respuesta de detección debería tener esto en cuenta.

Cómo funcionan los navegadores anti-detect y stealth

Navegadores anti-detect

Los navegadores anti-detect se conectan a las API de JavaScript del navegador a nivel de motor y reemplazan los valores reales del dispositivo con valores sintéticos. Cuando una página llama a canvas.getContext('2d').getImageData(), el navegador anti-detect devuelve un array de píxeles determinista pero sintético en lugar de la salida de renderizado real de la GPU. Lo mismo aplica para WebGL, AudioContext, enumeración de fuentes y propiedades del navigator.

| Vector de huella digital | Lo que expone un navegador normal | Lo que hacen los navegadores anti-detect |

|---|---|---|

| Canvas 2D | Artefacto real de renderizado de GPU | Ruido de píxeles sintético, determinista por perfil |

| Renderizador WebGL | Cadena real de fabricante + modelo de GPU | Falsificado desde una librería de cadenas de dispositivos reales |

| Fuentes instaladas | Fuentes reales del sistema | Lista filtrada que coincide con el perfil de SO falsificado |

| Resolución de pantalla | Dimensiones reales de la pantalla | Valor sintético que coincide con el tipo de dispositivo falsificado |

| Navigator.userAgent | Versión real de navegador + SO | UA sintético de la configuración del perfil |

| Zona horaria / idioma | Configuración real del sistema | Falsificado para coincidir con una geografía objetivo |

| Concurrencia de hardware | Número real de núcleos de CPU | Valor sintético consistente con el dispositivo falsificado |

| AudioContext | Huella digital real de audio del hardware | Salida sintética determinista |

Los perfiles bien construidos mantienen consistencia interna: el user-agent falsificado coincide con el tamaño de pantalla, la plataforma y la lista de fuentes falsificados. Esto es lo que los hace difíciles de marcar para los sistemas basados en huellas digitales solo por inconsistencias.

Navegadores stealth

Los navegadores stealth resuelven un problema diferente. En lugar de falsificar una identidad de dispositivo, ocultan el hecho de que el navegador está automatizado. Una sesión estándar de Chrome headless expone señales reveladoras: navigator.webdriver está configurado como true, el objeto window.chrome está ausente o incompleto, y ciertas propiedades de JavaScript se comportan de manera diferente que en una sesión de usuario real.

Los parches stealth abordan estas señales de forma sistemática. Librerías como playwright-stealth sobrescriben navigator.webdriver, inyectan un objeto window.chrome realista, corrigen el comportamiento de permissions.query y normalizan navigator.plugins. Frameworks de nivel superior como browser-use y Browserbase abstraen esto aún más, dándole a los agentes de IA un entorno de navegador listo para usar con evasión incorporada. Configuraciones más sofisticadas también manejan la prevención de fugas de WebRTC, la consistencia de zona horaria con la geolocalización del proxy y huellas TLS realistas.

El desafío para la detección es que el ecosistema de librerías de evasión evoluciona continuamente a medida que se identifican nuevas señales de detección. Cuando un proveedor de detección de bots marca una nueva señal de automatización, la comunidad de mantenedores de librerías stealth responde con parches. Es una carrera armamentista persistente.

Por qué la detección estándar falla contra navegadores anti-detect y stealth

Navegadores anti-detect

La detección estándar compara sesiones contra señales de fraude conocidas: rangos de IP maliciosas, huellas digitales marcadas, user-agents sospechosos. Los navegadores anti-detect reemplazan todas esas señales con equivalentes sintéticos limpios.

- El bloqueo por IP falla porque los navegadores anti-detect se combinan con proxies residenciales. La IP pertenece a un dispositivo de consumidor real sin historial de fraude.

- El bloqueo por hash de huella digital falla porque cada sesión genera un hash de huella digital nuevo que nunca ha aparecido en una lista de bloqueo.

- El filtrado por user-agent falla porque el user-agent es una versión de navegador plausible y real sin nada anómalo.

Navegadores stealth

Los sistemas de detección de bots buscan señales de automatización: el flag webdriver, APIs de navegador ausentes, comportamiento inconsistente de JavaScript, artefactos de renderizado headless. Los navegadores stealth parchean todos estos.

- La detección de WebDriver falla porque las librerías stealth sobrescriben

navigator.webdriverpara devolverfalse. - Los desafíos CAPTCHA fallan porque las sesiones son resueltas por modelos de visión por IA o servicios de resolución de CAPTCHAs con humanos.

- Las verificaciones del entorno JavaScript fallan porque los parches stealth normalizan el entorno del navegador para coincidir con una sesión de usuario real, incluyendo

window.chrome,navigator.pluginsy el comportamiento de permisos.

cside encontró que las herramientas de detección tradicionales fallaron ante agentes de IA en 81 de 100 intentos controlados. El estudio FP-Inconsistent (Vekaria et al., ACM IMC 2025) encontró que los bots evasivos que utilizan manipulación de huellas digitales lograron una tasa de evasión promedio de aproximadamente el 53% contra servicios comerciales anti-bot. Las sesiones que usan navegadores anti-detect y stealth son una razón fundamental de esa brecha: derrotan cada capa de detección que opera con señales de identidad en lugar de señales de comportamiento.

Cuándo bloquear vs. desafiar sesiones de navegadores anti-detect y stealth

Forrester renombró la categoría de gestión de bots a "Software de Gestión de Confianza de Bots y Agentes" en el cuarto trimestre de 2025, validando un modelo de respuesta graduada sobre decisiones binarias de permitir/bloquear. El objetivo no es bloquear todo lo que se ve diferente, sino aplicar la respuesta correcta al nivel de confianza adecuado.

| Confianza de sesión | Señales presentes | Respuesta recomendada |

|---|---|---|

| Alta (3+ señales convergentes) | Inconsistencia de huellas + estado limpio + precisión de comportamiento | Bloquear en registro o checkout |

| Media (1-2 señales) | Estado limpio + regularidad de comportamiento, sin inconsistencia de huellas | Desafiar: autenticación adicional, verificación de dirección |

| Baja (solo comportamiento) | Patrones de interacción ligeramente regulares, sin señales de huellas | Limitar tasa de acceso al catálogo; monitorear escalamiento |

| Impulsada por agente (legítima) | Navegador stealth con tarea iniciada por humano, sin señales de fraude | Permitir con monitoreo; etiquetar segmento para revisión |

| Uso legítimo de múltiples cuentas | Capa de comportamiento humano intacta, patrón de gestión de cuentas | Permitir con monitoreo; etiquetar segmento para revisión |

Para flujos de registro, bloquear sesiones de alta confianza antes de la creación de la cuenta previene que se establezca infraestructura de cuentas falsas. Para el checkout, un desafío de autenticación adicional suele ser preferible: agrega fricción sin cancelar una transacción real si la sesión es un falso positivo. Para páginas de catálogo y precios, limitar la tasa de sesiones detectadas degrada el valor de las operaciones de scraping sin bloquear usuarios legítimos en el mismo segmento de tráfico.

La categoría más difícil es el tráfico impulsado por agentes. Una sesión de navegador stealth ejecutando una tarea legítima de usuario (comparar precios, completar un formulario) activará las mismas señales de detección que un bot malicioso. La diferencia está en el patrón de comportamiento y la acción post-sesión. Las sesiones de agentes legítimos tienden a ser aisladas, orientadas a un propósito y no repetitivas. La automatización maliciosa tiende a ser de alto volumen, sistemática y repetitiva a través de muchas identidades sintéticas.

Para una guía práctica sobre cómo bloquear tráfico de agentes no deseado, consulta cómo bloquear agentes de IA en tu sitio web.