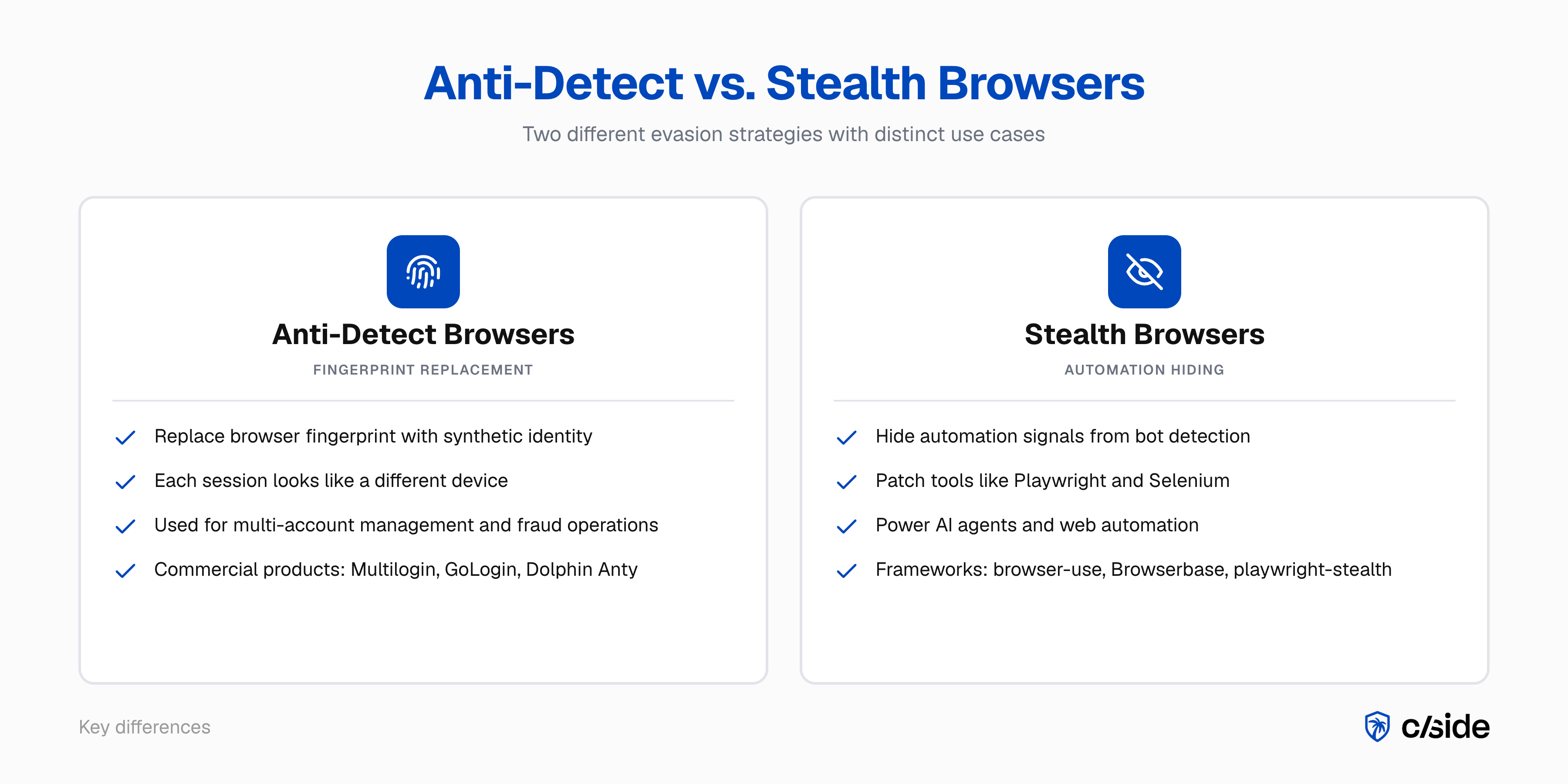

Twee termen duiken steeds vaker op in gesprekken over botdetectie en fraudepreventie: "stealth-browsers" en "anti-detectbrowsers." Ze worden door elkaar gebruikt, maar ze lossen verschillende problemen op, trekken verschillende gebruikers aan en vereisen verschillende detectiestrategieën.

Anti-detectbrowsers vervangen de fingerprint van je browser door een synthetische, zodat je er bij elke sessie uitziet als een ander apparaat. Stealth-browsers patchen automatiseringstools zodat bots als echte gebruikers kunnen doorgaan.

Tools zoals cside zijn ontstaan om dit probleem op te lossen. Onze interne tests toonden aan dat traditionele detectietools AI-agents misten in 81 van de 100 gecontroleerde pogingen. Voor bedrijven die AI-agentfraude (credential stuffing, scraping) of accountgerelateerde fraude (zoals nepaccountcreatie, account sharing) willen stoppen, is het vermogen om stealth-browsers te onderscheppen cruciaal. Dit is mogelijk door geavanceerde fingerprinting en gedragssignaaldetectie.

Wat is het verschil tussen anti-detectbrowsers en stealth-browsers?

Anti-detectbrowsers

Een anti-detectbrowser is een aangepaste browser (meestal een Chromium- of Firefox-fork) die fingerprint-genererende API's overschrijft zodat elke sessie een unieke synthetische identiteit presenteert. Producten zoals Multilogin, GoLogin, Dolphin Anty en AdsPower worden commercieel verkocht met documentatie, klantenservice en samenwerkingsfuncties.

De term bestaat sinds ongeveer 2015. Hij wordt doorgaans gebruikt voor browsers die ontworpen zijn om fingerprintingdetectie te omzeilen.

Stealth-browsers

Een stealth-browser is een browserautomatiseringsopzet gebouwd op tools zoals Playwright of Selenium, of hogere-orde agentframeworks zoals browser-use en Browserbase, voorzien van ontwijkingsbibliotheken die specifiek ontworpen zijn om door botdetectie te komen. Ze lossen CAPTCHA's op via AI-visionmodellen of menselijke oplosservices, gebruiken residentiële proxy's en passen browsereigenschappen aan om geautomatiseerde acties op een website uit te voeren zonder geblokkeerd te worden.

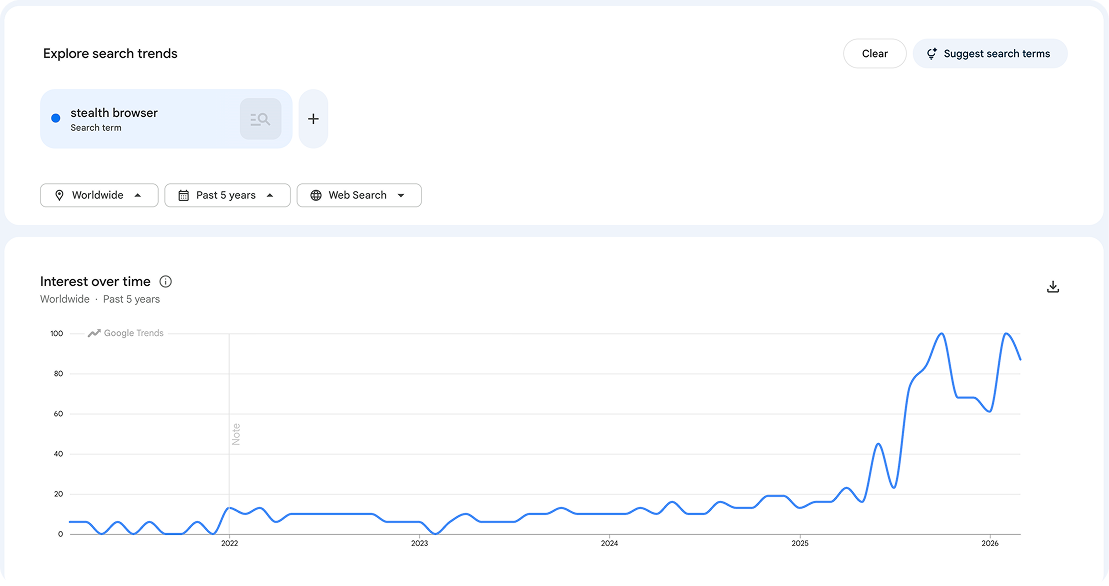

Deze term is relatief nieuw en steeg scherp in 2025 met de opkomst van agentgestuurde automatisering. Wanneer een gebruiker ChatGPT vraagt om het web te browsen, of een AI-codeerassistent namens iemand documentatie raadpleegt, is de onderliggende infrastructuur een stealth-browser. De gebruiker beseft het vaak niet eens. Zie voor een uitgebreidere analyse hoe deze agents traditionele verdediging omzeilen hoe OpenClaw-agents botdetectie omzeilen.

De signalen die wij bij cside gebruiken om stealth- en anti-detectbrowsers te onderscheppen

cside is een websecurityplatform gespecialiseerd in het monitoren van de browser-runtimelaag. Wij helpen organisaties fraude te voorkomen zoals web skimming, accountfraude en AI-agentgestuurde fraude. Als organisatie zijn wij co-voorzitters van de W3C anti-fraud browser security unit.

Zowel onze Fingerprinting- als AI-agentdetectie-oplossingen gebruiken 102+ signalen om stealth- en anti-detectbrowsers te onderscheppen. Als kat-en-muisspel veranderen ontwijkingstactieken voortdurend. Wij hebben een team dat zich toelegt op het bijwerken van detectietechnieken om de wedloop voor te blijven.

| Detectiemethode | Wat het vangt | Wat anti-detect-/stealth-browsers verslaan |

|---|---|---|

| IP-reputatie | Datacenter- en bekende slechte IP's | Residentiële proxy's (schone IP-geschiedenis) |

| User-agentfiltering | Bekende bot-user-agents | Synthetische maar plausibele browserstrings |

| Fingerprint-hash-blocklisting | Bekende slechte fingerprints | Verse synthetische fingerprints zonder historie |

| WebDriver / automatiseringsvlaggen | Eenvoudige headless browsers | Stealth-patches die browser-API's normaliseren |

| Rate-limiting per sessie | Hoge snelheid binnen één sessie | Snelheid verdeeld over veel synthetische identiteiten |

| Gedrags- / browserlaagdetectie | Interactiepatronen, status, timing | Kan niet volledig onderdrukt worden door fingerprint-spoofing of stealth-patches |

-

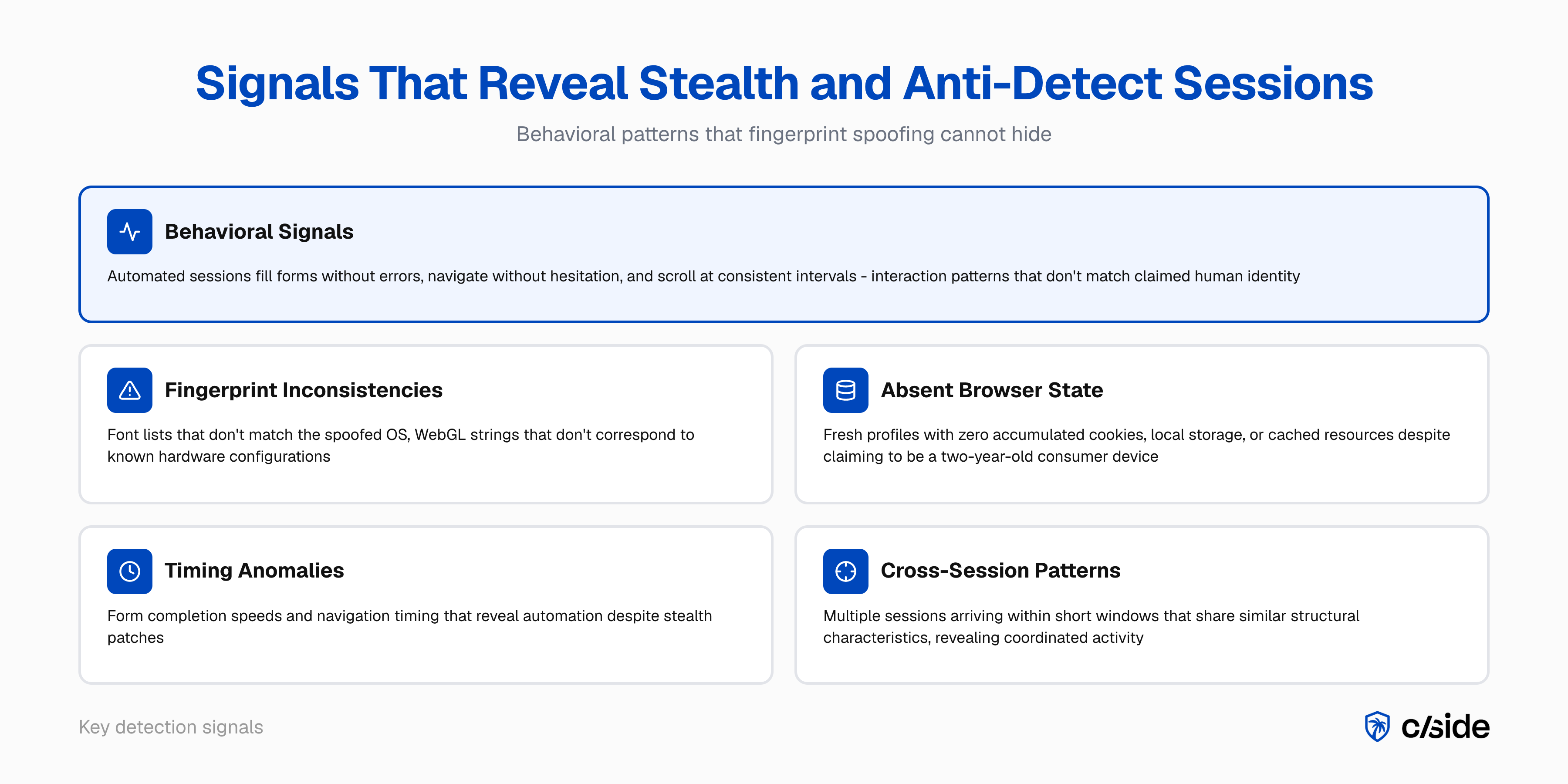

Interne fingerprint-inconsistenties. Anti-detectprofielen variëren in kwaliteit. Configuraties van lagere kwaliteit introduceren detecteerbare afwijkingen: een fontlijst die niet overeenkomt met het gespoofde besturingssysteem, een WebGL-rendererstring die niet correspondeert met echte hardware voor het geclaimde apparaat, of AudioContext-output die statistisch onwaarschijnlijk is. De fingerprintinglaag van cside verzamelt deze signalen passief en markeert inconsistenties die oppervlakkige controles missen.

-

Gedragssignalen. Menselijke gebruikers interacteren onnauwkeurig: muispaden wijken af, scrollsnelheden variëren, bij het invullen van formulieren zijn er pauzes en correcties. Geautomatiseerde sessies, of ze nu via anti-detect- of stealth-browsers draaien, vullen formulieren foutloos in, navigeren zonder aarzeling en scrollen met constante intervallen. cside observeert deze gedragslaag binnen de browsersessie, waar noch fingerprint-spoofing noch stealth-patches het signaal kunnen onderdrukken.

-

Cross-sessiecorrelatie. Geen enkele sessie hoeft op zichzelf afwijkend te lijken. Het patroon over sessies heen wel. Meerdere sessies die binnen een kort tijdsvenster binnenkomen en vergelijkbare structurele kenmerken, vergelijkbare gedragstiming of vergelijkbare post-sessieacties vertonen, onthullen gecoördineerde activiteit die individuele sessieanalyse mist.

Wie gebruikt stealth- en anti-detectbrowsers en waarom

Anti-detectbrowsers

De belangrijkste commerciële toepassing is beheer van meerdere accounts. Digitale bureaus die meerdere advertentieaccounts van klanten beheren, gebruiken anti-detectbrowsers om accountisolatie te handhaven op platformen die multi-accountgebruik beperken. Fraudeoperatoren gebruiken dezelfde tools voor het op schaal aanmaken van nepaccounts, promo- en verwijzingsfraude, het testen van betaalkaarten, gecoördineerd scrapen en het manipuleren van reviews. Elke sessie presenteert een nieuwe synthetische identiteit, waardoor fingerprint-gebaseerde duplicaatdetectie niet werkt.

Stealth-browsers

Stealth-browsers vormen de drijvende kracht achter de snelgroeiende categorie van agentgestuurde automatisering. Consumenten gebruiken ze, vaak zonder het te beseffen. Wanneer iemand een AI-assistent vraagt een vlucht te boeken, prijzen te vergelijken of een formulier in te vullen, draait de AI-agent achter dat verzoek doorgaans in een headless of stealth-browser die CAPTCHA's en botdetectie moet omzeilen om de taak te voltooien.

Gartner voorspelt dat in 2030 20% van de bedrijfsomzet, vertegenwoordigend biljoenen dollars wereldwijd, afkomstig zal zijn van "machine"-klanten. Een aanzienlijk deel van die machinegestuurde handel zal via stealth-browserinfrastructuur verlopen. De agents proberen geen fraude te plegen. Ze voeren taken uit die gebruikers hen hebben opgedragen. Maar ze moeten nog steeds botdetectie passeren om te functioneren, waardoor ze vanuit het perspectief van een detectiesysteem in dezelfde technische categorie vallen als kwaadaardige automatisering.

Legitiem commercieel gebruik

Er is ook een categorie stealth-browsergebruik die niet agentgestuurd maar wel legitiem is:

- End-to-end applicatietesten. QA-teams draaien headless browsers tegen staging- en productieomgevingen. Deze sessies moeten zich gedragen als echte browsers, en sommige testframeworks gebruiken stealth-patches om te voorkomen dat ze geblokkeerd worden door de eigen botdetectie van de applicatie.

- Data-aggregatieplatformen. Prijsvergelijkingssites, reisaggregators en marktintelligentieplatformen scrapen data bij duizenden bronnen. Of je ze wilt blokkeren hangt af van je bedrijfsmodel, maar de intentie is commercieel, niet frauduleus.

- Toegankelijkheids- en compliancetesten. Geautomatiseerde tools die sites auditen op WCAG-naleving of wettelijke vereisten draaien vaak via headless browsers.

Sommige sites willen deze toepassingen blokkeren. Andere niet. Het punt is dat stealth-browserverkeer niet automatisch kwaadaardig is, en je detectierespons daar rekening mee moet houden.

Hoe anti-detect- en stealth-browsers werken

Anti-detectbrowsers

Anti-detectbrowsers haken in op de JavaScript-API's van de browser op engine-niveau en vervangen echte apparaatwaarden door synthetische. Wanneer een pagina canvas.getContext('2d').getImageData() aanroept, retourneert de anti-detectbrowser een deterministische maar synthetische pixelarray in plaats van de echte renderingoutput van de GPU. Hetzelfde geldt voor WebGL, AudioContext, fontenumeratie en navigator-eigenschappen.

| Fingerprintvector | Wat een normale browser toont | Wat anti-detectbrowsers doen |

|---|---|---|

| Canvas 2D | Echt GPU-renderingartefact | Synthetische pixelruis, deterministisch per profiel |

| WebGL-renderer | Echte GPU-leverancier + modelstring | Gespooft uit een bibliotheek van echte apparaatstrings |

| Geïnstalleerde lettertypen | Werkelijke systeemlettertypen | Gefilterde lijst overeenkomend met het gespoofde OS-profiel |

| Schermresolutie | Echte weergave-afmetingen | Synthetische waarde passend bij het gespoofde apparaattype |

| Navigator.userAgent | Echte browser- + OS-versie | Synthetische UA uit profielconfiguratie |

| Tijdzone / taal | Echte systeeminstellingen | Gespooft om overeen te komen met een doelgeografie |

| Hardware-concurrency | Echt aantal CPU-cores | Synthetische waarde consistent met het gespoofde apparaat |

| AudioContext | Echte hardware-audiofingerprint | Deterministische synthetische output |

Goed gebouwde profielen handhaven interne consistentie: de gespoofde user-agent komt overeen met de gespoofde schermgrootte, het platform en de fontlijst. Dit maakt ze moeilijk te markeren voor fingerprint-gebaseerde systemen op basis van alleen inconsistentie.

Stealth-browsers

Stealth-browsers lossen een ander probleem op. In plaats van een apparaatidentiteit te faken, verbergen ze het feit dat de browser geautomatiseerd is. Een standaard headless Chrome-sessie toont veelzeggende signalen: navigator.webdriver staat op true, het window.chrome-object ontbreekt of is onvolledig, en bepaalde JavaScript-eigenschappen gedragen zich anders dan in een echte gebruikerssessie.

Stealth-patches pakken deze signalen systematisch aan. Bibliotheken zoals playwright-stealth overschrijven navigator.webdriver, injecteren een realistisch window.chrome-object, corrigeren het gedrag van permissions.query en normaliseren navigator.plugins. Hogere-orde frameworks zoals browser-use en Browserbase abstraheren dit verder en geven AI-agents een kant-en-klare browseromgeving met ingebouwde ontwijking. Meer geavanceerde opzetten handelen ook WebRTC-lekpreventie af, tijdzoneconsistentie met de geolocatie van de proxy en realistische TLS-fingerprints.

De uitdaging voor detectie is dat het ecosysteem van ontwijkingsbibliotheken continu evolueert naarmate nieuwe detectiesignalen worden geïdentificeerd. Wanneer een botdetectieanbieder een nieuw automatiseringssignaal markeert, reageert de community van stealth-bibliotheekontwikkelaars met patches. Het is een voortdurende wapenwedloop.

Waarom standaard detectie faalt tegen anti-detect- en stealth-browsers

Anti-detectbrowsers

Standaard detectie vergelijkt sessies met bekende fraudesignalen: slechte IP-ranges, gemarkeerde fingerprints, verdachte user-agents. Anti-detectbrowsers vervangen al deze signalen door schone synthetische equivalenten.

- IP-blokkering faalt omdat anti-detectbrowsers samenwerken met residentiële proxy's. Het IP-adres behoort toe aan een echt consumentenapparaat zonder fraudegeschiedenis.

- Fingerprint-hash-blokkering faalt omdat elke sessie een nieuwe fingerprint-hash genereert die nooit eerder op een blocklist is verschenen.

- User-agentfiltering faalt omdat de user-agent een plausibele, bestaande browserversie is zonder afwijkingen.

Stealth-browsers

Botdetectiesystemen zoeken naar automatiseringssignalen: de webdriver-vlag, ontbrekende browser-API's, inconsistent JavaScript-gedrag, headless renderingartefacten. Stealth-browsers patchen al deze signalen.

- WebDriver-detectie faalt omdat stealth-bibliotheken

navigator.webdriveroverschrijven omfalsete retourneren. - CAPTCHA-challenges falen omdat sessies worden opgelost door AI-visionmodellen of menselijke CAPTCHA-oplosservices.

- JavaScript-omgevingscontroles falen omdat stealth-patches de browseromgeving normaliseren zodat deze overeenkomt met een echte gebruikerssessie, inclusief

window.chrome,navigator.pluginsen permissiegedrag.

cside constateerde dat traditionele detectietools AI-agents misten in 81 van de 100 gecontroleerde pogingen. De FP-Inconsistent-studie (Vekaria et al., ACM IMC 2025) stelde vast dat ontwijkende bots met fingerprintmanipulatie een gemiddeld ontwijkingspercentage van ongeveer 53% behaalden tegen commerciële anti-botservices. Sessies via anti-detect- en stealth-browsers zijn een kernreden voor dat gat: ze verslaan elke detectielaag die werkt op identiteitssignalen in plaats van gedragssignalen.

Wanneer anti-detect- en stealth-browsersessies blokkeren vs. uitdagen

Forrester hernoemde de categorie botmanagement naar "Bot and Agent Trust Management Software" in Q4 2025, wat een gedifferentieerd responsmodel valideert boven binaire toestaan/blokkeren-beslissingen. Het doel is niet alles te blokkeren wat er anders uitziet, maar de juiste respons toe te passen op het juiste vertrouwensniveau.

| Sessievertrouwen | Aanwezige signalen | Aanbevolen respons |

|---|---|---|

| Hoog (3+ convergerende signalen) | Fingerprint-inconsistentie + schone status + gedragsprecisie | Blokkeren bij registratie of checkout |

| Gemiddeld (1-2 signalen) | Schone status + gedragsregelmaat, geen fingerprint-inconsistentie | Uitdagen: step-up authenticatie, adresverificatie |

| Laag (alleen gedrag) | Licht regelmatige interactiepatronen, geen fingerprintsignalen | Rate-limiten op catalogustoegang; monitoren op escalatie |

| Agentgestuurd (legitiem) | Stealth-browser met door mens geïnitieerde taak, geen fraudesignalen | Toestaan met monitoring; segment taggen voor review |

| Legitiem multi-accountgebruik | Menselijke gedragslaag intact, accountbeheerpatroon | Toestaan met monitoring; segment taggen voor review |

Voor registratiestromen voorkomt het blokkeren van sessies met hoog vertrouwen vóór accountcreatie dat nepaccountinfrastructuur wordt opgebouwd. Bij checkout is een step-up challenge vaak beter: het voegt frictie toe zonder een echte transactie te annuleren als de sessie een false positive is. Voor catalogus- en prijspagina's verlaagt het rate-limiten van gedetecteerde sessies de waarde van scrapingoperaties zonder legitieme gebruikers in hetzelfde verkeersegment te blokkeren.

De moeilijkste categorie is agentgestuurd verkeer. Een stealth-browsersessie die een legitieme gebruikerstaak uitvoert (prijzen vergelijken, een formulier invullen) triggert dezelfde detectiesignalen als een kwaadaardige bot. Het verschil zit in het gedragspatroon en de post-sessieactie. Legitieme agentsessies zijn doorgaans geïsoleerd, doelgericht en niet-repetitief. Kwaadaardige automatisering is doorgaans grootschalig, systematisch en repetitief over veel synthetische identiteiten.

Zie voor een praktische handleiding over het blokkeren van ongewenst agentverkeer hoe je AI-agents op je website blokkeert.