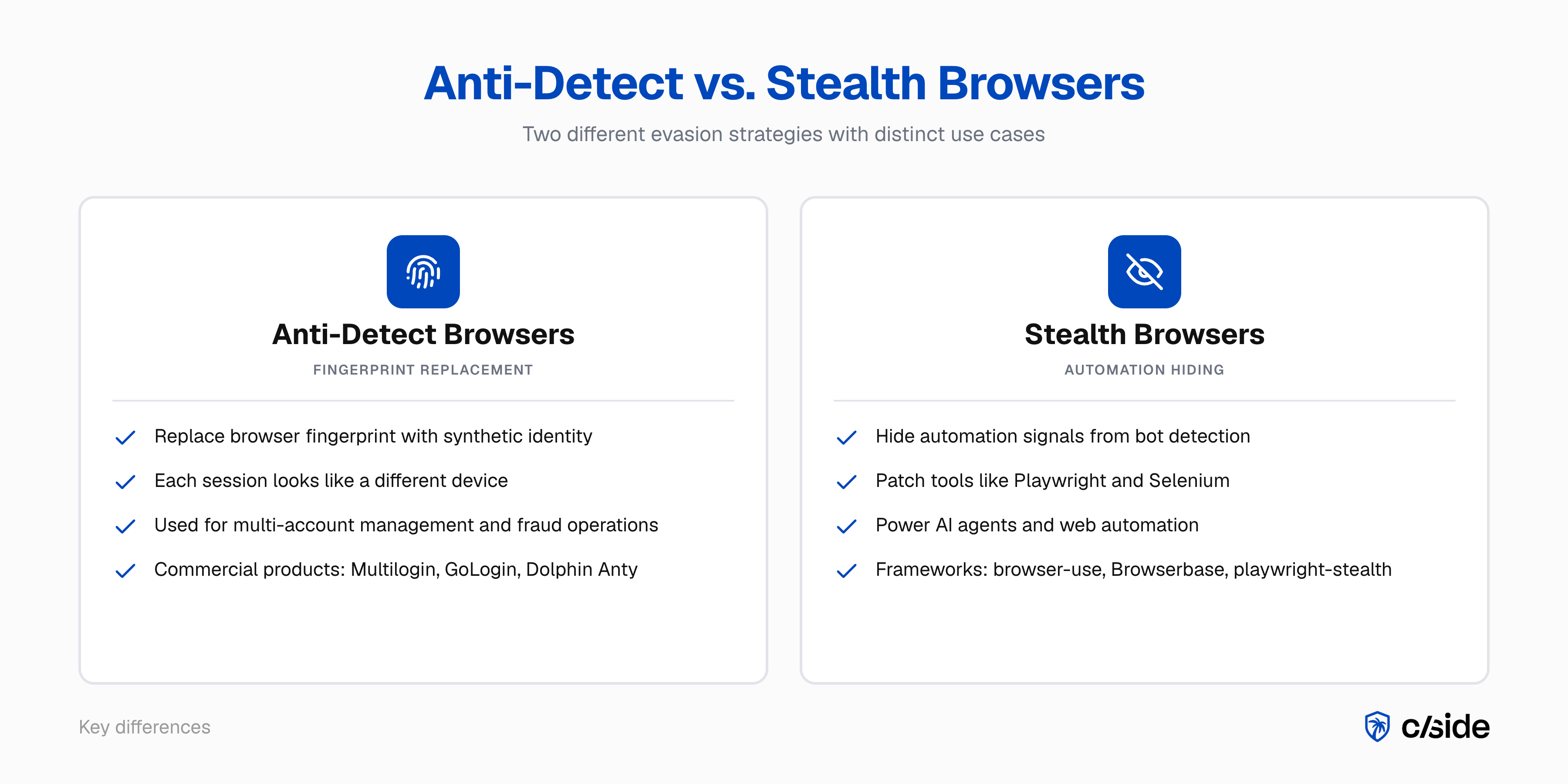

Deux termes reviennent sans cesse dans les conversations sur la détection des bots et la prévention de la fraude : « navigateurs furtifs » et « navigateurs anti-détection ». Ils sont souvent utilisés de manière interchangeable, mais ils résolvent des problèmes différents, attirent des utilisateurs différents et nécessitent des stratégies de détection différentes.

Les navigateurs anti-détection remplacent l'empreinte de votre navigateur par une empreinte synthétique afin que vous ressembliez à un appareil différent à chaque session. Les navigateurs furtifs appliquent des correctifs aux outils d'automatisation pour que les bots passent pour de vrais utilisateurs.

Des outils comme cside ont émergé pour résoudre ce problème. Nos tests internes ont révélé que les outils de détection traditionnels ont manqué les agents IA dans 81 tentatives contrôlées sur 100. Pour les entreprises qui souhaitent stopper la fraude par agents IA (bourrage d'identifiants, scraping) ou la fraude liée aux comptes (création de faux comptes, partage de comptes), la capacité à détecter les navigateurs furtifs est cruciale. C'est possible grâce au fingerprinting avancé et à la détection de signaux comportementaux.

Quelle est la différence entre les navigateurs anti-détection et les navigateurs furtifs ?

Navigateurs anti-détection

Un navigateur anti-détection est un navigateur modifié (généralement un fork de Chromium ou Firefox) qui surcharge les API génératrices d'empreintes afin que chaque session présente une identité synthétique unique. Des produits comme Multilogin, GoLogin, Dolphin Anty et AdsPower sont vendus commercialement avec documentation, support client et fonctionnalités de collaboration en équipe.

Le terme existe depuis environ 2015. Il est généralement utilisé pour désigner les navigateurs conçus pour échapper à la détection par empreinte.

Navigateurs furtifs

Un navigateur furtif est un environnement d'automatisation de navigateur construit sur des outils comme Playwright ou Selenium, ou des frameworks d'agents de niveau supérieur comme browser-use et Browserbase, doté de bibliothèques d'évasion spécifiquement conçues pour passer la détection des bots. Ils résolvent les CAPTCHAs via des modèles de vision IA ou des services de résolution humaine, utilisent des proxys résidentiels et ajustent les propriétés du navigateur pour permettre des actions automatisées sur un site web sans être bloqués.

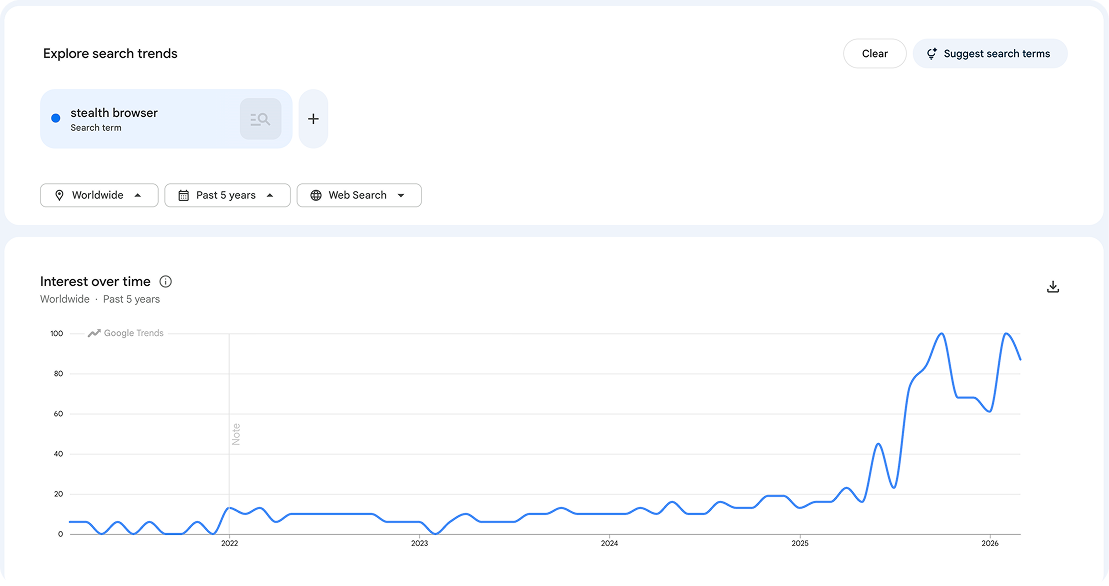

Ce terme est relativement récent, avec une forte progression en 2025 liée à l'essor de l'automatisation pilotée par des agents. Lorsqu'un utilisateur demande à ChatGPT de naviguer sur le web, ou qu'un assistant de codage IA parcourt de la documentation pour quelqu'un, l'infrastructure sous-jacente est un navigateur furtif. L'utilisateur ne s'en rend pas toujours compte. Pour un examen approfondi de la manière dont ces agents contournent les défenses traditionnelles, consultez comment les agents OpenClaw contournent la détection des bots.

Les signaux que nous utilisons chez cside pour détecter les navigateurs furtifs et anti-détection

cside est une plateforme de sécurité web spécialisée dans la surveillance de la couche d'exécution du navigateur. Nous aidons les organisations à prévenir la fraude comme le web skimming, la fraude aux comptes et la fraude pilotée par des agents IA. En tant qu'organisation, nous sommes co-présidents du groupe de sécurité navigateur anti-fraude du W3C.

Nos solutions de Fingerprinting et de détection d'agents IA utilisent plus de 102 signaux pour détecter les navigateurs furtifs et anti-détection. Comme dans tout jeu du chat et de la souris, les tactiques d'évasion changent constamment. Nous disposons d'une équipe dédiée à la mise à jour des techniques de détection pour garder une longueur d'avance.

| Approche de détection | Ce qu'elle détecte | Ce que les navigateurs anti-détection/furtifs contournent |

|---|---|---|

| Réputation IP | IP de centres de données et IP malveillantes connues | Proxys résidentiels (historique IP propre) |

| Filtrage user-agent | User-agents de bots connus | Chaînes de navigateur synthétiques mais plausibles |

| Liste de blocage de hash d'empreinte | Empreintes malveillantes connues | Empreintes synthétiques fraîches sans historique |

| Drapeaux WebDriver / automatisation | Navigateurs headless basiques | Correctifs furtifs qui normalisent les API du navigateur |

| Limitation de débit par session | Sessions uniques à haute vélocité | Vélocité distribuée sur de nombreuses identités synthétiques |

| Détection comportementale / couche navigateur | Schémas d'interaction, état, temporisation | Ne peut pas être entièrement supprimée par la falsification d'empreinte ou les correctifs furtifs |

-

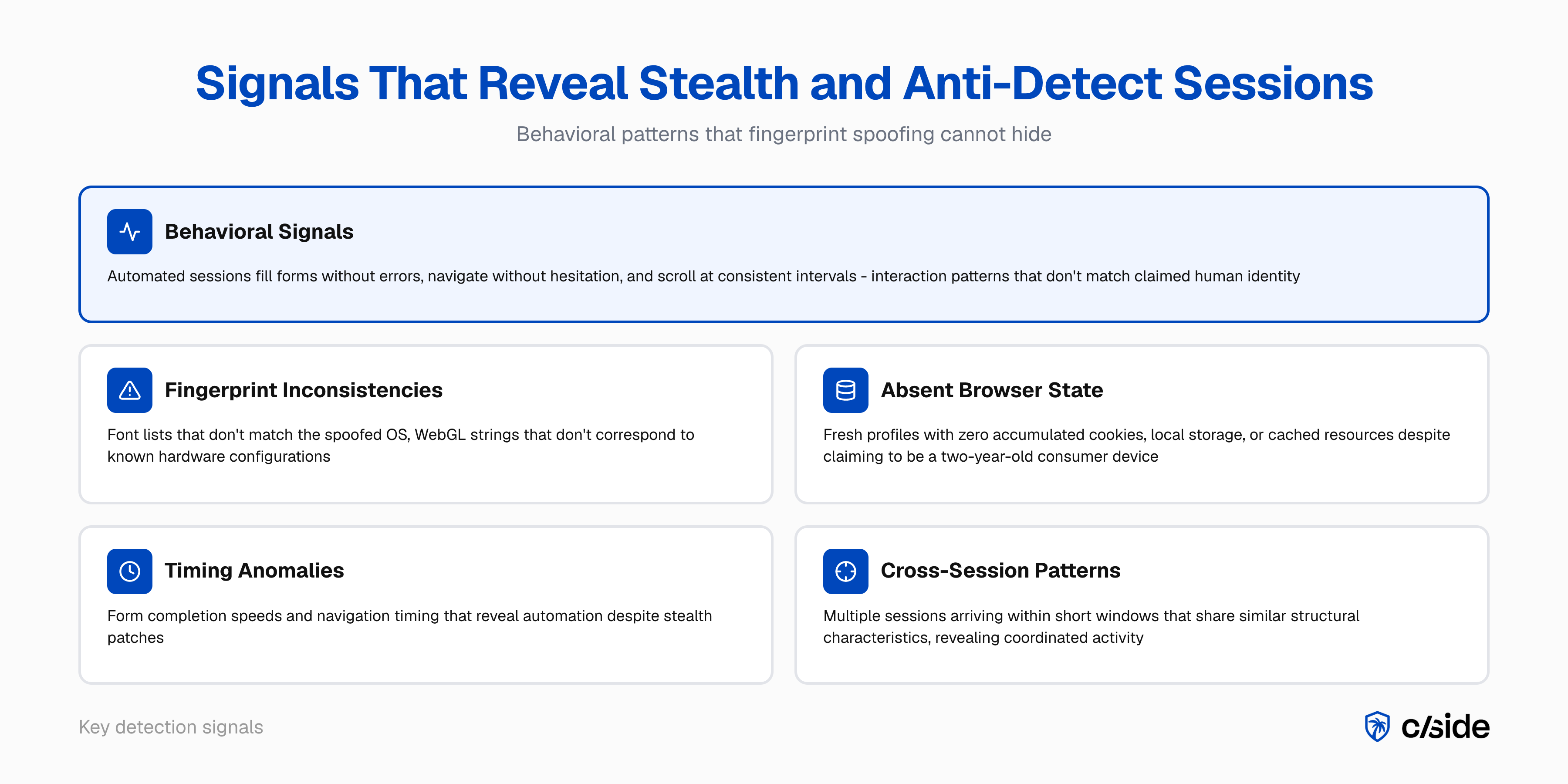

Incohérences internes d'empreinte. Les profils anti-détection varient en qualité. Les configurations de moindre qualité introduisent des incohérences détectables : une liste de polices qui ne correspond pas au système d'exploitation falsifié, une chaîne de rendu WebGL qui ne correspond à aucun matériel réel pour l'appareil revendiqué, ou une sortie AudioContext statistiquement improbable. La couche de fingerprinting de cside collecte ces signaux passivement et signale les incohérences que les vérifications superficielles manquent.

-

Signaux comportementaux. Les utilisateurs humains interagissent de manière imprécise : les trajectoires de souris dévient, les vitesses de défilement varient, le remplissage de formulaires inclut des pauses et des corrections. Les sessions automatisées, qu'elles passent par des navigateurs anti-détection ou furtifs, remplissent les formulaires sans erreurs, naviguent sans hésitation et défilent à intervalles réguliers. cside observe cette couche comportementale à l'intérieur de la session du navigateur, là où ni la falsification d'empreinte ni les correctifs furtifs ne peuvent supprimer le signal.

-

Corrélation inter-sessions. Aucune session individuelle ne paraît nécessairement anormale en soi. C'est le schéma à travers les sessions qui compte. De multiples sessions arrivant dans un court laps de temps et partageant des caractéristiques structurelles similaires, une temporisation comportementale similaire ou des actions post-session similaires révèlent une activité coordonnée que l'analyse de sessions individuelles manque.

Qui utilise les navigateurs furtifs et anti-détection, et pourquoi

Navigateurs anti-détection

Le principal cas d'usage commercial est la gestion de comptes multiples. Les agences digitales qui gèrent plusieurs comptes publicitaires clients utilisent des navigateurs anti-détection pour maintenir l'isolation des comptes sur les plateformes qui restreignent l'utilisation multi-comptes. Les opérateurs frauduleux utilisent les mêmes outils pour la création de faux comptes à grande échelle, la fraude aux promotions et au parrainage, le test de cartes bancaires, le scraping coordonné et la manipulation d'avis. Chaque session présente une nouvelle identité synthétique, rendant la détection de doublons basée sur l'empreinte inefficace.

Navigateurs furtifs

Les navigateurs furtifs alimentent la catégorie en pleine expansion de l'automatisation pilotée par des agents. Les consommateurs les utilisent, souvent sans s'en rendre compte. Lorsque quelqu'un demande à un assistant IA de réserver un vol, comparer des prix ou remplir un formulaire, l'agent IA derrière cette requête exécute généralement un navigateur headless ou furtif qui doit contourner les CAPTCHAs et la détection des bots pour accomplir la tâche.

Gartner prédit que d'ici 2030, 20 % du chiffre d'affaires des entreprises, représentant des milliers de milliards de dollars à l'échelle mondiale, proviendront de clients « machines ». Une part significative de ce commerce piloté par les machines transitera par une infrastructure de navigateurs furtifs. Les agents ne cherchent pas à commettre de fraude. Ils exécutent des tâches que les utilisateurs leur ont demandées. Mais ils doivent quand même contourner la détection des bots pour fonctionner, ce qui les place dans la même catégorie technique que l'automatisation malveillante du point de vue d'un système de détection.

Usage commercial légitime

Il existe aussi une catégorie d'utilisation de navigateurs furtifs qui n'est pas pilotée par des agents mais reste légitime :

- Tests de bout en bout d'applications. Les équipes QA exécutent des navigateurs headless contre les environnements de staging et de production. Ces sessions doivent se comporter comme de vrais navigateurs, et certains frameworks de test utilisent des correctifs furtifs pour éviter d'être bloqués par la propre détection de bots de l'application.

- Plateformes d'agrégation de données. Les sites de comparaison de prix, les agrégateurs de voyages et les plateformes d'intelligence de marché récupèrent des données sur des milliers de sources. Que vous souhaitiez les bloquer dépend de votre modèle économique, mais l'intention est commerciale, pas frauduleuse.

- Tests d'accessibilité et de conformité. Les outils automatisés qui auditent les sites pour la conformité WCAG ou les exigences réglementaires fonctionnent souvent via des navigateurs headless.

Certains sites se soucient de bloquer ces cas d'usage. D'autres non. L'essentiel est que le trafic des navigateurs furtifs n'est pas automatiquement malveillant, et votre réponse de détection devrait en tenir compte.

Comment fonctionnent les navigateurs anti-détection et furtifs

Navigateurs anti-détection

Les navigateurs anti-détection interceptent les API JavaScript du navigateur au niveau du moteur et remplacent les vraies valeurs de l'appareil par des valeurs synthétiques. Lorsqu'une page appelle canvas.getContext('2d').getImageData(), le navigateur anti-détection renvoie un tableau de pixels déterministe mais synthétique plutôt que la sortie de rendu réelle du GPU. Le même principe s'applique à WebGL, AudioContext, l'énumération des polices et les propriétés du navigateur.

| Vecteur d'empreinte | Ce qu'un navigateur normal expose | Ce que font les navigateurs anti-détection |

|---|---|---|

| Canvas 2D | Artefact de rendu GPU réel | Bruit de pixels synthétique, déterministe par profil |

| Rendu WebGL | Chaîne réelle du fabricant + modèle de GPU | Falsifié à partir d'une bibliothèque de chaînes d'appareils réels |

| Polices installées | Polices système réelles | Liste filtrée correspondant au profil OS falsifié |

| Résolution d'écran | Dimensions réelles de l'affichage | Valeur synthétique correspondant au type d'appareil falsifié |

| Navigator.userAgent | Version réelle du navigateur + OS | UA synthétique provenant de la configuration du profil |

| Fuseau horaire / langue | Paramètres système réels | Falsifié pour correspondre à une géographie cible |

| Concurrence matérielle | Nombre réel de cœurs CPU | Valeur synthétique cohérente avec l'appareil falsifié |

| AudioContext | Empreinte audio matérielle réelle | Sortie synthétique déterministe |

Les profils bien construits maintiennent une cohérence interne : le user-agent falsifié correspond à la taille d'écran, à la plateforme et à la liste de polices falsifiées. C'est ce qui les rend difficiles à signaler par les systèmes basés sur l'empreinte au moyen de la seule détection d'incohérences.

Navigateurs furtifs

Les navigateurs furtifs résolvent un problème différent. Au lieu de simuler une identité d'appareil, ils masquent le fait que le navigateur est automatisé. Une session Chrome headless standard expose des signaux révélateurs : navigator.webdriver est défini sur true, l'objet window.chrome est absent ou incomplet, et certaines propriétés JavaScript se comportent différemment d'une session utilisateur réelle.

Les correctifs furtifs traitent ces signaux de manière systématique. Des bibliothèques comme playwright-stealth surchargent navigator.webdriver, injectent un objet window.chrome réaliste, corrigent le comportement de permissions.query et normalisent navigator.plugins. Des frameworks de niveau supérieur comme browser-use et Browserbase vont plus loin en abstrayant le tout, offrant aux agents IA un environnement de navigateur prêt à l'emploi avec l'évasion intégrée. Les configurations plus sophistiquées gèrent également la prévention des fuites WebRTC, la cohérence du fuseau horaire avec la géolocalisation du proxy et des empreintes TLS réalistes.

Le défi pour la détection est que l'écosystème des bibliothèques d'évasion évolue en continu à mesure que de nouveaux signaux de détection sont identifiés. Lorsqu'un fournisseur de détection de bots signale un nouveau signal d'automatisation, la communauté des mainteneurs de bibliothèques furtives répond par des correctifs. C'est une course aux armements permanente.

Pourquoi la détection standard échoue face aux navigateurs anti-détection et furtifs

Navigateurs anti-détection

La détection standard compare les sessions à des signaux de fraude connus : plages d'IP suspectes, empreintes signalées, user-agents suspects. Les navigateurs anti-détection remplacent tous ces signaux par des équivalents synthétiques propres.

- Le blocage IP échoue parce que les navigateurs anti-détection sont associés à des proxys résidentiels. L'IP appartient à un véritable appareil consommateur sans historique de fraude.

- Le blocage par hash d'empreinte échoue parce que chaque session génère un nouveau hash d'empreinte qui n'a jamais figuré dans une liste de blocage.

- Le filtrage par user-agent échoue parce que le user-agent est une version de navigateur plausible et réelle, sans rien d'anormal.

Navigateurs furtifs

Les systèmes de détection de bots recherchent des signaux d'automatisation : le drapeau webdriver, des API de navigateur manquantes, un comportement JavaScript incohérent, des artefacts de rendu headless. Les navigateurs furtifs corrigent tous ces éléments.

- La détection WebDriver échoue parce que les bibliothèques furtives surchargent

navigator.webdriverpour renvoyerfalse. - Les défis CAPTCHA échouent parce que les sessions sont résolues par des modèles de vision IA ou des services CAPTCHA à résolution humaine.

- Les vérifications d'environnement JavaScript échouent parce que les correctifs furtifs normalisent l'environnement du navigateur pour correspondre à une session utilisateur réelle, y compris

window.chrome,navigator.pluginset le comportement des permissions.

cside a constaté que les outils de détection traditionnels ont manqué les agents IA dans 81 tentatives contrôlées sur 100. L'étude FP-Inconsistent (Vekaria et al., ACM IMC 2025) a révélé que les bots évasifs utilisant la manipulation d'empreintes atteignaient un taux d'évasion moyen d'environ 53 % face aux services anti-bot commerciaux. Les sessions utilisant des navigateurs anti-détection et furtifs sont une raison essentielle de cet écart : elles contournent chaque couche de détection qui opère sur des signaux d'identité plutôt que sur des signaux comportementaux.

Quand bloquer ou vérifier les sessions de navigateurs anti-détection et furtifs

Forrester a renommé la catégorie de gestion des bots en « Bot and Agent Trust Management Software » au quatrième trimestre 2025, validant un modèle de réponse graduée plutôt que des décisions binaires autoriser/bloquer. L'objectif n'est pas de bloquer tout ce qui semble différent, mais d'appliquer la bonne réponse au bon niveau de confiance.

| Niveau de confiance de la session | Signaux présents | Réponse recommandée |

|---|---|---|

| Élevé (3+ signaux convergents) | Incohérence d'empreinte + état propre + précision comportementale | Bloquer à l'inscription ou au paiement |

| Moyen (1-2 signaux) | État propre + régularité comportementale, sans incohérence d'empreinte | Vérification : authentification renforcée, vérification d'adresse |

| Faible (comportemental uniquement) | Schémas d'interaction légèrement réguliers, pas de signaux d'empreinte | Limiter le débit d'accès au catalogue ; surveiller l'escalade |

| Piloté par un agent (légitime) | Navigateur furtif avec tâche initiée par un humain, pas de signaux de fraude | Autoriser avec surveillance ; taguer le segment pour examen |

| Usage multi-comptes légitime | Couche comportementale humaine intacte, schéma de gestion de comptes | Autoriser avec surveillance ; taguer le segment pour examen |

Pour les parcours d'inscription, bloquer les sessions à haute confiance avant la création du compte empêche l'établissement d'une infrastructure de faux comptes. Pour le paiement, une vérification renforcée est souvent préférable : elle ajoute de la friction sans annuler une transaction réelle si la session est un faux positif. Pour les pages de catalogue et de tarification, limiter le débit des sessions détectées dégrade la valeur des opérations de scraping sans bloquer les utilisateurs légitimes dans le même segment de trafic.

La catégorie la plus difficile est le trafic piloté par des agents. Une session de navigateur furtif exécutant une tâche utilisateur légitime (comparer des prix, remplir un formulaire) déclenche les mêmes signaux de détection qu'un bot malveillant. La différence réside dans le schéma comportemental et l'action post-session. Les sessions d'agents légitimes tendent à être isolées, orientées vers un objectif précis et non répétitives. L'automatisation malveillante tend à être volumineuse, systématique et répétitive à travers de nombreuses identités synthétiques.

Pour un guide pratique sur le blocage du trafic d'agents indésirable, consultez comment bloquer les agents IA sur votre site web.