En bref

- Les exigences PCI DSS 6.4.3 et 11.6.1 sont devenues obligatoires le 31 mars 2025. Vous devez inventorier chaque script sur vos pages de paiement, le justifier, vérifier son intégrité et détecter les modifications non autorisées.

- Les mécanismes de contrôle se répartissent en trois catégories : CSP + SRI (gratuit, limité), scanner uniquement (mise en place la plus simple, pas de capacité de blocage), et à base d'agent JavaScript (temps réel, ajoute un script). Les outils multi-couches comme cside combinent ces trois approches.

- Nous avons comparé cside, Feroot, Cloudflare et Reflectiz sur les fonctionnalités, les tarifs et les avis. Les prix vont de 99 $ par mois à plus de 50 000 $/an selon la taille du déploiement.

- Méfiez-vous des outils de conformité « gratuits ». Ils ne remplissent souvent les exigences que partiellement ou génèrent des preuves que les auditeurs n'accepteront pas.

Tableau comparatif : Solutions PCI DSS 6.4.3 & 11.6.1

Il existe des dizaines de fournisseurs proposant des capacités de conformité PCI DSS 6.4.3 et 11.6.1. Nous avons filtré cette liste à quatre acteurs dotés de fonctionnalités de sécurité côté client dédiées, plutôt que des WAF génériques ou des outils endpoint où la conformité 6.4.3 & 11.6.1 est utilisée comme argument de vente.

| cside | Feroot | Cloudflare Client-Side Security Advanced (anc. Page Shield) | Reflectiz | |

|---|---|---|---|---|

| Type de solution | Multi-couches : agent JavaScript + analyse IA + scanner | Agent JavaScript (côté navigateur) | Couche réseau + visibilité basique côté client | Scanner uniquement |

| Couvre entièrement PCI DSS 6.4.3 & 11.6.1 | Oui | Oui | Sur certains plans | Oui* |

| Tarification | Publique : à partir de 99 $/mois | Non divulguée (~10 000–50 000 $/an) | Module payant, tarification non divulguée | Sur devis |

| Facilité de mise en œuvre | Self-service ou accompagnement disponible | Nécessite un processus commercial | Self-service pour les clients Cloudflare existants ; les nouveaux clients doivent d'abord intégrer Cloudflare | Nécessite un processus commercial |

| Avis | G2 : 4.9/5 | G2 : 4.8/5 | N/A (produit intégré) | G2 : 4.7/5 |

| Blocage en temps réel | Oui | Détection + alertes | Oui (via CF WAF) | Non (détection uniquement) |

| Analyse par IA | Oui | Oui | Oui (détection assistée par LLM) | Limitée |

| Validation QSA indépendante | Validé par VikingCloud | Revendique une validation QSA | Livre blanc d'évaluation PCI | Revendique des rapports prêts pour le QSA |

| Support multi-domaine | Illimité, tous les plans | Domaines illimités uniquement sur les plans enterprise | Par zone | Facturation par site web |

*Les outils basés uniquement sur le scanning peuvent ne pas satisfaire les mécanismes de blocage référencés dans les directives du PCI SSC. Discutez-en avec votre QSA.

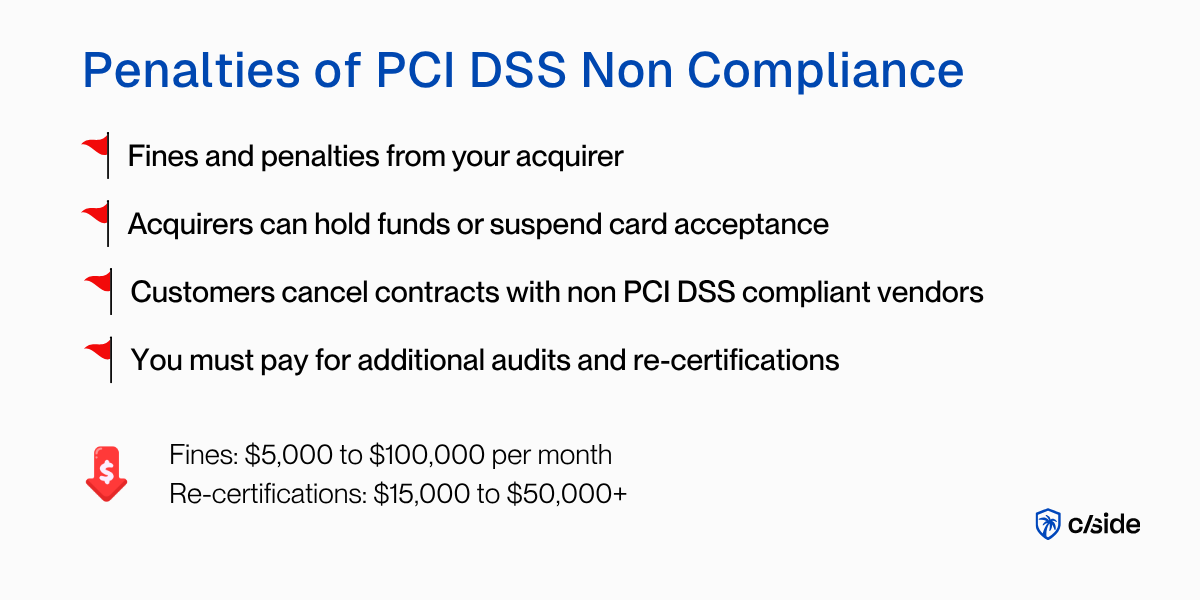

Pourquoi la conformité PCI DSS 6.4.3 & 11.6.1 est importante

Qu'est-ce que la conformité PCI DSS 6.4.3 & 11.6.1

L'exigence PCI DSS 6.4.3 couvre la gestion des scripts sur les pages de paiement :

- Maintenir un inventaire de chaque script exécuté sur vos pages de paiement

- Documenter une justification commerciale ou technique pour chaque script

- Vérifier l'intégrité de chaque script

- Détecter et alerter en cas de modifications non autorisées des scripts

Ce que PCI DSS 6.4.3 vous protège contre : les attaquants injectant des scripts malveillants dans vos pages de paiement pour voler des données de cartes bancaires. Selon Mastercard, 23 millions de transactions ont été compromises par Magecart en 2025.

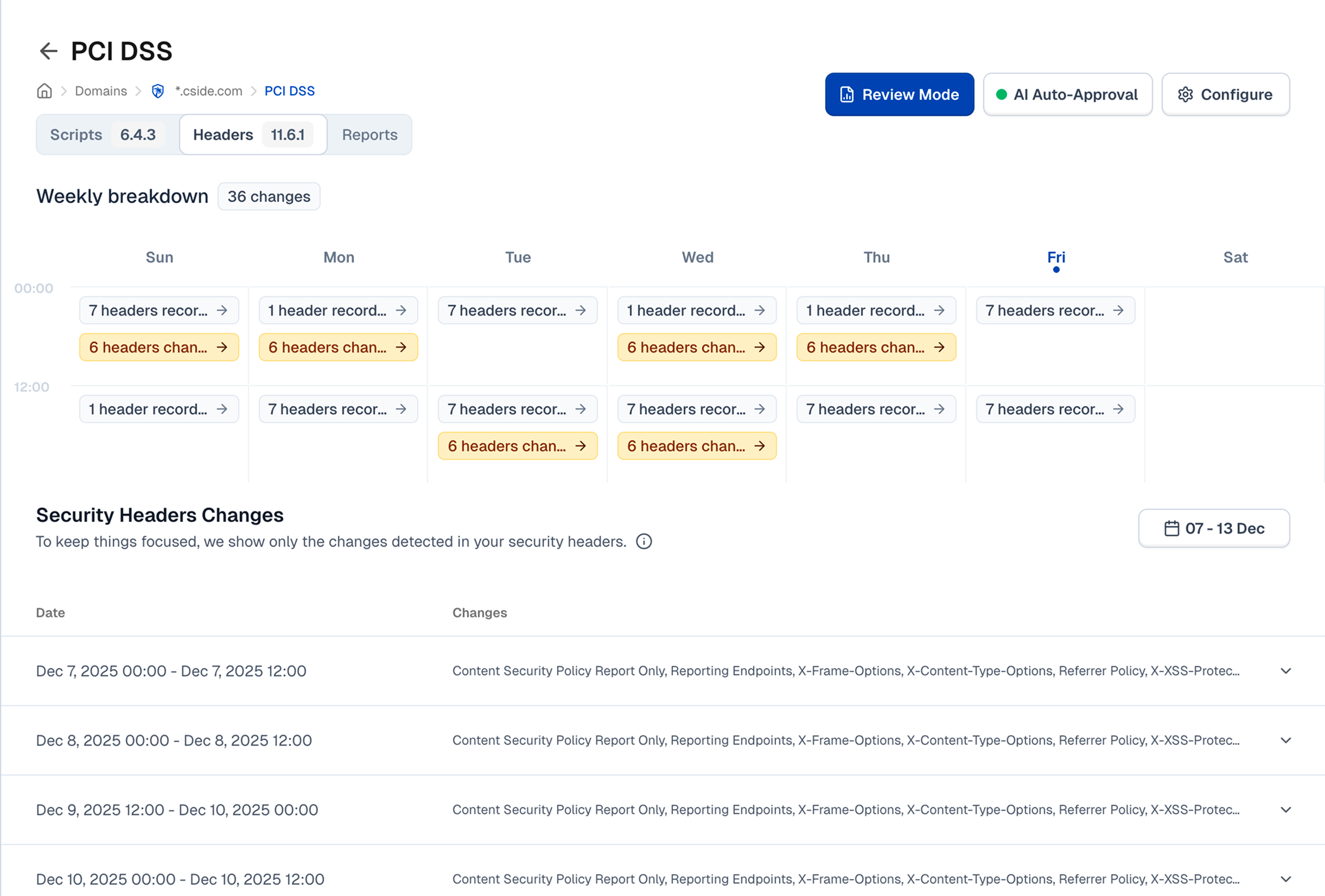

L'exigence PCI DSS 11.6.1 couvre la détection des modifications et altérations :

- Déployer un mécanisme qui alerte le personnel en cas de modifications non autorisées des en-têtes HTTP et du contenu des pages de paiement tels que reçus par le navigateur du consommateur

- Ce mécanisme doit s'exécuter au moins une fois tous les sept jours, ou plus fréquemment selon votre analyse de risques au titre de l'exigence 12.3.1

Ces exigences vont de pair. Les solutions des fournisseurs résolvent généralement les deux avec un seul outil.

Ces deux exigences sont devenues obligatoires le 31 mars 2025, dans le cadre de PCI DSS v4.0.1.

Si vous recherchez un guide étape par étape pour satisfaire ces exigences, nous avons rédigé un guide détaillé sur comment se conformer à PCI DSS 6.4.3.

Qui a besoin de la conformité PCI DSS 6.4.3 & 11.6.1

Toute organisation qui traite, stocke ou transmet des données de titulaires de cartes et dispose de pages de paiement. Cela inclut les marchands e-commerce, les plateformes SaaS avec des flux de facturation, les services d'abonnement, les établissements d'enseignement supérieur traitant les paiements de frais de scolarité, et les prestataires de services de paiement.

Note sur le SAQ A : Le PCI SSC a retiré les exigences 6.4.3 et 11.6.1 du SAQ A en janvier 2025 pour les marchands qui externalisent entièrement le traitement des paiements via des iframes. Mais ils ont ajouté un nouveau critère d'éligibilité : vous devez confirmer que votre site n'est « pas susceptible aux attaques par scripts ». C'est sans doute plus difficile à prouver sans outillage que ne l'étaient les exigences initiales.

Acheter vs. construire soi-même – Le point de vue d'un expert

« Sur les centaines de clients avec lesquels notre entreprise a travaillé, je n'en ai vu qu'un seul réussir à construire la conformité PCI DSS 6.4.3 et 11.6.1 en interne. Quand une équipe construit une solution en interne, nous devons vérifier chaque mécanisme individuellement. Quand nous auditons un client utilisant une solution fournisseur éprouvée, nous vérifions principalement qu'elle est correctement configurée. »

— Marc Jackson, QSA & Conseiller en Conformité, MegaplanIT

Pourquoi le DIY échoue : cela nécessite une ingénierie spécialisée continue pour couvrir les cas limites comme les scripts dynamiques, le chargement spécifique aux sessions et le contenu géo-ciblé. Vous devez générer une documentation prête pour l'audit que votre QSA acceptera. Et vous devez maintenir une cadence de surveillance au minimum hebdomadaire selon la 11.6.1. Le vrai coût du DIY est la maintenance, mois après mois. Notre guide de conformité PCI 6.4.3 détaille chaque exigence pour que vous puissiez voir ce que cela implique.

Conformité PCI DSS 6.4.3 & 11.6.1 en moins d'une journée

Dans cette vidéo, nous vous présentons une plateforme qui automatise la conformité PCI DSS 6.4.3 et 11.6.1. Nous vous montrons des exemples d'inventaires de scripts et de rapports approuvés par les auditeurs.

Voir la vidéoComparaison des solutions pour PCI DSS 6.4.3 & 11.6.1 (Fonctionnalités, Avis)

1. cside

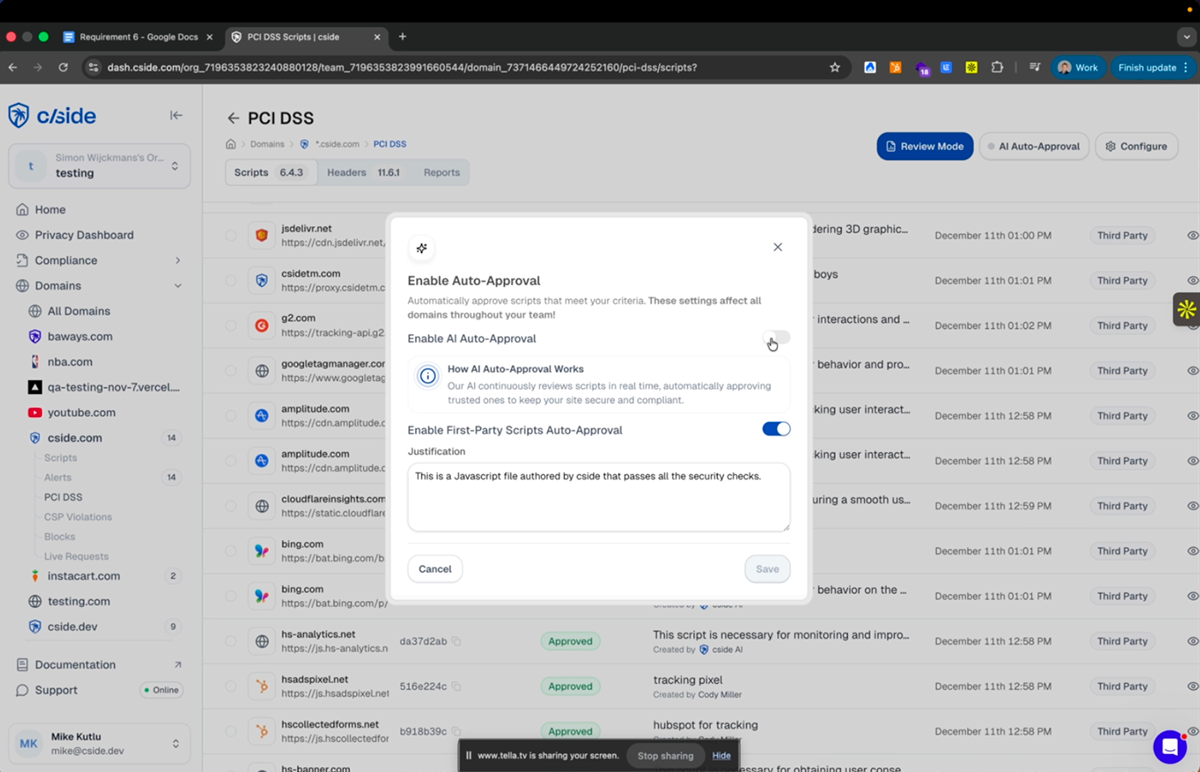

cside est une plateforme de sécurité côté client qui combine une sécurité multi-couches. C'est le seul fournisseur de cette comparaison avec une tarification publique et un modèle de déploiement en self-service. PCI Shield a été conçu spécifiquement pour les exigences PCI DSS 6.4.3 & 11.6.1.

Type d'outil : Multi-couches (agent JavaScript + analyse IA + scanner)

Fonctionnalités pour PCI DSS 6.4.3 & 11.6.1 :

- Couverture complète pour PCI DSS 6.4.3 & 11.6.1

- Inventaire automatisé des scripts avec découverte en temps réel sur toutes les pages de paiement

- Justifications et résumés de scripts générés par IA, pouvant être revus ou modifiés

- Surveillance continue de l'intégrité avec détection d'altération et alertes

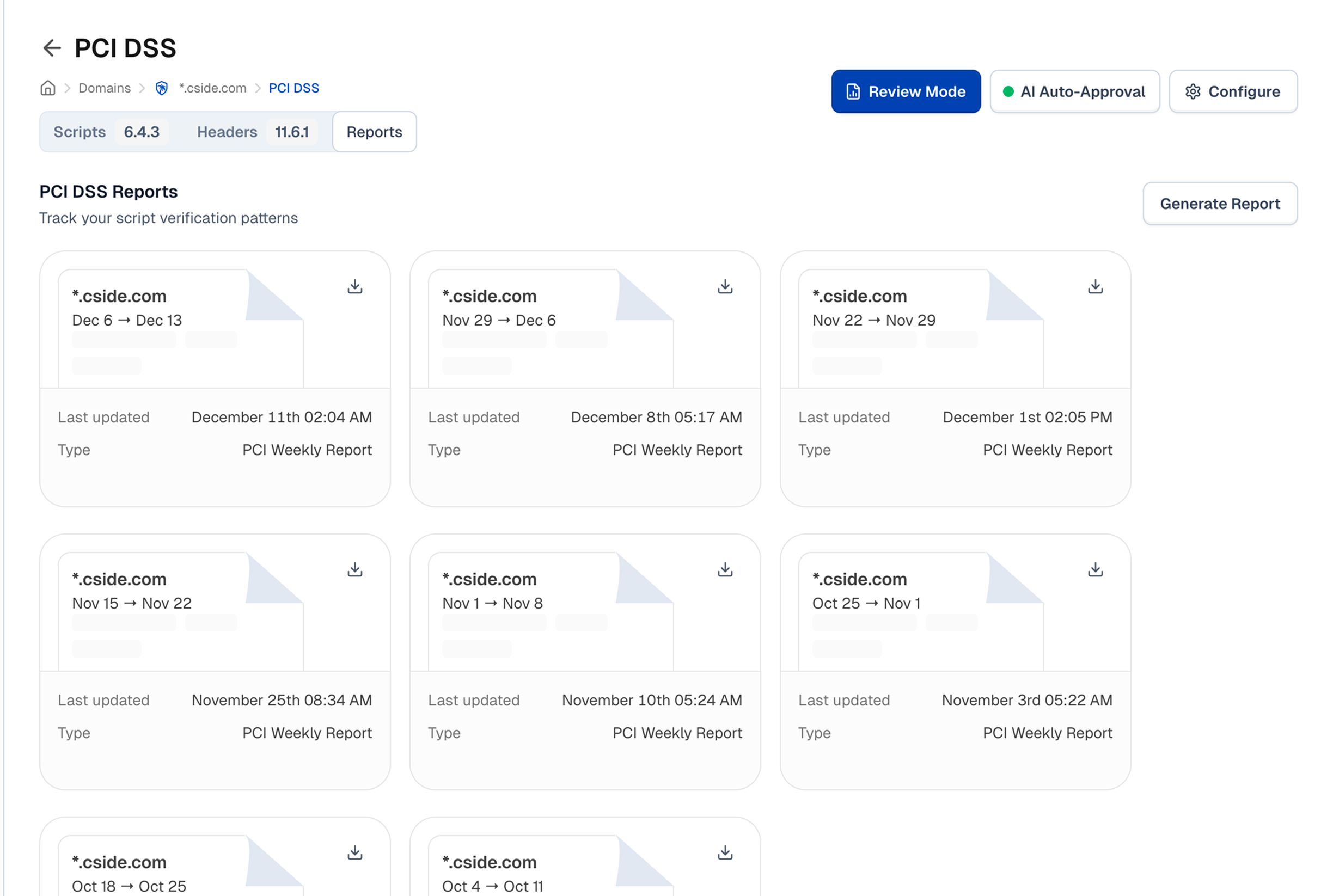

- Rapports PCI prêts pour l'audit : inventaires de scripts, journaux d'autorisation, preuves de surveillance hebdomadaire

Tarification :

- À partir de 99 $/mois

- Basée sur le volume de pages vues sur les pages protégées (pages de paiement)

- Tarification transparente sur la page de tarification

- Tous les plans incluent des domaines illimités

Avis :

| Plateforme | Note |

|---|---|

| G2 | 4.9/5 |

| SourceForge | 4.9/5 |

cside a été nommé meilleur performer dans la catégorie Sécurité Côté Client par Sourceforge.

“ Les capacités de détection que nous avons obtenues avec cside étaient incomparables à tout ce que nous avions vu dans d'autres produits testés par le passé. Nous recommanderions certainement le produit pour PCI et au-delà.

Mark D, CEO

Avis vérifié sur G2

“ Une solution PCI DSS simple soutenue par un support exceptionnel.

Frederico Boyer, Directeur de l'ingénierie, Amilia

Avis vérifié sur G2

Mise en œuvre : Self-service. Ajoutez une balise script à votre site web. La configuration typique prend moins d'une journée. Accompagnement et configuration en environnement de test disponibles sur demande.

Avantages :

- Seul fournisseur de cette comparaison avec une tarification transparente et publiée

- Validation QSA par VikingCloud, l'un des deux seuls fournisseurs avec une évaluation QSA indépendante (l'autre est Source Defense)

- Domaines illimités sur tous les plans

- Tableau de bord multi-organisations pour les agences et les fournisseurs en marque blanche

- cside est lui-même une entreprise SAQ-D auditée de manière indépendante

Idéal pour :

- Les établissements d'enseignement supérieur (les clients existants incluent l'Université d'Ottawa, l'Université de Waterloo)

- Les entreprises Fortune 500 avec des opérations en ligne à grande échelle et multi-marques

- Les prestataires de services de paiement gérant la conformité sur des portefeuilles de marchands

- Les agences, MSP et organisations souhaitant proposer leur offre de conformité en marque blanche, avec des domaines et des vues gratuits et illimités sur une plateforme multi-organisations conçue spécifiquement pour les déploiements multi-marques

2. Feroot

Feroot est une solution à base d'agent JavaScript axée sur la sécurité des pages de paiement. Leur produit PaymentGuard AI est conçu spécifiquement pour la conformité PCI DSS 6.4.3 et 11.6.1.

Type d'outil : Agent JavaScript (côté navigateur)

Fonctionnalités pour PCI DSS 6.4.3 & 11.6.1 :

- Surveillance des scripts en temps réel via une balise JS intégrée sur les pages de paiement

- Inventaire automatisé des scripts et détection des changements

- Observation du DOM et surveillance des appels réseau

- Rapports de conformité PCI et génération de preuves

Tarification :

- Non divulguée publiquement

- Estimée entre 10 000 et 50 000 $/an

- Nécessite un appel commercial

- Pas d'offre gratuite ni d'option self-service

Avis :

| Plateforme | Note |

|---|---|

| G2 | 4.8/5 |

Mise en œuvre : Nécessite un processus commercial. Le déploiement implique l'intégration d'une balise JS sur les pages de paiement. Le délai de mise en œuvre n'est pas documenté publiquement.

Avantages :

- Conçu spécifiquement pour la conformité PCI DSS des pages de paiement

- Notes élevées sur G2 et reconnaissance dans l'industrie

- Surveillance en temps réel au niveau du navigateur pendant les sessions utilisateur réelles

- Capacités d'analyse alimentées par l'IA

3. Cloudflare Client-Side Security Advanced (anciennement Cloudflare Page Shield)

Cloudflare Client-Side Security Advanced (anciennement connu sous le nom de Page Shield) a débuté comme un produit dédié à la sécurité côté client et a depuis été intégré à la plateforme de sécurité applicative plus large de Cloudflare. Depuis mars 2026, le tier Advanced est disponible pour les clients Cloudflare en self-service, et n'est plus limité aux plans Enterprise. Il exploite la position réseau de Cloudflare pour la surveillance des scripts avec détection assistée par ML et LLM.

Type d'outil : Couche réseau + visibilité basique côté client

Fonctionnalités pour PCI DSS 6.4.3 & 11.6.1 :

- Surveillance des scripts via l'infrastructure Cloudflare existante (pas de déploiement supplémentaire pour les clients Cloudflare)

- Détection des scripts malveillants assistée par ML et LLM

- Gestion et application des politiques CSP

- Publication d'un livre blanc d'évaluation PCI DSS v4.0

Tarification :

- Client-Side Security Advanced est un module payant disponible pour les clients Cloudflare sur les plans Pro et supérieurs (depuis mars 2026)

- La tarification du module n'est pas divulguée publiquement

- Un tier gratuit Client-Side Security existe mais N'inclut PAS la surveillance, les alertes ni les rapports de conformité nécessaires pour la conformité 6.4.3 et 11.6.1

Avis :

- Non répertorié séparément sur G2 (intégré à Cloudflare Application Security)

- Pas de notes isolées disponibles pour le produit Client-Side Security

Mise en œuvre : Self-service pour les clients Cloudflare existants. Mais si vous ne routez pas déjà votre trafic via Cloudflare, l'adoption implique d'abord l'intégration à la plateforme Cloudflare — un changement d'infrastructure significatif juste pour ajouter la surveillance PCI des scripts.

Avantages :

- Mise en œuvre simple pour les clients Cloudflare existants

- Exploite le réseau de renseignement sur les menaces mondial de Cloudflare

- Peut bloquer les scripts malveillants via l'intégration WAF

- Désormais accessible au-delà du tier Enterprise

4. Reflectiz

Reflectiz est une solution entièrement sans agent, basée sur le scanning, qui surveille les pages de paiement en les parcourant depuis des IP cloud externes. Aucun code n'est déployé sur votre site.

Type d'outil : Scanner uniquement

Fonctionnalités pour PCI DSS 6.4.3 & 11.6.1 :

- Inventaire des scripts à distance et surveillance de référence

- Détection des changements d'en-têtes HTTP

- Tableau de bord de conformité PCI DSS avec rapports

- Configuration sans déploiement, aucune modification de code requise

Tarification :

- Trois niveaux (Standard, Professional, Enterprise), tous sur devis personnalisé

- Propose un tableau de bord PCI DSS v4 gratuit pour une visibilité de base

- Pas de montants en dollars publiés

- Nécessite un contact commercial pour la tarification

Avis :

| Plateforme | Note |

|---|---|

| G2 | 4.7/5 |

Mise en œuvre : Configuration initiale la plus rapide de tous les outils de cette comparaison. Pas de modifications de code, pas de déploiement de script. La surveillance commence depuis l'infrastructure externe de Reflectiz. L'entreprise revendique une mise en conformité en 24 heures.

Avantages :

- Véritable zéro déploiement, aucun code sur votre site

- Temps le plus court pour un premier monitoring

- Clients notables nommés incluant BigCommerce, Payoneer et B&H Photo

- Bon choix pour les organisations qui ne peuvent ajouter aucun code à leurs pages de paiement

Types de solutions PCI DSS 6.4.3 & 11.6.1

Si vous évaluez des outils pour PCI DSS 6.4.3 et 11.6.1, la première chose que vous remarquerez est qu'ils ne fonctionnent pas tous de la même manière. L'approche adoptée par un outil détermine les lacunes qu'il laisse, et ce sont exactement ces lacunes que votre QSA va examiner lors de votre audit.

CSP + SRI

Content Security Policy (CSP) est une liste de domaines autorisés depuis lesquels un navigateur peut exécuter des sources de scripts. Subresource Integrity (SRI) valide le contenu des scripts à l'aide d'un hash cryptographique ; si le script change, le hash est invalidé et le navigateur le bloque. Les deux sont gratuits à mettre en œuvre sans fournisseur nécessaire.

CSP contrôle uniquement la provenance des scripts, pas ce qu'ils font. Un script « de confiance » compromis passera directement à travers CSP. Les scripts tiers de confiance sont l'un des principaux points d'entrée des attaques côté client (comme la récente attaque AppsFlyer).

SRI échoue sur tout script dynamique (analytics, A/B testing, pixels de suivi) car les mises à jour légitimes invalident le hash. Ni l'un ni l'autre ne génère de preuves d'audit ni ne détecte l'altération des en-têtes HTTP.

Beaucoup d'organisations envisagent CSP + SRI parce que c'est mentionné comme mécanisme de contrôle dans la documentation du PCI SSC. Malheureusement, c'est trompeur : très peu de grands environnements parviennent à maintenir réellement la conformité avec ces contrôles. Pour un examen détaillé de ce que la 6.4.3 exige réellement et pourquoi CSP seul est insuffisant, consultez notre guide de conformité étape par étape.

Solutions scanner uniquement

Les outils basés sur le scanning parcourent périodiquement vos pages de paiement depuis des IP cloud externes, inventorient les scripts, vérifient les en-têtes HTTP et comparent aux références pour détecter les changements. Aucun code n'est déployé sur votre site. La mise en place est rapide sans aucune friction de déploiement.

La limitation : les scanners ne peuvent pas bloquer les attaques en temps réel ; ils détectent après coup. Les scans depuis des IP externes manquent les scripts qui ne se chargent que pour des sessions utilisateur spécifiques, des géographies ou des déclencheurs post-interaction. Des attaquants sophistiqués peuvent servir des pages propres aux IP de scanners connus tout en ciblant les vrais utilisateurs.

Bien que les solutions scanner uniquement nécessitent un effort minimal à mettre en œuvre et puissent vous faire passer l'audit, une recherche académique publiée sur ISACA montre qu'elles présentent une lacune massive en matière de sécurité. Vous pourriez cocher la case pour les auditeurs tout en laissant vos utilisateurs exposés.

Solutions à base d'agent JavaScript

Les outils à base d'agent intègrent une balise JavaScript de surveillance directement sur vos pages de paiement. La balise s'exécute dans le navigateur de l'utilisateur aux côtés de vos autres scripts, observant les modifications du DOM, les appels réseau et le chargement des scripts en temps réel.

Le point fort : la surveillance à base d'agent capture ce qui se passe réellement dans le navigateur de l'utilisateur final, ce qui la rend efficace à la fois pour la 6.4.3 (inventaire des scripts en temps réel) et la 11.6.1 (détection continue des changements).

Les solutions matures, comme cside, combinent plusieurs couches : agents JavaScript, scanning et analyse alimentée par l'IA. L'objectif est de couvrir les lacunes que toute approche unique laisse ouvertes.

Fonctionnalités IA qui simplifient la conformité PCI DSS

Ces fonctionnalités ne sont pas requises pour la conformité PCI DSS. Mais elles réduisent considérablement la charge opérationnelle du maintien de la conformité au quotidien.

Un exemple de notre propre déploiement : nous utilisons cside pour gérer les scripts tiers de notre propre site web (cside.com). Nous exécutons plus de 50 scripts. Sans assistance IA, l'effort manuel de justification, de compréhension et de catégorisation de chacun serait énorme. Cela nous a fait économiser environ 30 heures lors de notre configuration initiale, et nous fait gagner une à deux heures à chaque processus de revue ou mise en place de nouveaux scripts.

- Justifications de scripts rédigées par IA. PCI DSS 6.4.3 exige une justification pour chaque script sur vos pages de paiement. L'IA génère un point de départ que vous pouvez revoir ou modifier. Plus besoin de rédiger 100 justifications à partir de zéro.

- Résumés de scripts par IA. Vous indique ce qu'un script fait réellement en langage clair, pour ne pas attendre des jours qu'on vous explique ce qu'est une balise analytics ou une bibliothèque open source.

- Détection des menaces par IA. Identifie des vulnérabilités comme des bibliothèques obsolètes avec des exploits connus, le type de risque qu'un examinateur humain manquerait lors d'une revue d'inventaire de routine.

- Catégorisation des scripts par IA. Regroupe automatiquement les scripts en catégories logiques (analytics, marketing, traitement des paiements, fonctionnalité) pour que vous examiniez 8 à 10 catégories au lieu de 100 scripts individuels.

Interrogez les fournisseurs que vous évaluez sur leurs capacités IA

Ce n'est pas quelque chose auquel la plupart des équipes pensent lorsqu'elles évaluent un outil PCI DSS 6.4.3 & 11.6.1. La conformité est la priorité, mais un workflow simplifié vous épargnera des maux de tête à long terme. Les fournisseurs matures auront des fonctionnalités IA intégrées dans leur plateforme pour réduire l'effort manuel. Si votre fournisseur n'en dispose pas, il vaut la peine de regarder qui en propose.

Ce que PCI DSS 6.4.3 vous protège contre

- E-skimming et attaques Magecart : JavaScript malveillant injecté dans les pages de paiement pour voler les données des titulaires de cartes en temps réel. Les attaques Magecart ont augmenté de 103 % en 2024–2025, et 11 000 sites e-commerce en ont été victimes rien qu'en 2024.

- Attaques de la chaîne d'approvisionnement : scripts tiers compromis auxquels vous faisiez confiance. Le détournement de Polyfill.js en 2024 a affecté plus de 100 000 sites web lorsque des attaquants ont pris le contrôle d'un domaine CDN largement utilisé.

- Injection de scripts non autorisée : une équipe marketing ajoute une balise de suivi sans revue de sécurité, ou un développeur inclut une bibliothèque open source avec une vulnérabilité connue. Les deux créent des surfaces d'attaque que la 6.4.3 est conçue pour détecter.

Ce que PCI DSS 11.6.1 vous protège contre

- Altération des en-têtes HTTP : des attaquants modifiant les en-têtes de sécurité pour affaiblir les protections CSP ou désactiver les vérifications d'intégrité

- Changements silencieux de scripts : un script tiers légitime est mis à jour avec un payload malveillant, et aucune alerte ne se déclenche parce que personne ne surveille les changements

- Détournement de session via des scripts injectés : des attaquants insérant des scripts qui capturent les jetons de session ou redirigent les données de paiement

Méfiez-vous des « outils gratuits »

La recherche d'un outil gratuit de conformité PCI DSS 6.4.3 est compréhensible. Mais ce que la plupart des fournisseurs appellent « gratuit » ne satisfait pas ce que votre QSA acceptera réellement comme preuve.

Cloudflare Client-Side Security (anciennement Page Shield) a un tier gratuit, mais il n'inclut pas la surveillance des scripts, les alertes ni les rapports de conformité nécessaires pour la 6.4.3 et la 11.6.1. CSP + SRI est gratuit à mettre en œuvre, mais nécessite un effort d'ingénierie significatif pour être maintenu et ne satisfait pas entièrement les exigences à lui seul. Certains fournisseurs proposent des tableaux de bord PCI DSS gratuits qui vous donnent de la visibilité mais aucune protection et aucune preuve d'audit.

La question n'est pas « existe-t-il un outil gratuit ? » C'est « votre QSA acceptera-t-il ce que cet outil produit comme preuve ? »

Si un outil ne peut pas générer de documentation prête pour l'audit (inventaires de scripts avec justifications, journaux d'autorisation, rapports de surveillance hebdomadaire), c'est un tableau de bord de monitoring, pas une solution de conformité.

Ce qui a été ajouté dans PCI DSS v4.0.1 concernant la sécurité côté client

Pour un examen approfondi de ce que PCI DSS v4.0.1 a changé pour la sécurité côté client, y compris les clarifications sur la portée des iframes, le langage de justification des scripts et la surveillance des en-têtes HTTP, cette vidéo couvre les ajouts clés.

Conformité PCI DSS 6.4.3 & 11.6.1 avec cside

PCI Shield de cside a aidé des organisations dans les secteurs e-commerce, enseignement supérieur, services de paiement et détaillants Fortune 500 à réussir leurs audits PCI DSS. Nous ne sommes pas qu'un simple fournisseur. cside est elle-même une entreprise SAQ-D auditée de manière indépendante. Nous utilisons notre propre plateforme pour gérer la conformité sur cside.com.

cside est l'un des deux seuls fournisseurs dans ce domaine (à notre connaissance) à avoir subi une évaluation QSA indépendante. VikingCloud a mené une évaluation technique de plusieurs semaines confirmant que cside satisfait les exigences PCI DSS 6.4.3 et 11.6.1 lorsqu'il est correctement déployé.

Pour les agences, MSP et fournisseurs en marque blanche gérant plusieurs sites clients, la plateforme multi-organisations de cside fournit un tableau de bord unique sur tous les environnements clients, avec isolation par client, facturation consolidée et domaines illimités sur chaque plan.

Commencer gratuitement | Réserver une démo

À propos de l'auteur

Juan Combariza travaille dans l'équipe produit chez cside, écrivant fréquemment sur la sécurité côté client et la détection de fraude.