Resumen

- Los requisitos PCI DSS 6.4.3 y 11.6.1 se volvieron obligatorios el 31 de marzo de 2025. Necesitas inventariar cada script en tus páginas de pago, justificarlo, verificar su integridad y detectar cambios no autorizados.

- Los mecanismos de control se dividen en tres categorías: CSP + SRI (gratis, limitado), solo escáner (configuración más fácil, sin capacidad de bloqueo) y basados en agente JavaScript (tiempo real, añade un script). Las herramientas multicapa como cside combinan los tres enfoques.

- Comparamos cside, Feroot, Cloudflare y Reflectiz en funciones, precios y reseñas. Los precios van desde $99 al mes hasta más de $50K/año dependiendo del tamaño del despliegue.

- Ten cuidado con las herramientas de cumplimiento "gratuitas". A menudo cumplen requisitos parcialmente o generan evidencia que los auditores no aceptarán.

Tabla comparativa: Soluciones para PCI DSS 6.4.3 y 11.6.1

Existen decenas de proveedores con capacidades de cumplimiento PCI DSS 6.4.3 y 11.6.1. Filtramos esta lista a cuatro con funciones de seguridad del lado del cliente diseñadas específicamente, en lugar de WAFs generales o herramientas de endpoint donde el cumplimiento de 6.4.3 y 11.6.1 se usa como complemento de ventas.

| cside | Feroot | Cloudflare Client-Side Security Advanced (antes Page Shield) | Reflectiz | |

|---|---|---|---|---|

| Tipo de solución | Multicapa: agente JavaScript + análisis con IA + escáner | Agente JavaScript (del lado del navegador) | Capa de red + visibilidad básica del lado del cliente | Solo escáner |

| Cubre completamente PCI DSS 6.4.3 y 11.6.1 | Sí | Sí | En ciertos planes | Sí* |

| Precios | Públicos: desde $99/mes | No publicados (~$10K–$50K/año) | Complemento de pago, precios no publicados | Cotización personalizada |

| Facilidad de implementación | Autoservicio u onboarding guiado disponible | Requiere proceso de ventas | Autoservicio para clientes existentes de Cloudflare; clientes nuevos deben incorporarse primero a Cloudflare | Requiere proceso de ventas |

| Reseñas | G2: 4.9/5 | G2: 4.8/5 | N/A (producto incluido) | G2: 4.7/5 |

| Bloqueo en tiempo real | Sí | Detección + alertas | Sí (vía CF WAF) | No (solo detección) |

| Análisis con IA | Sí | Sí | Sí (detección asistida por LLM) | Limitado |

| Validación QSA independiente | Validado por VikingCloud | Afirma validación QSA | Whitepaper de evaluación PCI | Afirma informes listos para QSA |

| Soporte multidominio | Ilimitado, todos los planes | Dominios ilimitados solo en planes empresariales | Por zona | Cobra por sitio web |

*Las herramientas de solo escáner pueden no satisfacer los mecanismos de bloqueo referenciados en la guía del PCI SSC. Consulta con tu QSA.

Por qué importa el cumplimiento de PCI DSS 6.4.3 y 11.6.1

Qué es el cumplimiento de PCI DSS 6.4.3 y 11.6.1

El requisito PCI DSS 6.4.3 cubre la gestión de scripts en páginas de pago:

- Mantener un inventario de cada script que se ejecuta en tus páginas de pago

- Documentar una justificación de negocio o técnica de por qué cada script es necesario

- Verificar la integridad de cada script

- Detectar y alertar sobre cambios no autorizados en los scripts

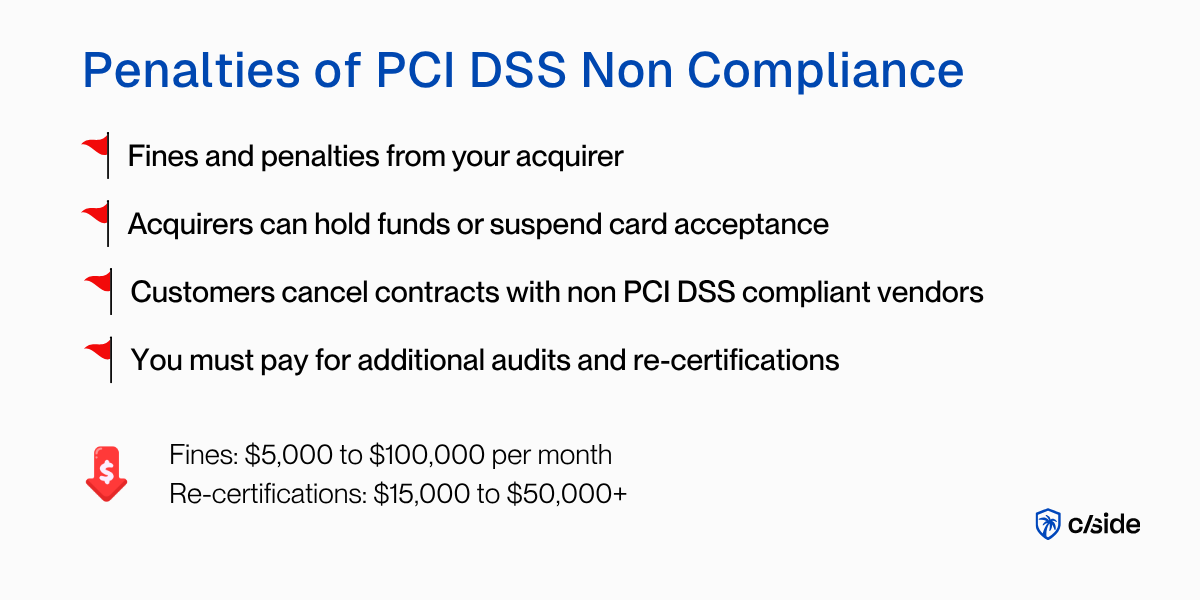

Contra qué te protege PCI DSS 6.4.3: Atacantes que inyectan scripts maliciosos en tus páginas de pago para robar datos de tarjetas de crédito. Según Mastercard, 23 millones de transacciones fueron comprometidas debido a Magecart en 2025.

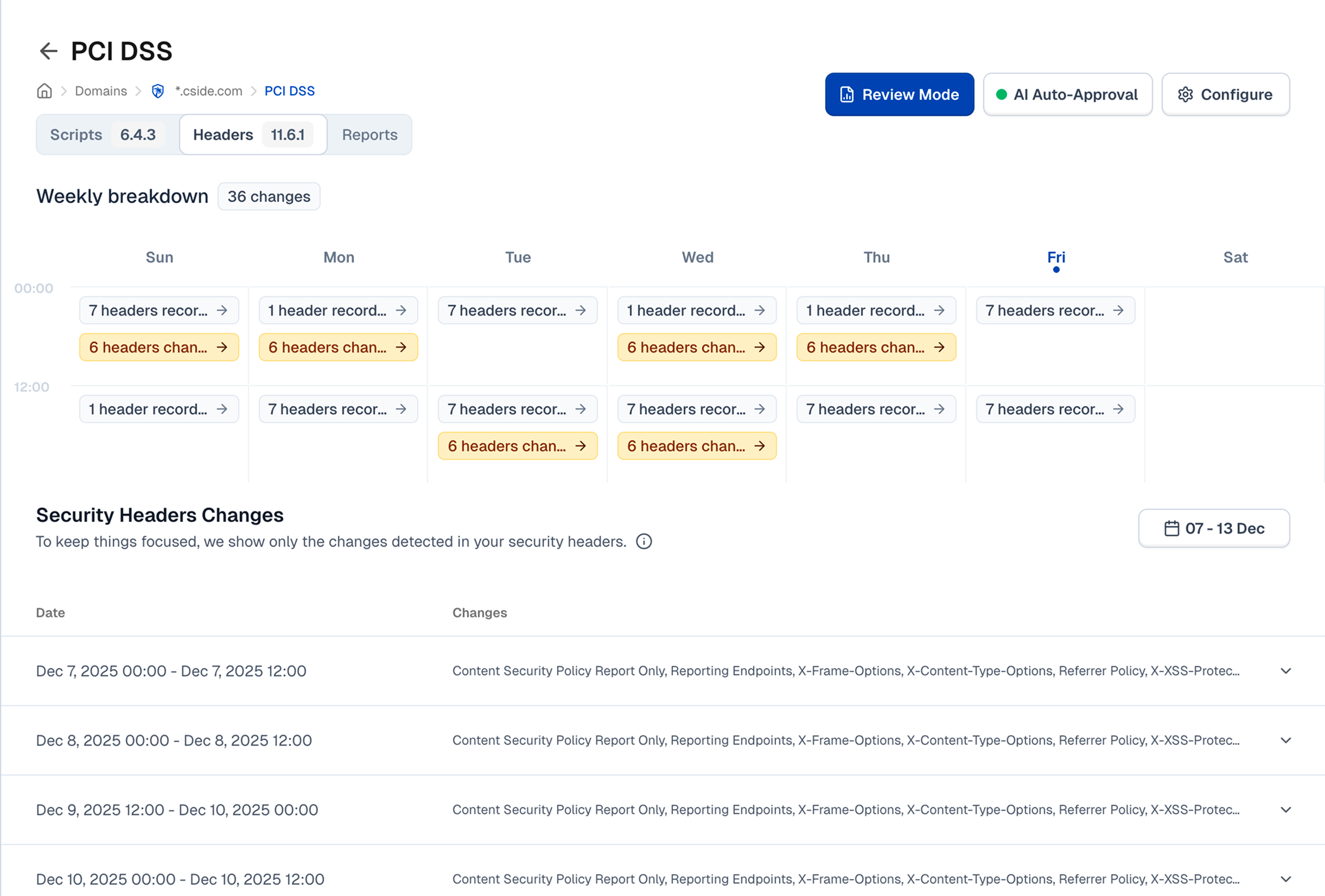

El requisito PCI DSS 11.6.1 cubre la detección de cambios y alteraciones:

- Implementar un mecanismo que alerte al personal sobre modificaciones no autorizadas en encabezados HTTP y contenido de páginas de pago tal como lo recibe el navegador del consumidor

- Este mecanismo debe ejecutarse al menos una vez cada siete días, o con mayor frecuencia según tu análisis de riesgo bajo el Requisito 12.3.1

Estos requisitos van de la mano. Las soluciones de los proveedores generalmente resuelven ambos en una sola herramienta.

Ambos requisitos se volvieron obligatorios el 31 de marzo de 2025, bajo PCI DSS v4.0.1.

Si buscas una guía paso a paso sobre cómo cumplir con estos requisitos, escribimos una guía detallada sobre cómo cumplir con PCI DSS 6.4.3.

Quién necesita cumplir con PCI DSS 6.4.3 y 11.6.1

Cualquier organización que procese, almacene o transmita datos de tarjetahabientes y tenga páginas de pago. Esto incluye comerciantes de e-commerce, plataformas SaaS con flujos de facturación, servicios de suscripción, instituciones de educación superior que procesan pagos de matrícula y cuotas, y proveedores de servicios de pago.

Una nota sobre SAQ A: El PCI SSC eliminó los requisitos 6.4.3 y 11.6.1 de SAQ A en enero de 2025 para comerciantes que externalizan completamente el procesamiento de pagos mediante iframes. Pero añadieron un nuevo criterio de elegibilidad: debes confirmar que tu sitio "no es susceptible a ataques basados en scripts". Eso es posiblemente más difícil de demostrar sin herramientas que los requisitos originales.

Comprar vs. hacerlo tú mismo: la perspectiva de un experto

"De cientos de clientes con los que ha trabajado nuestra empresa, solo he visto a uno construir exitosamente el cumplimiento de PCI DSS 6.4.3 y 11.6.1 internamente. Cuando un equipo construye una solución interna, necesitamos verificar cada mecanismo individualmente. Cuando auditamos a un cliente que usa una solución de proveedor comprobada, principalmente nos aseguramos de que esté configurada correctamente."

— Marc Jackson, QSA y asesor de cumplimiento, MegaplanIT

Por qué falla el enfoque DIY: requiere ingeniería especializada continua para cubrir casos especiales como scripts dinámicos, carga específica por sesión y contenido segmentado geográficamente. Necesitas generar documentación lista para auditoría que tu QSA acepte. Y necesitas mantener al menos una cadencia de monitoreo semanal bajo 11.6.1. El costo real del DIY es el mantenimiento, mes tras mes. Nuestra guía de cumplimiento PCI 6.4.3 desglosa cada requisito para que puedas ver lo que implica.

Cumplimiento de PCI DSS 6.4.3 y 11.6.1 en menos de un día

En este video, mostramos una plataforma que automatiza el cumplimiento de PCI DSS 6.4.3 y 11.6.1. Te mostramos ejemplos de inventarios de scripts e informes aprobados por auditores.

Ver videoComparación de soluciones para PCI DSS 6.4.3 y 11.6.1 (funciones, reseñas)

1. cside

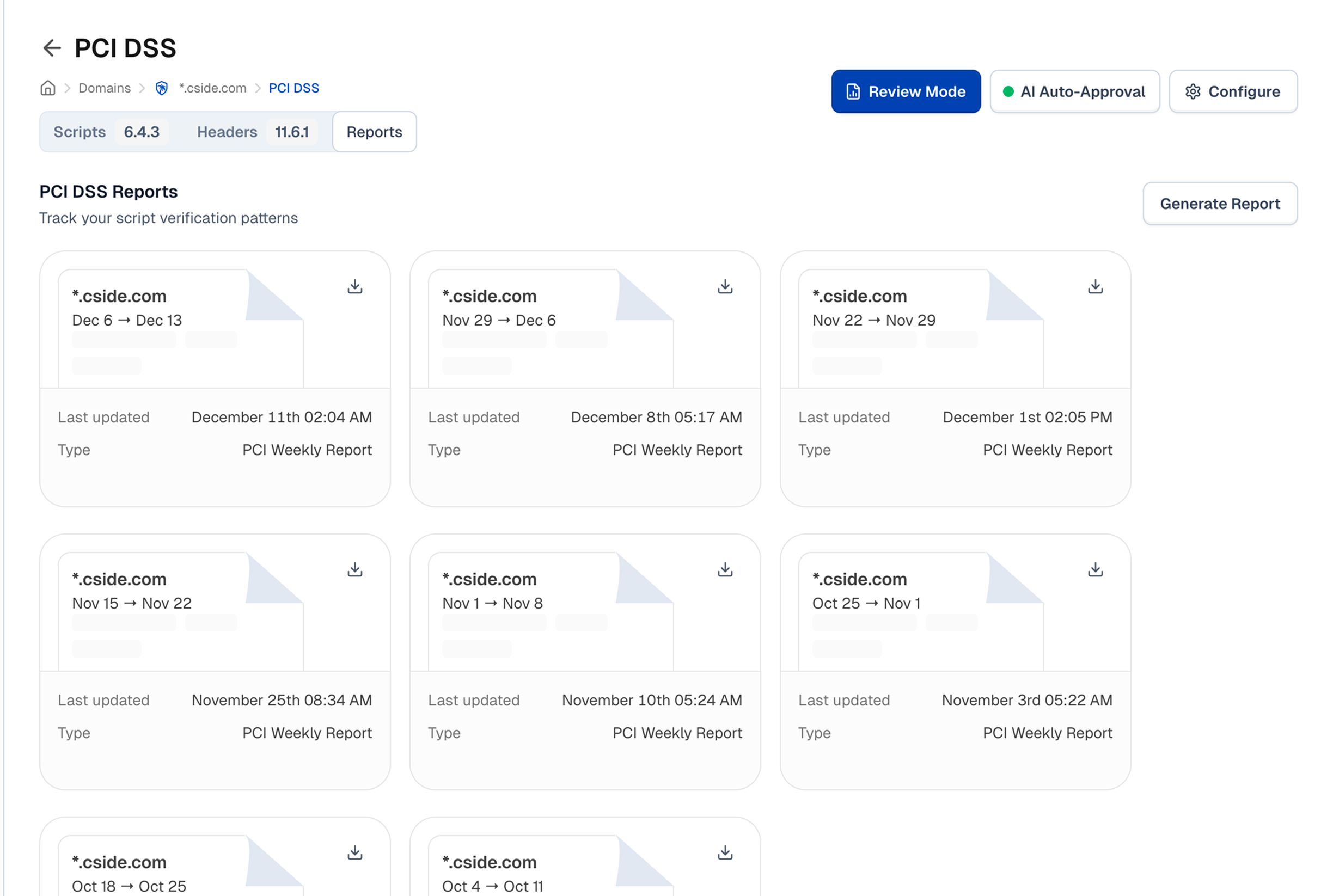

cside es una plataforma de seguridad del lado del cliente que combina seguridad multicapa. Es el único proveedor en esta comparación con precios publicados públicamente y un modelo de despliegue en autoservicio. PCI Shield fue diseñado específicamente para los requisitos PCI DSS 6.4.3 y 11.6.1.

Tipo de herramienta: Multicapa (agente JavaScript + análisis con IA + escáner)

Funciones para PCI DSS 6.4.3 y 11.6.1:

- Cobertura completa para PCI DSS 6.4.3 y 11.6.1

- Inventario automatizado de scripts con descubrimiento en tiempo real en todas las páginas de pago

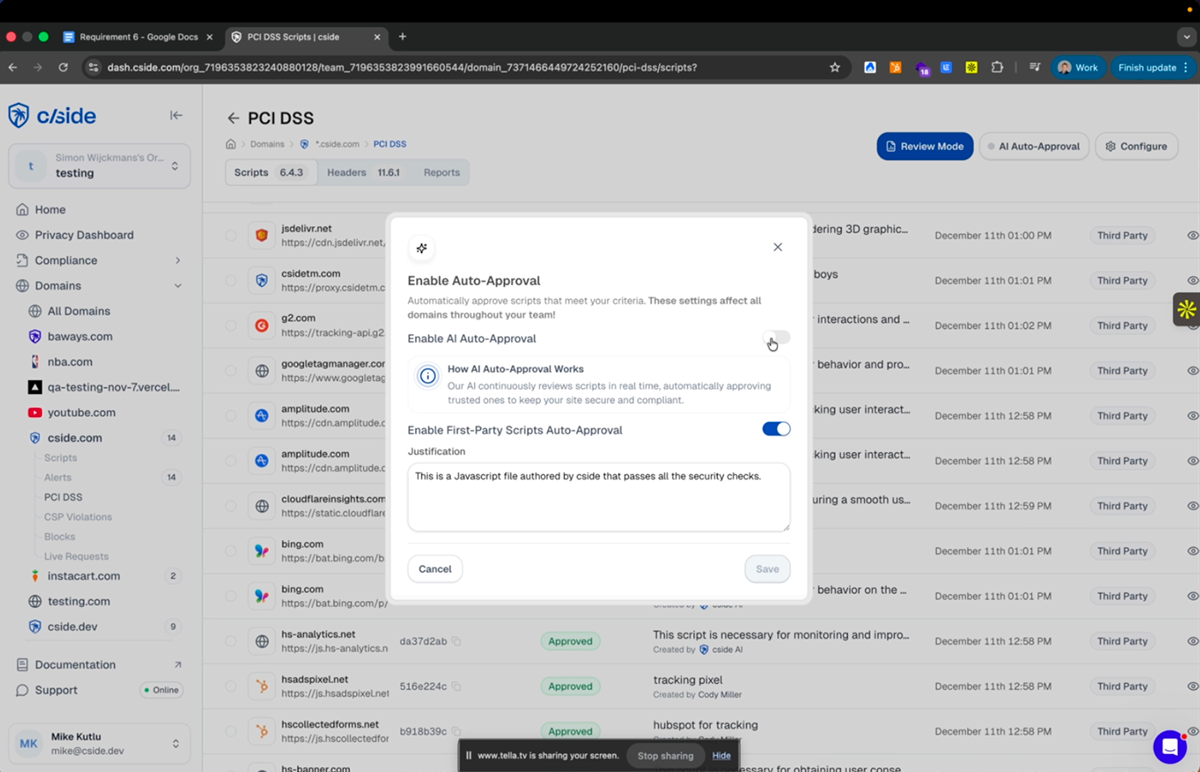

- Justificaciones y resúmenes de scripts generados por IA que pueden ser revisados o modificados

- Monitoreo continuo de integridad con detección de alteraciones y alertas

- Informes PCI listos para auditoría: inventarios de scripts, registros de autorización, evidencia de monitoreo semanal

Precios:

- Desde $99/mes

- Basado en volumen de páginas vistas en páginas protegidas (páginas de pago)

- Precios transparentes en la página de precios

- Todos los planes incluyen dominios ilimitados

Reseñas:

| Plataforma | Calificación |

|---|---|

| G2 | 4.9/5 |

| SourceForge | 4.9/5 |

cside fue nombrado mejor desempeño en la categoría de seguridad del lado del cliente por Sourceforge.

“ Las capacidades de detección que obtuvimos con cside fueron diferentes a todo lo que vimos en otros productos que probamos en el pasado. Definitivamente recomendaríamos el producto para PCI y más.

Mark D, CEO

Reseña verificada de G2

“ Una solución PCI DSS sencilla respaldada por un soporte excepcional.

Frederico Boyer, Director de Ingeniería, Amilia

Reseña verificada de G2

Implementación: Autoservicio. Añade una etiqueta de script a tu sitio web. La configuración típica toma menos de un día. Onboarding guiado y configuración en staging disponibles bajo solicitud.

Ventajas:

- Único proveedor en esta comparación con precios transparentes y publicados

- Validación QSA de VikingCloud, uno de solo dos proveedores con evaluación QSA independiente (el otro es Source Defense)

- Dominios ilimitados en todos los planes

- Panel multiorganización para agencias y proveedores de marca blanca

- cside es en sí misma una empresa SAQ-D auditada de forma independiente

Mejor opción para:

- Instituciones de educación superior (clientes existentes incluyen University of Ottawa, University of Waterloo)

- Empresas Fortune 500 con operaciones en línea a gran escala y múltiples marcas

- Proveedores de servicios de pago que gestionan el cumplimiento en portafolios de comerciantes

- Agencias, MSPs y organizaciones que desean ofrecer su servicio de cumplimiento en marca blanca, con dominios y vistas ilimitados en una plataforma multiorganización diseñada específicamente para despliegues con múltiples marcas

2. Feroot

Feroot es una solución basada en agente JavaScript enfocada en la seguridad de páginas de pago. Su producto PaymentGuard AI está diseñado específicamente para el cumplimiento de PCI DSS 6.4.3 y 11.6.1.

Tipo de herramienta: Agente JavaScript (del lado del navegador)

Funciones para PCI DSS 6.4.3 y 11.6.1:

- Monitoreo de scripts en tiempo real mediante una etiqueta JS integrada en las páginas de pago

- Inventario automatizado de scripts y detección de cambios

- Observación del DOM y monitoreo de llamadas de red

- Informes de cumplimiento PCI y generación de evidencia

Precios:

- No publicados

- Estimado $10K–$50K/año

- Requiere una llamada de ventas

- Sin nivel gratuito ni opción de autoservicio

Reseñas:

| Plataforma | Calificación |

|---|---|

| G2 | 4.8/5 |

Implementación: Requiere un proceso de ventas. El despliegue implica integrar una etiqueta JS en las páginas de pago. El cronograma de implementación no está documentado públicamente.

Ventajas:

- Diseñado específicamente para el cumplimiento PCI DSS en páginas de pago

- Buenas calificaciones en G2 y reconocimiento de la industria

- Monitoreo en tiempo real a nivel del navegador durante sesiones de usuarios reales

- Capacidades de análisis con IA

3. Cloudflare Client-Side Security Advanced (anteriormente Cloudflare Page Shield)

Cloudflare Client-Side Security Advanced (anteriormente conocido como Page Shield) comenzó como un producto dedicado de seguridad del lado del cliente y desde entonces se ha integrado en la plataforma de seguridad de aplicaciones más amplia de Cloudflare. A partir de marzo de 2026, el nivel Advanced está disponible para clientes de Cloudflare en autoservicio, ya no se limita a planes Enterprise. Aprovecha la posición de red de Cloudflare para el monitoreo de scripts con detección asistida por ML y LLM.

Tipo de herramienta: Capa de red + visibilidad básica del lado del cliente

Funciones para PCI DSS 6.4.3 y 11.6.1:

- Monitoreo de scripts mediante la infraestructura existente de Cloudflare (sin despliegue adicional para clientes de Cloudflare)

- Detección de scripts maliciosos asistida por ML y LLM

- Gestión y aplicación de políticas CSP

- Publicó un whitepaper de evaluación PCI DSS v4.0

Precios:

- Client-Side Security Advanced es un complemento de pago disponible para clientes de Cloudflare en planes Pro y superiores (a partir de marzo de 2026)

- Los precios del complemento no se publican

- Existe un nivel gratuito de Client-Side Security, pero NO incluye el monitoreo, alertas ni informes de cumplimiento necesarios para el cumplimiento real de 6.4.3/11.6.1

Reseñas:

- No está listado por separado en G2 (incluido en Cloudflare Application Security)

- No hay calificaciones aisladas disponibles para el producto Client-Side Security

Implementación: Autoservicio para clientes existentes de Cloudflare. Pero si aún no enrutas el tráfico a través de Cloudflare, la adopción significa incorporarse primero a la plataforma de Cloudflare, un cambio de infraestructura significativo solo para añadir monitoreo PCI de scripts.

Ventajas:

- Implementación sencilla para clientes existentes de Cloudflare

- Aprovecha la red global de inteligencia de amenazas de Cloudflare

- Puede bloquear scripts maliciosos mediante integración con WAF

- Ahora accesible más allá del nivel Enterprise

4. Reflectiz

Reflectiz es una solución completamente sin agente, basada en escáner, que monitorea páginas de pago rastreándolas desde IPs de nube externas. No se despliega código en tu sitio.

Tipo de herramienta: Solo escáner

Funciones para PCI DSS 6.4.3 y 11.6.1:

- Inventario remoto de scripts y monitoreo de línea base

- Detección de cambios en encabezados HTTP

- Panel de cumplimiento PCI DSS con informes

- Configuración sin despliegue, no se requieren cambios de código

Precios:

- Tres niveles (Standard, Professional, Enterprise), todos con cotización personalizada

- Ofrece un panel gratuito de PCI DSS v4 para visibilidad básica

- Sin montos públicos en dólares

- Requiere contacto con ventas para precios

Reseñas:

| Plataforma | Calificación |

|---|---|

| G2 | 4.7/5 |

Implementación: La configuración inicial más rápida de cualquier herramienta en esta comparación. Sin cambios de código, sin despliegue de scripts. El monitoreo comienza desde la infraestructura externa de Reflectiz. La empresa afirma configuración de cumplimiento en 24 horas.

Ventajas:

- Verdadero cero despliegue, sin código en tu sitio en absoluto

- El tiempo más rápido para iniciar el monitoreo

- Clientes destacados incluyendo BigCommerce, Payoneer y B&H Photo

- Buena opción para organizaciones que no pueden añadir ningún código a sus páginas de pago

Tipos de soluciones para PCI DSS 6.4.3 y 11.6.1

Si estás evaluando herramientas para PCI DSS 6.4.3 y 11.6.1, lo primero que notarás es que no todas funcionan de la misma manera. El enfoque que toma una herramienta determina qué vacíos deja, y esos vacíos son exactamente lo que tu QSA preguntará durante tu auditoría.

CSP + SRI

Content Security Policy (CSP) es una lista de dominios permitidos desde los cuales un navegador puede ejecutar scripts. Subresource Integrity (SRI) valida el contenido de los scripts usando un hash criptográfico; si el script cambia, el hash se rompe y el navegador lo bloquea. Ambos son gratuitos de implementar sin necesidad de proveedor.

CSP solo controla de dónde vienen los scripts, no lo que hacen. Un script 'de confianza' que ha sido comprometido pasará directamente a través de CSP. Los scripts de terceros confiables son uno de los principales puntos de entrada de ataques del lado del cliente (como el reciente ataque a AppsFlyer).

SRI falla con cualquier script dinámico (analítica, pruebas A/B, píxeles de seguimiento) porque las actualizaciones legítimas invalidan el hash. Ninguno genera evidencia de auditoría ni detecta alteraciones en encabezados HTTP.

Muchas organizaciones consideran CSP + SRI porque se mencionan como mecanismos de control en la documentación del PCI SSC. Desafortunadamente, esto es engañoso: muy pocos entornos grandes pueden verdaderamente mantener el cumplimiento con estos controles. Para un análisis detallado de lo que realmente requiere 6.4.3 y por qué CSP por sí solo no es suficiente, consulta nuestra guía paso a paso de cumplimiento.

Soluciones de solo escáner

Las herramientas basadas en escáner rastrean periódicamente tus páginas de pago desde IPs de nube externas, inventarían scripts, verifican encabezados HTTP y comparan contra líneas base para detectar cambios. No se despliega código en tu sitio. La configuración es rápida sin fricción de despliegue.

La limitación: los escáneres no pueden bloquear ataques en tiempo real; detectan después del hecho. Los escaneos desde IPs externas no detectan scripts que solo se cargan para sesiones de usuarios específicas, geografías o activadores post-interacción. Los atacantes sofisticados pueden servir páginas limpias a IPs de escáner conocidas mientras atacan a usuarios reales.

Aunque las soluciones de solo escáner requieren un esfuerzo mínimo para implementar y pueden pasar la auditoría, investigación académica publicada en ISACA muestra que tienen una brecha masiva en cuanto a seguridad. Podrías marcar la casilla para los auditores mientras dejas a tus usuarios expuestos.

Soluciones basadas en agente JavaScript

Las herramientas basadas en agente integran una etiqueta JavaScript de monitoreo directamente en tus páginas de pago. La etiqueta se ejecuta en el navegador del usuario junto con tus otros scripts, observando cambios en el DOM, llamadas de red y carga de scripts en tiempo real.

La fortaleza: el monitoreo basado en agente captura lo que realmente sucede en el navegador del usuario final, lo que lo hace fuerte tanto para 6.4.3 (inventario de scripts en tiempo real) como para 11.6.1 (detección continua de cambios).

Las soluciones maduras, como cside, combinan múltiples capas: agentes JavaScript, escaneo y análisis con IA. El objetivo es cubrir los vacíos que cualquier enfoque individual deja abiertos.

Funciones de IA que agilizan el cumplimiento PCI DSS

Estas funciones no son obligatorias para el cumplimiento PCI DSS. Pero reducen drásticamente la carga operativa de mantener el cumplimiento día a día.

Un ejemplo de nuestro propio despliegue: Usamos cside para gestionar los scripts de terceros en nuestro propio sitio web (cside.com). Ejecutamos más de 50 scripts. Sin asistencia de IA, el esfuerzo manual de justificar, entender y categorizar cada uno sería enorme. Nos ahorró aproximadamente 30 horas en nuestra configuración inicial, y nos ahorra una o dos horas cada vez que pasamos por un proceso de revisión o configuramos nuevos scripts.

- Justificaciones de scripts escritas por IA. PCI DSS 6.4.3 requiere una justificación para cada script en tus páginas de pago. La IA genera un punto de partida que puedes revisar o modificar. No más escribir 100 justificaciones desde cero.

- Resúmenes de scripts por IA. Te dice qué hace un script realmente en lenguaje sencillo, para que no esperes días a que alguien te explique qué es una etiqueta de analítica o una biblioteca de código abierto.

- Detección de amenazas por IA. Detecta vulnerabilidades como bibliotecas desactualizadas con exploits conocidos, el tipo de riesgo que un revisor humano pasaría por alto durante una revisión rutinaria de inventario.

- Categorización de scripts por IA. Agrupa automáticamente los scripts en categorías lógicas (analítica, marketing, procesamiento de pagos, funcionalidad) para que revises 8–10 categorías en lugar de 100 scripts individuales.

Pregunta a los proveedores que estés evaluando sobre sus capacidades de IA

Esto no es algo en lo que la mayoría de los equipos piensan al evaluar una herramienta para PCI DSS 6.4.3 y 11.6.1. El cumplimiento es la prioridad, pero un flujo de trabajo optimizado te ahorrará dolores de cabeza a futuro. Los proveedores maduros tendrán funciones de IA integradas en su plataforma para reducir el esfuerzo manual. Si tu proveedor no las tiene, vale la pena ver quién sí las tiene.

Contra qué te protege PCI DSS 6.4.3

- E-skimming y ataques Magecart: JavaScript malicioso inyectado en páginas de pago para robar datos de tarjetahabientes en tiempo real. Los ataques Magecart aumentaron un 103% en 2024–2025, y 11,000 sitios de e-commerce fueron víctimas solo en 2024.

- Ataques a la cadena de suministro: scripts de terceros comprometidos en los que confiabas. El secuestro de Polyfill.js en 2024 afectó a más de 100,000 sitios web cuando los atacantes tomaron el control de un dominio CDN ampliamente utilizado.

- Inyección no autorizada de scripts: un equipo de marketing añade una etiqueta de seguimiento sin revisión de seguridad, o un desarrollador incluye una biblioteca de código abierto con una vulnerabilidad conocida. Ambos crean superficies de ataque que 6.4.3 está diseñado para detectar.

Contra qué te protege PCI DSS 11.6.1

- Alteración de encabezados HTTP: atacantes que modifican encabezados de seguridad para debilitar las protecciones CSP o deshabilitar las verificaciones de integridad

- Cambios silenciosos en scripts: un script legítimo de terceros se actualiza con un payload malicioso, y no se activa ninguna alerta porque nadie está vigilando los cambios

- Secuestro de sesión mediante scripts inyectados: atacantes que insertan scripts que capturan tokens de sesión o redirigen datos de pago

Cuidado con las "herramientas gratuitas"

La búsqueda de una herramienta gratuita de cumplimiento PCI DSS 6.4.3 es comprensible. Pero lo que la mayoría de los proveedores llaman "gratuito" no cumple con lo que tu QSA realmente aceptará como evidencia.

Cloudflare Client-Side Security (anteriormente Page Shield) tiene un nivel gratuito, pero no incluye el monitoreo de scripts, alertas ni informes de cumplimiento necesarios para 6.4.3 y 11.6.1. CSP + SRI es gratuito de implementar, pero requiere un esfuerzo significativo de ingeniería para mantener y no satisface completamente los requisitos por sí solo. Algunos proveedores ofrecen paneles gratuitos de PCI DSS que te dan visibilidad pero no protección ni evidencia de auditoría.

La pregunta no es "¿existe una herramienta gratuita?" Sino "¿aceptará tu QSA lo que esta herramienta produce como evidencia?"

Si una herramienta no puede generar documentación lista para auditoría (inventarios de scripts con justificaciones, registros de autorización, informes de monitoreo semanal), es un panel de monitoreo, no una solución de cumplimiento.

Qué se añadió en PCI DSS v4.0.1 sobre la seguridad del lado del cliente

Para un análisis más profundo de lo que cambió PCI DSS v4.0.1 para la seguridad del lado del cliente, incluyendo las aclaraciones sobre el alcance de iframes, el lenguaje de justificación de scripts y el monitoreo de encabezados HTTP, este video cubre las adiciones clave.

Cumplimiento de PCI DSS 6.4.3 y 11.6.1 con cside

PCI Shield de cside ha ayudado a organizaciones de e-commerce, educación superior, servicios de pago y minoristas Fortune 500 a pasar auditorías PCI DSS. No somos solo un proveedor. cside es en sí misma una empresa SAQ-D auditada de forma independiente. Usamos nuestra propia plataforma para gestionar el cumplimiento en cside.com.

cside es uno de solo dos proveedores en este espacio (que sepamos) que ha pasado por una evaluación QSA independiente. VikingCloud realizó una evaluación técnica de varias semanas confirmando que cside cumple con los requisitos PCI DSS 6.4.3 y 11.6.1 cuando se implementa correctamente.

Para agencias, MSPs y proveedores de marca blanca que gestionan múltiples sitios web de clientes, la plataforma multiorganización de cside proporciona un panel único para todos los entornos de clientes, con aislamiento por cliente, facturación consolidada y dominios ilimitados en cada plan.

Comienza gratis | Solicita una demo

Sobre el autor

Juan Combariza trabaja en el equipo de producto de cside, escribiendo frecuentemente sobre seguridad del lado del cliente y detección de fraude.