Resumo

- Os requisitos PCI DSS 6.4.3 e 11.6.1 tornaram-se obrigatórios a 31 de março de 2025. É necessário inventariar todos os scripts nas suas páginas de pagamento, justificá-los, verificar a sua integridade e detetar alterações não autorizadas.

- Os mecanismos de controlo dividem-se em três categorias: CSP + SRI (gratuito, limitado), apenas scanner (configuração mais fácil, sem capacidade de bloqueio) e baseado em agente JavaScript (tempo real, adiciona um script). Ferramentas multicamada como o cside combinam as três abordagens.

- Comparámos cside, Feroot, Cloudflare e Reflectiz em funcionalidades, preços e avaliações. Os preços vão de $99 por mês até mais de $50K/ano, dependendo do tamanho da implementação.

- Cuidado com ferramentas de conformidade "gratuitas". Frequentemente cumprem os requisitos apenas parcialmente ou geram evidências que os auditores não aceitarão.

Tabela Comparativa: Soluções para PCI DSS 6.4.3 e 11.6.1

Existem dezenas de fornecedores com capacidades de conformidade para PCI DSS 6.4.3 e 11.6.1. Filtrámos esta lista para quatro com funcionalidades dedicadas de segurança do lado do cliente, em vez de WAFs genéricos ou ferramentas de endpoint onde a conformidade com 6.4.3 e 11.6.1 é usada como complemento de vendas.

| cside | Feroot | Cloudflare Client-Side Security Advanced (ant. Page Shield) | Reflectiz | |

|---|---|---|---|---|

| Tipo de solução | Multicamada: agente JavaScript + análise IA + scanner | Agente JavaScript (lado do navegador) | Camada de rede + visibilidade básica do lado do cliente | Apenas scanner |

| Cobre totalmente PCI DSS 6.4.3 e 11.6.1 | Sim | Sim | Em certos planos | Sim* |

| Preços | Público: a partir de $99/mês | Não divulgado (~$10K–$50K/ano) | Complemento pago, preço não divulgado | Sob consulta |

| Facilidade de implementação | Self-service ou integração guiada disponível | Requer processo comercial | Self-service para clientes Cloudflare existentes; novos clientes precisam de se integrar ao Cloudflare primeiro | Requer processo comercial |

| Avaliações | G2: 4.9/5 | G2: 4.8/5 | N/A (produto integrado) | G2: 4.7/5 |

| Bloqueio em tempo real | Sim | Deteção + alertas | Sim (via CF WAF) | Não (apenas deteção) |

| Análise com IA | Sim | Sim | Sim (deteção assistida por LLM) | Limitada |

| Validação independente por QSA | Validado pela VikingCloud | Alega validação por QSA | Whitepaper de avaliação PCI | Alega relatórios prontos para QSA |

| Suporte multidomínio | Ilimitado, todos os planos | Domínios ilimitados apenas em planos enterprise | Por zona | Cobra por website |

*Ferramentas apenas de scanner podem não satisfazer os mecanismos de bloqueio referenciados nas orientações do PCI SSC. Consulte o seu QSA.

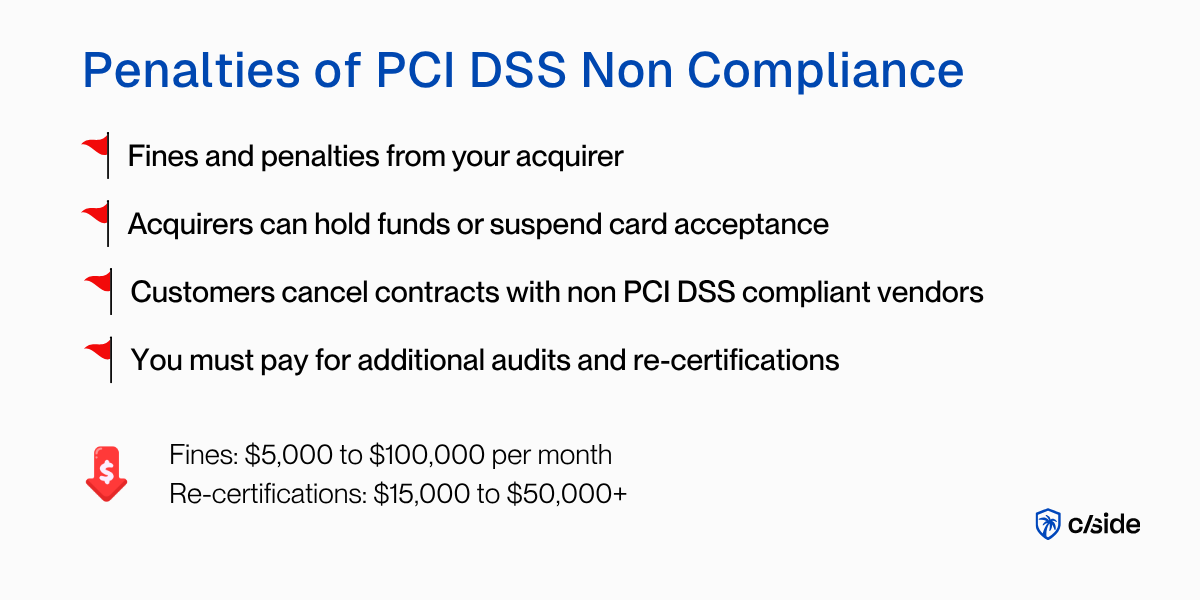

Por Que a Conformidade com PCI DSS 6.4.3 e 11.6.1 é Importante

O Que é a Conformidade com PCI DSS 6.4.3 e 11.6.1

O Requisito PCI DSS 6.4.3 abrange a gestão de scripts em páginas de pagamento:

- Manter um inventário de todos os scripts em execução nas suas páginas de pagamento

- Documentar uma justificação comercial ou técnica para a necessidade de cada script

- Verificar a integridade de cada script

- Detetar e alertar sobre alterações não autorizadas nos scripts

Contra o que o PCI DSS 6.4.3 o protege: atacantes que injetam scripts maliciosos nas suas páginas de pagamento para roubar dados de cartões de crédito. Segundo a Mastercard, 23 milhões de transações foram comprometidas por Magecart em 2025.

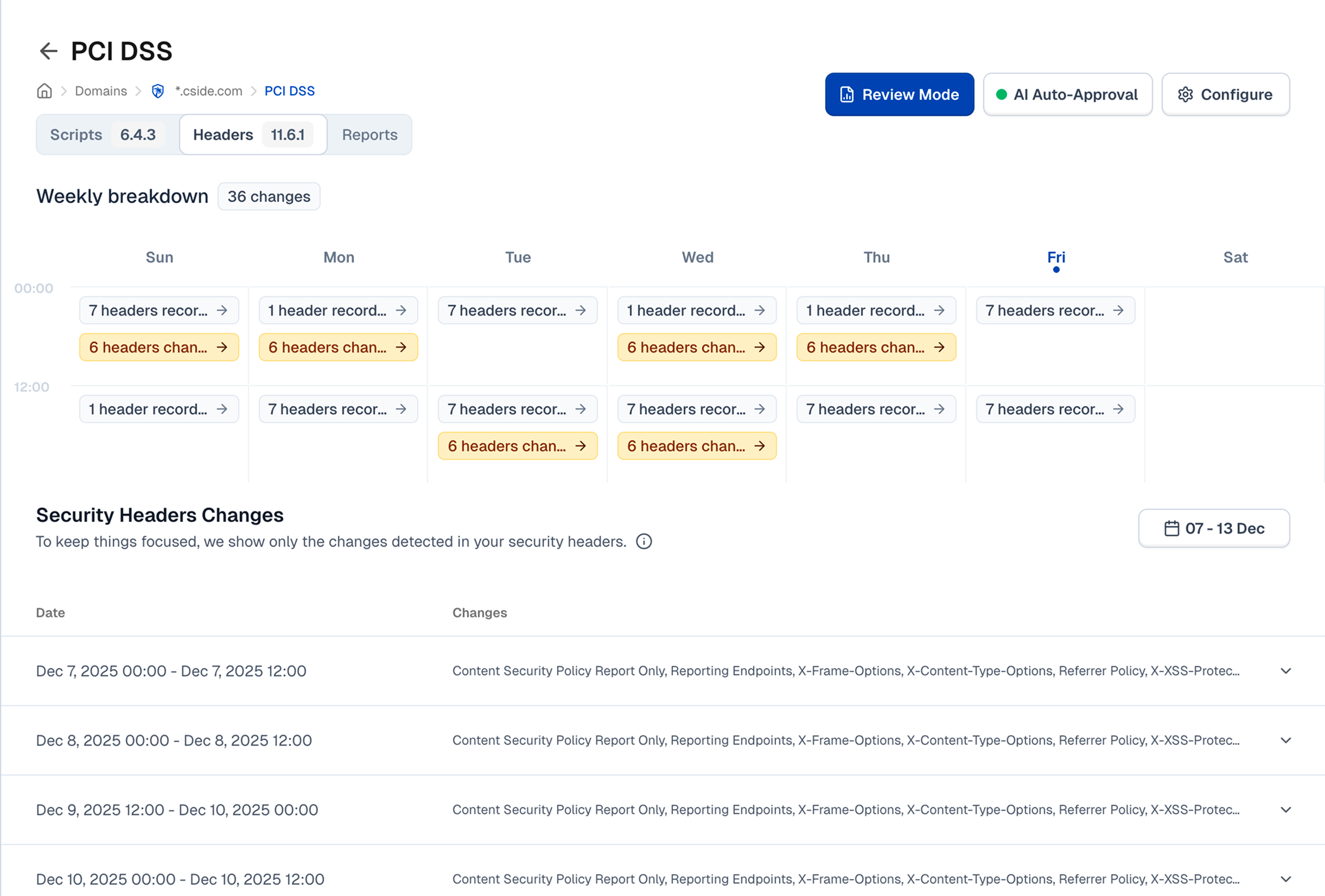

O Requisito PCI DSS 11.6.1 abrange a deteção de alterações e adulterações:

- Implementar um mecanismo que alerte o pessoal sobre modificações não autorizadas nos cabeçalhos HTTP e no conteúdo das páginas de pagamento conforme recebidos pelo navegador do consumidor

- Este mecanismo deve ser executado pelo menos uma vez a cada sete dias, ou com maior frequência com base na sua análise de risco ao abrigo do Requisito 12.3.1

Estes requisitos andam de mãos dadas. As soluções dos fornecedores normalmente resolvem ambos numa única ferramenta.

Ambos os requisitos tornaram-se obrigatórios a 31 de março de 2025, ao abrigo do PCI DSS v4.0.1.

Se procura um guia passo a passo sobre como cumprir estes requisitos, escrevemos um guia detalhado sobre como cumprir o PCI DSS 6.4.3.

Quem Precisa de Conformidade com PCI DSS 6.4.3 e 11.6.1

Qualquer organização que processe, armazene ou transmita dados de titulares de cartões e tenha páginas de pagamento. Isto inclui comerciantes de e-commerce, plataformas SaaS com fluxos de faturação, serviços de subscrição, instituições de ensino superior que processam pagamentos de propinas e taxas, e prestadores de serviços de pagamento.

Uma nota sobre SAQ A: O PCI SSC removeu os requisitos 6.4.3 e 11.6.1 do SAQ A em janeiro de 2025 para comerciantes que externalizam totalmente o processamento de pagamentos via iframes. Mas adicionaram um novo critério de elegibilidade: deve confirmar que o seu site "não é suscetível a ataques baseados em scripts." Isso é indiscutivelmente mais difícil de provar sem ferramentas do que os requisitos originais.

Comprar vs. Fazer Internamente - A Perspetiva de um Especialista

"De centenas de clientes com quem a nossa empresa trabalhou, vi apenas um construir a conformidade com PCI DSS 6.4.3 e 11.6.1 internamente com sucesso. Quando uma equipa constrói uma solução internamente, precisamos de verificar cada mecanismo individualmente. Quando estamos a auditar um cliente que usa uma solução comprovada de um fornecedor, estamos principalmente a garantir que está configurada corretamente."

— Marc Jackson, QSA e Consultor de Conformidade, MegaplanIT

Porque o DIY falha: requer engenharia especializada contínua para cobrir casos extremos como scripts dinâmicos, carregamento específico por sessão e conteúdo direcionado geograficamente. É necessário gerar documentação pronta para auditoria que o seu QSA aceite. E é necessário manter uma cadência de monitorização de pelo menos uma vez por semana ao abrigo do 11.6.1. O verdadeiro custo do DIY é a manutenção, mês após mês. O nosso guia de conformidade PCI 6.4.3 detalha cada requisito para que possa ver o que está envolvido.

Conformidade com PCI DSS 6.4.3 e 11.6.1 em Menos de Um Dia

Neste vídeo, apresentamos uma plataforma que automatiza a conformidade com PCI DSS 6.4.3 e 11.6.1. Mostramos exemplos de inventários de scripts e relatórios aprovados por auditores.

Ver vídeoComparação de Soluções para PCI DSS 6.4.3 e 11.6.1 (Funcionalidades, Avaliações)

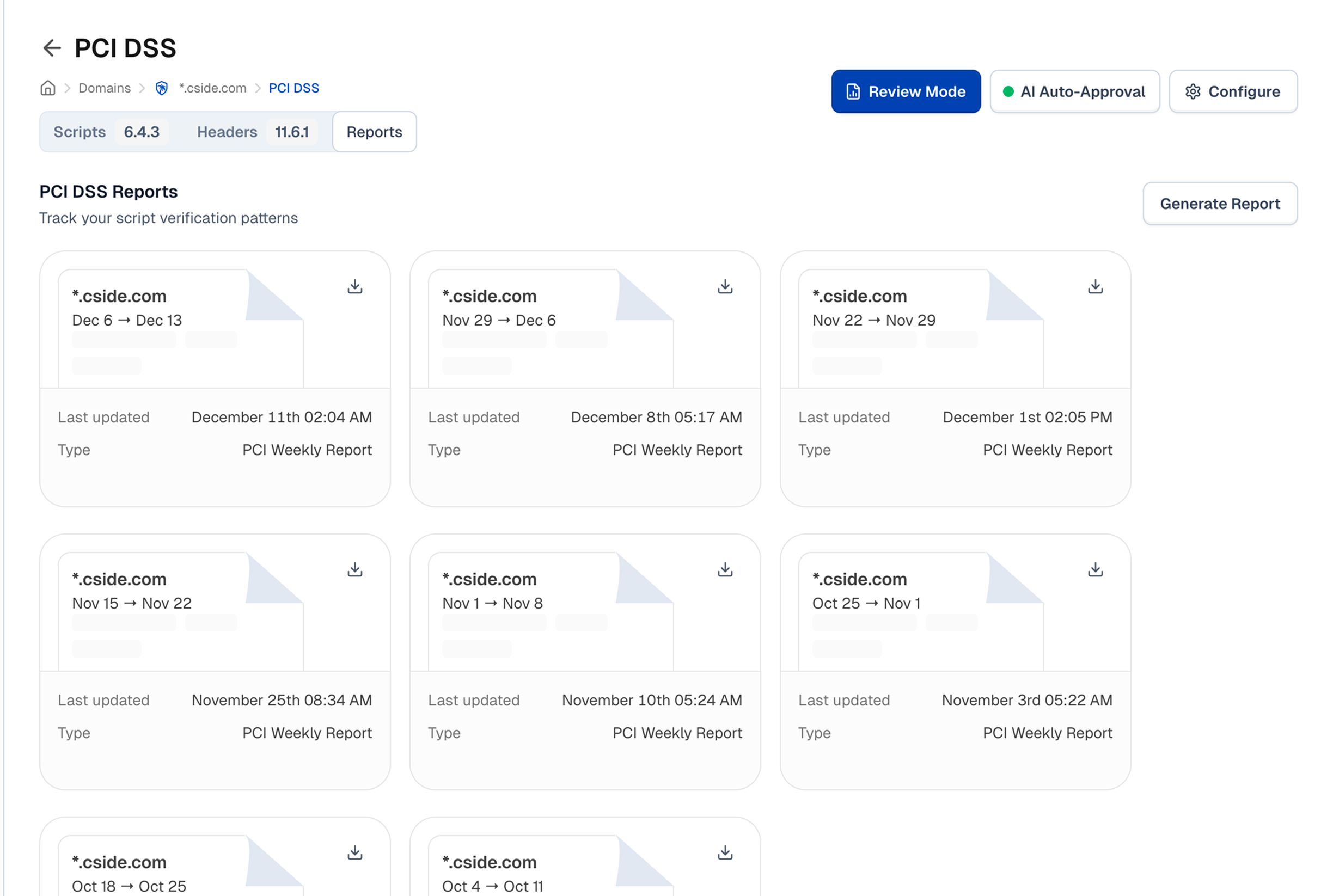

1. cside

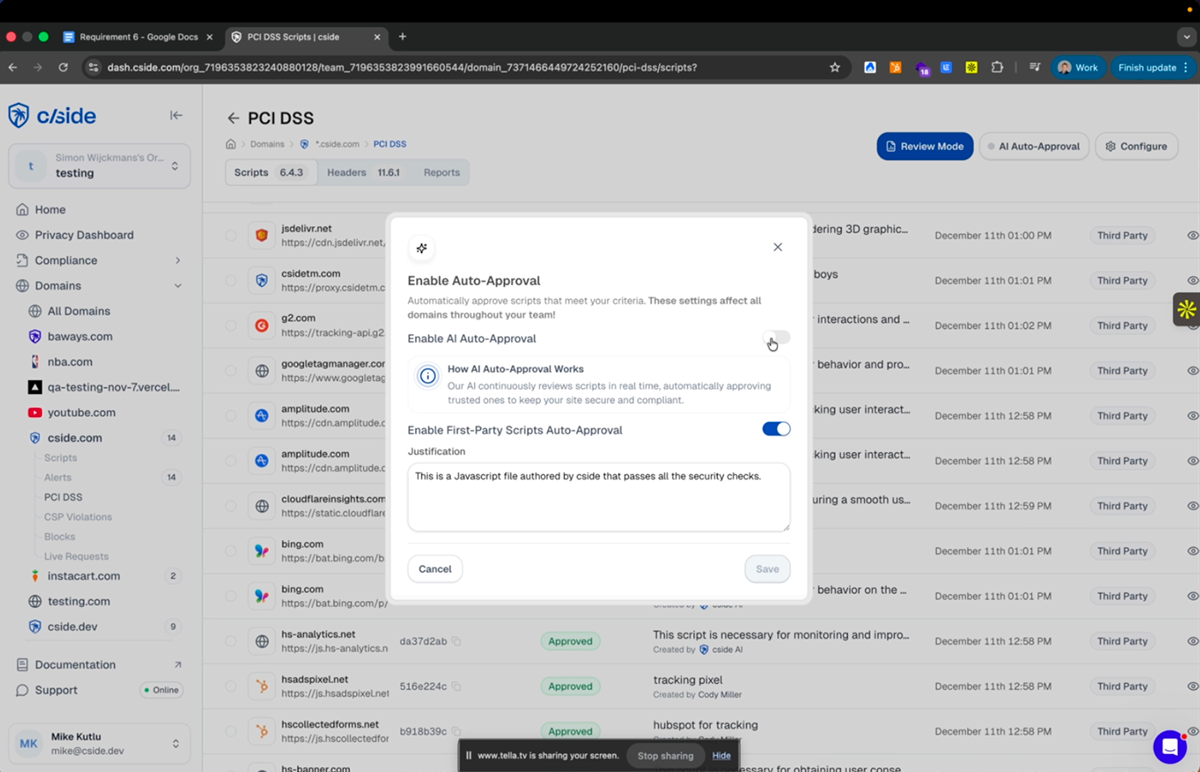

O cside é uma plataforma de segurança do lado do cliente que combina segurança multicamada. É o único fornecedor nesta comparação com preços publicados e um modelo de implementação self-service. O PCI Shield foi construído especificamente para os requisitos PCI DSS 6.4.3 e 11.6.1.

Tipo de ferramenta: Multicamada (agente JavaScript + análise IA + scanner)

Funcionalidades para PCI DSS 6.4.3 e 11.6.1:

- Cobertura total para PCI DSS 6.4.3 e 11.6.1

- Inventário automatizado de scripts com descoberta em tempo real em todas as páginas de pagamento

- Justificações e resumos de scripts gerados por IA que podem ser revistos ou substituídos

- Monitorização contínua de integridade com deteção de adulteração e alertas

- Relatórios PCI prontos para auditoria: inventários de scripts, registos de autorização, evidências de monitorização semanal

Preços:

- A partir de $99/mês

- Baseado no volume de pageviews nas páginas protegidas (páginas de pagamento)

- Preços transparentes na página de preços

- Todos os planos incluem domínios ilimitados

Avaliações:

| Plataforma | Classificação |

|---|---|

| G2 | 4.9/5 |

| SourceForge | 4.9/5 |

O cside foi nomeado melhor desempenho na categoria de Segurança do Lado do Cliente pelo Sourceforge.

“ As capacidades de deteção que obtivemos com o cside foram diferentes de tudo o que vimos noutros produtos que testámos no passado. Recomendaríamos definitivamente o produto para PCI e mais.

Mark D, CEO

Avaliação verificada do G2

“ Uma solução PCI DSS simples apoiada por um suporte excecional.

Frederico Boyer, Diretor de Engenharia, Amilia

Avaliação verificada do G2

Implementação: Self-service. Adicione uma tag de script ao seu website. A configuração típica demora menos de um dia. Integração guiada e configuração em ambiente de teste disponíveis mediante pedido.

Vantagens:

- Único fornecedor nesta comparação com preços transparentes e publicados

- Validação QSA pela VikingCloud, um dos únicos dois fornecedores com avaliação independente por QSA (o outro é Source Defense)

- Domínios ilimitados em todos os planos

- Painel multi-organização para agências e fornecedores whitelabel

- O próprio cside é uma empresa SAQ-D auditada independentemente

Melhor para:

- Instituições de ensino superior (clientes existentes incluem a Universidade de Ottawa e a Universidade de Waterloo)

- Fornecedores online Fortune 500 com operações de grande escala e múltiplas marcas

- Prestadores de serviços de pagamento que gerem a conformidade em portefólios de comerciantes

- Agências, MSPs e organizações que querem oferecer conformidade em whitelabel, com domínios e visualizações ilimitados gratuitos numa plataforma multi-organização construída especificamente para implementações com múltiplas marcas

2. Feroot

O Feroot é uma solução baseada em agente JavaScript focada na segurança de páginas de pagamento. O seu produto PaymentGuard AI foi construído especificamente para conformidade com PCI DSS 6.4.3 e 11.6.1.

Tipo de ferramenta: Agente JavaScript (lado do navegador)

Funcionalidades para PCI DSS 6.4.3 e 11.6.1:

- Monitorização de scripts em tempo real via tag JS incorporada nas páginas de pagamento

- Inventário automatizado de scripts e deteção de alterações

- Observação do DOM e monitorização de chamadas de rede

- Relatórios de conformidade PCI e geração de evidências

Preços:

- Não divulgados publicamente

- Estimado em $10K–$50K/ano

- Requer contacto comercial

- Sem plano gratuito ou opção self-service

Avaliações:

| Plataforma | Classificação |

|---|---|

| G2 | 4.8/5 |

Implementação: Requer processo comercial. A implementação envolve incorporar uma tag JS nas páginas de pagamento. O prazo de implementação não está documentado publicamente.

Vantagens:

- Construído especificamente para conformidade de páginas de pagamento PCI DSS

- Fortes classificações no G2 e reconhecimento na indústria

- Monitorização em tempo real ao nível do navegador durante sessões reais de utilizadores

- Capacidades de análise com IA

3. Cloudflare Client-Side Security Advanced (anteriormente Cloudflare Page Shield)

O Cloudflare Client-Side Security Advanced (anteriormente conhecido como Page Shield) começou como um produto dedicado de segurança do lado do cliente e foi entretanto integrado na plataforma mais ampla de segurança de aplicações da Cloudflare. Desde março de 2026, o plano Advanced está disponível para clientes self-service da Cloudflare, já não limitado a planos Enterprise. Utiliza a posição de rede da Cloudflare para monitorização de scripts com deteção assistida por ML e LLM.

Tipo de ferramenta: Camada de rede + visibilidade básica do lado do cliente

Funcionalidades para PCI DSS 6.4.3 e 11.6.1:

- Monitorização de scripts via infraestrutura Cloudflare existente (sem implementação adicional para clientes Cloudflare)

- Deteção de scripts maliciosos assistida por ML e LLM

- Gestão e aplicação de políticas CSP

- Publicou um whitepaper de Avaliação PCI DSS v4.0

Preços:

- O Client-Side Security Advanced é um complemento pago disponível para clientes Cloudflare com planos Pro ou superiores (desde março de 2026)

- O preço do complemento não é divulgado publicamente

- Existe um plano gratuito de Client-Side Security, mas NÃO inclui a monitorização, alertas ou relatórios de conformidade necessários para conformidade real com 6.4.3/11.6.1

Avaliações:

- Não listado separadamente no G2 (integrado na Cloudflare Application Security)

- Não existem classificações isoladas para o produto de Client-Side Security

Implementação: Self-service para clientes Cloudflare existentes. Mas se ainda não encaminha o tráfego através da Cloudflare, a adoção significa primeiro integrar-se na plataforma Cloudflare — uma mudança significativa de infraestrutura apenas para adicionar monitorização de scripts PCI.

Vantagens:

- Implementação simples para clientes Cloudflare existentes

- Aproveita a rede global de inteligência contra ameaças da Cloudflare

- Pode bloquear scripts maliciosos via integração com WAF

- Agora acessível para além do plano Enterprise

4. Reflectiz

O Reflectiz é uma solução totalmente sem agente, baseada em scanner, que monitoriza páginas de pagamento rastreando-as a partir de IPs de cloud externos. Nenhum código é implementado no seu site.

Tipo de ferramenta: Apenas scanner

Funcionalidades para PCI DSS 6.4.3 e 11.6.1:

- Inventário remoto de scripts e monitorização de baseline

- Deteção de alterações em cabeçalhos HTTP

- Painel de conformidade PCI DSS com relatórios

- Configuração sem implementação, sem alterações de código necessárias

Preços:

- Três planos (Standard, Professional, Enterprise), todos com preços sob consulta

- Oferece um Painel PCI DSS v4 gratuito para visibilidade básica

- Sem valores públicos em dólares

- Requer contacto comercial para preços

Avaliações:

| Plataforma | Classificação |

|---|---|

| G2 | 4.7/5 |

Implementação: A configuração inicial mais rápida de qualquer ferramenta nesta comparação. Sem alterações de código, sem implementação de scripts. A monitorização começa a partir da infraestrutura externa do Reflectiz. A empresa afirma configuração de conformidade em 24 horas.

Vantagens:

- Verdadeiramente sem implementação, nenhum código no seu site

- Tempo mais rápido até à monitorização inicial

- Clientes notáveis incluindo BigCommerce, Payoneer e B&H Photo

- Boa opção para organizações que não podem adicionar qualquer código às suas páginas de pagamento

Tipos de Soluções para PCI DSS 6.4.3 e 11.6.1

Se está a avaliar ferramentas para PCI DSS 6.4.3 e 11.6.1, a primeira coisa que notará é que nem todas funcionam da mesma forma. A abordagem que uma ferramenta adota determina que lacunas deixa, e essas lacunas são exatamente o que o seu QSA vai perguntar durante a auditoria.

CSP + SRI

Content Security Policy (CSP) é uma lista de domínios permitidos a partir dos quais um navegador pode executar scripts. Subresource Integrity (SRI) valida o conteúdo do script usando um hash criptográfico; se o script mudar, o hash falha e o navegador bloqueia-o. Ambos são gratuitos para implementar sem necessidade de fornecedor.

O CSP controla apenas de onde vêm os scripts, não o que fazem. Um script "confiável" que esteja comprometido passará diretamente pelo CSP. Scripts de terceiros confiáveis são um dos principais pontos de entrada de ataques do lado do cliente (como o recente ataque AppsFlyer).

O SRI falha com qualquer script dinâmico (analytics, testes A/B, pixels de rastreamento) porque atualizações legítimas invalidam o hash. Nenhum dos dois gera evidências de auditoria ou deteta adulteração de cabeçalhos HTTP.

Muitas organizações consideram CSP + SRI porque são mencionados como mecanismo de controlo na documentação do PCI SSC. Infelizmente, isto é enganador: muito poucos ambientes de grande dimensão conseguem verdadeiramente manter a conformidade com estes controlos. Para um olhar detalhado sobre o que o 6.4.3 realmente exige e porque o CSP sozinho é insuficiente, consulte o nosso guia de conformidade passo a passo.

Soluções Apenas de Scanner

Ferramentas baseadas em scanner rastreiam periodicamente as suas páginas de pagamento a partir de IPs de cloud externos, inventariam scripts, verificam cabeçalhos HTTP e comparam com baselines para detetar alterações. Nenhum código é implementado no seu site. A configuração é rápida, sem fricção de implementação.

A limitação: scanners não conseguem bloquear ataques em tempo real; detetam após o facto. Rastreios a partir de IPs externos perdem scripts que só carregam para sessões de utilizador específicas, geografias ou gatilhos pós-interação. Atacantes sofisticados podem servir páginas limpas a IPs de scanner conhecidos enquanto visam utilizadores reais.

Embora soluções apenas de scanner exijam esforço mínimo para implementar e possam fazer passar na auditoria, investigação académica publicada na ISACA mostra que têm uma lacuna enorme em termos de segurança. Pode marcar a caixa para os auditores enquanto deixa os seus utilizadores expostos.

Soluções Baseadas em Agente JavaScript

Ferramentas baseadas em agente incorporam uma tag JavaScript de monitorização diretamente nas suas páginas de pagamento. A tag executa no navegador do utilizador junto com os outros scripts, observando alterações no DOM, chamadas de rede e carregamento de scripts em tempo real.

O ponto forte: a monitorização baseada em agente captura o que realmente acontece no navegador do utilizador final, tornando-a robusta tanto para o 6.4.3 (inventário de scripts em tempo real) como para o 11.6.1 (deteção contínua de alterações).

Soluções maduras, como o cside, combinam múltiplas camadas: agentes JavaScript, scanning e análise com IA. O objetivo é cobrir as lacunas que qualquer abordagem isolada deixa abertas.

Funcionalidades de IA Que Simplificam a Conformidade com PCI DSS

Estas funcionalidades não são obrigatórias para conformidade com PCI DSS. Mas reduzem drasticamente o esforço operacional de manter a conformidade no dia a dia.

Um exemplo da nossa própria implementação: Usamos o cside para gerir os scripts de terceiros no nosso próprio website (cside.com). Executamos mais de 50 scripts. Sem assistência de IA, o esforço manual de justificar, compreender e categorizar cada um seria enorme. Poupou-nos cerca de 30 horas na configuração inicial, e poupa-nos uma ou duas horas cada vez que fazemos uma revisão ou configuramos novos scripts.

- Justificações de scripts escritas por IA. O PCI DSS 6.4.3 exige uma justificação para cada script nas suas páginas de pagamento. A IA gera um ponto de partida que pode rever ou substituir. Sem necessidade de escrever 100 justificações do zero.

- Resumos de scripts por IA. Diz-lhe o que um script realmente faz em linguagem simples, para não ter de esperar dias que alguém explique o que faz uma tag de analytics ou uma biblioteca open-source.

- Deteção de ameaças por IA. Deteta vulnerabilidades como bibliotecas desatualizadas com exploits conhecidos, o tipo de risco que um revisor humano perderia durante uma revisão rotineira de inventário.

- Categorização de scripts por IA. Agrupa automaticamente scripts em categorias lógicas (analytics, marketing, processamento de pagamentos, funcionalidade) para que reveja 8 a 10 categorias em vez de 100 scripts individuais.

Pergunte aos Fornecedores Que Está a Avaliar Sobre as Suas Capacidades de IA

Isto não é algo em que a maioria das equipas pense ao avaliar uma ferramenta para PCI DSS 6.4.3 e 11.6.1. A conformidade é a prioridade, mas um fluxo de trabalho otimizado vai poupar-lhe dores de cabeça no futuro. Fornecedores maduros terão funcionalidades de IA integradas na sua plataforma para reduzir o esforço manual. Se o seu fornecedor não tem, vale a pena ver quem tem.

Contra O Que o PCI DSS 6.4.3 o Protege

- E-skimming e ataques Magecart: JavaScript malicioso injetado em páginas de pagamento para roubar dados de titulares de cartões em tempo real. Os ataques Magecart aumentaram 103% em 2024–2025, e 11.000 sites de e-commerce foram vítimas só em 2024.

- Ataques à cadeia de fornecimento: scripts de terceiros comprometidos em que confiava. O sequestro do Polyfill.js em 2024 afetou mais de 100.000 websites quando atacantes assumiram o controlo de um domínio CDN amplamente utilizado.

- Injeção não autorizada de scripts: uma equipa de marketing adiciona uma tag de rastreamento sem revisão de segurança, ou um programador inclui uma biblioteca open-source com uma vulnerabilidade conhecida. Ambos criam superfícies de ataque que o 6.4.3 foi concebido para detetar.

Contra O Que o PCI DSS 11.6.1 o Protege

- Adulteração de cabeçalhos HTTP: atacantes que modificam cabeçalhos de segurança para enfraquecer proteções CSP ou desativar verificações de integridade

- Alterações silenciosas de scripts: um script legítimo de terceiros é atualizado com um payload malicioso, e nenhum alerta dispara porque ninguém está a monitorizar alterações

- Sequestro de sessão via scripts injetados: atacantes que inserem scripts que capturam tokens de sessão ou redirecionam dados de pagamento

Cuidado com "Ferramentas Gratuitas"

A procura por uma ferramenta gratuita de conformidade com PCI DSS 6.4.3 é compreensível. Mas o que a maioria dos fornecedores chama de "gratuito" fica aquém do que o seu QSA realmente aceitará como evidência.

O Cloudflare Client-Side Security (anteriormente Page Shield) tem um plano gratuito, mas não inclui a monitorização de scripts, alertas ou relatórios de conformidade necessários para 6.4.3 e 11.6.1. CSP + SRI é gratuito para implementar, mas requer um esforço de engenharia significativo para manter e não satisfaz totalmente os requisitos por si só. Alguns fornecedores oferecem painéis PCI DSS gratuitos que lhe dão visibilidade mas sem proteção e sem evidências de auditoria.

A questão não é "existe uma ferramenta gratuita?" É "o seu QSA vai aceitar o que esta ferramenta produz como evidência?"

Se uma ferramenta não consegue gerar documentação pronta para auditoria (inventários de scripts com justificações, registos de autorização, relatórios de monitorização semanal), é um painel de monitorização, não uma solução de conformidade.

O Que Foi Adicionado no PCI DSS v4.0.1 Sobre Segurança do Lado do Cliente

Para um olhar mais aprofundado sobre o que o PCI DSS v4.0.1 alterou para a segurança do lado do cliente, incluindo as clarificações sobre o âmbito de iframes, a linguagem de justificação de scripts e a monitorização de cabeçalhos HTTP, este vídeo aborda as principais adições.

Conformidade com PCI DSS 6.4.3 e 11.6.1 com cside

O PCI Shield do cside ajudou organizações de e-commerce, ensino superior, serviços de pagamento e retalhistas Fortune 500 a passar auditorias PCI DSS. Não somos apenas um fornecedor. O próprio cside é uma empresa SAQ-D auditada independentemente. Usamos a nossa própria plataforma para gerir a conformidade em cside.com.

O cside é um dos únicos dois fornecedores neste espaço (que tenhamos conhecimento) a ter sido submetido a uma avaliação independente por QSA. A VikingCloud conduziu uma avaliação técnica de várias semanas confirmando que o cside cumpre os requisitos PCI DSS 6.4.3 e 11.6.1 quando implementado corretamente.

Para agências, MSPs e fornecedores whitelabel que gerem múltiplos websites de clientes, a plataforma multi-organização do cside fornece um painel único em todos os ambientes de clientes, com isolamento por cliente, faturação consolidada e domínios ilimitados em todos os planos.

Comece gratuitamente | Agende uma demo

Sobre o autor

Juan Combariza trabalha na equipa de produto do cside, escrevendo frequentemente sobre segurança do lado do cliente e deteção de fraude.