Samenvatting

- PCI DSS-vereisten 6.4.3 en 11.6.1 werden verplicht op 31 maart 2025. Je moet elk script op je betaalpagina's inventariseren, rechtvaardigen, de integriteit verifiëren en ongeautoriseerde wijzigingen detecteren.

- Controlemechanismen vallen in drie categorieën: CSP + SRI (gratis, beperkt), alleen scanner (eenvoudigste setup, geen blokkeermogelijkheid) en JavaScript agent-gebaseerd (realtime, voegt een script toe). Multi-layer tools zoals cside combineren alle drie de benaderingen.

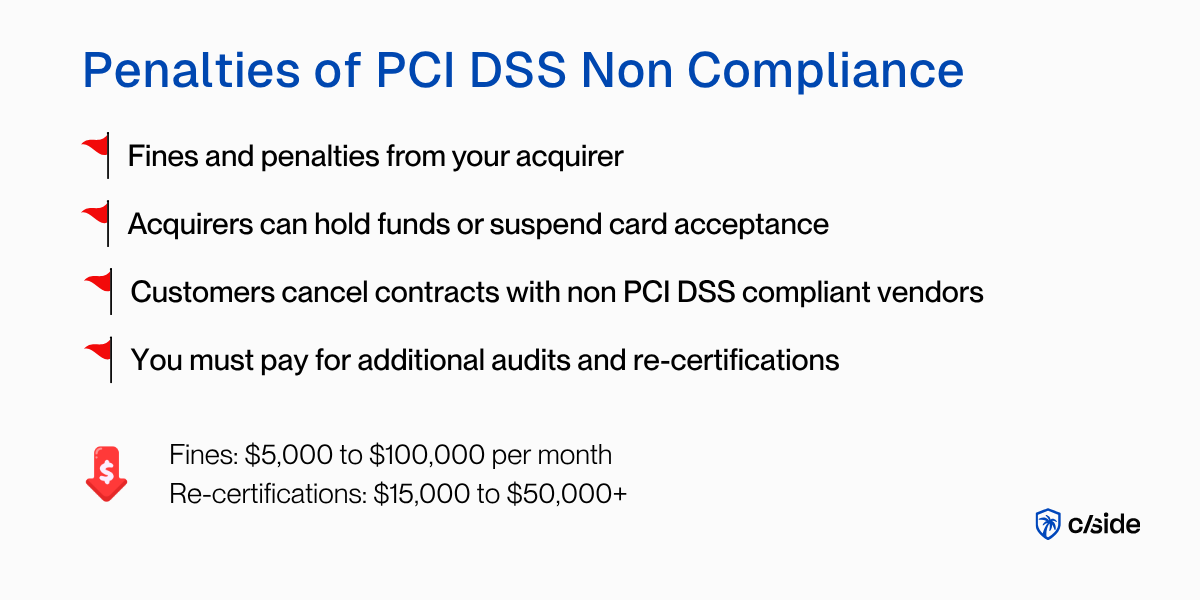

- We hebben cside, Feroot, Cloudflare en Reflectiz vergeleken op functies, prijzen en reviews. Prijzen lopen van $99 per maand tot meer dan $50K per jaar, afhankelijk van de omvang van de implementatie.

- Pas op voor "gratis" compliance-tools. Ze vullen vereisten vaak slechts gedeeltelijk in of genereren bewijsmateriaal dat auditors niet accepteren.

Vergelijkingstabel: PCI DSS 6.4.3 & 11.6.1 Oplossingen

Er zijn tientallen leveranciers met PCI DSS 6.4.3 en 11.6.1 compliance-mogelijkheden. We hebben deze lijst gefilterd tot vier met speciaal gebouwde client-side beveiligingsfuncties, in plaats van algemene WAFs of endpoint-tools waarbij 6.4.3 & 11.6.1 compliance als verkoopadd-on wordt gebruikt.

| cside | Feroot | Cloudflare Client-Side Security Advanced (voorheen Page Shield) | Reflectiz | |

|---|---|---|---|---|

| Type oplossing | Multi-layer: JavaScript agent + AI-analyse + scanner | JavaScript agent (browser-side) | Netwerklaag + basis client-side zichtbaarheid | Alleen scanner |

| Volledige dekking PCI DSS 6.4.3 & 11.6.1 | Ja | Ja | Op bepaalde plannen | Ja* |

| Prijzen | Openbaar: vanaf $99/maand | Niet openbaar (~$10K–$50K/jaar) | Betaalde add-on, prijs niet openbaar | Op maat geoffreerd |

| Implementatiegemak | Self-serve of begeleide onboarding beschikbaar | Vereist verkoopproces | Self-serve voor bestaande Cloudflare-klanten; nieuwe klanten moeten eerst bij Cloudflare onboarden | Vereist verkoopproces |

| Reviews | G2: 4.9/5 | G2: 4.8/5 | N.v.t. (gebundeld product) | G2: 4.7/5 |

| Realtime blokkering | Ja | Detectie + alerts | Ja (via CF WAF) | Nee (alleen detectie) |

| AI-gestuurde analyse | Ja | Ja | Ja (LLM-ondersteunde detectie) | Beperkt |

| Onafhankelijke QSA-validatie | VikingCloud gevalideerd | Claimt QSA-validatie | PCI-evaluatie whitepaper | Claimt QSA-klare rapporten |

| Multi-domein ondersteuning | Onbeperkt, alle plannen | Onbeperkte domeinen alleen op enterprise-plannen | Per zone | Kosten per website |

*Alleen-scanner tools voldoen mogelijk niet aan de blokkeermechanismen waarnaar verwezen wordt in PCI SSC-richtlijnen. Bespreek dit met je QSA.

Waarom PCI DSS 6.4.3 & 11.6.1 Compliance belangrijk is

Wat is PCI DSS 6.4.3 & 11.6.1 Compliance

PCI DSS Vereiste 6.4.3 betreft het beheer van betaalpagina-scripts:

- Een inventaris bijhouden van elk script dat op je betaalpagina's draait

- Een zakelijke of technische rechtvaardiging documenteren waarom elk script nodig is

- De integriteit van elk script verifiëren

- Ongeautoriseerde scriptwijzigingen detecteren en melden

Waartegen PCI DSS 6.4.3 je beschermt: Aanvallers die kwaadaardige scripts injecteren op je betaalpagina's om creditcardgegevens te stelen. Volgens Mastercard werden 23 miljoen transacties gecompromitteerd door Magecart in 2025.

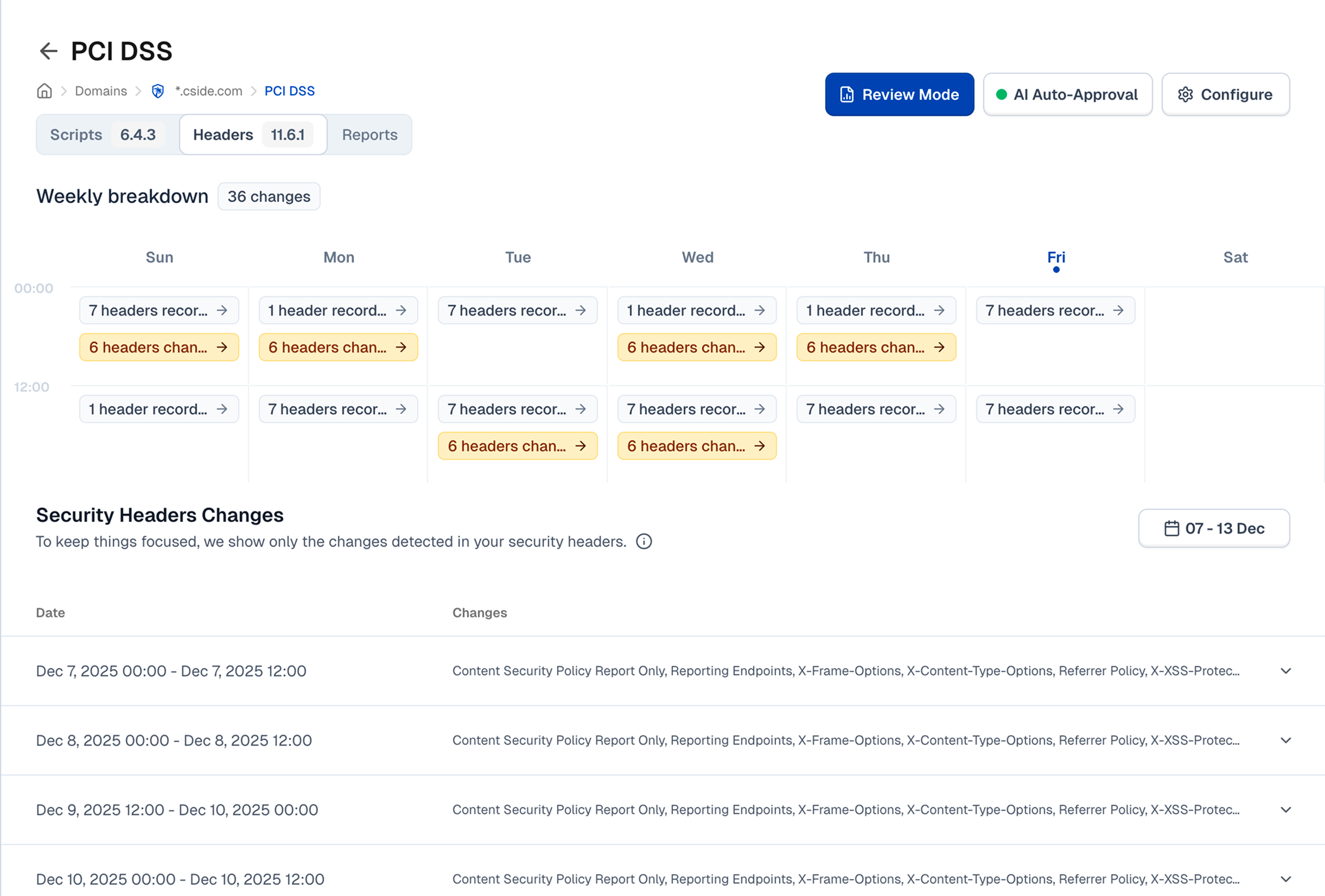

PCI DSS Vereiste 11.6.1 betreft wijzigings- en manipulatiedetectie:

- Een mechanisme implementeren dat personeel waarschuwt bij ongeautoriseerde wijzigingen aan HTTP-headers en betaalpagina-inhoud zoals ontvangen door de browser van de consument

- Dit mechanisme moet minstens eenmaal per zeven dagen draaien, of vaker op basis van je risicoanalyse onder Vereiste 12.3.1

Deze vereisten gaan hand in hand. Leveranciersoplossingen lossen doorgaans beide op in één tool.

Beide vereisten werden verplicht op 31 maart 2025, onder PCI DSS v4.0.1.

Als je op zoek bent naar een stapsgewijze uitleg over hoe je aan deze vereisten kunt voldoen, hebben we een gedetailleerde gids geschreven over hoe te voldoen aan PCI DSS 6.4.3.

Wie heeft PCI DSS 6.4.3 & 11.6.1 Compliance nodig

Elke organisatie die kaarthoudergegevens verwerkt, opslaat of overdraagt en betaalpagina's heeft. Dit omvat e-commerce-merchants, SaaS-platforms met facturatiestromen, abonnementsdiensten, hogeronderwijsinstellingen die collegegeld en vergoedingen verwerken, en betalingsdienstverleners.

Een opmerking over SAQ A: De PCI SSC heeft vereisten 6.4.3 en 11.6.1 verwijderd uit SAQ A in januari 2025 voor merchants die betalingsverwerking volledig uitbesteden via iframes. Maar ze hebben een nieuw geschiktheidscriterium toegevoegd: je moet bevestigen dat je site "niet vatbaar is voor scriptgebaseerde aanvallen." Dat is waarschijnlijk moeilijker te bewijzen zonder tooling dan de oorspronkelijke vereisten waren.

Kopen vs. Zelf bouwen - Het perspectief van een expert

"Van honderden klanten waarmee ons bedrijf heeft gewerkt, heb ik er slechts één gezien die met succes PCI DSS 6.4.3 en 11.6.1 compliance intern heeft opgebouwd. Wanneer een team een oplossing intern bouwt, moeten we elk afzonderlijk mechanisme verifiëren. Wanneer we een klant auditeren die een bewezen leveranciersoplossing gebruikt, controleren we vooral of het correct geconfigureerd is."

— Marc Jackson, QSA & Compliance Advisor, MegaplanIT

Waarom zelf bouwen mislukt: het vereist doorlopende gespecialiseerde engineering om randgevallen te dekken zoals dynamische scripts, sessiespecifieke lading en geo-gerichte content. Je moet auditklare documentatie genereren die je QSA accepteert. En je moet een monitoringcadans van minstens wekelijks onderhouden onder 11.6.1. De werkelijke kosten van zelf bouwen zijn het onderhoud, maand na maand. Onze PCI 6.4.3 compliance-gids legt elke vereiste uiteen zodat je kunt zien wat erbij komt kijken.

PCI DSS 6.4.3 & 11.6.1 Compliance in minder dan een dag

In deze video doorlopen we een platform dat PCI DSS 6.4.3 en 11.6.1 compliance automatiseert. We tonen voorbeelden van door auditors goedgekeurde scriptinventarissen en rapporten.

Bekijk videoVergelijking van oplossingen voor PCI DSS 6.4.3 & 11.6.1 (Functies, Reviews)

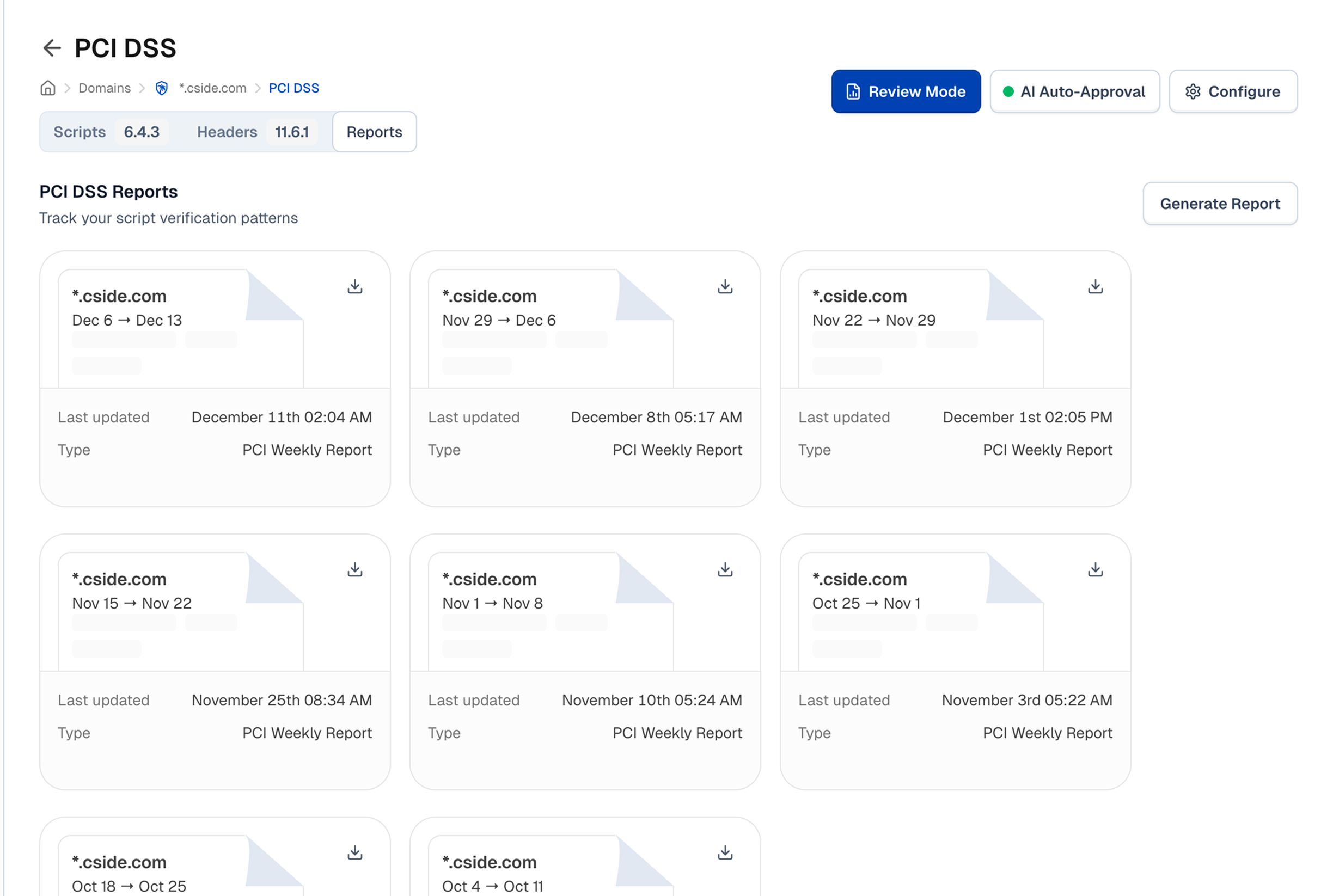

1. cside

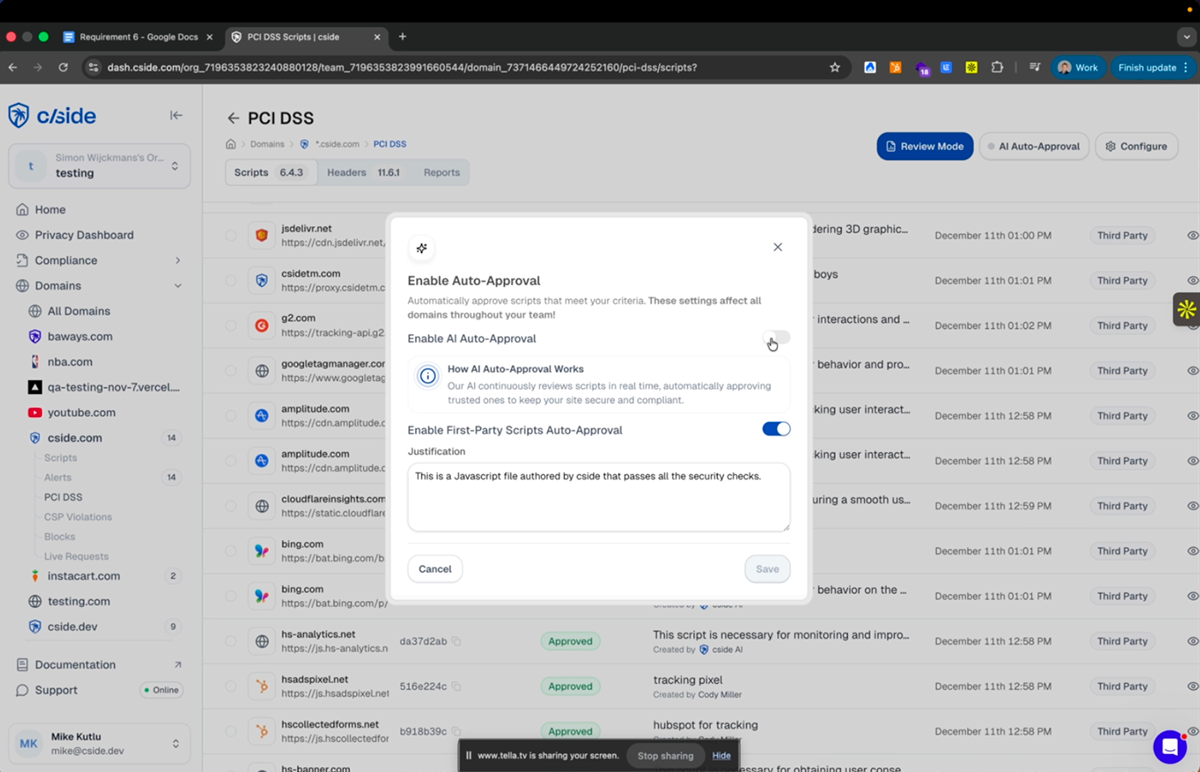

cside is een client-side beveiligingsplatform dat multi-layer beveiliging combineert. Het is de enige leverancier in deze vergelijking met openbaar vermelde prijzen en een self-serve implementatiemodel. PCI Shield is specifiek gebouwd voor PCI DSS-vereisten 6.4.3 & 11.6.1.

Type tool: Multi-layer (JavaScript agent + AI-analyse + scanner)

Functies voor PCI DSS 6.4.3 & 11.6.1:

- Volledige dekking voor PCI DSS 6.4.3 & 11.6.1

- Geautomatiseerde scriptinventaris met realtime ontdekking over alle betaalpagina's

- AI-gegenereerde scriptrechtvaardigingen en samenvattingen die beoordeeld of overschreven kunnen worden

- Continue integriteitsmonitoring met manipulatiedetectie en alertering

- Auditklare PCI-rapporten: scriptinventarissen, autorisatielogboeken, wekelijks monitoringbewijs

Prijzen:

- Vanaf $99/maand

- Gebaseerd op pageview-volume naar beschermde pagina's (betaalpagina's)

- Transparante prijzen op de prijzenpagina

- Alle plannen omvatten onbeperkte domeinen

Reviews:

| Platform | Beoordeling |

|---|---|

| G2 | 4.9/5 |

| SourceForge | 4.9/5 |

cside werd uitgeroepen tot toppresteerder in de Client-Side Security-categorie door Sourceforge.

“ De detectiemogelijkheden die we met cside kregen, waren anders dan alles wat we zagen bij andere producten die we in het verleden testten. We zouden het product zeker aanbevelen voor PCI en meer.

Mark D, CEO

Geverifieerde review van G2

“ Een eenvoudige PCI DSS-oplossing ondersteund door uitstekende support.

Frederico Boyer, Director of Engineering, Amilia

Geverifieerde review van G2

Implementatie: Self-serve. Voeg een script-tag toe aan je website. Typische setup duurt minder dan een dag. Begeleide onboarding en staging-setup beschikbaar op aanvraag.

Voordelen:

- Enige leverancier in deze vergelijking met transparante, gepubliceerde prijzen

- VikingCloud QSA-validatie, een van slechts twee leveranciers met onafhankelijke QSA-beoordeling (de andere is Source Defense)

- Onbeperkte domeinen op alle plannen

- Multi-org dashboard voor bureaus en whitelabel-leveranciers

- cside zelf is een onafhankelijk geauditeerd SAQ-D-bedrijf

Beste geschikt voor:

- Hogeronderwijsinstellingen (bestaande klanten zijn onder andere University of Ottawa, University of Waterloo)

- Fortune 500 online leveranciers met grootschalige, multi-merk operaties

- Betalingsdienstverleners die compliance beheren over merchantportfolio's

- Bureaus, MSP's en organisaties die hun compliance-aanbod willen whitelabelen, met gratis onbeperkte domeinen en views op een multi-org platform dat specifiek gebouwd is voor multi-merk implementaties

2. Feroot

Feroot is een JavaScript agent-gebaseerde oplossing gericht op betaalpaginabeveiliging. Hun PaymentGuard AI-product is specifiek gebouwd voor PCI DSS 6.4.3 en 11.6.1 compliance.

Type tool: JavaScript agent (browser-side)

Functies voor PCI DSS 6.4.3 & 11.6.1:

- Realtime scriptmonitoring via een ingebedde JS-tag op betaalpagina's

- Geautomatiseerde scriptinventaris en wijzigingsdetectie

- DOM-observatie en netwerkaanroepmonitoring

- PCI compliance-rapportage en bewijsgeneratie

Prijzen:

- Niet openbaar

- Geschat $10K–$50K/jaar

- Vereist een verkoopgesprek

- Geen gratis tier of self-serve optie

Reviews:

| Platform | Beoordeling |

|---|---|

| G2 | 4.8/5 |

Implementatie: Vereist een verkoopproces. Implementatie omvat het inbedden van een JS-tag op betaalpagina's. De implementatietijdlijn is niet openbaar gedocumenteerd.

Voordelen:

- Specifiek gebouwd voor PCI DSS betaalpagina-compliance

- Sterke G2-beoordelingen en branche-erkenning

- Realtime monitoring op browserniveau tijdens daadwerkelijke gebruikerssessies

- AI-gestuurde analysemogelijkheden

3. Cloudflare Client-Side Security Advanced (voorheen Cloudflare Page Shield)

Cloudflare Client-Side Security Advanced (voorheen bekend als Page Shield) begon als een dedicated client-side beveiligingsproduct en is sindsdien geïntegreerd in Cloudflare's bredere applicatiebeveiligingsplatform. Sinds maart 2026 is de Advanced-tier beschikbaar voor self-serve Cloudflare-klanten en niet langer beperkt tot Enterprise-plannen. Het maakt gebruik van Cloudflare's netwerkpositie voor scriptmonitoring met ML en LLM-ondersteunde detectie.

Type tool: Netwerklaag + basis client-side zichtbaarheid

Functies voor PCI DSS 6.4.3 & 11.6.1:

- Scriptmonitoring via bestaande Cloudflare-infrastructuur (geen extra implementatie voor Cloudflare-klanten)

- ML en LLM-ondersteunde detectie van kwaadaardige scripts

- CSP-beleidsbeheer en -handhaving

- Publicatie van een PCI DSS v4.0 Evaluatie-whitepaper

Prijzen:

- Client-Side Security Advanced is een betaalde add-on beschikbaar voor Cloudflare-klanten op Pro-plannen en hoger (sinds maart 2026)

- De prijs van de add-on is niet openbaar

- Er bestaat een gratis Client-Side Security-tier, maar deze bevat NIET de monitoring, alertering of compliance-rapportage die nodig is voor daadwerkelijke 6.4.3/11.6.1 compliance

Reviews:

- Niet apart vermeld op G2 (gebundeld in Cloudflare Application Security)

- Geen geïsoleerde beoordelingen beschikbaar voor het Client-Side Security-product

Implementatie: Self-serve voor bestaande Cloudflare-klanten. Maar als je verkeer nog niet via Cloudflare loopt, betekent adoptie eerst onboarden op Cloudflare's platform — een aanzienlijke infrastructuurwijziging alleen om PCI-scriptmonitoring toe te voegen.

Voordelen:

- Eenvoudige implementatie voor bestaande Cloudflare-klanten

- Maakt gebruik van Cloudflare's wereldwijde threat intelligence-netwerk

- Kan kwaadaardige scripts blokkeren via WAF-integratie

- Nu toegankelijk buiten de Enterprise-tier

4. Reflectiz

Reflectiz is een volledig agentloze, scanner-gebaseerde oplossing die betaalpagina's monitort door ze te crawlen vanaf externe cloud-IP's. Er wordt geen code op je site geplaatst.

Type tool: Alleen scanner

Functies voor PCI DSS 6.4.3 & 11.6.1:

- Externe scriptinventaris en baseline-monitoring

- HTTP-header wijzigingsdetectie

- PCI DSS compliance-dashboard met rapportage

- Zero-deployment setup, geen codewijzigingen nodig

Prijzen:

- Drie tiers (Standard, Professional, Enterprise), allemaal op maat geoffreerd

- Biedt een gratis PCI DSS v4 Dashboard voor basiszichtbaarheid

- Geen openbare bedragen

- Vereist verkoopcontact voor prijsinformatie

Reviews:

| Platform | Beoordeling |

|---|---|

| G2 | 4.7/5 |

Implementatie: Snelste initiële setup van alle tools in deze vergelijking. Geen codewijzigingen, geen scriptimplementatie. Monitoring begint vanuit Reflectiz' externe infrastructuur. Het bedrijf claimt een 24-uurs compliance-setup.

Voordelen:

- Echt zero-deployment, geen code op je site

- Snelste tijd tot initiële monitoring

- Bekende genoemde klanten waaronder BigCommerce, Payoneer en B&H Photo

- Goede keuze voor organisaties die geen code aan hun betaalpagina's kunnen toevoegen

Typen PCI DSS 6.4.3 & 11.6.1 Oplossingen

Als je tools evalueert voor PCI DSS 6.4.3 en 11.6.1, is het eerste wat je opvalt dat ze niet allemaal op dezelfde manier werken. De aanpak die een tool hanteert, bepaalt welke gaten er overblijven — en die gaten zijn precies waar je QSA tijdens je audit naar gaat vragen.

CSP + SRI

Content Security Policy (CSP) is een lijst van toegestane domeinen waarvan een browser scripts mag uitvoeren. Subresource Integrity (SRI) valideert scriptinhoud met een cryptografische hash; als het script verandert, breekt de hash en blokkeert de browser het. Beide zijn gratis te implementeren zonder leverancier.

CSP controleert alleen waar scripts vandaan komen, niet wat ze doen. Een 'vertrouwd' script dat gecompromitteerd is, passeert CSP zonder problemen. Vertrouwde scripts van derden zijn een van de belangrijkste ingangen voor client-side aanvallen (zoals de recente AppsFlyer-aanval).

SRI faalt bij elk dynamisch script (analytics, A/B-testing, trackingpixels) omdat legitieme updates de hash ongeldig maken. Geen van beide genereert auditbewijs of detecteert HTTP-header manipulatie.

Veel organisaties overwegen CSP + SRI omdat het genoemd wordt als controlemechanisme in PCI SSC-documentatie. Helaas is dit misleidend: zeer weinig grote omgevingen zijn in staat om werkelijk compliance te handhaven met deze controles. Voor een gedetailleerde blik op wat 6.4.3 daadwerkelijk vereist en waarom CSP alleen tekortschiet, zie onze stapsgewijze compliance-gids.

Alleen-scanner oplossingen

Scanner-gebaseerde tools crawlen periodiek je betaalpagina's vanaf externe cloud-IP's, inventariseren scripts, controleren HTTP-headers en vergelijken met baselines om wijzigingen te detecteren. Er wordt geen code op je site geplaatst. Setup is snel met nul implementatiewrijving.

De beperking: scanners kunnen aanvallen niet in realtime blokkeren; ze detecteren achteraf. Scans vanaf externe IP's missen scripts die alleen laden voor specifieke gebruikerssessies, regio's of post-interactie triggers. Geavanceerde aanvallers kunnen schone pagina's serveren aan bekende scanner-IP's terwijl ze echte gebruikers targeten.

Hoewel alleen-scanner oplossingen minimale inspanning vereisen om te implementeren en je mogelijk door de audit helpen, toont academisch onderzoek gepubliceerd op ISACA aan dat ze een enorm gat hebben qua beveiliging. Je vinkt misschien het vakje aan voor auditors terwijl je gebruikers blootgesteld blijven.

JavaScript Agent-gebaseerde oplossingen

Agent-gebaseerde tools beddden een monitoring JavaScript-tag direct in op je betaalpagina's. De tag draait in de browser van de gebruiker naast je andere scripts en observeert DOM-wijzigingen, netwerkaanroepen en het laden van scripts in realtime.

De sterkte: agent-gebaseerde monitoring vangt wat er daadwerkelijk gebeurt in de browser van de eindgebruiker, wat het sterk maakt voor zowel 6.4.3 (realtime scriptinventaris) als 11.6.1 (continue wijzigingsdetectie).

Volwassen oplossingen, zoals cside, combineren meerdere lagen: JavaScript agents, scanning en AI-gestuurde analyse. Het doel is de gaten te dekken die elke afzonderlijke aanpak openlaat.

AI-functies die PCI DSS Compliance stroomlijnen

Deze functies zijn niet vereist voor PCI DSS compliance. Maar ze verminderen de operationele last van het dagelijks onderhouden van compliance dramatisch.

Een voorbeeld uit onze eigen implementatie: We gebruiken cside voor het beheer van third-party scripts voor onze eigen website (cside.com). We draaien meer dan 50 scripts. Zonder AI-ondersteuning zou de handmatige inspanning om elk script te rechtvaardigen, te begrijpen en te categoriseren enorm zijn. Het bespaarde ons ongeveer 30 uur bij onze initiële setup, en bespaart ons een uur of twee elke keer dat we een beoordelingsproces doorlopen of nieuwe scripts opzetten.

- AI-geschreven scriptrechtvaardigingen. PCI DSS 6.4.3 vereist een rechtvaardiging voor elk script op je betaalpagina's. AI genereert een startpunt dat je kunt beoordelen of overschrijven. Geen 100 rechtvaardigingen meer handmatig schrijven.

- AI-scriptsamenvattingen. Vertelt je in gewone taal wat een script daadwerkelijk doet, zodat je niet dagenlang hoeft te wachten tot iemand uitlegt waar een analytics-tag of open-source bibliotheek voor dient.

- AI-dreigingsdetectie. Detecteert kwetsbaarheden zoals verouderde bibliotheken met bekende exploits — het soort risico dat een menselijke beoordelaar zou missen tijdens een routinematige inventarisatiebeoordeling.

- AI-scriptcategorisatie. Groepeert scripts automatisch in logische categorieën (analytics, marketing, betalingsverwerking, functionaliteit) zodat je 8–10 categorieën beoordeelt in plaats van 100 individuele scripts.

Vraag de leveranciers die je beoordeelt naar hun AI-mogelijkheden

Dit is niet iets waar de meeste teams aan denken bij het evalueren van een PCI DSS 6.4.3 & 11.6.1 tool. Compliance is de prioriteit, maar een gestroomlijnde workflow bespaart je kopzorgen op de lange termijn. Volwassen leveranciers hebben AI-functies ingebouwd in hun platform om handmatig werk te verminderen. Als je leverancier dat niet heeft, is het de moeite waard om te kijken wie dat wel heeft.

Waartegen PCI DSS 6.4.3 je beschermt

- E-skimming en Magecart-aanvallen: kwaadaardig JavaScript geïnjecteerd op betaalpagina's om kaarthoudergegevens in realtime te stelen. Magecart-aanvallen stegen met 103% in 2024–2025, en 11.000 e-commerce-sites werden slachtoffer in alleen al 2024.

- Supply chain-aanvallen: gecompromitteerde scripts van derden die je vertrouwde. De Polyfill.js-kaping in 2024 trof meer dan 100.000 websites toen aanvallers een veelgebruikt CDN-domein overnamen.

- Ongeautoriseerde scriptinjectie: een marketingteam voegt een trackingtag toe zonder beveiligingsreview, of een ontwikkelaar neemt een open-source bibliotheek op met een bekende kwetsbaarheid. Beide creëren aanvalsoppervlakken die 6.4.3 bedoeld is te detecteren.

Waartegen PCI DSS 11.6.1 je beschermt

- HTTP-header manipulatie: aanvallers die beveiligingsheaders wijzigen om CSP-beschermingen te verzwakken of integriteitscontroles uit te schakelen

- Stille scriptwijzigingen: een legitiem script van derden krijgt een update met een kwaadaardige payload, en er gaat geen alert af omdat niemand op wijzigingen let

- Sessiekaping via geïnjecteerde scripts: aanvallers die scripts invoegen die sessietokens vastleggen of betalingsgegevens omleiden

Pas op voor "gratis tools"

Het zoeken naar een gratis PCI DSS 6.4.3 compliance-tool is begrijpelijk. Maar wat de meeste leveranciers "gratis" noemen, schiet tekort bij wat je QSA daadwerkelijk als bewijs accepteert.

Cloudflare Client-Side Security (voorheen Page Shield) heeft een gratis tier, maar deze bevat niet de scriptmonitoring, alertering of compliance-rapportage die nodig is voor 6.4.3 en 11.6.1. CSP + SRI is gratis te implementeren, maar vereist aanzienlijke engineering-inspanning om te onderhouden en voldoet op zichzelf niet volledig aan de vereisten. Sommige leveranciers bieden gratis PCI DSS-dashboards die je zichtbaarheid geven maar geen bescherming en geen auditbewijs.

De vraag is niet "is er een gratis tool?" Het is "accepteert je QSA wat deze tool produceert als bewijs?"

Als een tool geen auditklare documentatie kan genereren (scriptinventarissen met rechtvaardigingen, autorisatielogboeken, wekelijkse monitoringrapporten), is het een monitoring-dashboard, geen compliance-oplossing.

Wat werd toegevoegd in PCI DSS v4.0.1 rondom Client-Side Security

Voor een diepere blik op wat PCI DSS v4.0.1 veranderde voor client-side security, inclusief de verduidelijkingen rond iframe-scope, scriptrechtvaardigingstaal en HTTP-header monitoring, behandelt deze video de belangrijkste toevoegingen.

PCI DSS 6.4.3 & 11.6.1 Compliance met cside

cside's PCI Shield heeft organisaties in e-commerce, hoger onderwijs, betalingsdiensten en Fortune 500 retailers geholpen PCI DSS-audits te doorstaan. We zijn niet zomaar een leverancier. cside is zelf een onafhankelijk geauditeerd SAQ-D-bedrijf. We gebruiken ons eigen platform om compliance te beheren op cside.com.

cside is een van slechts twee leveranciers in deze ruimte (voor zover wij weten) die een onafhankelijke QSA-beoordeling heeft ondergaan. VikingCloud voerde een meerwekelijkse technische evaluatie uit die bevestigde dat cside voldoet aan PCI DSS 6.4.3 en 11.6.1 vereisten bij correcte implementatie.

Voor bureaus, MSP's en whitelabel-leveranciers die meerdere klantwebsites beheren, biedt cside's multi-org platform één dashboard over alle klantomgevingen, met per-klant isolatie, geconsolideerde facturering en onbeperkte domeinen op elk plan.

Gratis beginnen | Boek een demo

Over de auteur

Juan Combariza werkt in het productteam bij cside en schrijft regelmatig over client-side security en fraudedetectie.