Points clés

- Les bots de test de carte font tourner rapidement des identifiants de paiement volés sur les pages de paiement. L’objectif est de tester un grand volume de cartes jusqu’à ce qu’une transaction frauduleuse aboutisse.

- Contrairement aux bots de test classiques, ceux pilotés par des agents IA peuvent raisonner et utiliser des navigateurs furtifs pour éviter la détection.

- Repérer des agents IA malveillants exige de croiser signaux réseau, navigateur et surtout comportementaux avec l’activité sur la page.

- Des outils spécialisés (comme cside ou DataDome) surveillent l’exécution dans le navigateur et les signaux d’empreinte pour aider les organisations à stopper ce vecteur plus tôt.

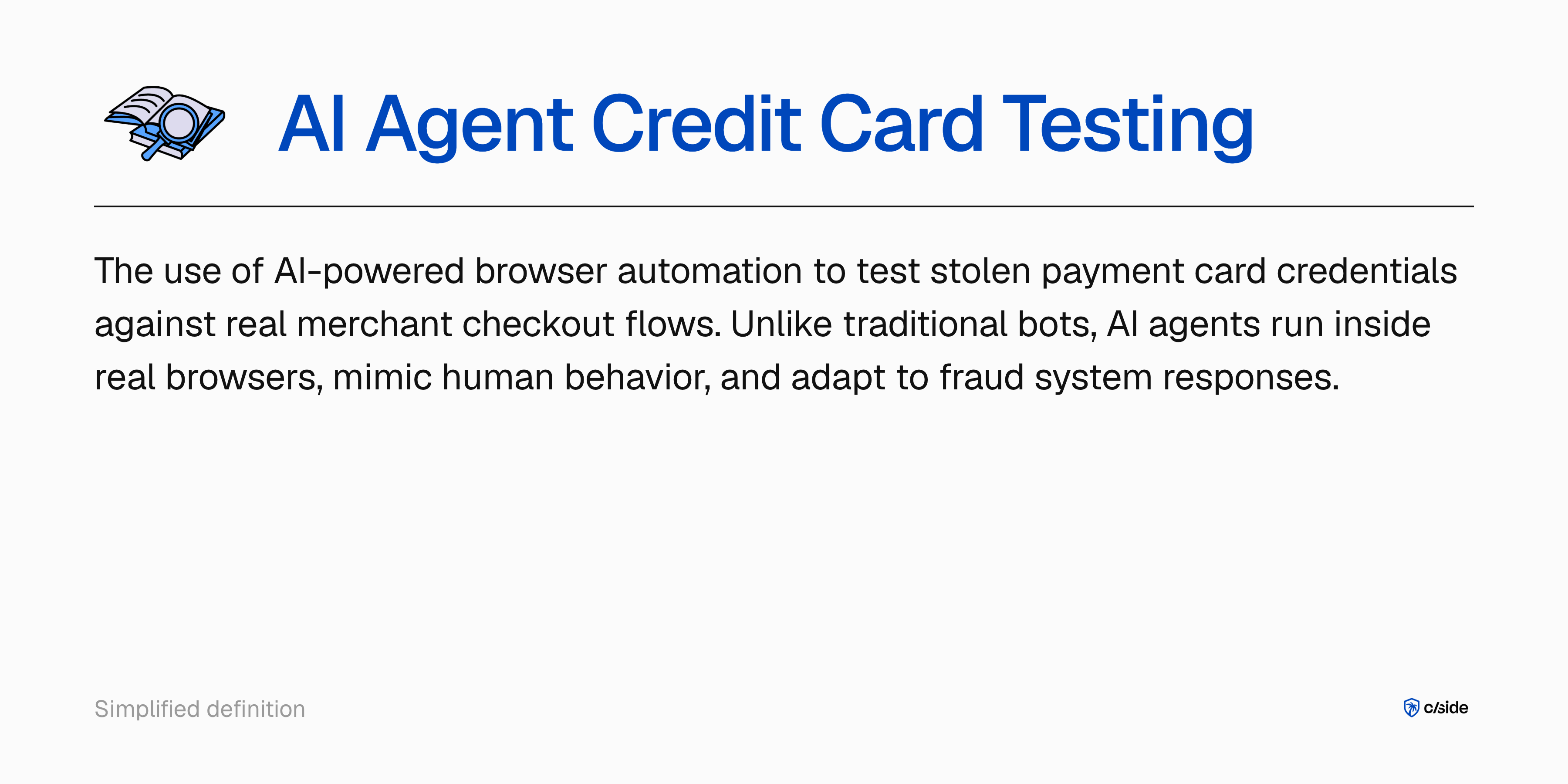

Qu’est-ce que le test de cartes par IA ?

Le test de cartes par IA est l’usage d’une automatisation pilotée par l’IA pour vérifier si des identifiants de carte volés sont valides contre de vrais parcours de checkout marchand. Contrairement aux bots de carding qui s’appuient sur des appels API bruts ou des requêtes HTTP simples, les agents de test par IA utilisent de vraies sessions navigateur qui exécutent du JavaScript, manipulent les formulaires et imitent un parcours d’achat humain.

Une opération de test de cartes se déroule généralement en étapes :

- Obtenir un lot d’identifiants volés (fuites, places de marché clandestines ou génération algorithmique)

- Trouver un site dont le checkout permet de valider avec des montants faibles ou nuls : dons, essais gratuits et achats à minimum bas sont des cibles fréquentes

- Lancer des sessions automatisées contre le checkout jusqu’à obtenir une validation

- Utiliser les cartes validées pour de la fraude à plus forte valeur ou les revendre comme « vérifiées » sur le marché criminel

Les testeurs par IA ajoutent de la sophistication comportementale : ils varient le rythme des transactions, simulent de la navigation avant le paiement et ajustent leur comportement selon les scores antifraude pour limiter les alertes.

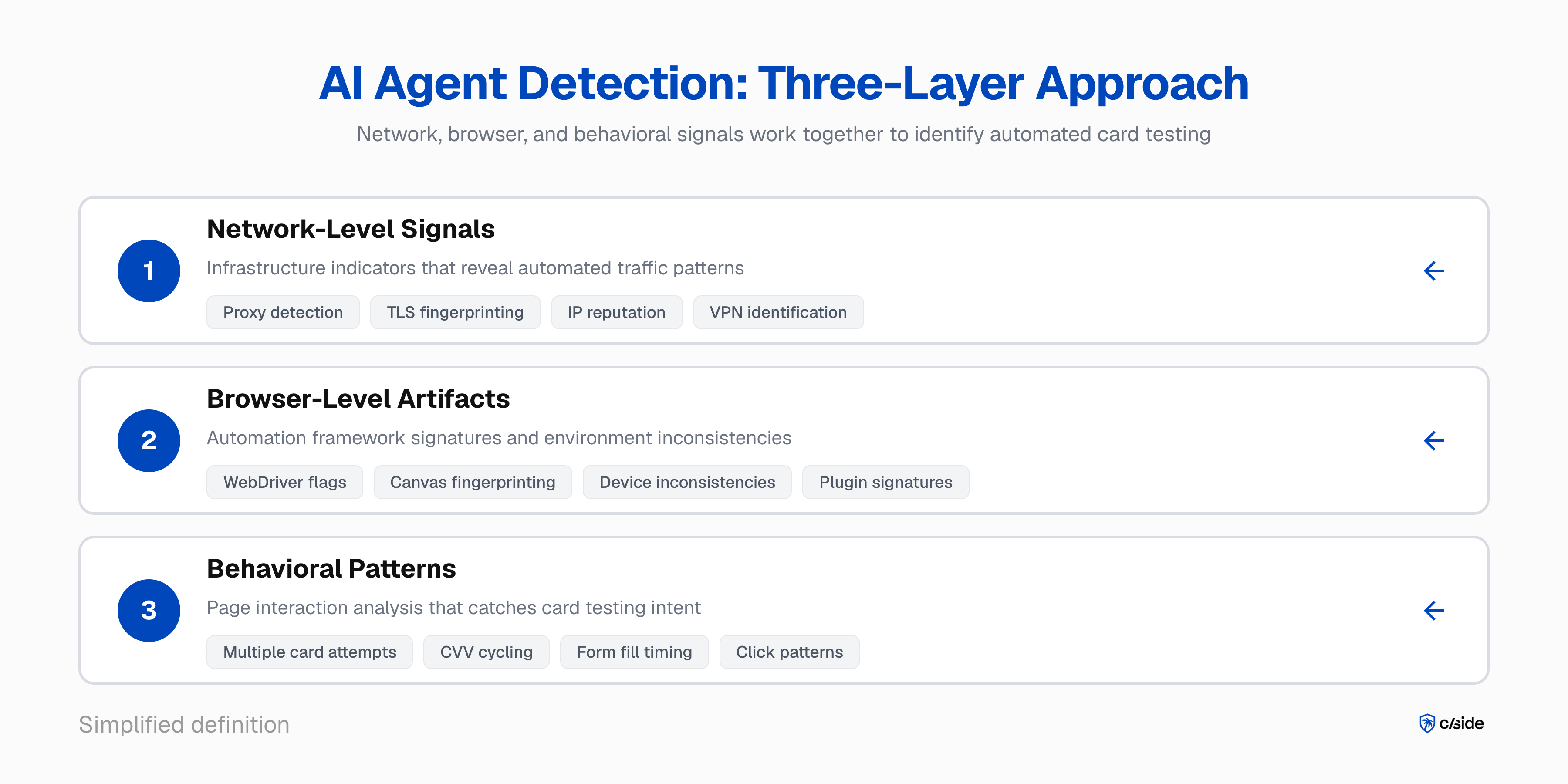

Comment détecter le test de cartes piloté par des agents IA

Détecter ce vecteur repose sur une empreinte avancée et sur des mesures spécifiques de détection d’agents IA.

Détecter les agents IA

- Signaux réseau, navigateur et comportementaux : il faut d’abord déterminer si une session est pilotée par un agent IA. Cela implique des indicateurs réseau (proxy, empreinte TLS), des artefacts navigateur liés aux frameworks d’automatisation et des motifs d’interaction avec la page.

Nous détaillons des signaux concrets utilisés par cside dans notre guide pour bloquer les agents IA sur votre site.

Repérer un comportement d’agent frauduleux (test de cartes)

- Croisez détection d’agent et activité sur la page. Une fois l’agent identifié, il faut inférer une intention de test de cartes. Le remplissage de formulaire est un signal fort : tester sept numéros de carte en peu de temps ou dix CVV sur la même carte n’est pas un comportement humain normal. Les agents IA peuvent raisonner et éviter des motifs linéaires, ce qui complique le simple rate limiting.

Lorsque ces signaux se combinent à un VPN détecté ou à des incohérences d’empreinte, l’image devient claire.

Dans un outil fournisseur, comme la détection d’agents IA cside, de nombreux signaux alimentent un score de risque. Cela aide à repérer les sessions suspectes de test de cartes et à décider d’une action d’enforcement (blocage ou liste noire).

Exemple : déroulement d’une attaque de test de cartes par IA

Prenons une entreprise de commerce électronique de taille moyenne, environ 50 000 transactions par mois, avec un checkout standard.

- Choix de la cible. Le site propose l’achat invité, accepte des cartes-cadeaux à faible montant (à partir de 5 USD) et renvoie des réponses claires de succès ou d’échec sur les tentatives de paiement.

- Mise en place. L’attaquant provisionne une flotte d’agents IA via un framework d’automatisation navigateur. Chaque agent tourne dans une instance Chromium réelle avec une IP résidentielle unique et une empreinte aléatoire. Dix mille numéros volés sont chargés.

- La campagne. En 48 heures, les agents naviguent, ajoutent une carte-cadeau de 5 USD au panier et saisissent un numéro volé au checkout. Les cartes valides sont marquées « live ». Les échecs font tourner IP et empreinte. Environ 200 cartes sont testées par heure, avec espacement pour éviter les déclencheurs de vélocité.

- Les dégâts. Sur 10 000 cartes testées, 600 se valident. Ces cartes « vérifiées » sont revendues avec une prime ou utilisées ailleurs pour des achats à forte valeur.

Pourquoi la détection traditionnelle échoue face aux testeurs par IA

L’antifraude classique s’appuie sur la vélocité, la réputation d’IP, l’empreinte d’appareil et la correspondance des user-agents. Les agents de test par IA contournent l’ensemble.

- Vélocité : ils espacent les transactions pour éviter les seuils de vitesse.

- Réputation d’IP : ils font tourner des réseaux résidentiels aux historiques propres.

- Empreinte d’appareil : ils présentent une empreinte fraîche et réaliste par session.

- User-agent et en-têtes : ils tournent dans de vraies sessions avec des en-têtes standard indiscernables du trafic Chrome légitime.

Le coût en fraude du test de cartes

Selon Visa, les attaques par énumération (terme réseau pour le test de cartes) représentent 1,1 milliard de dollars de pertes annuelles liées à la fraude, et 33 % des comptes énumérés subissent une fraude dans les cinq jours suivant la compromission.

- Le programme Acquirer Monitoring Program (VAMP) de Visa inclut un ratio d’énumération dédié. Au-delà de 20 % de transactions signalées comme énumération, le commerçant entre dans le programme. Au-delà de 300 000 tentatives signalées en un mois avec 20 % ou plus du volume, Visa peut classer le cas comme « excessif ».

- Le programme Excessive Fraud Merchant (EFM) de Mastercard surveille le ratio fraude/ventes sans carte présente. Au-delà de 0,50 % sur les transactions CNP, des pénalités commencent au deuxième mois (à partir de 500 USD) et augmentent. L’Excessive Chargeback Program (ECP) ajoute une couche : plus de 100 rétrofacturations à 150 points de base ou plus en un mois déclenche l’inscription.

Une seule campagne de test peut faire passer un commerçant conforme dans un programme de surveillance. En sortir demande trois mois consécutifs propres pendant que les pénalités s’accumulent.

Stratégies d’enforcement contre le test de cartes piloté par agents IA

Lorsque vous pouvez repérer des sessions suspectes de test de cartes, il faut une stratégie qui équilibre réduction de la fraude et friction pour les clients légitimes.

- Challenge avant le formulaire de paiement. Les sessions à score de risque élevé doivent rencontrer une vérification avant les champs de paiement, pas après. Un CAPTCHA comportemental exigeant une interaction humaine réelle ajoute une couche que les agents IA ne résolvent pas sans se trahir. C’est l’intervention à plus fort impact car elle stoppe la tentative avant toute transmission de données de carte.

- Liste noire du visiteur. En cas de suspicion sur un appareil, vous pouvez le bloquer pour éviter la répétition.

- Corrélation et blocage inter-sessions. Les opérations de test exploitent de nombreuses sessions sur la même infrastructure. La corrélation qui regroupe des grappes d’empreintes, des timings proches et des parcours de checkout similaires détecte des campagnes qu’une analyse session par session manquerait. Une fois la grappe identifiée, appliquez l’enforcement à toute l’opération plutôt que de courir après chaque session.