PCI Compliance 4.0.1: Een praktische implementatiegids webinar

We werkten samen met VikingCloud, het grootste wereldwijde PCI-compliance en beveiligingsbedrijf op 4 continenten, om je de volledige context en informatie te geven voor het implementeren van PCI DSS 4.0.1. Met speciale focus op vereisten 6.4.3 & 11.6.1.

Gepresenteerd door:

Bekijk de opname

Vul het onderstaande formulier in om doorgestuurd te worden naar de opname.

Enkele vragen die we beantwoordden

"Ik gebruik Stripe. Ben ik veilig? "

"Wij zijn een Level 1 serviceprovider die JavaScript UI's levert. Hoe kunnen we ons beschermen tegen problemen aan de kant van de merchant , die we niet controleren?"

"Hadden we een client-side aanval kunnen ondergaan zonder het te weten? Wat als de inbreuk maanden geleden plaatsvond , en we sindsdien wijzigingen hebben aangebracht?"

"Ik ben een risicoadviseur. Moet ik dit bespreken met IT en de directie? "

Enkele onderwerpen die we behandelden

PCI DSS 4.0.1 is al afdwingbaar

Veel organisaties lopen achter met het adopteren van de wijzigingen, vooral de vereisten 6.4.3 & 11.6.1 die begin 2025 van kracht werden.

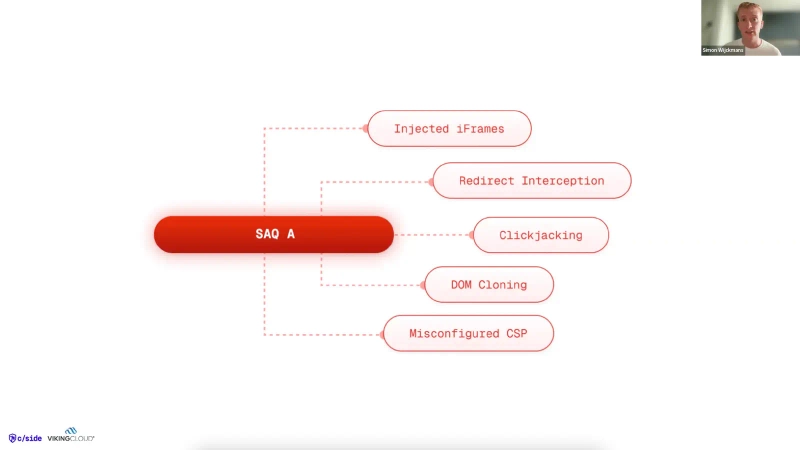

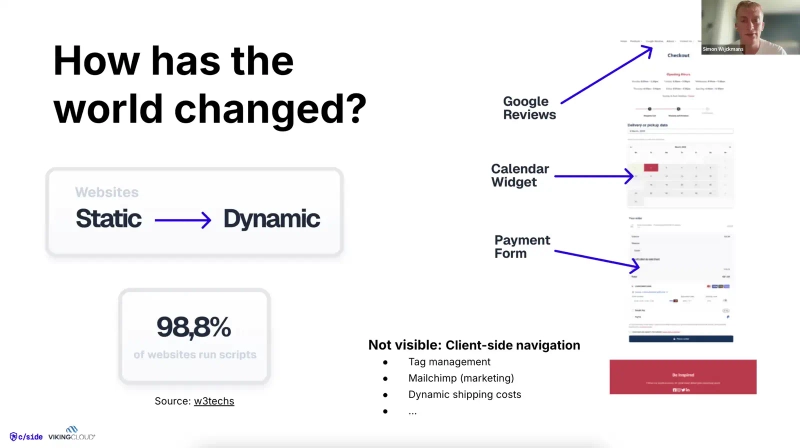

SAQ A-merchants zijn niet vrijgesteld van echte risico's

Hoewel SAQ A de meeste technische vereisten vermijdt, kunnen client-side aanvallen nog steeds betaalpagina's targeten, vooral via iframes, redirects of third-party scripts.

6.4.3 en 11.6.1 zijn van toepassing ook als je SAQ A bent

Veel SAQ A-opstellingen laden third-party scripts in gebruikersbrowsers. Deze scripts kunnen worden gemanipuleerd, dus monitoring is essentieel, ondanks de 'lichte' SAQ-categorisering.

Compliance ≠ Beveiliging

U kunt technisch compliant zijn maar nog steeds kwetsbaar. De focus verschuift naar proactieve dreigingsdetectie en niet alleen vinkjes-zetten benaderingen.

Tools alleen redden je niet

Organisaties hebben een mix van technologie + proces + mensen nodig om PCI 4.0.1 goed te implementeren.